La tua organizzazione sta adottando architetture cloud native e la posta in gioco non è mai stata così alta: entro il 2029, il 60% delle aziende senza una piattaforma unificata di protezione delle applicazioni cloud native (CNAPP) avrà difficoltà con la visibilità del cloud. Ciò evidenzia una verità fondamentale: senza misure di sicurezza robuste, la tua organizzazione è a rischio di sofisticate minacce informatiche.

Nel 2024, una piattaforma di sicurezza cloud-native sarà fondamentale: l'implementazione di una CNAPP può ridurre gli incidenti di sicurezza fino al 50% grazie a una maggiore automazione e a una visibilità integrata. I vantaggi includono:

- Informazioni in tempo reale per il rilevamento proattivo delle minacce

- Conformità automatizzata per soddisfare le normative senza sforzo

- Sicurezza scalabile per crescere insieme alla tua organizzazione

Per intraprendere con sicurezza il tuo percorso verso la sicurezza cloud-native e proteggere i tuoi dati da violazioni e vulnerabilità, questo articolo esamina le 10 migliori piattaforme di sicurezza cloud-native in grado di rafforzare le tue difese e guidare la tua organizzazione verso il successo.

Che cos'è la sicurezza cloud-native?

Che cos'è la sicurezza cloud-native?

La sicurezza cloud-native si concentra sull'integrazione della sicurezza in ogni fase del ciclo di vita del cloud, garantendo che la protezione sia integrata dallo sviluppo alla distribuzione. La sicurezza cloud-native è progettata per stare al passo con i tempi, fornendo una protezione solida su tutte le piattaforme cloud, indipendentemente dai cambiamenti e dalla crescita.

Senza una piattaforma di sicurezza cloud-native, le organizzazioni devono affrontare una visibilità limitata dei propri ambienti cloud, politiche di sicurezza incoerenti e un rischio maggiore di violazioni. Le misure di sicurezza tradizionali spesso non rilevano le minacce, rendendo difficile il rilevamento e la risposta. La gestione della sicurezza tra diversi fornitori di servizi cloud è difficile a causa dei loro strumenti e delle loro politiche uniche, che portano a lacune e vulnerabilità nella sicurezza.

Ma con una CNSP, si ottiene:

- Migliore visibilità e controllo, il che significa che è possibile vedere tutto ciò che accade nel proprio ambiente cloud.

- Risposte automatizzate alle minacce, ovvero è possibile affrontare rapidamente le minacce senza intervento manuale.

- Sicurezza uniforme per implementare le stesse misure di sicurezza su tutte le piattaforme cloud.

- La conformità avanzata semplifica il processo di adempimento degli standard normativi.&

In questo modo, non solo rafforzi la tua posizione in materia di sicurezza, ma ottieni anche la certezza di poter espandere e innovare nel cloud, senza il timore di potenziali minacce.

Lettura consigliata: Che cos'è la sicurezza cloud native?

Necessità di piattaforme di sicurezza cloud native

Attualmente, oltre un terzo delle aziende (44%) ha subito una violazione dei dati solo nel 2023, un tasso che continua a crescere. Nonostante il costante aumento degli attacchi informatici, un sorprendente 17% delle aziende non crittografa ancora fino alla metà dei propri dati sensibili archiviati nel cloud.

Questo è preoccupante, poiché le vulnerabilità dei dati non solo persistono, ma sono aggravate dal rapido passaggio a configurazioni multi-cloud e dalla mancanza di una crittografia coerente.

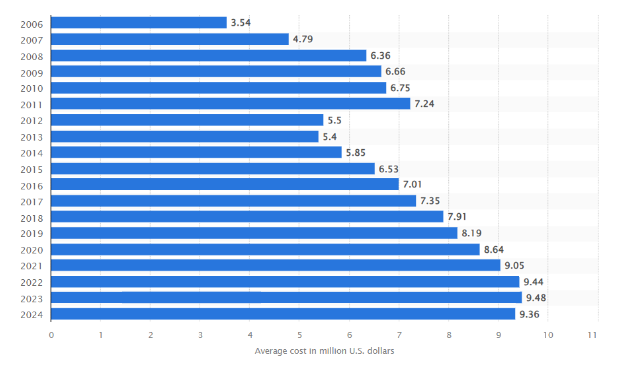

Dal punto di vista aziendale, questi problemi possono avere conseguenze devastanti che vanno oltre la semplice perdita di dati. Nel 2024, la violazione media dei dati a livello mondiale costa alle aziende 4,88 milioni di dollari, mentre negli Stati Uniti raggiunge i 9,36 milioni di dollari.

Ma la posta in gioco non è solo una questione di numeri. Un'azienda può davvero crescere e innovarsi se il suo ambiente cloud è un potenziale punto debole? E con l'aumentare della complessità degli ambienti cloud, le organizzazioni possono difendere i propri investimenti se le risorse cruciali sono configurate in modo errato o lasciate vulnerabili? E quali compromessi vengono fatti che potrebbero ritorcersi contro con l'aumentare dei requisiti di conformità?

Queste domande richiedono risposte, e le CNSP forniscono tali risposte e soluzioni attuabili.

Questi sono i motivi principali per cui le piattaforme di sicurezza cloud native (CNSP) sono fondamentali nelle organizzazioni moderne:

- Monitoraggio unificato della conformità: Le CNSP mantengono la standardizzazione dei report tra i fornitori di servizi cloud, riducendo i problemi di conformità con l'aumento delle normative.

- Scalabilità flessibile della sicurezza: Con la crescita delle risorse cloud, le CNSP si adattano in modo che le nuove risorse non comportino nuovi rischi.

- Supporto alla sovranità dei dati: I CNSP aiutano a gestire le esigenze locali in materia di privacy dei dati, fondamentali per le aziende che operano a livello transnazionale.

- Migliori approfondimenti post-incidente: Rendono più facile l'analisi degli incidenti, consentendo correzioni più rapide e chiare.

- Efficienza grazie all'automazione: Con strumenti automatizzati, le CNSP riducono gli errori umani e liberano i team IT che possono così concentrarsi su attività ad alta priorità.

Panorama delle piattaforme di sicurezza cloud native nel 2025

Le piattaforme di sicurezza cloud native offrono varie funzionalità che si occupano di tutti gli aspetti della sicurezza informatica. Dalla scansione IaC, al rilevamento di segreti, alla gestione della superficie di attacco e altro ancora, ecco un elenco delle migliori. L'abbiamo curato in base alle ultime recensioni e valutazioni. Esploriamolo qui di seguito:

#1 SentinelOne Singularity Cloud

SentinelOne’s Singularity Cloud è una piattaforma di protezione delle applicazioni native cloud (CNAPP) di alto livello che garantisce la sicurezza e la protezione degli ambienti cloud durante l'intero processo, dalla fase di creazione a quella di esecuzione. Fornisce un'unica soluzione con controllo completo, risposta immediata, automazione e intelligence avanzata sulle minacce.

Vi state chiedendo se è in grado di gestire diversi tipi di carichi di lavoro? Che si tratti di macchine virtuali, container Docker, server Kubernetes, funzioni serverless o database, Singularity Cloud di SentinelOne rende tutto possibile grazie alle sue capacità distribuite su ambienti pubblici, privati, on-premise e ibridi.

Panoramica della piattaforma SentinelOne

La sicurezza cloud nativa Singularity di SentinelOne offre ai team informazioni chiare e immediate sui loro ambienti cloud senza ulteriori complicazioni. Semplifica la sicurezza fornendo oltre 2000 sistemi integrati per il controllo delle configurazioni errate e dispone di sistemi per diversi livelli di conformità, aiutando a identificare e correggere i problemi prima che si aggravino.

Il motore di sicurezza offensiva (OSE) della piattaforma riduce gli avvisi irrilevanti, in modo che il vostro team si occupi solo delle minacce reali e non perda tempo con i falsi positivi. Con un facile accesso a tutto, dalla prevenzione della fuga di segreti al rilevamento proattivo delle minacce, Singularity aiuta i team a stare un passo avanti agli aggressori e a gestire meglio la sicurezza sulle piattaforme cloud più diffuse come AWS, Azure e Google Cloud.

Un'unica dashboard offre una visione completa della conformità, della gestione delle minacce e dello stato di salute del cloud, mantenendo il tuo ambiente cloud sicuro e protetto in modo semplice ed efficiente.

Caratteristiche:

- Il rilevamento delle minacce basato sull'intelligenza artificiale utilizza motori AI autonomi per identificare e reagire rapidamente alle minacce in tempo reale.

- La sicurezza totale garantisce che ogni aspetto dell'infrastruttura cloud sia coperto senza limiti di protezione.

- Cloud Security Posture Management (CSPM) valuta e migliora continuamente la posizione di sicurezza su una varietà di piattaforme cloud.

- Cloud Detection & Response (CDR) offre funzionalità proattive di rilevamento e risoluzione delle minacce.

- Secret Scanning identifica e previene la fuga di informazioni sensibili dalle risorse cloud.

- Verified Exploit Paths™ assegna una priorità ai rischi sulla base della valutazione dei possibili modi di sfruttare le vulnerabilità nell'infrastruttura cloud.

Problemi fondamentali che SentinelOne elimina

- Rilevamento di distribuzioni sconosciute rileva automaticamente le risorse cloud nascoste o non protette.

- Valutazione della semplificazione della conformità semplifica la valutazione dell'aderenza a vari framework.

- Rilevamento delle configurazioni errate identifica e risolve rapidamente le configurazioni errate in tempo reale.

- Risposta alle minacce e risoluzione risponde rapidamente agli incidenti con informazioni utili e telemetria forense.

- Blocca la violazione delle informazioni private protegge i dati sensibili da accessi non autorizzati.

Cosa pensano gli utenti di SentinelOne Singularity Cloud

Ecco alcune testimonianze di clienti soddisfatti che hanno sperimentato i vantaggi di SentinelOne Singularity Cloud:

“La piattaforma Singularity massimizza la nostra capacità di rilevare in modo proattivo le minacce e ridurre al minimo i tempi di risposta, consentendoci di concentrarci sulle questioni critiche affidandoci a SentinelOne per una protezione efficace delle identità e un'innovazione continua.” – Mihirr Thaker, CISO, Allcargo Logistics.

Raccogli informazioni dalle recensioni dei clienti su PeerSpot e Gartner per Singularity Cloud Security.

Vedere SentinelOne in azione

Scoprite come la sicurezza del cloud basata sull'intelligenza artificiale può proteggere la vostra organizzazione con una demo individuale con un esperto dei prodotti SentinelOne.

Richiedi una demo#2 Prisma Cloud di Palo Alto Networks

Prisma Cloud di Palo Alto Networks eccelle nella protezione degli ambienti cloud. La sicurezza è integrata in ogni fase del ciclo di vita, dalla creazione all'esecuzione delle applicazioni. Inoltre, le funzionalità di monitoraggio e conformità estese semplificano il compito di supervisionare la sicurezza su più servizi cloud.

Caratteristiche:

- Visibilità completa che tiene traccia di ogni risorsa e servizio cloud.

- Monitoraggio della conformità attraverso valutazioni automatizzate con gli standard del settore.

- Protezione runtime che protegge le applicazioni mentre sono in funzione.

- La gestione delle vulnerabilità aiuta a identificare le vulnerabilità nel codice e nelle configurazioni.

Valuta la credibilità di Prisma Cloud guardando il numero di recensioni e valutazioni su PeerSpot e Gartner Peer Insights.

#3 Wiz

Il design senza agenti di Wiz sta attirando l'attenzione come soluzione completa per la sicurezza del cloud che semplifica la protezione degli ambienti cloud e offre una visibilità completa. Ti chiedi come può aiutarti senza il fastidio degli agenti? Wiz offre una visibilità completa sulle tue risorse cloud, semplificando la conformità.

Caratteristiche:

- La scansione senza agenti offre una visibilità completa senza agenti.

- Rilevamento delle minacce con sorveglianza continua dei comportamenti potenzialmente sospetti.

- La gestione delle vulnerabilità individua le vulnerabilità nei carichi di lavoro.

- L'automazione della conformità semplifica il rispetto delle normative.

Esplora i feedback e le valutazioni su G2 e PeerSpot per ottenere ulteriori informazioni sulle funzionalità di Wiz.

#4 Lacework

Lacework è una piattaforma di sicurezza cloud che utilizza l'apprendimento automatico per rilevare rapidamente le minacce in più ambienti cloud. Semplifica la gestione della sicurezza con un'interfaccia intuitiva e potenti funzionalità di automazione, offrendo al tuo team una visibilità completa dei rischi.

Caratteristiche:

- L'intelligenza artificiale viene utilizzata nel rilevamento automatico delle minacce per identificare le anomalie.

- La conformità dei report semplifica l'aderenza alle normative.

- La protezione del carico di lavoro cloud protegge i carichi di lavoro in diversi ambienti.

- L'integrazione con strumenti CI/CD migliora i flussi di lavoro DevSecOps.

Scopri G2 e PeerSpot per vedere cosa ne pensano gli utenti di Lacework.

#5 Trend Micro Cloud One

Trend Micro Cloud One è stato creato per proteggere gli ambienti cloud, offrendo un'ampia gamma di servizi realizzati per AWS e altro ancora. Offre una sicurezza elevata per diversi livelli di infrastruttura cloud e applicazioni. Viene fornita una sicurezza personalizzata per server, container, funzioni serverless e altri elementi per garantire una protezione completa della configurazione cloud.

Caratteristiche:

- Workload Security protegge server, container e funzioni serverless.

- La sicurezza dei container rileva le vulnerabilità nelle immagini prima della distribuzione.

- La sicurezza dell'archiviazione dei file monitora i dati archiviati nel cloud.

- I controlli di sicurezza della rete difendono dalle minacce alla rete.

Scopri l'efficacia di TrendMicro Trend Vision One come piattaforma di sicurezza cloud-native visitando il sito Gartner Peer Insights e TrustRadius.

#6 Check Point CloudGuard

Check Point CloudGuard fornisce sicurezza mirata per gli ambienti cloud, integrandosi perfettamente con le procedure esistenti per migliorare la protezione senza compromettere l'efficienza. Collabora con gli strumenti DevOps per garantire la sicurezza in ogni fase dello sviluppo, semplificando la conformità per implementazioni rapide.

Caratteristiche:

- La prevenzione avanzata delle minacce protegge dai rischi noti e sconosciuti.

- La conformità cloud garantisce la conformità alle normative di settore.

- La gestione della postura di sicurezza valuta costantemente le configurazioni.

- La collaborazione con gli strumenti DevOps facilita i metodi di sviluppo agile.

Valuta questi PeerSpot e G2 per ottenere un parere informato sulle funzionalità di sicurezza cloud native di Check Point CloudGuard.

#7 Orca Security

La piattaforma di protezione delle applicazioni cloud native (CNAPP) di Orca Security rende la protezione dei tuoi ambienti cloud facile ed efficace. Utilizza un'esclusiva tecnologia SideScanning che non richiede agenti, offrendoti visibilità completa e gestione dei rischi per tutte le tue risorse cloud. Ciò semplifica l'identificazione e la prioritizzazione delle vulnerabilità, garantendo che non si comprometta la sicurezza e ottimizzando al contempo il processo.

Caratteristiche:

- Copertura senza agenti condivide informazioni dettagliate sulle configurazioni errate e sulle vulnerabilità del cloud senza installare agenti.

- Il dashboard di conformità fornisce oltre 60 framework di conformità predefiniti.

- La gestione delle vulnerabilità identifica i rischi con informazioni utili.

- SideScanning consente un accesso rapido ai risultati senza problemi di prestazioni.

Scopri come Orca Security soddisfa le tue esigenze di sicurezza cloud-native visitando G2 e PeerSpot.

#8 Sysdig

Sysdig è una piattaforma di sicurezza cloud-native di alto livello progettata per proteggere i container e gli ambienti Kubernetes. Offre funzionalità che migliorano la visibilità e la conformità nell'infrastruttura cloud. Grazie alla profonda integrazione con Kubernetes, Sysdig fornisce monitoraggio in tempo reale e rilevamento delle minacce per le applicazioni containerizzate.

Funzionalità:

- Runtime Security monitora le applicazioni in tempo reale alla ricerca di minacce.

- Compliance Monitoring garantisce la conformità agli standard di settore.

- La scansione delle vulnerabilità identifica le vulnerabilità nelle immagini prima della distribuzione.

- Il monitoraggio a livello di servizio fornisce informazioni dettagliate sulle prestazioni e sulla sicurezza del servizio.

Consulta le valutazioni e le recensioni di Sysdig su PeerSpot e G2 per ulteriori informazioni.

#9 Microsoft Defender for Cloud

Microsoft Defender for Cloud è una potente soluzione di sicurezza per Azure e configurazioni multi-cloud. Offre protezione dalle minacce e gestione della conformità su diverse piattaforme. La sua integrazione con i servizi Azure semplifica il monitoraggio e il rilevamento delle minacce, rendendola perfetta per le organizzazioni che utilizzano prodotti Microsoft.

Caratteristiche:

- La protezione dalle minacce rileva in tempo reale le minacce nelle risorse cloud.

- La gestione della conformità fornisce valutazioni integrate della conformità.

- La gestione della sicurezza osserva costantemente le impostazioni e i punti deboli.

- L'integrazione dei servizi Azure migliora la sicurezza utilizzando gli strumenti esistenti di Microsoft.

Consulta le recensioni su G2 e Peerspot per scoprire cosa ne pensano gli utenti di Microsoft Defender for Cloud.

#10 Aqua Security

Aqua Security protegge le tue app containerizzate dall'inizio alla fine. È progettato per le moderne configurazioni cloud e garantisce la sicurezza in ogni fase, dallo sviluppo alla distribuzione.

Caratteristiche:

- Container Security esegue la scansione delle immagini alla ricerca di vulnerabilità prima della distribuzione.

- La protezione runtime monitora i container in esecuzione alla ricerca di minacce.

- L'automazione della conformità garantisce l'aderenza agli standard di settore.

- La sicurezza serverless protegge le funzioni serverless dalle vulnerabilità.

Scopri le prestazioni di Aqua Security nella sicurezza cloud-native leggendo la sua PeerSpot e Gartner Peer Insights.

Come scegliere la piattaforma di sicurezza cloud-native giusta

Scegliere la piattaforma di sicurezza cloud-native giusta può essere complicato, vista la grande quantità di opzioni disponibili. È necessario definire chiaramente i propri requisiti e quindi valutare quali strumenti li soddisfano. Ecco come:

- Conoscere le proprie esigenze di sicurezza. Di cosa avete bisogno? Rilevamento delle minacce, conformità, sicurezza dei container? Elencateli.

- Verificate l'integrazione. Lo strumento funzionerà bene con quello che avete già? Un'integrazione perfetta consente di risparmiare tempo e fatica.

- Considera il tuo budget. Trova strumenti che ti offrano le migliori funzionalità senza spendere una fortuna.

- Pensa alla scalabilità. Scegli uno strumento in grado di crescere insieme alla tua attività. Dovrebbe essere in grado di gestire un carico di lavoro maggiore man mano che la tua attività si espande.

- Cerca un buon supporto. Assicurati che lo strumento sia dotato di un supporto efficace e di una documentazione chiara per aiutarti in caso di necessità.

Se scegli la piattaforma di sicurezza cloud-native sbagliata, potresti andare incontro a problemi quali:

- lacune di sicurezza che possono rendere vulnerabili le tue app,

- costi più elevati possono gravare sul tuo budget e

- flussi di lavoro complicati possono interrompere le tue operazioni.

Per evitare questi problemi, ponetevi alcune domande fondamentali sulle vostre esigenze, sull'integrazione, sul budget, sulla scalabilità e sull'assistenza. Concentrandovi su questi aspetti, potrete trovare uno strumento che soddisfi le vostre esigenze attuali e sia in grado di adattarsi alle richieste future. La piattaforma di sicurezza cloud-native giusta semplificherà lo sviluppo, migliorerà le prestazioni e manterrà sicure le vostre applicazioni cloud-native, garantendone il funzionamento regolare ed economico.

Guida all'acquisto CNAPP

Guida all'acquisto CNAPP

Scoprite tutto quello che c'è da sapere per trovare la giusta piattaforma di protezione delle applicazioni cloud-native per la vostra organizzazione.

Leggi la guidaConclusione

Con l'evolversi della tecnologia, evolve anche l'interazione degli utenti. Questa evoluzione porta con sé minacce informatiche più sofisticate e requisiti di conformità aggiornati frequentemente, rendendo necessari continui adeguamenti delle pratiche di sicurezza. Perché questo è fondamentale anche se la vostra organizzazione dispone già di un sistema? Perché richiede una piattaforma di sicurezza cloud-native che offra protezione in tempo reale, copertura completa e maggiore visibilità.

Senza una piattaforma di questo tipo, la vostra organizzazione è soggetta a problemi quali violazioni dei dati, configurazioni errate e API non sicure. Non si tratta di problemi minori: se non vengono risolti, possono causare gravi danni finanziari e reputazionali. Siete convinti di aggiungere uno strumento che vi aiuti? Il mercato è pieno di strumenti, quindi come scegliere quello giusto? La vostra organizzazione ha bisogno di una risposta rapida alle minacce, della gestione della conformità e della correzione automatizzata.

È qui che Singularity di SentinelOne eccelle. Grazie all'intelligenza artificiale avanzata, protegge le tue risorse cloud dalla fase di creazione a quella di esecuzione. Offre funzionalità uniche come Verified Exploit Paths, onboarding senza agenti e intelligence completa sulle minacce. SentinelOne si distingue per il rilevamento delle minacce in tempo reale e le risposte automatizzate. Vuoi garantire che la tua infrastruttura rimanga sicura e conforme?

Contattaci oggi stesso e migliora la sicurezza della tua organizzazione con SentinelOne’s Singularity Cloud Security, dove la tecnologia all'avanguardia incontra una protezione efficace!

FAQs

La sicurezza cloud-native è importante perché è progettata per gestire la natura dinamica e in rapida evoluzione del cloud. Anziché concentrarsi esclusivamente sulla rete, attribuisce importanza alla sicurezza dell'applicazione stessa. Ciò include la supervisione delle autorizzazioni delle app, la protezione di ambienti applicativi distinti e il monitoraggio costante delle minacce. L'obiettivo è quello di integrare la sicurezza nell'applicazione fin dall'inizio, non aggiungerla in un secondo momento.

La sicurezza cloud-native è un approccio alla sicurezza che integra la protezione direttamente in ogni livello della configurazione cloud, garantendo che le minacce vengano gestite man mano che i servizi si espandono e si spostano.

Questo approccio funziona in tempo reale, scalando automaticamente per coprire tutto, dalle applicazioni all'infrastruttura in più ambienti cloud, e si adatta per soddisfare le minacce in evoluzione e le esigenze di conformità senza rallentare nulla. È una sicurezza progettata per essere dinamica come i sistemi cloud che protegge.

Le 4 C della CNS sono:

- Codice: Scrivere codice sicuro per prevenire vulnerabilità sin dall'inizio.

- Contenitore: Proteggi i container per impedire la diffusione dei problemi.

- Cluster: Proteggi il livello di orchestrazione (come Kubernetes) per proteggere l'intero cluster.

- Cloud: Proteggi l'infrastruttura cloud per difenderti dalle minacce e rispettare le normative.

La scelta dello strumento migliore dipende dalle tue esigenze, ma ecco alcune delle opzioni migliori:

- SentinelOne: Utilizza l'intelligenza artificiale per rilevare le minacce in tempo reale, rispondere automaticamente e proteggere i container e gli ambienti Kubernetes attraverso misure di sicurezza complete.

- Aqua Security: Ottimo per proteggere i container dalle vulnerabilità.

- Palo Alto Networks Prisma Cloud: Offre un'ampia gamma di funzionalità per proteggere il tuo ambiente cloud.

- Sysdig: Fornisce informazioni approfondite sui tuoi ambienti container, aiutandoti a monitorarli e proteggerli.

- Twistlock: Si concentra sulla protezione dei container e delle applicazioni cloud native.

Gli strumenti creati per la creazione, la distribuzione e la gestione di applicazioni nel cloud fanno parte degli strumenti cloud-native. Questi strumenti massimizzano la scalabilità e la flessibilità del cloud.

Alcuni strumenti cloud-native in grado di semplificare lo sviluppo, aumentare le prestazioni e migliorare la sicurezza:

- Kubernetes è responsabile della gestione dei container.

- Docker genera le istanze dei container.

- Prometheus aiuta a monitorare e notificare.

- Istio controlla la comunicazione tra i servizi

SentinelOne’s Singularity Cloud Native Security è progettato per rendere la protezione del cloud semplice ed efficace. Offre visibilità immediata sull'intero ambiente cloud senza la necessità di agenti aggiuntivi. Con il suo Offensive Security Engine™, fa un ulteriore passo avanti simulando attacchi sicuri per individuare le vulnerabilità reali, in modo da ricevere solo gli avvisi che contano davvero.

Inoltre, dispone di una funzione di scansione segreta integrata per evitare che le informazioni sensibili sfuggano al controllo e di un dashboard che semplifica la conformità con oltre 2.000 controlli su tutti i principali fornitori di servizi cloud.