Votre organisation adopte des architectures cloud natives, et les enjeux n'ont jamais été aussi importants : d'ici 2029, 60 % des entreprises ne disposant pas d'une plateforme unifiée de protection des applications cloud natives (CNAPP) auront des difficultés à assurer la visibilité du cloud. Cela met en évidence une vérité fondamentale : sans mesures de sécurité robustes, votre organisation est exposée à des cybermenaces sophistiquées.

En 2024, une plateforme de sécurité cloud native sera indispensable : la mise en œuvre d'une CNAPP peut réduire les incidents de sécurité jusqu'à 50 % grâce à une automatisation améliorée et une visibilité intégrée. Les avantages sont les suivants :

- Informations en temps réel pour une détection proactive des menaces

- Conformité automatisée pour respecter facilement les réglementations

- Sécurité évolutive pour accompagner la croissance de votre organisation

Pour vous lancer en toute confiance dans votre parcours de sécurité cloud native et protéger vos données contre les violations et les vulnérabilités, cet article examine les 10 meilleures plateformes de sécurité cloud native qui peuvent renforcer vos défenses et mener votre organisation vers le succès.

Qu'est-ce que la sécurité cloud native ?

Qu'est-ce que la sécurité cloud native ?

La sécurité native du cloud vise à intégrer la sécurité à chaque étape du cycle de vie du cloud, afin de garantir une protection intégrée depuis le développement jusqu'au déploiement. La sécurité native du cloud est conçue pour s'adapter et offrir une protection solide sur toutes vos plateformes cloud, quels que soient leurs changements et leur évolution.

Sans plateforme de sécurité native du cloud, les entreprises sont confrontées à une visibilité limitée sur leurs environnements cloud, à des politiques de sécurité incohérentes et à un risque accru de violations. Les mesures de sécurité traditionnelles passent souvent à côté des menaces, ce qui rend la détection et la réponse difficiles. La gestion de la sécurité entre différents fournisseurs de cloud est difficile en raison de leurs outils et politiques uniques, ce qui entraîne des failles de sécurité et des vulnérabilités.

Mais avec une plateforme CNSP, vous bénéficiez des avantages suivants :

- Une meilleure visibilité et un meilleur contrôle vous permettent de voir tout ce qui se passe dans votre environnement cloud.

- Des réponses automatisées aux menaces, c'est-à-dire que vous pouvez rapidement traiter les menaces sans intervention manuelle.

- Une sécurité uniforme pour mettre en œuvre les mêmes mesures de sécurité sur toutes vos plateformes cloud.

- Une conformité renforcée qui simplifie le processus de mise en conformité avec les normes réglementaires.

Ce faisant, vous renforcez non seulement votre posture de sécurité, mais vous gagnez également l'assurance nécessaire pour vous développer et innover dans le cloud, sans craindre les menaces potentielles.

Lecture recommandée : Qu'est-ce que la sécurité native du cloud ?

Nécessité des plateformes de sécurité cloud native

À l'heure actuelle, plus d'un tiers des entreprises (44 %) ont été confrontées à une violation de données rien qu'en 2023, un taux qui ne cesse d'augmenter. Malgré l'augmentation constante des cyberattaques, 17 % des entreprises ne cryptent toujours pas la moitié de leurs données sensibles stockées dans le cloud, ce qui est surprenant.

Cette situation est préoccupante, car non seulement les vulnérabilités des données persistent, mais elles sont aggravées par le passage rapide à des configurations multicloud et l'absence de cryptage cohérent.

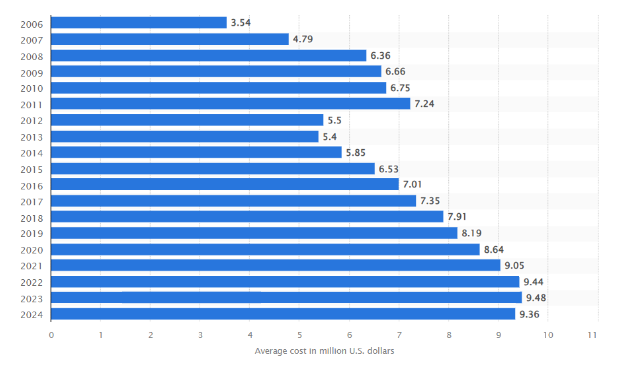

Du point de vue des entreprises, ces problèmes peuvent avoir des conséquences désastreuses qui vont bien au-delà de la simple perte de données. En 2024, une violation de données coûte en moyenne 4,88 millions de dollars aux entreprises dans le monde, et jusqu'à 9,36 millions de dollars aux États-Unis.

Mais l'enjeu ne se limite pas aux chiffres. Une entreprise peut-elle vraiment se développer et innover si son environnement cloud constitue un point faible potentiel ? Et avec la complexité croissante des environnements cloud, les organisations peuvent-elles même défendre leurs investissements si des ressources cruciales sont mal configurées ou laissées vulnérables ? Et quels compromis sont faits qui pourraient se retourner contre elles à mesure que les exigences de conformité augmentent ?

Ces questions exigent des réponses, et les CNSP fournissent ces réponses ainsi que des solutions concrètes.

Voici les principales raisons pour lesquelles les plateformes de sécurité cloud natives (CNSP) sont essentielles dans les organisations modernes :

- Suivi unifié de la conformité : Les CNSP assurent la standardisation des rapports entre les différents fournisseurs de cloud, réduisant ainsi les problèmes de conformité à mesure que les réglementations se multiplient.

- Évolutivité flexible de la sécurité : À mesure que les actifs cloud se développent, les CNSP s'adaptent afin que les nouvelles ressources n'engendrent pas de nouveaux risques.

- Prise en charge de la souveraineté des données : Les CNSP aident à gérer les besoins locaux en matière de confidentialité des données, ce qui est crucial pour les entreprises opérant à l'international.

- Meilleure compréhension après un incident : Ils facilitent l'analyse des incidents, permettant ainsi des corrections plus rapides et plus claires.

- Efficacité grâce à l'automatisation : Grâce à des outils automatisés, les CNSP réduisent les erreurs humaines et libèrent les équipes informatiques qui peuvent ainsi se concentrer sur les tâches hautement prioritaires.

Paysage des plateformes de sécurité cloud natives en 2025

Les plateformes de sécurité cloud natives offrent diverses fonctionnalités qui prennent en charge tous les aspects de votre cybersécurité. De l'analyse IaC à la détection des secrets en passant par la gestion des surfaces d'attaque, voici une liste des meilleures d'entre elles. Nous l'avons établie en fonction des dernières évaluations et notes. Découvrons-les ci-dessous :

N° 1 SentinelOne Singularity Cloud

SentinelOne’s Singularity Cloud est une plateforme de protection des applications natives dans le cloud (CNAPP) de premier plan qui garantit la sécurité et la protection des environnements cloud tout au long du processus, de la construction à l'exécution. Elle offre une solution unique avec un contrôle complet, une réponse immédiate, l'automatisation et des informations avancées sur les menaces.

Vous vous demandez si elle peut gérer différents types de charges de travail ? Qu'il s'agisse de machines virtuelles, de conteneurs Docker, de serveurs Kubernetes, de fonctions sans serveur ou de bases de données, Singularity Cloud de SentinelOne rend tout cela possible grâce à ses capacités réparties dans des environnements publics, privés, sur site et hybrides.

La plateforme SentinelOne en bref

La sécurité native du cloud Singularity de SentinelOne offre aux équipes des informations claires et instantanées sur leurs environnements cloud, sans complications supplémentaires. Elle rationalise la sécurité en fournissant plus de 2 000 systèmes intégrés pour vérifier les erreurs de configuration et dispose de systèmes pour différents niveaux de conformité, aidant à identifier et à corriger les problèmes avant qu'ils ne s'aggravent.

Le moteur de sécurité offensive (OSE) de la plateforme réduit les alertes non pertinentes, afin que votre équipe ne traite que les menaces réelles et ne perde pas de temps avec les faux positifs. Grâce à un accès facile à toutes les fonctionnalités, de la prévention des fuites de secrets à la détection proactive des menaces, Singularity aide les équipes à garder une longueur d'avance sur les attaquants et à mieux gérer la sécurité sur les plateformes cloud populaires telles qu'AWS, Azure et Google Cloud.

Un tableau de bord unique offre une vue d'ensemble de la conformité, de la gestion des menaces et de la santé du cloud, garantissant la sécurité et la fiabilité de votre environnement cloud de manière simple et efficace.

Caractéristiques :

- La détection des menaces basée sur l'IA utilise des moteurs d'IA autonomes pour identifier et réagir rapidement aux menaces en temps réel.

- La sécurité totale garantit que tous les aspects de l'infrastructure cloud sont couverts sans aucune limite de protection.

- La gestion de la posture de sécurité du cloud (CSPM) évalue et améliore en permanence la posture de sécurité sur diverses plateformes cloud.

- La détection et la réponse dans le cloud& (CDR) offre des capacités proactives de détection et de correction des menaces.

- Secret Scanning identifie et empêche les fuites d'informations sensibles dans les ressources cloud.

- Verified Exploit Paths™ hiérarchise les risques en évaluant les moyens possibles d'exploiter les vulnérabilités de l'infrastructure cloud.

Problèmes fondamentaux éliminés par SentinelOne

- Découverte des déploiements inconnus détecte automatiquement les ressources cloud cachées ou non sécurisées.

- Évaluation de la simplification de la conformité simplifie l'évaluation de l'adhésion à divers cadres.

- Détection des erreurs de configuration identifie et résout rapidement les erreurs de configuration en temps réel.

- Réponse aux menaces et correction réagit rapidement aux incidents grâce à des informations exploitables et à la télémétrie judiciaire.

- Mettre fin à la violation des informations privées protège les données sensibles contre tout accès non autorisé.

Ce que les utilisateurs pensent de SentinelOne Singularity Cloud

Voici quelques témoignages de clients satisfaits qui ont pu constater les avantages de SentinelOne Singularity Cloud :

“La plateforme Singularity optimise notre capacité à détecter de manière proactive les menaces et à réduire les temps de réponse, ce qui nous permet de nous concentrer sur les problèmes critiques tout en comptant sur SentinelOne pour une protection efficace des identités et une innovation continue.” – Mihirr Thaker, CISO, Allcargo Logistics.

Recueillez des informations à partir des avis clients sur PeerSpot et Gartner pour Singularity Cloud Security.

Voir SentinelOne en action

Découvrez comment la sécurité du cloud alimentée par l'IA peut protéger votre organisation lors d'une démonstration individuelle avec un expert produit de SentinelOne.

Obtenir une démonstrationN° 2 : Prisma Cloud de Palo Alto Networks

Prisma Cloud de Palo Alto Networks excelle dans la protection des environnements cloud. La sécurité est intégrée à chaque phase du cycle de vie, de la création à l'exécution des applications. De plus, des fonctionnalités étendues de surveillance et de conformité simplifient la tâche de supervision de la sécurité sur plusieurs services cloud.

Caractéristiques :

- Une visibilité complète permet de suivre toutes les ressources et tous les services cloud.

- Surveillance de la conformité grâce à des évaluations automatisées par rapport aux normes du secteur.

- La protection en temps réel sécurise les applications pendant leur fonctionnement.

- La gestion des vulnérabilités aide à identifier les vulnérabilités dans le code et les configurations.

Évaluez la crédibilité de Prisma Cloud en consultant le nombre d'avis et de notes sur PeerSpot et Gartner Peer Insights.

N° 3 Wiz

La conception sans agent de Wiz retient l'attention en tant que solution complète de sécurité cloud qui facilite la sécurisation des environnements cloud et offre une visibilité totale. Vous vous demandez comment cela peut vous aider sans les inconvénients des agents ? Wiz offre une visibilité complète sur vos ressources cloud, simplifiant ainsi la conformité.

Caractéristiques :

- L'analyse sans agent offre une visibilité complète sans agents.

- Détection des menaces grâce à une surveillance continue des comportements potentiellement suspects.

- La gestion des vulnérabilités détecte les vulnérabilités dans les charges de travail.

- L'automatisation de la conformité simplifie le respect des réglementations.

Découvrez les commentaires et les évaluations sur G2 et PeerSpot pour en savoir plus sur les capacités de Wiz.

#4 Lacework

Lacework est une plateforme de sécurité cloud qui utilise l'apprentissage automatique pour détecter rapidement les menaces dans plusieurs environnements cloud. Elle facilite la gestion de la sécurité grâce à une interface conviviale et de puissantes fonctionnalités d'automatisation, offrant à votre équipe une visibilité totale sur les risques.

Caractéristiques :

- L'IA est utilisée dans la détection automatisée des menaces pour identifier les anomalies.

- La conformité des rapports simplifie le respect des réglementations.

- La protection des charges de travail dans le cloud sécurise les charges de travail dans divers environnements.

- L'intégration avec CI/CD Tools améliore les workflows DevSecOps.

Consultez les avis et évaluations de G2 et PeerSpot pour découvrir ce que les utilisateurs pensent de Lacework.

N° 5 Trend Micro Cloud One

Trend Micro Cloud One a été créé pour protéger les environnements cloud, offrant une large gamme de services conçus pour AWS et bien plus encore. Il offre une sécurité renforcée pour différents niveaux d'infrastructure cloud et d'applications. Une sécurité personnalisée est fournie pour les serveurs, les conteneurs, les fonctions sans serveur et d'autres éléments afin d'assurer une protection complète de votre configuration cloud.

Caractéristiques :

- Workload Security protège les serveurs, les conteneurs et les fonctions sans serveur.

- La sécurité des conteneurs détecte les vulnérabilités dans les images avant leur déploiement.

- La sécurité du stockage de fichiers surveille les données stockées dans le cloud.

- Les contrôles de sécurité réseau protègent contre les menaces réseau.

Découvrez l'efficacité de TrendMicro Trend Vision One en tant que plateforme de sécurité native du cloud en parcourant son Gartner Peer Insights et TrustRadius avis et évaluations.

N° 6 Check Point CloudGuard

Check Point CloudGuard offre une sécurité ciblée pour les environnements cloud, s'intégrant de manière transparente aux procédures existantes afin d'améliorer la protection sans nuire à l'efficacité. Il collabore avec les instruments DevOps pour garantir la sécurité à chaque phase du développement, simplifiant ainsi la conformité pour des déploiements rapides.

Caractéristiques :

- La prévention avancée des menaces protège contre les risques connus et inconnus.

- La conformité cloud garantit le respect des réglementations du secteur.

- La gestion de la posture de sécurité évalue en permanence les configurations.

- La collaboration avec les outils DevOps facilite les méthodes de développement agiles.

Évaluez ces PeerSpot et G2 pour obtenir un avis éclairé sur les fonctionnalités de sécurité cloud native de Check Point CloudGuard.

N° 7 Orca Security

La plateforme de protection des applications cloud natives (CNAPP) d'Orca Security facilite et optimise la sécurisation de vos environnements cloud. Elle utilise une technologie SideScanning unique qui ne nécessite aucun agent, vous offrant une visibilité complète et une gestion des risques pour tous vos actifs cloud. Cela simplifie l'identification et la hiérarchisation des vulnérabilités, vous garantissant ainsi de ne pas compromettre la sécurité tout en rationalisant le processus.

Fonctionnalités :

- La couverture sans agent partage des informations sur les erreurs de configuration et les vulnérabilités du cloud sans installer d'agents.

- Le tableau de bord de conformité fournit plus de 60 cadres de conformité prédéfinis.

- La gestion des vulnérabilités identifie les risques grâce à des informations exploitables.

- SideScanning permet d'accéder rapidement aux résultats sans problèmes de performances.

Découvrez comment Orca Security répond à vos besoins en matière de sécurité cloud native en visitant G2 et PeerSpot.

N° 8 Sysdig

Sysdig est une plateforme de sécurité cloud native de premier plan conçue pour sécuriser les conteneurs et les environnements Kubernetes. Elle offre des fonctionnalités qui améliorent la visibilité et la conformité de votre infrastructure cloud. Grâce à son intégration approfondie dans Kubernetes, Sysdig assure la surveillance en temps réel et la détection des menaces pour les applications conteneurisées.

Fonctionnalités :

- Runtime Security surveille les applications en temps réel pour détecter les menaces.

- La surveillance de la conformité garantit le respect des normes industrielles.

- L'analyse des vulnérabilités identifie les vulnérabilités dans les images avant leur déploiement.

- La surveillance du niveau de service fournit des informations sur les performances et la sécurité des services.

Consultez les notes et avis sur Sysdig sur PeerSpot et G2 pour plus d'informations.

N° 9 Microsoft Defender pour le cloud

Microsoft Defender pour le cloud est une solution de sécurité robuste pour Azure et les configurations multicloud. Elle offre une protection contre les menaces et une gestion de la conformité sur différentes plateformes. Son intégration avec les services Azure facilite la surveillance et la détection des menaces, ce qui la rend parfaite pour les organisations utilisant des produits Microsoft.

Fonctionnalités :

- La protection contre les menaces détecte les menaces en temps réel dans les ressources cloud.

- La gestion de la conformité fournit des évaluations de conformité intégrées.

- La gestion de la posture de sécurité observe en permanence les paramètres et les faiblesses.

- L'intégration des services Azure renforce la sécurité en utilisant les outils Microsoft existants.

Consultez G2 et Peerspot pour découvrir ce que les utilisateurs pensent de Microsoft Defender for Cloud.

N° 10 Aqua Security

Aqua Security protège vos applications conteneurisées du début à la fin. Conçu pour les configurations cloud modernes, il garantit la sécurité à chaque étape, du développement au déploiement.

Caractéristiques :

- Container Security analyse les images à la recherche de vulnérabilités avant le déploiement.

- La protection d'exécution surveille les conteneurs en cours d'exécution à la recherche de menaces.

- L'automatisation de la conformité garantit le respect des normes industrielles.

- La sécurité sans serveur protège les fonctions sans serveur contre les vulnérabilités.

Découvrez les performances d'Aqua Security en matière de sécurité native dans le cloud en lisant son PeerSpot et Gartner Peer Insights.

Comment choisir la bonne plateforme de sécurité native dans le cloud

Il peut être difficile de choisir la bonne plateforme de sécurité native dans le cloud parmi la multitude d'options disponibles. Vous devez définir clairement vos besoins, puis évaluer les outils qui y répondent. Voici comment procéder :

- Identifiez vos besoins en matière de sécurité. De quoi avez-vous besoin ? La détection des menaces, la conformité, la sécurité des conteneurs ? Faites-en la liste.

- Vérifiez l'intégration. L'outil fonctionnera-t-il bien avec ce que vous avez déjà ? Une intégration transparente vous fera gagner du temps et vous évitera des tracas.

- Tenez compte de votre budget. Trouvez des outils qui vous offrent les meilleures fonctionnalités sans vous ruiner.

- Pensez à l'évolutivité. Choisissez un outil capable d'évoluer avec votre entreprise. Il doit pouvoir gérer davantage de travail à mesure que vous vous développez.

- Recherchez un bon support. Assurez-vous que l'outil est accompagné d'un support solide et d'une documentation claire pour vous aider en cas de besoin.

Si vous choisissez la mauvaise plateforme de sécurité cloud native, vous risquez de rencontrer des problèmes tels que :

- des failles de sécurité qui peuvent rendre vos applications vulnérables,

- des coûts plus élevés peuvent grever votre budget, et

- des workflows complexes peuvent perturber vos opérations.

Pour éviter ces problèmes, posez-vous des questions clés sur vos besoins, l'intégration, le budget, l'évolutivité et l'assistance. En vous concentrant sur ces domaines, vous pouvez trouver un outil qui répond à vos besoins actuels et qui peut s'adapter aux demandes futures. La bonne plateforme de sécurité cloud native facilitera le développement, améliorera les performances et assurera la sécurité de vos applications cloud natives, garantissant ainsi leur bon fonctionnement et leur rentabilité.

Guide d'achat du CNAPP

Guide d'achat du CNAPP

Découvrez tout ce que vous devez savoir pour trouver la plateforme de protection des applications Cloud-Native adaptée à votre entreprise.

Lire le guideConclusion

À mesure que la technologie évolue, les interactions des utilisateurs évoluent également. Cette évolution s'accompagne de cybermenaces plus sophistiquées et d'exigences de conformité fréquemment mises à jour, ce qui nécessite des ajustements continus des pratiques de sécurité. Pourquoi est-ce essentiel, même si votre organisation dispose déjà d'un système en place ? Parce que cela nécessite une plateforme de sécurité native dans le cloud qui offre une protection en temps réel, une couverture complète et une visibilité améliorée.

Sans une telle plateforme, votre organisation est exposée à des problèmes tels que les violations de données, les erreurs de configuration et les API non sécurisées. Il ne s'agit pas seulement de problèmes mineurs ; ils peuvent causer de graves dommages financiers et nuire à votre réputation s'ils ne sont pas traités. Êtes-vous convaincu de la nécessité d'ajouter un outil qui vous aide ? Le marché regorge d'outils, alors comment choisir le bon ? Votre organisation a besoin d'une réponse rapide aux menaces, d'une gestion de la conformité et d'une correction automatisée.lt;/p>

C'est là que la plateforme SentinelOne Singularity excelle. Grâce à une IA avancée, elle sécurise vos ressources cloud, de la phase de développement à l'exécution. Elle offre des fonctionnalités uniques telles que les chemins d'exploitation vérifiés, l'intégration sans agent et des informations complètes sur les menaces. SentinelOne se distingue par sa détection des menaces en temps réel et ses réponses automatisées. Vous souhaitez garantir la sécurité et la conformité de votre infrastructure ?

Contactez-nous dès aujourd'hui et renforcez la sécurité de votre organisation avec SentinelOne's Singularity Cloud Security, où la technologie de pointe rencontre une protection solide !

FAQs

La sécurité native du cloud est importante car elle est conçue pour gérer la nature dynamique et rapide du cloud. Au lieu de se concentrer uniquement sur le réseau, elle accorde de l'importance à la sécurisation de l'application elle-même. Cela inclut la supervision des autorisations des applications, la protection des environnements d'applications distincts et la surveillance constante des menaces. L'objectif est d'intégrer la sécurité dans l'application dès le début, et non de l'ajouter ultérieurement.

La sécurité native du cloud est une approche de sécurité qui intègre la protection directement dans chaque couche de la configuration du cloud, garantissant ainsi la gestion des menaces à mesure que les services évoluent et se déplacent.

Cette approche fonctionne en temps réel, s'adaptant automatiquement pour couvrir tout, des applications à l'infrastructure, dans plusieurs environnements cloud. Elle évolue pour répondre aux menaces et aux besoins de conformité en constante évolution, sans ralentir quoi que ce soit. Il s'agit d'une sécurité conçue pour être aussi dynamique que les systèmes cloud qu'elle protège.

Les 4 C de la sécurité native du cloud sont les suivants :

- Code : Écrivez du code sécurisé pour prévenir les vulnérabilités dès le départ.

- Conteneur : Sécurisez les conteneurs pour empêcher la propagation des problèmes.

- Cluster : Protégez la couche d'orchestration (comme Kubernetes) pour sécuriser l'ensemble du cluster.

- Cloud : Sécurisez l'infrastructure cloud pour vous prémunir contre les menaces et vous conformer aux réglementations.

Le choix du meilleur outil dépend de vos besoins, mais voici quelques-unes des meilleures options :

- SentinelOne : Utilise l'IA pour détecter les menaces en temps réel, réagir automatiquement et protéger les conteneurs et les environnements Kubernetes grâce à des mesures de sécurité complètes.

- Aqua Security : Idéal pour protéger les conteneurs contre les vulnérabilités.

- Palo Alto Networks Prisma Cloud : Offre un large éventail de fonctionnalités pour sécuriser votre environnement cloud.

- Sysdig : Vous donne des informations approfondies sur vos environnements de conteneurs, vous aidant à les surveiller et à les sécuriser.

- Twistlock : Se concentre sur la protection des conteneurs et des applications natives du cloud.

Les outils créés pour développer, déployer et gérer des applications dans le cloud font partie des outils cloud natifs. Ces outils optimisent l'évolutivité et la flexibilité du cloud.

Voici quelques outils cloud natifs qui permettent de rationaliser le développement, d'améliorer les performances et de renforcer la sécurité :

- Kubernetes est chargé de gérer les conteneurs.

- Docker génère les instances des conteneurs.

- Prometheus aide à la surveillance et à la notification.

- Istio contrôle la communication entre les services

La sécurité cloud native Singularity de SentinelOne est conçue pour rendre la protection du cloud simple et efficace. Elle vous offre une visibilité instantanée sur l'ensemble de votre environnement cloud sans avoir à installer d'agents supplémentaires. Grâce à son Offensive Security Engine™, il va encore plus loin en simulant des attaques sécurisées pour détecter les vulnérabilités réelles, afin que vous ne receviez que les alertes qui comptent vraiment.

De plus, il intègre une fonctionnalité de scan secret pour empêcher les informations sensibles de passer entre les mailles du filet, ainsi qu'un tableau de bord qui simplifie la conformité avec plus de 2 000 contrôles chez tous les principaux fournisseurs de cloud.