L'ex Segretario alla Difesa degli Stati Uniti Donald Rumsfeld nel suo libro “Known and Unknown” afferma:

“Ci sono molte cose di cui siamo completamente all'oscuro, anzi, ci sono cose di cui siamo talmente all'oscuro che non sappiamo nemmeno di esserne all'oscuro.”

A differenza dei tipici attacchi informatici, che sono spesso rapidi e distruttivi, le minacce persistenti avanzate (APT) sono molto più insidiose. Le APT operano sotto il radar, utilizzando metodi sofisticati per mantenere il controllo sui sistemi compromessi per lunghi periodi di tempo.

Grazie alla loro natura furtiva, le APT possono facilmente aggirare i sistemi antivirus tradizionali, rendendo essenziale l'uso di metodi più avanzati per rilevare e prevenire queste minacce.

Il software avanzato endpoint security (AEP) è progettato per identificare e mitigare queste minacce sconosciute, garantendo la sicurezza dei sistemi.

Il motivo per cui l'AEP è fondamentale è che affronta minacce complesse in un modo che gli strumenti convenzionali attuali non sono in grado di fare. Man mano che gli attacchi informatici diventano più evasivi, le aziende devono affrontare rischi finanziari crescenti.

I dati mostrano che circa il 67% delle aziende non è a conoscenza degli APT e rimane vulnerabile alle violazioni dei dati, che costano in media oltre 4,45 milioni di dollari per incidente.

Con l'AEP, le organizzazioni possono mantenere un approccio proattivo alla sicurezza informatica e hanno molte più possibilità di eliminare queste minacce avanzate prima che causino danni irreparabili.

Questo articolo esaminerà l'importanza e i vantaggi degli AEP e come questi possano rafforzare le difese IT anche contro le minacce informatiche più sottili e a lungo termine.

Che cos'è la protezione avanzata degli endpoint (AEP)?

Che cos'è la protezione avanzata degli endpoint (AEP)?

La protezione avanzata degli endpoint si riferisce alle soluzioni di sicurezza informatica che forniscono una protezione completa per i dispositivi endpoint come i personal computer (PC) e i dispositivi mobili.

L'AEP integra tecnologie avanzate come intelligenza artificiale (AI), apprendimento automatico (ML) e analisi comportamentale per aiutare nella rilevazione precoce, nella prevenzione e nella risposta rapida alle minacce note e sconosciute in tempo reale.

Il meccanismo di funzionamento dei moderni software AEP va oltre la semplice creazione di barriere contro gli attacchi, si tratta piuttosto di previsione. L'AEP anticipa, scansiona e si adatta costantemente alle nuove minacce senza attendere che le definizioni dei segnali malware riescano a stare al passo.

Inoltre, grazie alla possibilità di mettere in quarantena da remoto i dispositivi compromessi, l'AEP riduce al minimo i rischi mantenendo la continuità operativa.

Perché le organizzazioni hanno bisogno di funzionalità avanzate di protezione degli endpoint?

Nel 2024, il Center for Strategic and International Studies (CSIS) ha riferito che circa 1.000 eventi significativi relativi alla sicurezza informatica a livello mondiale dal 2006 hanno avuto il potenziale per causare perdite catastrofiche.

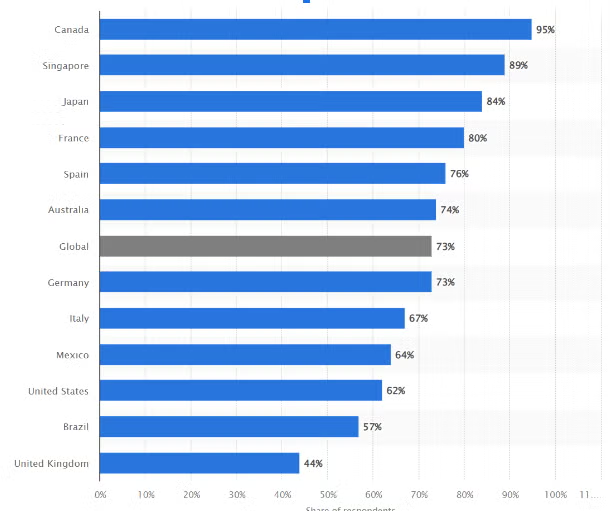

Un sondaggio del 2023 ha inoltre rivelato che quasi il 62% delle aziende statunitensi era a rischio di un grave attacco informatico. Ciò evidenzia l'urgente necessità di ridurre l'incertezza nella sicurezza informatica attraverso una tecnologia proattiva e avanzata di rilevamento delle minacce agli endpoint.

Per garantire il successo di un'azienda, un flusso continuo di informazioni è imprescindibile. L'impatto dei rischi IT va oltre il reparto IT e riguarda ogni area dell'organizzazione.

È significativo che oltre 75% dei costi sostenuti a causa di interruzioni della continuità operativa e violazioni della sicurezza IT incida direttamente sui profitti dell'azienda, anziché limitarsi ai budget IT dei singoli reparti.

Ciò dimostra che la gestione dei rischi legati alla sicurezza informatica è una priorità aziendale fondamentale, non solo una questione tecnica. Alcuni dei motivi principali per cui le aziende hanno bisogno di una protezione avanzata degli endpoint includono:

-

Danni alla reputazione causati da violazioni della sicurezza

Quando i dati personali vengono compromessi, i clienti perdono fiducia e spesso si sentono traditi. Un sondaggio condotto da Okta e YouGov ha dimostrato che il 42% dei consumatori negli Stati Uniti perderebbe fiducia in un'azienda che gestisce in modo improprio i dati personali.

Gli stakeholder più importanti, ovvero dipendenti, consumatori, azionisti, investitori, partner commerciali e concorrenti, sono fondamentali per il successo di un'azienda.

Il loro contributo, sia in termini di lavoro, capitale, risorse o influenza, è fondamentale. Una violazione non solo mette a repentaglio queste relazioni, ma minaccia anche la stabilità stessa dell'impresa e danneggia il marchio.

AEP migliora la sicurezza e previene le violazioni identificando e mitigando i rischi prima che si aggravino, salvaguardando la reputazione dell'organizzazione e mantenendo la fiducia dei clienti.

-

Aumento dei costi finanziari delle violazioni dei dati

Il costo medio di una violazione dei dati nel 2024 è di 4,88 milioni di dollari, con un aumento del 10% rispetto ai 4,45 milioni di dollari del 2023. Questo include i costi di rilevamento, escalation, notifica e perdita di affari.

L'effetto a catena di una violazione può estendersi alla fiducia degli azionisti e ai prezzi delle azioni, che spesso crollano in seguito a un incidente di sicurezza reso pubblico.

Inoltre, le sanzioni normative per la non conformità stanno diventando sempre più severe. In base alle leggi sulla protezione dei dati come l'articolo 83(5) del GDPR, le multe imposte dalla legge possono raggiungere fino al 4% del fatturato dell'azienda dell'anno fiscale precedente, aumentando ulteriormente le implicazioni finanziarie.

AEP riduce il costo finanziario delle violazioni utilizzando il rilevamento delle minacce in tempo reale e la risposta automatizzata agli incidenti. Riducendo al minimo la durata e l'impatto degli attacchi, AEP riduce i costi associati alla riparazione, alla conformità normativa e alle operazioni.

-

Inefficacia degli antivirus obsoleti

Quando viene identificato un file infetto, a volte è possibile ripararlo o, come minimo, metterlo in quarantena per impedire la diffusione del virus. Tuttavia, la sfida è che i metodi tradizionali di rilevamento dei virus sono insufficienti contro minacce più recenti e sofisticate.

Il 53% degli intervistati nel rapporto globale sul ransomware di SentinelOne ha indicato di disporre di un software antivirus legacy che tuttavia non è riuscito a prevenire un attacco ransomware.

Il problema risiede nel fatto che queste soluzioni antivirus si basano esclusivamente sul rilevamento basato su firme, che fatica a identificare minacce nuove o in rapida evoluzione.

La protezione avanzata degli endpoint (AEP) supera questa limitazione sfruttando intelligenza artificiale e l'apprendimento automatico per rilevare in tempo reale minacce note e sconosciute, riducendo significativamente il rischio di violazioni.

Altri motivi per cui i professionisti IT, i dirigenti di alto livello e gli imprenditori hanno bisogno di una protezione avanzata degli endpoint per rafforzare i loro sistemi di difesa IT includono:

| Sfida | Impatto sull'organizzazione | Come la protezione avanzata degli endpoint affronta queste sfide |

|---|---|---|

| Volume eccessivo di avvisi di sicurezza | I team di sicurezza sono bombardati da numerosi avvisi, che causano affaticamento da allerta. Le minacce critiche potrebbero essere trascurate, aumentando la possibilità di un attacco riuscito. | AEP fornisce una prioritizzazione intelligente delle minacce e una risposta automatizzata agli incidenti. Ciò consente ai team di concentrarsi sulle questioni più critiche, filtrando il rumore. |

| Tempo di permanenza e identificazione del malware | Il tempo di permanenza medio, ovvero il tempo in cui una minaccia rimane inosservata in una rete, può superare i 200 giorni, dando agli aggressori tutto il tempo necessario per causare danni. | AEP riduce drasticamente il tempo di permanenza monitorando e analizzando continuamente il comportamento degli endpoint. Ciò consente di identificare e neutralizzare più rapidamente il malware prima che possa diffondersi. |

| Maggiore complessità della gestione IT | La gestione di più soluzioni di sicurezza aumenta la complessità e il rischio di lacune nella sicurezza. | AEP consolida la sicurezza degli endpoint in un'unica piattaforma unificata, semplificando la gestione e garantendo una sicurezza coerente su tutti i dispositivi, sia in loco che remoti. |

| Preoccupazioni relative al costo totale di proprietà (TCO) | La gestione di più prodotti di sicurezza aumenta i costi diretti e indiretti, rendendo difficile giustificare gli investimenti nella sicurezza. | AEP riduce il TCO integrando più funzioni di sicurezza in un'unica soluzione, riducendo la necessità di prodotti aggiuntivi e abbassando i costi complessivi di sicurezza. |

Leader nella sicurezza degli endpoint

Scoprite perché SentinelOne è stato nominato Leader per quattro anni di fila nel Magic Quadrant™ di Gartner® per le piattaforme di protezione degli endpoint.

Leggi il rapporto

3 vantaggi della protezione avanzata degli endpoint

Potrebbe essere scioccante sapere che circa il 70% degli attacchi informatici ha origine da endpoint mirati. Gli endpoint rimangono l'anello più debole dell'infrastruttura IT, poiché i risultati del sondaggio di Forrester mostrano che il 15% delle violazioni dei dati sono riconducibili a dispositivi compromessi o smarriti.

A ciò si aggiunge il fatto che, secondo l'FBI, negli Stati Uniti viene rubato un laptop ogni 53 secondi.

Il primo grande vantaggio della protezione avanzata degli endpoint è che consente alla vostra organizzazione di uscire da quella fascia di rischio e di stare un passo avanti. Ecco come l'AEP avvantaggia la vostra organizzazione

1. Si integra perfettamente con lo stack tecnologico esistente

Il punto di forza della protezione avanzata degli endpoint risiede nella sua profonda integrazione con l'ecosistema di sicurezza più ampio.

Le soluzioni di protezione avanzata degli endpoint (AEP) sfruttano le API per una condivisione dei dati sicura e completa, consentendo alle organizzazioni di:

- Migliorare i flussi di lavoro automatizzati, compresi i processi avanzati di risposta agli incidenti

- Semplificare la raccolta, la gestione, l'archiviazione e la segnalazione dei dati telemetrici in tempo reale

- Allineare le piattaforme di gestione, identità e sicurezza, abilitando ulteriori caratteristiche e funzionalità di protezione

- Adottare protocolli di sicurezza contemporanei basati sui principi zero trust, garantendo una verifica rigorosa dei dispositivi e delle credenziali per ogni tentativo di accesso

- Riunire i team IT e di sicurezza, consentendo loro di proteggere efficacemente gli endpoint e le risorse aziendali su tutti i dispositivi e sistemi operativi

2. Migliora l'allocazione delle risorse tramite l'automazione

La protezione avanzata degli endpoint libera risorse automatizzando il processo di ricerca delle minacce, alleggerendo il carico di lavoro dei team di sicurezza. Gli esperti di sicurezza possono quindi concentrarsi su attività più critiche come la valutazione e la correzione.

Questa efficienza migliora la gestione dei rischi e porta indirettamente a una riduzione dei costi, poiché sono necessarie meno risorse per gestire e mitigare le minacce.

3. Tempi di rilevamento e risposta più accurati

La protezione avanzata degli endpoint sfrutta algoritmi di autoapprendimento basati su IA e ML per perfezionare continuamente le proprie capacità di rilevamento delle minacce.

Queste tecnologie avanzate migliorano la precisione imparando da ogni minaccia incontrata per fornire risposte più rapide e accurate. Il risultato è un contenimento più rapido delle minacce per proteggere in modo più efficace le risorse IT critiche.

Perché l'AEP è fondamentale per una strategia di sicurezza informatica completa?

Pensateci: immaginate di dover difendere un castello con un numero limitato di soldati. Non importa quanto siano talentuosi, possono trovarsi solo in un posto alla volta.

Oggi molte aziende soffrono di una carenza di competenze informatiche e più della metà delle organizzazioni vittime di violazioni sta lottando con la mancanza di personale addetto alla sicurezza. Il costo medio di una violazione dei dati nel 2024 è di 4,88 milioni di dollari, con un aumento del 10% rispetto ai 4,45 milioni di dollari del 2023.

A questo proposito, la protezione avanzata degli endpoint (AEP) funge da moltiplicatore di forza. Consente al vostro team di utilizzare l'intelligenza artificiale e l'automazione, che li aiuteranno a pensare meglio e più velocemente, coprendo al contempo aree più importanti.

Le aziende che applicano ampiamente le tecnologie di IA ai loro processi relativi alla prevenzione delle violazioni (ad esempio, la gestione della superficie di attacco o il red teaming) riescono a ridurre tali costi di circa 2,2 milioni di dollari rispetto a quelle che non utilizzano l'IA nella prevenzione.

Oltre ad aumentare la sicurezza, la dipendenza dell'AEP dall'IA risolve anche il divario di competenze creando procedure più efficienti. Pertanto, è una parte fondamentale di qualsiasi strategia moderna di sicurezza informatica grazie a questi due vantaggi: risparmio sulle spese e livelli di produttività più elevati.

Sebbene l'AEP sia fondamentalmente uno strumento, può anche essere considerato parte di un piano per un quadro strategico che guida i risultati aziendali, pur continuando a essere utilizzato come oggetto per eseguirli. Ecco come:

- Integrazione strategica: A differenza di molti strumenti autonomi, l'AEP si integra facilmente nella vostra strategia di sicurezza informatica più ampia, allineandosi con obiettivi aziendali quali la gestione dei rischi e la conformità.

- Continuità operativa: Le sue funzionalità garantiscono che i sistemi rimangano funzionali e produttivi, supportando così la continuità aziendale e riducendo i rischi operativi.

- Ottimizzazione delle risorse: Automatizzando le attività di sicurezza di routine e fornendo una gestione efficiente delle minacce, AEP consente al vostro team di concentrarsi su attività di maggior valore.

Proteggete i dati della vostra organizzazione con la soluzione avanzata di sicurezza degli endpoint di SentinelOne

SentinelOne è un fornitore leader nel settore della sicurezza informatica che offre una protezione avanzata degli endpoint attraverso la sua piattaforma Singularity. Il software sfrutta l'apprendimento automatico per identificare e bloccare in tempo reale minacce sconosciute, compresi gli attacchi zero-day.

Combina una forte prevenzione con una capacità completa di rispondere agli incidenti, facilitando così la rapida indagine e risoluzione delle violazioni della sicurezza.

Pensato per essere facile da usare per tutti i livelli di competenza, SentinelOne include anche funzionalità avanzate di protezione degli endpoint per salvaguardare la tua rete da minacce sofisticate.

Caratteristiche principali

- Neutralizza le minacce con la precisione dell'EDR: SentinelOne endpoint detection response (EDR) combina rilevamenti statici e comportamentali per neutralizzare efficacemente minacce note e sconosciute, automatizzando le risposte a comportamenti sospetti per prevenire l'affaticamento degli analisti.

- Accelerare la comprensione e la risoluzione degli incidenti con Storylines: Preservando il contesto tra gli alberi di processo e i riavvii, semplifica le indagini e porta a conclusioni più rapide. In pratica, le storyline possono aiutare un'azienda a tracciare e risolvere rapidamente una violazione collegando eventi correlati e consentendo un'efficiente verifica delle ipotesi e una rapida analisi delle cause alla radice (RCA).

- Scala le indagini con RemoteOps: Con script personalizzati, i team possono rimuovere rapidamente i file dannosi e terminare i processi in tutta la rete. Durante una sospetta violazione, RemoteOps consente ai team IT di eseguire la scansione remota di tutti gli endpoint, rimuovere il malware e ripristinare il normale funzionamento senza accesso fisico. Ciò contribuisce a ridurre significativamente i tempi medi di riparazione (MTTR) e i tempi di inattività.

Scoprite una protezione degli endpoint senza precedenti

Scoprite come la sicurezza degli endpoint con AI di SentinelOne può aiutarvi a prevenire, rilevare e rispondere alle minacce informatiche in tempo reale.

Richiedi una demoConclusione

L'intelligenza artificiale e la tecnologia basata sul cloud sono impiegate dalla protezione avanzata degli endpoint per rilevare e neutralizzare tempestivamente sia le minacce conosciute che quelle sconosciute, rendendola indispensabile per la sicurezza informatica moderna.

A differenza dei sistemi tradizionali, i sistemi avanzati di protezione degli endpoint sono automatizzati e dispongono di processi di risposta alle violazioni più semplici che aiutano le aziende a identificare, contenere e rispondere rapidamente alle minacce.

Questa integrazione dell'AEP aiuta le aziende a rafforzare la loro posizione di sicurezza e a sviluppare protocolli di risposta migliori per risolvere le minacce in modo più efficiente.

FAQs

L'EDR avanzato è una soluzione di sicurezza che monitora, rileva e risponde continuamente alle minacce agli endpoint utilizzando analisi in tempo reale, apprendimento automatico e risposte automatizzate per mitigare i rischi.

Sì, può farlo. Il problema dell'antivirus è che è efficace solo nel gestire minacce note e come meccanismo di difesa reattivo (a posteriori), non riuscendo a risolvere i problemi causati da virus o malware sconosciuti.

L'EDR può sostituire l'antivirus in quanto fornisce un sistema di protezione proattivo più completo, che include funzionalità avanzate di rilevamento e risposta alle minacce che vanno oltre il rilevamento basato su firme riconoscibili.

La protezione degli endpoint fornisce la sicurezza essenziale per dispositivi come antivirus, firewall e malware. Il rilevamento e la risposta degli endpoint (EDR) va oltre, monitorando, rilevando e rispondendo continuamente alle minacce in tempo reale, offrendo funzionalità avanzate di rilevamento delle minacce e risposta agli incidenti.

Mentre le soluzioni antivirus (AV) prendono di mira i file dannosi noti che entrano nel sistema, un EDR raccoglie attivamente i dati dagli endpoint e li esamina in tempo reale alla ricerca di modelli dannosi o insoliti per identificare sia le minacce note che quelle emergenti.