Il modello di responsabilità condivisa nel cloud è un concetto fondamentale nella sicurezza del cloud. La nostra guida fornisce una panoramica completa di questo modello, spiegando i ruoli e le responsabilità dei fornitori di servizi cloud e dei clienti nel garantire la sicurezza delle risorse basate sul cloud.

Scopri i diversi livelli del modello di responsabilità condivisa, tra cui infrastruttura fisica, controlli di rete e sicurezza a livello di applicazione.

Principali rischi per la sicurezza che i clienti devono affrontare nel modello di responsabilità condivisa del cloud

Quando le organizzazioni valutano la sicurezza del cloud per la propria attività, i dirigenti senior e i responsabili tecnici devono considerare i rischi che loro e i loro clienti devono affrontare nell'ambito del modello di responsabilità condivisa nel cloud. Questi rischi possono essere classificati nei seguenti argomenti:

- Accesso non autorizzato – Le organizzazioni devono garantire di disporre di sistemi di autenticazione e controllo degli accessi efficaci per impedire l'accesso non autorizzato a dati e applicazioni sensibili. Ciò include la gestione delle identità degli utenti, l'applicazione di password complesse e l'autenticazione a più fattori, nonché la limitazione dell'accesso a dati e applicazioni sensibili in base ai ruoli e alle autorizzazioni degli utenti.

- Violazioni dei dati – Garantire meccanismi adeguati di crittografia e protezione dei dati aiuta le organizzazioni a proteggere i propri dati inattivi e in transito. Ciò include l'utilizzo di algoritmi di crittografia robusti, l'implementazione di protocolli di trasferimento dati sicuri e il monitoraggio di modelli e attività di accesso ai dati insoliti.

- Malware e virus – Malware e virus possono infettare gli ambienti cloud attraverso vari mezzi, come allegati e-mail, download di software o endpoint compromessi. Le organizzazioni devono investire in adeguate protezioni antivirus e antimalware ed eseguire regolarmente aggiornamenti e patch del software per prevenire vulnerabilità.

- Minacce interne – Le minacce interne, come dipendenti o appaltatori con accesso autorizzato alle risorse cloud, possono rappresentare un rischio significativo per la sicurezza. È possibile implementare adeguati controlli di accesso e meccanismi di monitoraggio per rilevare e prevenire le minacce interne. Ciò include il monitoraggio delle attività degli utenti, l' l'implementazione di misure di prevenzione della perdita di dati e lo svolgimento di regolari audit e valutazioni di sicurezza.

- Violazioni della conformità – I clienti cloud devono inoltre essere a conoscenza delle normative di conformità e assicurarsi di rispettarle. Ciò include normative quali HIPAA, PCI-DSS e GDPR. In base a tali quadri normativi, le organizzazioni sono tenute per legge a garantire che il proprio ambiente cloud soddisfi gli standard di sicurezza e privacy e disponga di adeguate politiche di gestione e conservazione dei dati.

Affrontando questi rischi per la sicurezza, i clienti possono contribuire a garantire la sicurezza e l'affidabilità del proprio ambiente cloud, rispettando al contempo i requisiti normativi e proteggendo i propri dati e applicazioni sensibili.

Definizione dell'importanza del modello di responsabilità condivisa nel cloud

Il modello di responsabilità condivisa nel cloud è un concetto fondamentale nella sicurezza del cloud che definisce le responsabilità sia dei fornitori di servizi cloud che dei loro clienti. Questo modello garantisce che entrambe le parti comprendano i propri ruoli nella protezione delle risorse cloud e previene confusione e malintesi.

Nel modello, le responsabilità relative alla protezione e alla gestione degli ambienti cloud sono chiaramente delineate:

- I fornitori di servizi cloud sono generalmente responsabili della sicurezza dell'infrastruttura cloud, compresi i data center fisici, le reti e l'hardware dei server.

- I clienti sono responsabili della sicurezza delle loro applicazioni, dei dati e dei sistemi operativi che girano sull'infrastruttura cloud.

Il modello di responsabilità condivisa nel cloud è fondamentale per la sicurezza del cloud perché chiarisce chi è responsabile di cosa, garantendo una sicurezza completa ed efficace. Senza questo modello, è molto difficile per le parti determinare chi è responsabile della sicurezza del cloud, con conseguenti lacune nella copertura di sicurezza o duplicazione degli sforzi.

Guida al mercato CNAPP

Guida al mercato CNAPP

La guida di mercato Gartner per le piattaforme di protezione delle applicazioni cloud-native fornisce informazioni chiave sullo stato del mercato delle CNAPP.

Leggi la guidaIdentificare la differenza tra i modelli di servizio cloud

Infrastructure-as-a-Service (IaaS), Platform-as-a-Service (PaaS) e Software-as-a-Service (SaaS) sono i tre principali modelli di servizi cloud comunemente utilizzati oggi dalle organizzazioni basate sul cloud. Si differenziano per il livello di controllo e la quantità di responsabilità che il cliente ha sulle risorse cloud.

Infrastructure as a Service (IaaS)

In un modello IaaS, il fornitore di servizi cloud offre un'infrastruttura virtualizzata che può essere utilizzata in sostituzione dell'hardware fisico. I clienti possono noleggiare risorse informatiche, come macchine virtuali, storage e componenti di rete, e utilizzarle per eseguire le proprie applicazioni o servizi. Il cliente ha il controllo completo sul sistema operativo, sul middleware e sulle applicazioni che girano su questa infrastruttura ed è responsabile della loro gestione.

Tuttavia, in un modello IaaS, il cliente è responsabile della sicurezza delle proprie applicazioni e dei propri dati, nonché della gestione dei backup, del ripristino di emergenza e di altre attività relative al sistema operativo e alle applicazioni. Ciò può richiedere competenze e risorse significative e può rappresentare una sfida per alcune organizzazioni.

Platform as a Service (PaaS)

In un modello PaaS, il fornitore di servizi cloud offre una piattaforma per la creazione, l'implementazione e la gestione delle applicazioni. La piattaforma include un ambiente di runtime, strumenti di sviluppo e componenti predefiniti che possono essere utilizzati per sviluppare e distribuire applicazioni. Di conseguenza, il cliente può concentrarsi sullo sviluppo e la distribuzione delle proprie applicazioni se gestisce l'infrastruttura sottostante. Il provider si occupa dell'infrastruttura, come server, storage e networking, nonché del sistema operativo e del middleware. Il cliente gestisce le proprie applicazioni e i propri dati senza preoccuparsi dell'infrastruttura.

Il PaaS offre un equilibrio tra flessibilità e praticità. Consente ai clienti di concentrarsi sullo sviluppo e la distribuzione delle proprie applicazioni, mentre il provider gestisce l'infrastruttura sottostante. Fornisce inoltre un ambiente di sviluppo standardizzato, che può contribuire a ridurre i tempi di sviluppo e aumentare la produttività. Tuttavia, il PaaS può presentare alcune limitazioni in termini di personalizzazione e integrazione con altri sistemi.

Software as a Service (SaaS)

In un modello SaaS, il fornitore di servizi cloud offre applicazioni software su Internet, a cui i clienti possono accedere e utilizzare tramite un browser web o un'applicazione client. Il fornitore si occupa dell'infrastruttura sottostante, del sistema operativo e del software applicativo, mentre il cliente è responsabile della configurazione e dell'utilizzo del software in base alle proprie esigenze. Di conseguenza, il cliente non deve preoccuparsi della gestione dell'infrastruttura o degli aggiornamenti software.

Il SaaS offre il massimo livello di praticità, poiché il fornitore si occupa di tutto ciò che riguarda l'applicazione software. Il cliente può concentrarsi sull'utilizzo del software e sulla sua personalizzazione in base alle proprie esigenze. Tuttavia, il SaaS può avere opzioni di personalizzazione limitate e il cliente può dipendere dal fornitore per il supporto e gli aggiornamenti.

Nel complesso, la scelta del modello di servizio cloud dipende dalle esigenze e dai requisiti specifici dell'organizzazione. L'IaaS offre il massimo livello di flessibilità e controllo, ma richiede maggiori competenze e risorse. Il PaaS bilancia flessibilità e convenienza, mentre il SaaS offre il massimo livello di comfort, ma può avere opzioni di personalizzazione limitate.

Comprendere i diversi livelli del modello di responsabilità condivisa del cloud

Il modello di responsabilità condivisa del cloud comprende tre livelli: infrastruttura, piattaforma e applicazione. Ogni livello rappresenta un diverso grado di responsabilità e richiede un livello specifico di coinvolgimento da parte dei fornitori di servizi cloud e dei loro clienti.

Livello infrastrutturale

Il livello infrastrutturale è il fondamento del modello di responsabilità condivisa del cloud. Comprende i componenti fisici e virtuali dell'infrastruttura cloud, quali server, dispositivi di archiviazione e dispositivi di rete. Inoltre, i fornitori di servizi cloud sono responsabili della sicurezza del livello infrastrutturale, compresa la sicurezza fisica, la sicurezza della rete e i controlli di accesso.

I clienti sono responsabili della sicurezza dei propri dati e delle proprie applicazioni sul livello infrastrutturale. Devono garantire l'utilizzo di protocolli sicuri e l'implementazione di controlli di accesso adeguati. Sono inoltre responsabili di garantire che le loro applicazioni e i loro dati siano archiviati in modo sicuro e di utilizzare la crittografia ove necessario.

Livello piattaforma

Il livello piattaforma è quello in cui il fornitore di servizi cloud mette a disposizione dei clienti una piattaforma per la creazione e l'implementazione delle loro applicazioni. Il livello piattaforma include sistemi operativi, ambienti di runtime e database. I fornitori di servizi cloud sono responsabili della sicurezza del livello piattaforma, dell'applicazione di patch e aggiornamenti al software, della configurazione sicura e dei controlli di accesso.

I clienti sono responsabili della sicurezza delle loro applicazioni e dei loro dati sul livello piattaforma. Devono garantire che le loro applicazioni siano sicure, che utilizzino protocolli sicuri e che utilizzino la crittografia ove necessario. Sono inoltre responsabili della corretta configurazione delle loro applicazioni e dell'implementazione di adeguati controlli di accesso.

Livello applicativo

Il livello applicativo è quello in cui i clienti distribuiscono le loro applicazioni sulla piattaforma del fornitore di servizi cloud. I fornitori di servizi cloud non sono responsabili della sicurezza del livello applicativo; tale responsabilità ricade sui clienti. Tuttavia, i clienti devono garantire che le loro applicazioni siano sicure e che utilizzino protocolli sicuri. Sono inoltre responsabili dell'implementazione di controlli di accesso adeguati e della protezione dei propri dati.

Responsabilità dei fornitori di servizi cloud e dei clienti

I fornitori di servizi cloud e i loro clienti hanno responsabilità diverse a seconda del livello del modello di responsabilità condivisa del cloud. Facendo riferimento ai tre livelli descritti nell'ultima sezione di questo blog, ecco una ripartizione delle responsabilità per livello.

Responsabilità del livello infrastrutturale I fornitori di servizi cloud sono responsabili di quanto segue nel livello infrastrutturale:- Sicurezza fisica del data center in cui è ospitata l'infrastruttura

- Sicurezza della rete, inclusi firewall e sistemi di rilevamento delle intrusioni

- Applicazione di patch e aggiornamento dei componenti dell'infrastruttura

- Fornitura di controlli di accesso e monitoraggio delle attività insolite

I clienti sono responsabili di quanto segue a livello di infrastruttura:

- Protezione dei propri dati e delle proprie applicazioni

- Garanzia dell'utilizzo di protocolli sicuri, come SSL/TLS

- Implementare controlli di accesso adeguati per le proprie applicazioni e i propri dati

- Utilizzare la crittografia ove necessario

Responsabilità del livello piattaforma

I fornitori di servizi cloud sono responsabili di quanto segue nel livello piattaforma:

- Applicazione di patch e aggiornamenti al sistema operativo e ai componenti software

- Configurazione sicura della piattaforma, ad esempio disabilitando i servizi non necessari e implementando controlli di accesso

- Fornitura di controlli di accesso per la piattaforma

I clienti sono responsabili di quanto segue nel livello della piattaforma:

- Protezione delle loro applicazioni e dei loro dati

- Garantire l'utilizzo di protocolli sicuri, come SSH

- Configurare le proprie applicazioni in modo corretto e sicuro

- Implementare controlli di accesso adeguati per le proprie applicazioni e i propri dati

Responsabilità a livello di applicazione

I clienti sono responsabili di quanto segue a livello di applicazione:

- Proteggere le proprie applicazioni e i propri dati

- Garantire l'utilizzo di protocolli sicuri, come HTTPS

- Implementare controlli di accesso adeguati per le proprie applicazioni e i propri dati

- Proteggere i propri dati crittografando le informazioni sensibili

Un modo alternativo per comprendere le responsabilità del cloud

Esiste un altro modello per delineare i diversi livelli del modello di responsabilità condivisa del cloud. Anziché utilizzare i tre livelli (infrastruttura, piattaforma e applicazione), questo modello raggruppa le responsabilità in argomenti di interesse più ampi.

- Sicurezza fisica – Il fornitore di servizi cloud è responsabile della sicurezza dei data center fisici e dell'hardware che gestisce l'infrastruttura cloud. Ciò include la fornitura di misure di sicurezza fisica quali controlli di accesso, videosorveglianza e sistemi di rilevamento delle intrusioni.

- Sicurezza della rete – Il fornitore di servizi cloud è responsabile della sicurezza dell'infrastruttura di rete cloud, inclusi firewall, router e switch. Deve garantire che l'infrastruttura di rete sia protetta da accessi non autorizzati e attacchi informatici.

- Sicurezza dell'infrastruttura host – Il fornitore di servizi cloud è responsabile della sicurezza dell'infrastruttura host sottostante, inclusi hypervisor, macchine virtuali e sistema operativo. Ciò include la garanzia che l'infrastruttura host sia aggiornata e che eventuali vulnerabilità vengano risolte tempestivamente.

- Sicurezza delle applicazioni – Il cliente è responsabile della sicurezza delle applicazioni in esecuzione sull'infrastruttura cloud. Ciò include la configurazione dei controlli di accesso, l'implementazione della crittografia e la garanzia della conformità alle normative.

- Sicurezza dei dati – Il cliente è responsabile della sicurezza dei dati archiviati sull'infrastruttura cloud. Ciò include l'implementazione della crittografia, dei controlli di accesso e delle misure di backup e ripristino dei dati.

Il diverso approccio al modello di responsabilità condivisa nel cloud tra Amazon AWS, Google Cloud e Microsoft Azure

Amazon AWS, Google Cloud e Microsoft Azure sono i principali fornitori di servizi cloud sul mercato. Ciascuno di essi si distingue dagli altri per il proprio approccio unico al modello di responsabilità condivisa nel cloud.

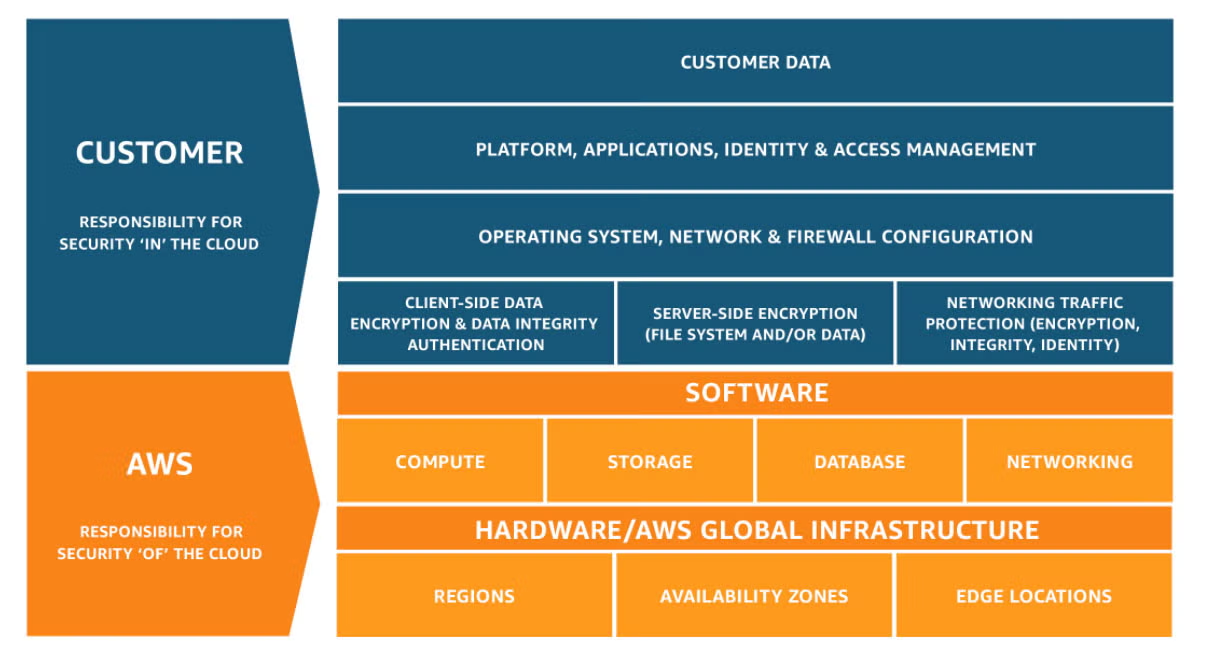

Modello di responsabilità condivisa di Amazon AWS

Amazon AWS fornisce ai propri clienti un modello di responsabilità condivisa completo. Secondo AWS, l'azienda è responsabile della sicurezza dell'infrastruttura cloud, mentre i clienti sono responsabili della sicurezza del cloud. AWS è responsabile della sicurezza dell'infrastruttura sottostante, come i server fisici, la rete e gli hypervisor. D'altra parte, i clienti sono responsabili della sicurezza delle loro applicazioni, dei dati e dei sistemi operativi.

In base al modello di responsabilità condivisa di AWS, i clienti hanno il controllo completo sui propri dati e applicazioni. Sono responsabili della configurazione dei propri gruppi di sicurezza, degli elenchi di controllo dell'accesso alla rete e dei firewall. Inoltre, i clienti possono utilizzare servizi AWS come AWS Identity and Access Management (IAM), AWS CloudTrail e AWS Config per proteggere ulteriormente il proprio ambiente.

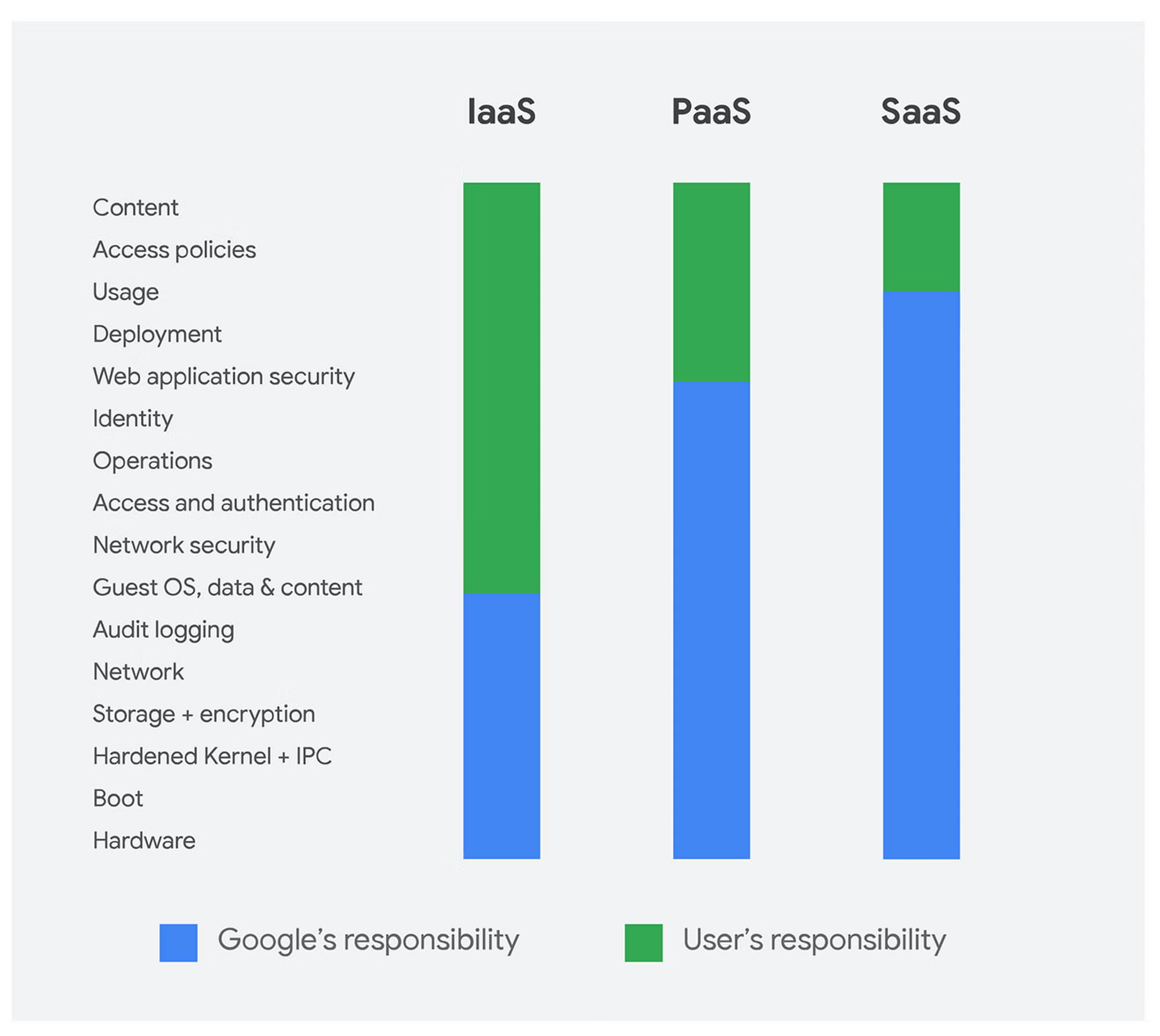

Modello di responsabilità condivisa di Google Cloud

Google Cloud adotta un approccio diverso al modello di responsabilità condivisa. Secondo Google Cloud, l'azienda è responsabile della sicurezza dell'infrastruttura, mentre i clienti sono responsabili della sicurezza delle loro applicazioni e dei loro dati. Questo approccio attribuisce una maggiore responsabilità al cliente rispetto al fornitore di servizi cloud.

In base al modello di responsabilità condivisa di Google Cloud, i clienti sono responsabili della configurazione dei propri firewall, dell'impostazione dei controlli di accesso e della protezione delle proprie applicazioni e dei propri dati. Inoltre, Google Cloud fornisce diversi strumenti per aiutare i clienti a proteggere il proprio ambiente, tra cui Google Cloud IAM, Google Cloud Security Command Center e Google Cloud DLP.

Modello di responsabilità condivisa di Microsoft Azure

Microsoft Azure offre un modello di responsabilità condivisa simile a quello di Amazon AWS. Secondo Microsoft, l'azienda è responsabile della sicurezza dell'infrastruttura cloud, mentre i clienti sono responsabili della sicurezza nel cloud. Questo approccio attribuisce una maggiore responsabilità al fornitore di servizi cloud rispetto al cliente.

In base al modello di responsabilità condivisa di Microsoft Azure, i clienti sono responsabili della sicurezza delle loro applicazioni, dei dati e del controllo degli accessi. Possono utilizzare Azure Security Center, Azure Active Directory e gli strumenti di sicurezza e conformità di Azure per proteggere ulteriormente il loro ambiente.

Best practice per l'implementazione del modello di responsabilità condivisa nel cloud

L'implementazione del modello di responsabilità condivisa nel cloud richiede collaborazione e comunicazione tra i fornitori di servizi cloud e i loro clienti. Utilizzate queste best practice come linee guida di partenza per l'implementazione del modello:

- Comprendete le vostre responsabilità – Avere una chiara comprensione di tutte le responsabilità relative alla sicurezza di tutte le applicazioni, i dati e i sistemi operativi che girano sull'infrastruttura cloud.

- Seguire le best practice di sicurezza – Seguire le best practice standard del settore, come l'utilizzo di password complesse, l'abilitazione dell'autenticazione a più fattori e l'implementazione della crittografia, garantisce il successo a lungo termine durante l'utilizzo del cloud.

- Implementare controlli di accesso – L'accesso ai dati e alle applicazioni sensibili deve essere concesso in base ai ruoli e alle autorizzazioni degli utenti.

- Monitorare e aggiornare regolarmente le misure di sicurezza – Assegnare ai team di sicurezza il compito di monitorare attentamente il panorama delle minacce per individuare i rischi legati al cloud in aumento. Assicurarsi che le misure di sicurezza siano aggiornate tempestivamente per affrontare eventuali vulnerabilità o nuove minacce.

- Rispettare le normative – Collaborare con esperti legali per comprendere le normative applicabili, quali HIPAA, PCI-DSS e GDPR.

Vedere SentinelOne in azione

Scoprite come la sicurezza del cloud basata sull'intelligenza artificiale può proteggere la vostra organizzazione con una demo individuale con un esperto dei prodotti SentinelOne.

Richiedi una demoConclusione

Il modello di responsabilità condivisa nel cloud è un concetto fondamentale nella sicurezza del cloud. Chiarisce i ruoli e le responsabilità dei fornitori di servizi cloud e dei loro clienti nella protezione delle risorse cloud. Comprendendo i diversi livelli del modello e le rispettive responsabilità, i fornitori di servizi cloud e i clienti possono collaborare per garantire che i loro ambienti cloud siano sicuri ed efficaci.

Domande frequenti sul modello di responsabilità condivisa nel cloud

Il modello di responsabilità condivisa nel cloud definisce chi si occupa di quali compiti di sicurezza quando si utilizzano i servizi cloud. Il provider garantisce la sicurezza dei data center fisici, delle reti e dei livelli di virtualizzazione, mentre l'utente gestisce tutto ciò che crea e archivia nel cloud, ovvero i sistemi operativi, le applicazioni e i dati. Questa divisione aiuta ciascuna delle parti a concentrarsi su ciò che controlla, garantendo la sicurezza e l'affidabilità dell'ambiente cloud.

Ruoli chiari mantengono entrambe le parti responsabili e impediscono lacune di sicurezza. Senza di esso, potreste presumere che il fornitore si occupi della crittografia dei dati o dei controlli di accesso quando in realtà è compito vostro, o viceversa. Definire i confini garantisce che nulla venga trascurato, riduce la duplicazione degli sforzi e rende più agevoli gli audit, mostrando esattamente chi deve agire su ciascun controllo di sicurezza.

I fornitori di servizi cloud gestiscono lo stack dell'infrastruttura. Garantiscono la sicurezza dei data center fisici (alimentazione, raffreddamento ed edifici), gestiscono le difese di rete come firewall e sistemi antintrusione, mantengono e aggiornano server e hypervisor e assicurano l'elevata disponibilità dell'hardware.

Inoltre, soddisfano le certificazioni di settore (ISO 27001, SOC 2) e dimostrano la conformità della piattaforma cloud sottostante.

Il livello di responsabilità dei clienti varia a seconda che si tratti di IaaS, PaaS o SaaS. Con IaaS, si affitta la potenza di calcolo grezza, quindi è necessario proteggere il sistema operativo, il middleware, le applicazioni e i dati. Il PaaS offre un runtime gestito, quindi ci si concentra sul codice e sulle configurazioni, mentre il provider si occupa degli aggiornamenti del sistema operativo e della piattaforma.

Il SaaS trasferisce la maggior parte delle responsabilità al fornitore: l'utente si limita a configurare e utilizzare l'applicazione, mentre il fornitore si occupa di proteggere tutto il resto.

Le responsabilità sono solitamente suddivise in tre livelli:

- Livello infrastrutturale: Hardware, virtualizzazione e dispositivi di rete protetti dal provider; l'utente protegge i propri dati su tali sistemi.

- Livello piattaforma: Sistemi operativi, runtime e database aggiornati e configurati dal provider; tu blocchi le tue app e le loro impostazioni.

- Livello applicativo: Tu gestisci il codice dell'applicazione, i controlli di accesso e la crittografia dei dati; il provider non protegge la tua logica personalizzata o i tuoi dati aziendali.

Singularity™ Cloud Security di SentinelOne applica la responsabilità condivisa offrendo visibilità in tempo reale e controlli automatizzati su tutti i carichi di lavoro cloud. Combina CSPM (controlli di postura), CWPP (protezione dei carichi di lavoro), CIEM (gestione delle autorizzazioni), scansione IaC e correzione con un solo clic.

Il rilevamento delle minacce e l'applicazione delle politiche basati sull'intelligenza artificiale coprono ogni livello, consentendo di individuare configurazioni errate, applicare la crittografia e mettere in quarantena le minacce prima che abbiano un impatto sulle risorse cloud.