L'ancien secrétaire américain à la Défense Donald Rumsfeld, dans son livre " Known and Unknown " dit :

“Il y a beaucoup de choses dont nous n'avons absolument pas conscience — en fait, il y a des choses dont nous n'avons tellement pas conscience que nous ne savons même pas que nous n'en avons pas conscience.”

Contrairement aux cyberattaques classiques, qui sont souvent rapides et destructrices, les menaces persistantes avancées (APT) sont beaucoup plus insidieuses. Les APT opèrent dans l'ombre, utilisant des méthodes sophistiquées pour maintenir le contrôle des systèmes compromis pendant de longues périodes.

En raison de leur nature furtive, les APT peuvent facilement contourner les systèmes antivirus traditionnels, ce qui rend indispensable l'utilisation de méthodes plus avancées pour détecter et prévenir ces menaces.

Les logiciels avancés de sécurité des terminaux (AEP) (AEP) est conçu pour identifier et atténuer ces menaces inconnues, garantissant ainsi la sécurité de vos systèmes.

L'AEP est essentiel car il permet de lutter contre des menaces complexes d'une manière que les outils conventionnels actuels ne peuvent pas égaler. À mesure que les cyberattaques deviennent plus insaisissables, les entreprises sont confrontées à des risques financiers croissants.

Les données montrent qu'environ 67 % des entreprises ne sont pas conscientes des APT et restent vulnérables aux violations de données, qui coûtent en moyenne plus de 4,45 millions de dollars en moyenne par incident.

Grâce à l'AEP, les organisations peuvent adopter une attitude proactive en matière de cybersécurité et ont beaucoup plus de chances d'éliminer ces menaces avancées avant qu'elles ne causent des dommages irréparables.

Cet article examine l'importance et les avantages des AEP et explique comment ils peuvent renforcer vos défenses informatiques, même contre les cybermenaces les plus subtiles et les plus durables.

Qu'est-ce que la protection avancée des terminaux (AEP) ?

Qu'est-ce que la protection avancée des terminaux (AEP) ?

La protection avancée des terminaux désigne les solutions de cybersécurité qui offrent une protection complète aux terminaux tels que les ordinateurs personnels (PC) et les appareils mobiles.

L'AEP intègre des technologies avancées telles que l'intelligence artificielle (IA), l'apprentissage automatique (ML) et l'analyse comportementale pour faciliter la détection précoce, la prévention et la réponse rapide aux menaces connues et inconnues en temps réel.

Le mécanisme de fonctionnement des logiciels AEP modernes va au-delà de la simple mise en place de barrières contre les attaques, il s'agit plutôt de prévoyance. L'AEP anticipe, analyse et s'adapte en permanence aux nouvelles menaces sans attendre que les définitions des signaux malveillants ne rattrapent leur retard.

De plus, grâce à sa capacité à mettre en quarantaine à distance les appareils compromis, l'AEP minimise les risques tout en assurant la continuité des activités.

Pourquoi les organisations ont-elles besoin de capacités avancées de protection des terminaux ?

En 2024, le Center for Strategic and International Studies (CSIS) a signalé qu'environ 1 000 incidents de cybersécurité majeurs survenus dans le monde depuis 2006 auraient pu entraîner des pertes catastrophiques.

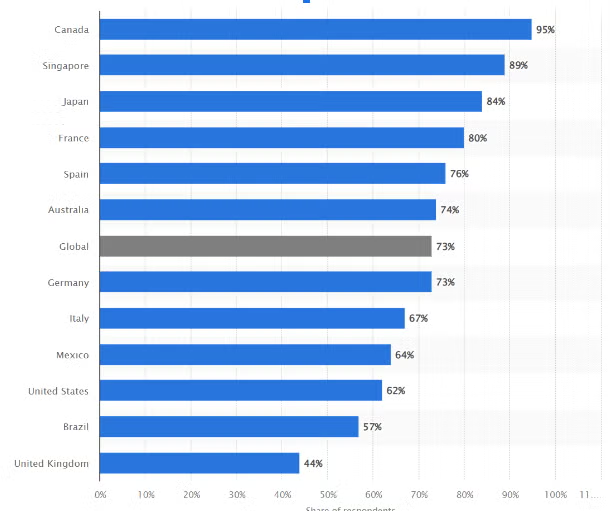

Une enquête réalisée en 2023 a en outre révélé que près de 62 % des entreprises américaines étaient exposées à un risque de cyberattaque majeure. Cela met en évidence la nécessité urgente de réduire l'incertitude en matière de cybersécurité grâce à une technologie proactive de détection avancée des menaces sur les terminaux.

Pour garantir le succès d'une entreprise, un flux continu d'informations est indispensable. L'impact des risques informatiques dépasse le cadre du service informatique : il touche tous les domaines de l'organisation.

Il est révélateur que plus de 75 % des coûts liés aux défaillances en matière de continuité des activités et de sécurité informatique aient un impact direct sur les résultats financiers d'une entreprise plutôt que de se limiter aux budgets informatiques des services.

Cela montre que la gestion des risques liés à la cybersécurité est une priorité commerciale essentielle, et pas seulement une préoccupation technique. Voici quelques-unes des principales raisons pour lesquelles les entreprises ont besoin d'une protection avancée des terminaux :

-

Atteinte à la réputation due aux failles de sécurité

Lorsque leurs données personnelles sont compromises, les clients perdent confiance et se sentent souvent trahis. Une enquête menée par Okta et YouGov a montré que 42 % des consommateurs américains perdraient confiance dans une entreprise qui ne traite pas correctement les données personnelles.

Les parties prenantes les plus importantes, à savoir les employés, les consommateurs, les actionnaires, les investisseurs, les partenaires commerciaux et les concurrents, sont essentielles à la réussite d'une entreprise.p>

Leurs contributions, qu'elles soient en termes de travail, de capital, de ressources ou d'influence, sont fondamentales. Une violation compromet non seulement ces relations, mais menace également la stabilité même de l'entreprise et nuit à la marque.

AEP renforce la sécurité et prévient les violations en identifiant et en atténuant les risques avant qu'ils ne s'aggravent, en protégeant la réputation de l'organisationet en maintenant la confiance des clients.

-

Augmentation du coût financier des violations de données

Le coût moyen d'une violation de données en 2024 est de 4,88 millions de dollars, soit une augmentation de 10 % par rapport aux 4,45 millions de dollars enregistrés en 2023. Ce montant comprend les coûts liés à la détection, à l'escalade, à la notification et à la perte d'activité.

Les répercussions d'une violation peuvent s'étendre à la confiance des actionnaires et au cours des actions, qui chutent souvent à la suite d'un incident de sécurité rendu public.

En outre, les sanctions réglementaires en cas de non-conformité sont de plus en plus sévères. En vertu des lois sur la protection des données telles que l'article 83(5) du RGPD, les amendes imposées par la loi peuvent atteindre jusqu'à 4 % du chiffre d'affaires d'une entreprise pour l'exercice fiscal précédent, ce qui aggrave encore davantage les conséquences financières.

AEP réduit le coût financier des violations en utilisant la détection des menaces en temps réel et la réponse automatisée aux incidents. En minimisant la durée et l'impact des attaques, AEP réduit les coûts de remédiation, réglementaires et opérationnels associés.

-

Inefficacité des antivirus obsolètes

Lorsqu'un fichier infecté est identifié, il peut parfois être réparé ou, à tout le moins, mis en quarantaine pour empêcher le virus de se propager. Cependant, le problème est que les méthodes traditionnelles de détection des virus sont insuffisantes face aux menaces plus récentes et plus sophistiquées.

53 % des personnes interrogées dans le cadre de l'enquête rapport mondial sur les ransomwares de SentinelOne ont indiqué qu'ils disposaient d'un logiciel antivirus traditionnel, mais que celui-ci n'avait pas réussi à empêcher une attaque par ransomware.

Le problème réside dans le fait que ces solutions antivirus reposent uniquement sur la détection basée sur les signatures, qui peine à identifier les menaces nouvelles ou en évolution rapide.

La protection avancée des terminaux (AEP) surmonte cette limitation en tirant parti de l'intelligence artificielle et l'apprentissage automatique pour détecter en temps réel les menaces connues et inconnues, réduisant ainsi considérablement le risque de violations.

Voici d'autres raisons pour lesquelles les professionnels de l'informatique, les cadres supérieurs et les chefs d'entreprise ont besoin d'une protection avancée des terminaux pour renforcer leurs systèmes de défense informatique :

| Défi | Impact sur l'organisation | Comment une protection avancée des terminaux permet de relever ces défis |

|---|---|---|

| Volume écrasant d'alertes de sécurité | Les équipes de sécurité sont submergées par de nombreuses alertes, ce qui entraîne une fatigue des alertes. Les menaces critiques peuvent être négligées, ce qui augmente les chances de réussite d'une attaque. | L'AEP offre une hiérarchisation intelligente des menaces et une réponse automatisée aux incidents. Cela permet aux équipes de se concentrer sur les problèmes les plus critiques, en filtrant le bruit. |

| Temps de séjour et identification des logiciels malveillants | Le temps de persistance moyen, c'est-à-dire le temps pendant lequel une menace reste indétectée dans un réseau, peut dépasser 200 jours, ce qui laisse aux attaquants tout le temps nécessaire pour causer des dommages. | AEP réduit considérablement le temps de persistance en surveillant et en analysant en permanence le comportement des terminaux. Cela permet d'identifier et de neutraliser plus rapidement les logiciels malveillants avant qu'ils ne se propagent. |

| Complexité accrue de la gestion informatique | La gestion de plusieurs solutions de sécurité augmente la complexité et le risque de failles de sécurité. | AEP consolide la sécurité des terminaux dans une plateforme unique et unifiée, simplifiant ainsi la gestion et garantissant une sécurité cohérente sur tous les appareils, tant sur site qu'à distance. |

| Préoccupations liées au coût total de possession (TCO) | La gestion de plusieurs produits de sécurité augmente les coûts directs et indirects, ce qui rend difficile la justification des investissements en matière de sécurité. | AEP réduit le coût total de possession en intégrant plusieurs fonctions de sécurité dans une seule solution, ce qui réduit le besoin de produits supplémentaires et diminue les coûts globaux de sécurité. |

Une longueur d'avance en matière de sécurité des points d'accès

Découvrez pourquoi SentinelOne a été nommé leader quatre années de suite dans le Gartner® Magic Quadrant™ pour les plateformes de protection des points finaux.

Lire le rapport

3 avantages d'une protection avancée des terminaux

Vous serez peut-être surpris d'apprendre qu'environ 70 % des cyberattaques proviennent de terminaux ciblés. Les terminaux restent le maillon faible de l'infrastructure informatique, comme le montrent les résultats de l'enquête Forrester, selon laquelle 15 % des violations de données sont attribuées à des appareils compromis ou manquants.

À cela s'ajoute le fait que, selon le FBI, un ordinateur portable est volé toutes les 53 secondes aux États-Unis.

Le premier avantage majeur d'une protection avancée des terminaux est qu'elle permet à votre organisation de sortir de cette catégorie statistique à risque et de garder une longueur d'avance. Voici comment l'AEP profite à votre organisation

1. Intégration transparente avec la pile technologique existante

La force de la protection avancée des terminaux réside dans son intégration profonde avec l'écosystème de sécurité au sens large.

Les solutions de protection avancée des terminaux (AEP) exploitent les API pour un partage sécurisé et complet des données, permettant ainsi aux organisations :

- D'améliorer les flux de travail automatisés, y compris les processus avancés de réponse aux incidents

- Simplifier la collecte, la gestion, le stockage et la communication des données télémétriques en temps réel

- Aligner les plateformes de gestion, d'identité et de sécurité, permettant ainsi des fonctionnalités et des caractéristiques de protection supplémentaires

- Adopter des protocoles de sécurité contemporains fondés sur les principes du " zero trust ", garantissant une vérification stricte des appareils et des identifiants pour chaque tentative d'accès

- Rassembler les équipes informatiques et de sécurité, leur permettant de protéger efficacement les terminaux et les ressources de l'entreprise sur tous les appareils et systèmes d'exploitation

2. Améliore l'allocation des ressources grâce à l'automatisation

La protection avancée des terminaux libère des ressources en automatisant le processus de recherche des menaces, allégeant ainsi la charge de travail des équipes de sécurité. Les experts en sécurité peuvent alors se concentrer sur des activités plus critiques telles que l'évaluation et la correction.

Cette efficacité améliore la gestion des risques et entraîne indirectement des économies, car moins de ressources sont nécessaires pour traiter et atténuer les menaces.

3. Détection et temps de réponse plus précis

La protection avancée des terminaux exploite des algorithmes d'auto-apprentissage basés sur l'IA et le ML pour affiner en permanence ses capacités de détection des menaces.

Ces technologies avancées améliorent la précision en tirant des enseignements de chaque menace rencontrée afin d'apporter des réponses plus rapides et plus précises. Il en résulte un confinement plus rapide des menaces afin de protéger plus efficacement les actifs informatiques critiques.

Pourquoi l'AEP est-elle essentielle à une stratégie de cybersécurité complète ?

Imaginez que vous deviez défendre un château avec un nombre limité de soldats. Peu importe leur talent, ils ne peuvent être qu'à un seul endroit à la fois.

Aujourd'hui, de nombreuses entreprises souffrent d'une pénurie de compétences en matière de cybersécurité, et plus de la moitié des organisations victimes de violations de données sont confrontées à un manque de personnel de sécurité. Le coût moyen d'une violation de données en 2024 est de 4,88 millions de dollars, soit une augmentation de 10 % par rapport aux 4,45 millions de dollars de 2023.

À cet égard, la protection avancée des terminaux (AEP) sert de multiplicateur de force. Elle permet à votre équipe d'utiliser l'intelligence artificielle et l'automatisation, ce qui l'aidera à réfléchir mieux et plus rapidement tout en couvrant des domaines plus importants.

Les entreprises qui appliquent largement les technologies d'IA à leurs processus liés à la prévention des violations (par exemple, la gestion des surfaces d'attaque ou le red teaming) parviennent à réduire ces coûts d'environ 2,2 millions de dollars par rapport à celles qui n'utilisent pas l'IA dans la prévention.

Outre le renforcement de la sécurité, le recours à l'IA par l'AEP permet également de combler le déficit de compétences en créant des procédures plus efficaces. Il s'agit donc d'un élément indispensable de toute stratégie moderne en matière de cybersécurité en raison de ces deux avantages : réduction des dépenses et augmentation des niveaux de productivité.

Bien que l'AEP soit fondamentalement un outil, elle peut également être considérée comme faisant partie d'un plan de cadre stratégique qui guide les résultats commerciaux, tout en continuant à être utilisée comme un moyen de les mettre en œuvre. Voici comment :

- Intégration stratégique : Contrairement à de nombreux outils autonomes, l'AEP s'intègre facilement dans votre stratégie globale de cybersécurité, en s'alignant sur les objectifs commerciaux tels que la gestion des risques et la conformité.

- Continuité opérationnelle : Ses capacités garantissent que les systèmes restent fonctionnels et productifs, soutenant ainsi la continuité des activités et réduisant les risques opérationnels.

- Optimisation des ressources : En automatisant les tâches de sécurité courantes et en assurant une gestion efficace des menaces, l'AEP permet à votre équipe de se concentrer sur des activités à plus forte valeur ajoutée.

Protégez les données de votre organisation grâce à la solution avancée de sécurité des terminaux de SentinelOne

SentinelOne est l'un des principaux fournisseurs de cybersécurité offrant une protection avancée des terminaux grâce à sa plateforme Singularity. Le logiciel exploite l'apprentissage automatique pour identifier et bloquer en temps réel les menaces inconnues, y compris les attaques zero-day.

Il combine une prévention efficace avec une capacité complète à répondre aux incidents, facilitant ainsi l'investigation et la résolution rapides des failles de sécurité.

Conçu pour être convivial pour tous les niveaux de compétence, SentinelOne comprend également des fonctionnalités avancées de protection des terminaux pour protéger votre réseau contre les menaces sophistiquées.

Principales fonctionnalités

- Neutralisez les menaces avec la précision de l'EDR : SentinelOne détection et réponse aux incidents au niveau des terminaux (EDR) combine des détections statiques et comportementales pour neutraliser efficacement les menaces connues et inconnues, en automatisant les réponses aux comportements suspects afin d'éviter la fatigue des analystes.

- Accélérez la compréhension et la résolution des incidents grâce à Storylines : En préservant le contexte à travers les arborescences de processus et les redémarrages, il rationalise les investigations et permet d'aboutir plus rapidement à des conclusions. Dans la pratique, les scénarios peuvent aider une entreprise à retracer et à résoudre rapidement une violation en reliant les événements connexes et en permettant un test efficace des hypothèses et une analyse rapide des causes profondes (RCA).

- Adaptez les investigations à l'échelle avec RemoteOps : Grâce à des scripts personnalisés, les équipes peuvent supprimer rapidement les fichiers malveillants et mettre fin aux processus sur l'ensemble du réseau. En cas de violation suspectée, RemoteOps permet aux équipes informatiques d'analyser à distance tous les terminaux, de supprimer les logiciels malveillants et de rétablir le fonctionnement normal sans accès physique. Cela permet de réduire considérablement les taux de temps moyen de réparation (MTTR) et les temps d'arrêt.

Découvrez une protection inégalée des points finaux

Découvrez comment la sécurité des points finaux alimentée par l'IA de SentinelOne peut vous aider à prévenir, détecter et répondre aux cybermenaces en temps réel.

Obtenir une démonstrationConclusion

L'IA et la technologie basée sur le cloud sont utilisées par les systèmes avancés de protection des terminaux pour détecter et neutraliser à temps les menaces connues et inconnues, ce qui en fait un élément indispensable pour la cybersécurité moderne.

Contrairement aux systèmes traditionnels, les systèmes avancés de protection des terminaux sont automatisés et disposent de processus de réponse aux violations plus simples qui aident les entreprises à identifier, contenir et répondre rapidement aux menaces.

Cette intégration de l'AEP aide les entreprises à renforcer leur posture de sécurité et à développer de meilleurs protocoles de réponse pour résoudre les menaces de manière plus efficace.

"FAQs

La solution EDR avancée est une solution de sécurité qui surveille, détecte et répond en permanence aux menaces pesant sur les terminaux à l'aide d'analyses en temps réel, d'un apprentissage automatique et de réponses automatisées afin d'atténuer les risques.

Oui, c'est possible. Le problème avec les antivirus est qu'ils ne sont efficaces que pour traiter les menaces connues et qu'ils constituent un mécanisme de défense réactif (après coup), incapable de résoudre les problèmes liés aux virus ou logiciels malveillants inconnus.

L'EDR peut remplacer l'antivirus car il offre un système de protection proactif plus complet, comprenant des capacités avancées de détection et de réponse aux menaces qui vont au-delà de la détection basée sur les signatures reconnaissables.

La protection des terminaux offre une sécurité essentielle pour les appareils, comme les antivirus, les pare-feu et les logiciels malveillants. La détection et la réponse aux incidents sur les terminaux (EDR) vont plus loin en surveillant, détectant et répondant en permanence aux menaces en temps réel, offrant des capacités avancées de détection des menaces et de réponse aux incidents.

Alors que les solutions antivirus (AV) ciblent les fichiers malveillants connus qui pénètrent dans le système, une solution EDR collecte activement les données des terminaux et les examine en temps réel à la recherche de modèles malveillants ou inhabituels afin d'identifier les menaces connues et émergentes.