Los buckets de Amazon S3 se utilizan para almacenar cualquier tipo de datos para aplicaciones basadas en la nube en ecosistemas de TI. Amazon S3 es una opción muy popular en la nube de AWS cuando se trata de almacenamiento de datos. Sin embargo, existen muchos riesgos de seguridad asociados con la visibilidad y la seguridad de los datos. A pesar de la flexibilidad adicional que ofrece, una organización es responsable de los datos que almacena en estos buckets.

Es importante aprender a proteger los buckets de S3 y evitar la exposición de datos confidenciales. Existen diferentes capas y prácticas de seguridad disponibles que pueden fortalecer sus defensas de seguridad en la nube. El conector de buckets de Amazon S3 comparte datos XDR con su entorno AWS y requiere la configuración de roles IAM de AWS personalizados. La detección de amenazas para Amazon S3 puede ofrecer protección a velocidad de máquina para detectar y eliminar el ransomware y el malware de sus buckets de S3. Proteger el almacenamiento de NetApp es fundamental para garantizar la estabilidad y la integridad operativa del negocio.

Para ayudar a las organizaciones a lograr una visibilidad continua y una postura de seguridad mejorada, es fundamental utilizar soluciones Managed XDR para ingestar registros de datos S3 y automatizar la gestión de datos de buckets S3. Puede establecer reglas predefinidas, reducir los costes de almacenamiento y mejorar el cumplimiento normativo. Esta guía cubre todo lo que necesita saber sobre la seguridad de los buckets de Amazon S3, incluidas las prácticas recomendadas para protegerlos. Siga leyendo para obtener más información.

¿Qué es la seguridad de los buckets de Amazon S3?

La seguridad de los buckets de Amazon S3 es una responsabilidad compartida entre el consumidor y el proveedor de AWS; la seguridad de los buckets de S3 define cómo los usuarios pueden tener acceso a los recursos de S3 que crean. La seguridad de los buckets de Amazon S3 abarca la configuración de permisos para todos los objetos, la concesión de privilegios de acceso limitados en el tiempo y el soporte de registros de auditoría para realizar solicitudes a los recursos de S3 con el fin de obtener una visibilidad completa.

Los usuarios pueden acceder a los informes de orientación de AWS; pueden aprovechar los servicios de supervisión de AWS para examinar las configuraciones existentes y la utilización de recursos de los servicios de AWS. Otros aspectos cubiertos por la seguridad de los buckets de Amazon S3 son:

- Control de versiones – S3 permite a los usuarios crear varias versiones de diferentes objetos y guardarlas en buckets de S3. Esto puede ser especialmente útil para los procesos de recuperación ante desastres y las copias de seguridad, siempre que se produzca un incidente de seguridad.

- Auditoría – Es importante realizar auditorías periódicas de las configuraciones, los registros de acceso y los permisos de los buckets de S3 para identificar posibles problemas de seguridad y vulnerabilidades.

- Registro – Amazon S3 ofrece excelentes capacidades de registro y seguimiento para supervisar la actividad de los buckets. Esto incluye la gestión de solicitudes, el manejo de errores y la revisión de patrones de acceso.

¿Por qué es importante la seguridad de los buckets de S3?

Una seguridad deficiente de los buckets de Amazon S3 puede provocar fallos operativos en las organizaciones y la pérdida de la confianza de los clientes. Los buckets de S3 se utilizan para almacenar información de identificación personal (PII), datos de tarjetas de crédito, datos financieros, derechos de propiedad intelectual y otros tipos de información confidencial. La falta de protección de los buckets S3 puede dar lugar a demandas judiciales, robo de identidad y pérdidas de ingresos astronómicas debido a violaciones de datos.

Muchos sectores, como el sanitario, el comercio electrónico, el financiero y el gubernamental, tienen normativas estrictas y requisitos de cumplimiento en materia de almacenamiento y seguridad de datos. La seguridad de los buckets de Amazon S3 garantiza el cumplimiento de estas normativas. También ayuda a garantizar la continuidad del negocio, minimizar los tiempos de inactividad y proteger contra la modificación no autorizada de datos. Una buena seguridad de los buckets de S3 puede ayudar a reducir el coste total de propiedad del negocio, evitar gastos innecesarios de almacenamiento y transferencia de datos, y reducir la necesidad de recuperación manual de datos. Es parte de cualquier programa integral de ciberseguridad y los buckets de S3 deben protegerse de las amenazas externas.

Hoy en día, los clientes quieren que se incorporen las mejores prácticas de seguridad de buckets de S3 antes de utilizar cualquier servicio. Es esencial para mejorar la reputación de la marca y proteger la integridad de los datos.

Mejores prácticas para proteger los buckets de S3

1. Implemente el acceso con privilegios mínimos en la política de buckets

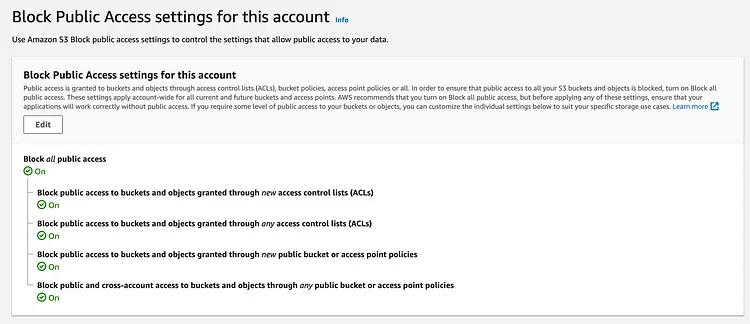

Incluya en la lista blanca las direcciones IP y los ARN de las cuentas que requieran acceso a los buckets de S3. Habilite la configuración de bloqueo del acceso público y elimine el acceso anónimo a los buckets de S3. Puede escribir políticas IAM personalizadas para los usuarios que necesiten acceder a buckets específicos. Estas políticas se pueden configurar para gestionar los permisos de Amazon S3 para varios usuarios. Puede utilizar las funciones de IAM en cualquier lugar o utilizarlas como credenciales temporales y un token de sesión.

Asegúrese de que sus políticas basadas en la identidad no utilicen acciones comodín. Para eliminar la intervención manual, defina políticas de ciclo de vida de S3 para eliminar automáticamente los objetos según lo programado, cuando sea necesario. En GuardDuty, puede habilitar la protección de S3 para detectar actividades maliciosas y aprovechar la detección de anomalías y la inteligencia sobre amenazas. AWS ha lanzado recientemente Macie, otra excelente herramienta para escanear datos confidenciales fuera de las áreas designadas.

Para implementar el acceso con privilegios mínimos, AWS ofrece varias herramientas, como límites de permisos, ACL (listas de control de acceso) de buckets, políticas de control de servicios y mucho más. Mantenga un registro exhaustivo de todas sus identidades en los recursos S3 que tienen acceso autorizado.

2. Cifrar los datos en reposo y en tránsito

Supervise su ecosistema AWS y averigüe qué buckets tienen el cifrado desactivado. Es importante cifrar a nivel de bucket y no a nivel de objeto para proteger los datos del bucket S3 contra el acceso no autorizado y las violaciones de datos.

Puede aplicar el cifrado del lado del servidor con Amazon S3 y proteger los datos contra el borrado accidental utilizando el control de versiones de S3 y el bloqueo de objetos de S3. Si desea una capa adicional de seguridad, puede añadir una autenticación multifactor (MFA) eliminar. Amazon S3 incluye CloudTrial y funciones de registro de acceso al servidor S3. Puede obtener una visión completa de su estado de seguridad utilizando los registros de CloudWatch. Asegúrese de comparar los estándares de cifrado de su entorno con los puntos de referencia del sector.

También puede utilizar el cifrado AES de 256 bits para cifrar los datos de los clientes y eliminar las claves de la memoria una vez completado el proceso de cifrado. Las claves de cifrado proporcionadas por el cliente funcionan muy bien y son facilitadas por el usuario. En el caso de las claves gestionadas por el cliente, puede crear, rotar, desactivar, auditar y obtener acceso completo a los controles de cifrado. Puede crear claves gestionadas por el cliente (CMK) utilizando la consola de AWS KMS antes de utilizarlas en el nivel S3. De forma predeterminada, Amazon S3 ya crea AWS Managed CMK en la cuenta de AWS por primera vez. Utiliza esta CMK para SSE-KMS y Amazon Sigv4 es un mecanismo de autenticación impulsado por Amazon S3 para firmar solicitudes de API. Para comprobar el estado de cifrado de sus objetos, puede utilizar el inventario de S3 para obtener más información. Las cuatro opciones principales de gestión del cifrado disponibles para sus buckets de S3 son SSE-KMS, DSSE-KMS, cifrado del lado del cliente y SSE-C.

3. Siga las normas de seguridad que cumplen con las mejores prácticas

Las organizaciones de todo el mundo siguen múltiples normas de seguridad que protegen los buckets de S3. Al cumplir con algunas de ellas, puede mantener seguros los datos de sus buckets de S3 y proteger los sistemas. Puede proteger los datos de los titulares de tarjetas, aprovechar cortafuegos y configurar los ajustes de contraseña. Asegúrese de aplicar estas normas a todas las instancias de la nube pública de AWS.

Las normas más populares que siguen las organizaciones globales para garantizar la seguridad de los buckets de Amazon S3 son:

- Instituto Nacional de Estándares y Tecnología (NIST)

- Autoridad Monetaria de Singapur (MAS)

- Reglamento General de Protección de Datos (RGPD)

- Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS)

- Autoridad Australiana de Regulación Prudencial (APRA)

4. Utilice aplicaciones multirregionales

Puede utilizar las tablas globales de DynamoDB para la replicación asíncrona de datos entre regiones primarias y secundarias. Utilice la arquitectura de aplicaciones multirregionales de AWS para gestionar aplicaciones tolerantes a fallos. Puede mejorar las capacidades de recuperación ante desastres de sus buckets de S3 aprovechando la función de replicación entre regiones de S3 de AWS.

5. Pruebe las URL prefirmadas de S3

Los objetos de Amazon S3 son privados de forma predeterminada. Solo los propietarios de los objetos tienen acceso a ellos. Sin embargo, puede haber ocasiones en las que el propietario de un objeto desee compartirlo con otras personas. El uso de URL prefirmadas les permite establecer sus propios permisos de seguridad y conceder acceso limitado en el tiempo para descargar objetos.

Puede vincular objetos con una duración personalizada en un bucket de S3 utilizando URL pre-firmadas. Por ejemplo, puede generar una URL prefirmada para un bucket específico y hacerla válida durante una semana utilizando el siguiente comando:

aws s3 pre sign s3://DOC-EXAMPLE-BUCKET/test2.txt

--expires-in 604800

6. Utilice herramientas de supervisión de la seguridad de los buckets de S3 y realice auditorías periódicas

Puede etiquetar los recursos de S3 para realizar auditorías de seguridad utilizando el Editor de etiquetas de Amazon. Puede crear grupos de recursos para los recursos de S3 con el fin de gestionarlos y auditarlos de forma eficaz.

Los servicios de AWS, como CloudWatch, le permitirán supervisar métricas clave como 4xxErrors, DeleteRequests, GetRequests y PutRequests. La supervisión regular de estas métricas puede garantizar la seguridad, el rendimiento y la disponibilidad de sus recursos S3.

También puede utilizar herramientas basadas en inteligencia artificial, como SentinelOne, para automatizar la supervisión de la seguridad de sus buckets S3, realizar auditorías y generar informes.

¿Cómo puede ayudar SentinelOne?

Almacenar y utilizar archivos sin escanear en buckets S3 puede suponer una serie de riesgos de seguridad que las organizaciones quieren evitar a toda costa. Las empresas utilizan buckets S3 porque son soluciones de almacenamiento de objetos escalables y seguras. El contenido y la seguridad de los archivos cargados en estos buckets pueden ser desconocidos, por lo que los clientes deben escanearlos y mitigar cualquier vulnerabilidad de las aplicaciones que pueda surgir.

SentinelOne ayuda a las organizaciones a cumplir rápidamente los requisitos de soberanía y cumplimiento de datos. Detecta malware y ataques de día cero en milisegundos y protege los entornos en la nube evitando que estas amenazas se propaguen. Los usuarios pueden optimizar y automatizar el análisis de amenazas de archivos, integrarse fácilmente en las aplicaciones y los flujos de trabajo existentes, y disfrutar de políticas de cobertura flexibles.

La consola de administración de SentinelOne permite a los usuarios gestionar cargas de trabajo, puntos finales y recursos S3. Automatiza la detección de buckets y cuenta con sólidas medidas de protección para evitar configuraciones erróneas accidentales.

Así es como SentinelOne mejora la seguridad de los buckets de Amazon S3 para las organizaciones:

- Detección avanzada de amenazas para buckets de Amazon S3 – SentinelOne analiza todos los objetos añadidos al bucket en busca de malware y puede analizar fácilmente los archivos existentes bajo demanda. El autoescalado, la cuarentena de archivos y las acciones de corrección personalizadas permiten a las organizaciones eliminar los archivos infectados y evitar la propagación del malware.

- Políticas de nube configurables – Las políticas en la nube de SentinelOne son configurables y se pueden personalizar para adaptarse a los requisitos de su empresa; añaden flexibilidad dinámica para el aprovisionamiento de activos y todos los análisis se realizan dentro del entorno. Ningún dato confidencial sale del entorno de la nube y esta protección se implementa e integra fácilmente con las arquitecturas de aplicaciones y los flujos de trabajo existentes.

- Gestión de inventario – SentinelOne protege a las organizaciones con potentes capacidades de búsqueda de amenazas en la nube. Proporciona telemetría para las cargas de trabajo, aplica protección basada en políticas y optimiza la gestión del almacenamiento de inventario en la nube. Cuenta con la confianza y el reconocimiento de Gartner, MITRE Engenuity, Tevora y muchos otros. La plataforma Singularity XDR protege y empodera a las principales empresas globales con visibilidad en tiempo real de superficies de ataque, correlación entre plataformas y acciones de respuesta basadas en inteligencia artificial.

Ciberseguridad basada en IA

Mejore su postura de seguridad con detección en tiempo real, respuesta a velocidad de máquina y visibilidad total de todo su entorno digital.

DemostraciónConclusión

Las funciones de seguridad de los buckets de Amazon S3 son utilizadas por consumidores de todo el mundo para proteger los objetos almacenados en los buckets de S3. Existen prácticas de supervisión y auditoría, así como prácticas recomendadas de seguridad preventiva, que hemos tratado en esta guía. Identificar y auditar todos sus activos es un paso crucial para proteger sus buckets de S3. Cuando desactiva las listas de control de acceso, la protección de los datos depende de la redacción y la gestión de sus políticas personalizadas. También puede aprovechar las políticas de Virtual Cloud Endpoint (VCE) y asumir el control total de los buckets restableciendo la configuración ACL de los buckets a los valores predeterminados.

Asegúrese de que todos sus buckets utilicen las políticas correctas y no estén configurados para ser accesibles públicamente. Considere la posibilidad de implementar servicios de supervisión y auditoría de seguridad continuos, como SentinelOne, para inspeccionar las implementaciones de S3 y gestionar las reglas de AWS Config. La buena noticia es que plataformas como SentinelOne son fáciles de usar y configurar. Puede programar una demostración en vivo gratuita con nosotros y probar nuestras diversas funciones. Podemos ayudarle a mantenerse protegido en el competitivo panorama actual.

"FAQs

La seguridad de Amazon S3 abarca todas las medidas de seguridad adoptadas para proteger los objetos contra el acceso no autorizado, la manipulación y las violaciones de datos. La seguridad de AWS cuenta con varias funciones de seguridad integradas de las que los usuarios pueden beneficiarse. La seguridad de S3 implica redactar políticas de seguridad personalizadas, configurar buckets y garantizar que se disponga de los mecanismos adecuados de supervisión, cifrado y registro. El objetivo de la seguridad de S3 es garantizar que los datos guardados en los buckets se mantengan seguros, privados y accesibles solo para los usuarios autorizados.

Puede proteger sus buckets de S3 de varias maneras. El primer método consiste en utilizar las herramientas y los recursos de AWS proporcionados por el ecosistema de AWS. Puede cambiar las configuraciones predeterminadas y modificar las políticas de los buckets para proteger los datos confidenciales. La segunda y mejor forma de proteger los buckets de S3 es utilizar una plataforma de automatización de la seguridad basada en IA, como SentinelOne. SentinelOne ofrece inteligencia, supervisión y análisis de amenazas de vanguardia, así como un completo conjunto de excelentes funciones de ciberseguridad. Puede corregir las vulnerabilidades críticas en todo su entorno de nube utilizando su función de corrección con un solo clic.