エンドポイント保護とは、PC、ノートパソコン、スマートフォン、サーバーなど、ネットワークに接続されたデバイス(エンドポイントとも呼ばれる)を保護するセキュリティソリューションです。リモートワークの普及とサイバー脅威、特にマルウェアの急増に伴い、これらのエンドポイントは組織のネットワークへの侵入を試みるサイバー犯罪者にとって脆弱な侵入経路となっており、全体的なセキュリティにおいてその保護は極めて重要です。

最新のエンドポイントセキュリティは、アンチウイルス、ファイアウォール、高度な脅威検知などのツールを組み合わせて、既知の攻撃を防ぎ、将来のリスクを軽減します。

マルウェアエンドポイント保護とは?

マルウェアエンドポイント保護とは?

マルウェアエンドポイント保護は、この概念をさらに一歩進め、特に悪意のあるソフトウェアからの防御に焦点を当てています。貴重なデータを暗号化するランサムウェアから、攻撃者用のバックドアを作成するトロイの木馬まで、マルウェアは専門的な保護を必要とする課題をもたらします。この保護には、マルウェア脅威を防止・検知・対応するための様々な技術が含まれ、進化するサイバーリスクからエンドポイントを確実に守ります。

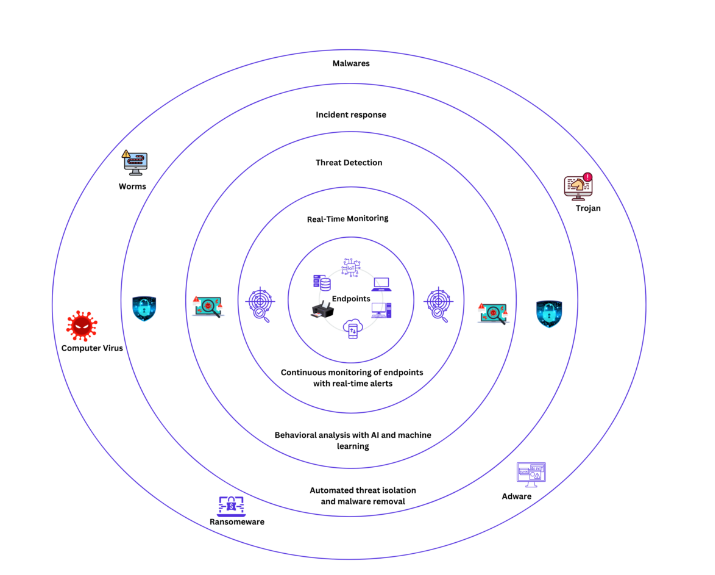

本質的に、マルウェアエンドポイント保護は、ネットワークに接続されたすべてのデバイスが潜在的な脅威から安全であることを保証し、リアルタイムの監視、防止、インシデント対応機能を提供します。

マルウェアエンドポイント保護が不可欠な理由とは?

マルウェアエンドポイント保護が不可欠な理由とは?

マルウェアエンドポイント保護が重要な理由は、コンピューターやモバイルデバイスなどのエンドポイントがサイバー攻撃の主要な標的となるためです。これらのデバイスは機密データを保持していることが多く、大規模ネットワークへのゲートウェイとして機能します。適切なセキュリティ対策がなければ、マルウェアがこれらのエンドポイントに侵入し、データ漏洩、金銭的損失、業務の混乱を引き起こす可能性があります。

効果的な保護策は、マルウェアのネットワーク内拡散を防止し、多様な脅威から防御し、システムの完全性を確保します。エンドポイントを保護することで、組織はデータセキュリティを維持し、リスクを最小限に抑えられます。

マルウェアの理解

エンドポイントをマルウェアから効果的に保護するには、直面している脅威の正体と多様な種類を理解することが不可欠です。

マルウェア(悪意のあるソフトウェア)とは、コンピュータシステムを妨害、損傷、または不正アクセスするために設計されたプログラムやソフトウェアです。機密情報の窃取から業務妨害まで、様々な形態をとり、様々な目的を果たします。

マルウェアの種類

- ウイルス: ウイルスは自己複製するプログラムであり、他のファイルやプログラムに付着し、実行されると損傷を引き起こすことが多い。感染したファイルやプログラムがユーザーによって開かれたり実行されたりするまで休眠状態を保ち、ウイルスが活性化します。一度活性化すると、ファイルを破損させたり、情報を盗んだり、システムを無効化したりすることがあります。

- ワーム:ワームも自己複製型マルウェアであり、ユーザーの操作や実行を必要とせずに拡散します。ワームはネットワークやシステムの脆弱性を自動的に悪用します。システム内に侵入すると、他のデバイスへ自身を複製して拡散します。

- トロイの木馬:トロイの木馬とは、正当なソフトウェアを装ってユーザーを騙しインストールさせるマルウェアです。人間の操作が必要であり、これが発生するとrel="noopener">トロイの木馬 は、正当なソフトウェアを装ってユーザーを騙しインストールさせるマルウェアです。人間の操作によって活性化され、攻撃者にシステムへの不正アクセスを許可します。多くの場合、さらなる攻撃のためのバックドアを作成します。

- ランサムウェア: 被害者のファイルを暗号化したり、システムへのアクセスを完全にロックしたりするマルウェアの一種で、アクセスを復元するために身代金を要求します。一度起動すると、このマルウェアはネットワークを介して急速に拡散し、システム全体やデータリポジトリを暗号化することが多い。

- スパイウェア: ユーザーの活動を監視し、機密情報を収集するように設計されたマルウェア。スパイウェアは、ユーザーの知らないうちにバックグラウンドで動作し、パスワードや閲覧履歴などのデータを標的とします。

- アドウェア: アドウェアとは、通常ポップアップやバナーの形で、ユーザーに不要な広告を自動的に配信するソフトウェアです。必ずしも悪意があるわけではありませんが、アドウェアはシステムの動作を遅くしたり、閲覧データを収集したり、より有害なマルウェアへの侵入経路となる可能性があります。

一般的な攻撃経路

ユーザーが意図せずシステムにマルウェアを持ち込む一般的な方法には以下のようなものがあります:

- 悪意のある添付ファイルやリンクを含むフィッシングメール

- 侵害されたサイトや悪意のあるサイトからのドライブバイダウンロード

- 感染したUSBドライブや外部ストレージデバイス

- 正規アプリケーションにバンドルされた悪意のあるソフトウェア

- 信頼できないソースからの海賊版ソフトウェア・メディア・ファイルのダウンロード

マルウェアエンドポイント保護の仕組み

マルウェアエンドポイント保護は、ネットワークに接続されたデバイスを保護するために多層的なアプローチを採用しています。その仕組みの詳細は次のとおりです。

- 継続的な監視: 最初のステップは、すべてのエンドポイントを常にly 監視することです。このプロセスでは、ネットワーク上の異常または不審な活動をチェックします。監視ツールは、マルウェアや異常な動作の兆候を継続的にスキャンし、脅威を可能な限り早期に捕捉します。

- 脅威の検出: 監視後、システムは行動分析、AI、機械学習を用いて検出された異常を分析します。これらの技術は、マルウェアの存在を示唆するパターンや行動を探します。この層は、既知の脅威や、従来の方法では見逃される可能性のある、より新しく洗練された攻撃を検出するために極めて重要です。

- インシデント対応:脅威が検出されると、自動化されたインシデント対応が作動します。エンドポイント保護システムは感染デバイスを隔離してマルウェア拡散を防ぎ、自動化されたマルウェア除去ツールで脅威を無力化します。この迅速かつ効率的な対応により、攻撃の影響を最小限に抑えます。

- 修復: インシデント解決後、最終段階としてシステムを攻撃前の状態に復元します。自動修復ツールが影響を受けたファイルやシステムを復旧し、マルウェアによる損害を修復するとともに、エンドポイントの安全性を再び確保します。

効果的なマルウェアエンドポイント保護の主要機能

効果的なマルウェアエンドポイント保護システムは、脅威の検知と対応だけではありません。現代のマルウェアに先んじるために、いくつかの重要な機能を組み込む必要があります。

- リアルタイム監視: リアルタイム監視とは、システム活動、ネットワークトラフィック、エンドポイントの動作を発生時に継続的に観察することです。不審な活動を常に監視し、潜在的な脅威が検出された瞬間にセキュリティチームに警告します。

- シグネチャベース検出:サイバーセキュリティにおける「シグネチャ」とは、特定のマルウェアを識別する固有のコードパターンまたはシーケンスを指します。シグネチャベース検出は、ファイルやプログラムをスキャンし、既知のマルウェアシグネチャのデータベースと比較することで機能します。システムが一致するものを見つけた場合、そのファイルを悪意のあるものとしてフラグを立て、隔離または削除することで対応します。

- ヒューリスティック分析: ヒューリスティック分析は、ファイルやプログラムの基盤となる構造やコードを調べて、潜在的な脅威を検出します。既知のマルウェアのシグネチャに依存する代わりに、悪意のある意図を示すことが多い疑わしいパターンやコマンドにフラグを立てるために、あらかじめ定義されたルールやアルゴリズムを使用します。

- 行動分析: 行動分析は、ファイルやプログラムがリアルタイムでどのように動作するかに焦点を当て、実行中のその動作を観察します。コードそのものを分析するのではなく、悪意のある意図を示す行動を探します。プログラムが通常のパターンから逸脱した動作をした場合、潜在的に有害であるとフラグが立てられます。コードではなく、その動作に基づいて脅威を検出します。

- サンドボックス: サンドボックスは、不審なプログラムのための隔離区域のようなものです。セキュリティソフトウェアがプログラムの安全性を判断できない場合、悪意のあるプログラムを隔離された環境で実行し、その動作を観察できるようにします。サンドボックスはシステム本体から分離されているため、プログラムが悪意のあるものと判明した場合でも、ネットワークにリスクを与えることなくフラグが立てられます。

エンドポイント保護ソリューション

- アンチウイルスソフトウェア: アンチウイルスソフトウェアは、既知のマルウェアシグネチャを検出・除去する従来の手法です。デバイス上のファイルをスキャンし、データベース内の既知のウイルスシグネチャと比較することで機能します。古い脅威や十分に記録された脅威に対しては効果的ですが、より新しく洗練されたマルウェアの封じ込めには苦戦する可能性があります。

- エンドポイント検知・対応(EDR):EDRソリューションは高度な検知・対応機能を提供します。エンドポイントを継続的に監視し、リアルタイムで不審な活動を検知することで、エンドポイント活動の見える化、脅威の検知、インシデント対応を実現します。EDRツールは既知の脅威を検知し、行動パターンを分析することで未知の脅威を特定します。問題が検出されると、EDRは感染システムの隔離や修復の開始など、インシデント対応のためのツールを提供します。

- 統合エンドポイント管理(UEM):UEM は、コンピュータ、モバイルデバイス、IoT デバイスなど、すべてのエンドポイントの管理を 1 つのプラットフォームに集約するセキュリティソリューションです。UEMにより、組織は単一のツールで全てのデバイスを監視、管理、保護できます。このセキュリティ対策は、様々な種類のデバイスが異なる場所から企業ネットワークに接続するリモートワーク環境において特に価値があります。

- 次世代アンチウイルス(NGAV): NGAVは、人工知能、機械学習、行動分析を活用して脅威を迅速に特定・封じ込める、高度なアンチウイルスソフトウェアソリューションです。従来のアンチウイルスソフトウェアの限界を克服する保護機能を提供します。また、従来の防御を回避する未知の攻撃や「ゼロデイ攻撃」を検知する優れたセキュリティソリューションでもあります。

- マネージド検出と対応(MDR):MDRは、技術と人的知能を組み合わせ、迅速な検知を通じて脅威や侵害の影響を最小化するセキュリティサービスです。これらのサービスには、継続的な脅威監視、インシデント対応、フォレンジック分析が含まれます。内部セキュリティリソースが限られている組織にとって、MDRは高度なツールと経験豊富なアナリストを活用する手段を提供し、完全な社内チームや追加人員を構築する必要がありません。

比類なきエンドポイントプロテクション

SentinelOneのAIを搭載したエンドポイントセキュリティが、サイバー脅威をリアルタイムで防止、検出、対応するためにどのように役立つかをご覧ください。

デモを見るまとめ

マルウェアは、あらゆる規模の組織にとって重大な脅威です。サイバー脅威が絶えず高度化する中、信頼性の高いセキュリティソリューションは不可欠です。組織は堅牢なエンドポイント保護に投資すべきであり、これにより業務と評判を守ることができます。

組織がエンドポイントをマルウェアから保護するために利用できるサイバーセキュリティソリューションは多岐にわたり、SentinelOneは、AI駆動型脅威検知、リアルタイム監視、自動対応機能を統合したエンドポイント保護を提供し、包括的なエンドポイントセキュリティを必要とする組織に適した選択肢です。

FAQs

エンドポイント保護は、アンチウイルス、ファイアウォール、脅威検知、対応機能を含むより包括的なセキュリティソリューションです。一方、アンチウイルスは主に既知のマルウェアの検知と除去に焦点を当てています。

"組織は、幅広い脅威に対応でき、リアルタイム監視を提供し、自動化されたインシデント対応を実現し、他のセキュリティツールと連携できるソリューションを検討すべきです。複数のデバイスにわたる拡張性と管理の容易さも重要な要素です。

"エンドポイントセキュリティはネットワークに接続されたデバイスを保護するのに対し、ネットワークセキュリティはファイアウォール、侵入防止システム、デバイス間の安全な通信など、ネットワークインフラ全体の保護に焦点を当てています。

"