SaaS産業の成長とサイバーリスクの高まりに伴い、Linuxエンドポイント保護はユーザーとそのデバイスをサイバー攻撃から守ることを目的としています。その好例が、2024年7月にロサンゼルスの司法ネットワーク全体を停止させたランサムウェア攻撃です。

本記事では、Linuxユーザーとそのエンドポイントをサイバー攻撃から守る方法について議論します。また、Linuxエンドポイント保護が直面する多くの課題と、それに対する有望な解決策についても取り上げます。Linux OSユーザーが、IoTを介して確立するあらゆる通信においてデータを安全に保つために必要な知識をすべて提供することを目的としています。

Linuxエンドポイント保護とは?

Linuxエンドポイントとは、Linux OSネットワーク内で動作する全てのデバイスおよびハードウェアを指します。サイバー脅威、不正アクセス、マルウェア、その他のリスクからシステム全体を保護するため、様々な技術やソフトウェアが導入されます。アンチウイルス、ファイアウォール、データ暗号化、アクセス制御など、これら全ての安全対策がLinuxエンドポイント保護のプロセスを定義します。

Linuxエンドポイント保護が重要な理由とは?

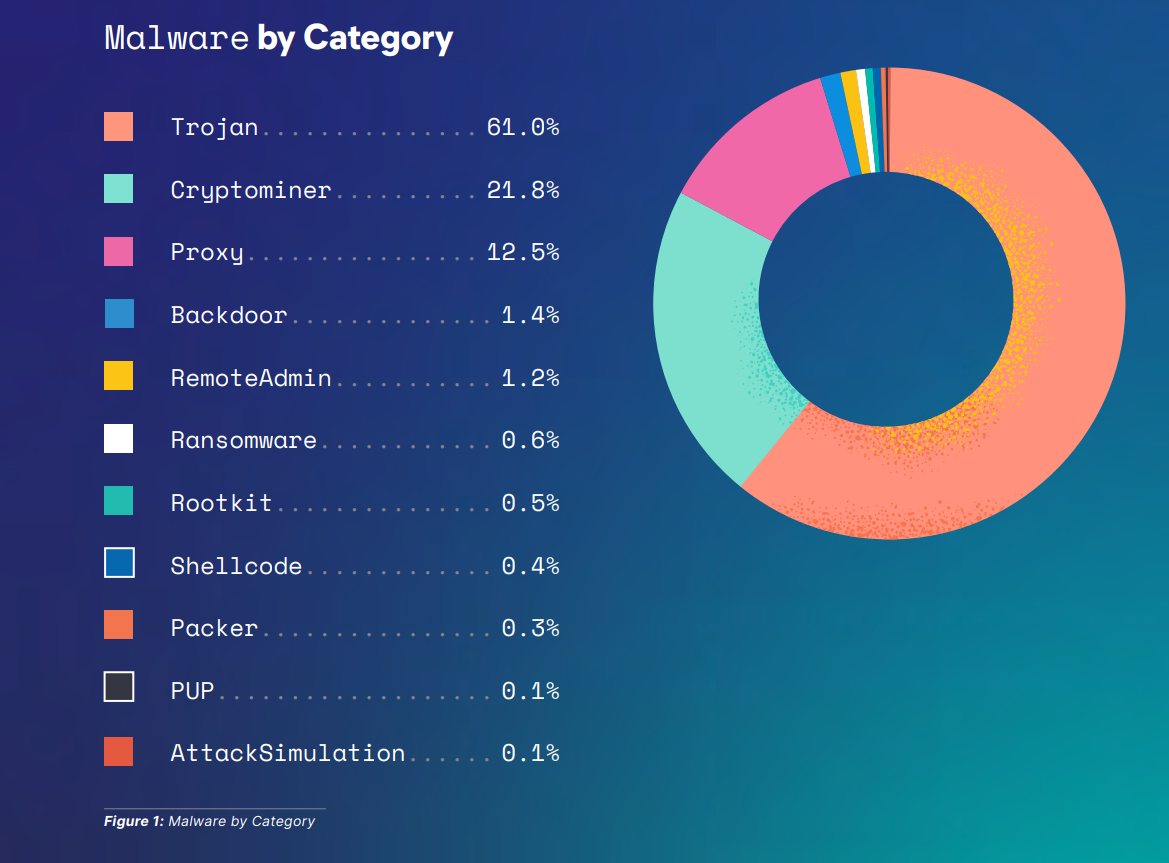

Linuxがこれほど「需要が高い」理由となった特徴——オープンソースインターフェース——こそが、攻撃に対して脆弱である理由でもあります。Elasticのグローバル脅威レポートによると、Linuxは現在最も影響を受けるエンドポイントであり、マルウェア感染の約91.2%を占めています。

こうした攻撃の多様性を考慮すると、以下の理由からLinuxエンドポイント保護が極めて重要となります:

こうした攻撃の多様性を考慮すると、以下の理由からLinuxエンドポイント保護が極めて重要となります:

-

拡大する脅威環境

データ侵害や機密データへの不正アクセスに関するニュースは頻繁に報じられています。2023年12月には、身元調査サービス「National Public Data」へのサイバー攻撃により、約30億人分の個人データが流出しました。したがって、Linuxベースのシステムは、進化し続ける脅威から身を守るため、より強固なセキュリティ対策を実施する必要があります。

-

データセキュリティ上の懸念点

今日では、たとえ不要なデータであっても、ほとんどの企業がデータを保存する必要があります。スマートフォンに新しいアプリケーションをインストールする際でさえ、データへのアクセスを許可する義務が生じます。このデータには機密情報や知的財産が含まれており、悪意のある者の手に渡れば、世界規模で重大な混乱を引き起こす可能性があります。これらのLinuxエンドポイントを保護することは、同時に機密情報の保護にもつながります。

-

データに関するコンプライアンス要件

多くの業界で厳格なデータ保護対策が実施されています。企業はデータ保護ポリシーが適切に整備されているか徹底的に審査されます。不備がある場合、多額の罰金が科せられ、市場、特に顧客からの評判を失うリスクがあります。Linuxエンドポイント保護対策は、企業がこれらの規制を遵守し、罰金やその他の法的措置を回避するのに役立ちます。

-

インフラストラクチャの保護

Linuxは企業環境、特にクラウドサーバー上で広く利用されています。単一のエンドポイントが侵害されると、システム全体がダウンし、組織内に重大な混乱を引き起こす可能性があります。このような耐え難い損失を防ぎ、攻撃対象領域を最小限に抑えるため、エンドポイント保護による追加のセキュリティ層を常に導入することが推奨されます。

-

業務の長期継続

Linuxエンドポイントは攻撃を受けにくいという誤解が広まっています。様々な形態の脅威の増加により、エンドポイント保護が必要不可欠なものとしています。時には、誤ってハッカーへのアクセスを許可しただけで、ダウンタイムが発生し、企業の評判を損なう可能性があります。安全なLinux環境を構築することは、企業とステークホルダー間の信頼を築き、評判を守り、業務の持続性を高め、長期的な成功を保証します。

Linuxエンドポイント保護の5つの主要機能

行動分析から侵入検知・防止システムまで、Linuxエンドポイント保護を構成する機能は包括的です。これらの機能は、絶えず変化するほとんどのサイバー攻撃の性質に対応するため、定期的にアップグレードされます。エンドポイント保護ソリューションを探す際に注目すべき主な機能は次のとおりです。

- アンチウイルスおよびアンチマルウェア: Linux エンドポイント保護ソリューションの主な機能は、Linux システムを標的とした悪意のある活動を検出および除去することです。アンチウイルスおよびアンチマルウェアツールを使用して、ファイル、アプリケーション、システムプロセスを継続的にスキャンし、異常を検知します。

- リアルタイム監視とレポート: Linux向けエンドポイント保護を目指すソリューションは、Linux環境全体の健全性に関するリアルタイムの洞察を得なければなりません。集中管理ダッシュボード上の履歴データと詳細レポートは、全体的なセキュリティ向上に向けたより良い意思決定を支援します

- 拡張性と柔軟性: ほとんどのエンドポイントソリューションは、組織の規模やインフラストラクチャ(クラウドコンピューティングネットワークであれ、オンプレミスに展開されたマシンであれ)に適応できるよう、拡張性と柔軟性を備えています。

- 集中管理コンソール: Linuxエンドポイント保護には統一インターフェースが付属し、複数のエンドポイントを同時に監視しながら未処理のセキュリティポリシーを管理できます。セキュリティワークフローの自動化により、ITチームの負担軽減にも寄与します

- 行動分析: Linux 向けエンドポイント保護は、ユーザーとシステムの両方の行動における異常を検出する技術を使用します。これにより、システムへの不正アクセスを特定し、将来起こりうる攻撃を未然に防ぐことができます。

Linux エンドポイント保護における 3 つの一般的な課題

Linux は誕生以来、長い道のりを歩んできました。最も人気のあるモバイルオペレーティングシステムであるAndroidでさえ、その動作にLinuxカーネルを使用しています。世界最大のオープンソースプロジェクトであるにもかかわらず、Linuxは依然として脆弱であり、固有の課題を抱えています。

課題1:見過ごされがちなセキュリティの抜け穴

Linuxは、何百人もの開発者が貢献するコミュニティプロジェクトと見なされています。多くの開発者がディストリビューションシステムに携わっているため、遭遇したバグや脅威を特定・修正できるだろうという共通認識があります。しかし、Linuxシステムの重大なセキュリティ欠陥である「Shellshock脆弱性」(別名Bashバグ)の事例がこれを覆しました。2014年に初めて発見されたこの欠陥は、攻撃者が様々な形式の環境変数上で任意のコードを実行し、システムへの不正アクセスを可能にします。リスク軽減のため、Linuxユーザーにはセキュリティ更新の実行とパッチ適用が推奨されました。シェルショックの影響は次第に減少したものの、この予期せぬセキュリティ上の抜け穴は、Linuxシステムにおける厳格な安全対策の必要性を浮き彫りにしました。しかし、Linuxシステムの改善に注力するあまり、これらの対策を見落とす可能性は十分にある。より高度なセキュリティシステムの構築が喫緊の課題である。

#2. 進化するウイルスとマルウェア

LinuxはクラウドインフラやIoTでますます利用されています。この普及の拡大は、大規模なシステム破壊の機会を伺うサイバー犯罪者にも注目されています。トレンドマイクロによると、2022年から2023年にかけてLinuxシステムに対するランサムウェア攻撃の試みは62%増加しました。

最近では、BlackCatランサムウェアのような攻撃により、Linuxシステムがより多くのリスクに晒されています。この場合、サイバー恐喝犯はネットワークに侵入し、機密データを盗み、ファイルを暗号化します。その後、このデータを利用して金銭を要求したり、盗んだデータを公開すると脅迫したりします。攻撃者がLinuxエンドポイントを標的とする新たな形態のウイルス、マルウェア、ランサムウェアを開発していることはもはや疑いようがない。

#3. 機密情報への追加リスク

Linuxにはデータ暗号化やファイアウォール認証といった優れた安全手順が備わっているにもかかわらず、多くのユーザーはデータ保護を当然のことと考え、システムへのデータ安全対策の追加を怠っています。これにより、内部者脅威、ユーザー権限管理の不備、統合性の制限など、Linuxのパフォーマンスを阻害する多くの課題が生じます。個人や企業が積極的なセキュリティ対策を採用し、現在発生している複雑なサイバー攻撃から身を守るためには、これらの課題に対処することが不可欠です。

Linuxエンドポイント保護のための7つのベストプラクティス

Linuxエンドポイントセキュリティのベストプラクティスは、必須サービスのみの実行、悪意ある活動の監査実施、ポート開放の回避、OSの設定と更新といったセキュリティ対策に集約されます。サイバーリスクに対するLinuxセキュリティを鉄壁にするための追加対策は以下の通りです:

#1. システムの頻繁な更新

Linuxエンドポイントを保護する最も簡単かつ効果的な方法は、システムを定期的に更新することです。システムで定期的に更新を実行することで、潜在的なリスクやセキュリティ上の抜け穴から保護できます。最新のセキュリティパッチをインストールすることで、バグを修正し、現在のOSの機能を強化できます。

#2.最小権限の原則を実践する

は、データ保護の基本を構成するあらゆる要素の一部です。スーパーマーケットで現金レジへのアクセスが制限されるのと同様に、PoLPはユーザーが特定の時点で利用できるリソースを制限します。PoLPは企業が実施する情報セキュリティ対策の重要な要素であり、特に今日のハイブリッドワーク環境において不可欠です。LinuxにおけるPoLPの動作例:

- ユーザーは読み取りと書き込みのみの権限でファイルを作成でき、実行は許可されません。

- スーパーユーザーを保護し、管理者権限へのアクセスを制限します。

- アプリケーションのインストールを禁止し、攻撃者のネットワーク内における横方向の移動を制限します。

- 侵害やマルウェアの拡散を抑制し、運用パフォーマンスを向上させます。

#3. ウイルス対策ソフトの導入

ウイルス対策ソフトは、デジタルセキュリティのボディーガードと捉えてください。このソフトウェアはシステムを常時監視し、バックグラウンドで発生する不審な活動をスキャンします。この追加の防御層により、Linuxエンドポイントに展開した安全網の隙間を発見できます。完全スキャンを実行することで、トロイの木馬、バグ、ランサムウェア、データセキュリティに脅威を与えるあらゆるものを、手遅れになる前に発見し破壊できます。

#4. ファイアウォールとiptablesの設定

ファイアウォールとIptablesの設定は、ネットワークへの不正な侵入を確実に防ぐ有効な手段です。ファイアウォールは、システムへの送受信トラフィックを監視し、不正アクセスを防ぐネットワークセキュリティデバイスです。

Iptables は、Linux システムのファイアウォールでトラフィックルールをカスタマイズするのに役立つコマンドラインプログラムです。Iptables を使用すると、プロトコル、IP アドレス、フラグなど、エンドポイントネットワーク全体に損害を与える可能性のある要素を指定して、ファイアウォール上のトラフィックを監査およびフィルタリングできます。

#5. エンドポイントの安全な SSH アクセス

SSH(Security Shell) は、企業ネットワークにおいてユーザーや自動化されたプロセスに安全なアクセスを提供するプロトコルです。SSH はファイル転送の自動化、接続問題の解決、インターネット上にクラウドベースのシステムを公開する際のセキュリティリスク回避を支援します。攻撃者がシステムに侵入する可能性を減らすため、SSH アクセスの保護が推奨されます。SSH アクセスを保護する方法は以下の通りです:

- SSHのrootログインを無効化し、代替アカウント経由でログインする

- 不正アクセス防止のためSSH接続にタイムアウトを設定する

- パスワード認証を無効化し、代わりに公開鍵認証をSSHセッションに使用する

- Linuxサーバーが接続を強制的に停止させることで、SSHログイン試行回数を制限する

- デフォルトのSSH認証情報、ユーザー名などを使用した脆弱なパスワードによるSSHログイン試行を阻止するファイアウォールルールを設定する

#6. 二要素認証を有効化する

二要素認証(2FA)によりLinuxシステムに追加のセキュリティ層を設けることで、ブルートフォース攻撃や認証情報の盗難から保護されます。この方法では、アカウントへのアクセスを許可する前に、複数の認証情報を用いて本人確認を行う必要があります。通常のパスワードログインに加え、メール/SMSで受信したワンタイムパスワード(OTP)または認証アプリ上のコードの入力が求められます。

#7. EDRソリューションの利用

EDR(エンドポイント検知・対応)ソリューションを導入することです。このEDRソリューションは、ネットワーク全体の脆弱性を常に監視し、即座に修正することで、すべてのエンドポイントの安全性を確保します。また、不審な活動や攻撃の侵入をユーザーに警告し、Linux OS ネットワーク上のすべてのデバイスに安全対策を施す準備を整えます。

たとえば、SentinelOne EPP は、セキュリティ上の脅威を収集、調査、分析し、自動的にブロックして対応します。ユーザーがセキュリティ管理を気にする必要なく、脅威を自動的かつ安全にブロックし、様々な分析機能を備えながらもエンドポイントデバイスリソースへの影響を最小限に抑えます。

適切なLinuxエンドポイント保護ソリューションの選択

市場には、あらゆるセキュリティニーズをカバーできる高性能なエンドポイント保護ソリューションが多数存在します。ただし、最適なソリューションを選択する際には、以下の重要な要素を考慮する必要があります:

- プラットフォーム互換性(特にクラウド環境およびハイブリッド環境向け)

- 包括的な脅威検知と防御機能

- 適切なエンドポイント検知と対応(EDR)機能の有無

- システムパフォーマンスへの影響が最小限で、環境に応じて拡張可能

- 脆弱性が検出されるたびに自動的にパッチ適用とアップグレードを実施

- 単一インターフェースからの設定・監視・管理が容易

- GDPR、HIPAA、PCI DSSなど各種セキュリティ基準に準拠

- 費用対効果が高く、24時間365日のサポートを提供します。

比類なきエンドポイントプロテクション

SentinelOneのAIを搭載したエンドポイントセキュリティが、サイバー脅威をリアルタイムで防止、検出、対応するためにどのように役立つかをご覧ください。

デモを見るまとめ:Linuxエンドポイント保護の今後の展望を探る

グローバルビジネスからデータシステムに至るまで、Linuxエンドポイント保護が重要な役割を果たしていることがわかります。本記事で議論したエンドポイントセキュリティの課題、機能、ベストプラクティスを踏まえ、重要なポイントを以下にまとめます:

- Linuxエンドポイント保護ソリューションは、ファイアウォール、データ暗号化、アンチウイルスソフトウェアなどの統合ツールを通じて、デバイスを様々なサイバー攻撃から保護します

- Linux OSは常に更新してください。突発的な攻撃から身を守る最善の方法です

- Linuxシステム向けのエンドポイント保護を導入することで、組織のセキュリティ態勢を強化できるだけでなく、タスクの自動化と管理用の一元化されたインターフェースを通じて運用効率も向上します

- リアルタイムの脅威検出を優先し、企業インフラに合わせて拡張可能で、新たなマルウェアに対抗するために進化し続けるエンドポイント保護ソリューションを選ぶのが最善です

市場には優れたエンドポイントソリューションが多数存在し、最適な選択肢は組織のニーズによって異なります。しかし、当社のプラットフォームであるSentinelOneのSingularity Coreは有力な選択肢として浮上し、サイバーセキュリティ対策において必須のツールです。データとAIを活用し、組織を現在および将来にわたって保護します。今すぐSentinel Oneと連携し、突破不可能なセキュリティ層を追加しましょう。

FAQs

はい、Linuxは企業環境やクラウド環境での利用が増加しているため、マルウェアやウイルスに対して脆弱です。

はい、Linuxエンドポイント保護にオープンソースツールを使用できますが、他の商用ツールと比較して手動設定がより多く必要となります。

Linuxエンドポイント保護ソリューションで重視すべき主な機能は以下の通りです:

- リアルタイム脅威検知

- 他ツールとの連携

- 集中管理

- システムパフォーマンスへの影響最小限

- 脆弱性管理