CISO担当副社長のステファン・ナッポ氏はかつてこう述べた:“サイバーセキュリティは単なるIT課題ではない。” にもかかわらず、ほとんどの企業は、災害が起きるまでそれを単なるIT問題として扱っています。サイバーセキュリティインシデントの経験が教えてくれるのは、クラウドインフラのセキュリティ上の抜け穴を無視すれば、数百万ドルの損失だけでなく顧客の信頼も失うということだ。

ポネモン研究所のデータによれば、顧客離れや信用喪失といった評判の損失は157万ドルに達する可能性がある。

Amazon Web Services(AWS)クラウド監視ツールの導入を先延ばしにするたびに、被害はさらに深刻化する。

クラウドベースのシステムを保護するには、セキュリティクラウド監視が重要だ。クラウド環境を継続的に監視・分析し、潜在的な脅威が被害をもたらす前に検知・対処する。

顧客の信頼が成長を牽引する時代において、AWSクラウドセキュリティツールを活用する企業は単なる防護策ではなく、成長の推進役として機能します。本記事では、AWSセキュリティ監視ツールが不可欠な理由を解説します。

AWSセキュリティ監視とは?

AWSセキュリティ監視とは?

AWSセキュリティモニタリングは、クラウド環境向けの24時間365日監視システムのようなものです。建物内の動きを追跡するカメラのように、AWSツールは環境内のすべて——API呼び出し、ネットワークトラフィック、リソース設定、ユーザー行動——を監視し、異常な活動や不正アクセスを即座に検知します。

脅威をリアルタイムで検知するだけでなく、AWSセキュリティモニタリングは、企業が法的・規制上のルールを順守する上でも役立ちます。

データポリシーの遵守から監査証跡の維持まで、これらのツールはコンプライアンス問題の回避を支援します。また、ビジネスニーズの変化に対応するため、AWSはサードパーティベンダーと連携し、成長に合わせて容易に拡張可能な柔軟なセキュリティ制御を提供します。

AWS セキュリティ監視ツールの必要性

AWS セキュリティ監視は、単なるマルウェア検出の設定や異常追跡ツールではありません。クラウド監視サービスであり、クラウドベースのITインフラの健全性を監視します。

この種のツールを導入することで、組織は問題がエンドユーザーに影響を与える前に修正できます。導入しなければ、データ損失のリスクに晒されるだけでなく、ハッキング発生時のデータ復旧に支障が生じる可能性があり、業務に負担がかかります。

こうした背景から、多くの組織が重要なワークロードをクラウドに移行しています。マイクロソフトの調査によると、回答企業の62%が既にクラウド移行戦略を策定済みです。クラウド上で急速に拡大するビジネスにとって、高度なAWS監視ツールの活用は不可欠です。これによりサイバー攻撃によるダウンタイムの蓄積を軽減し、プロアクティブな検知と修復が保証されます。

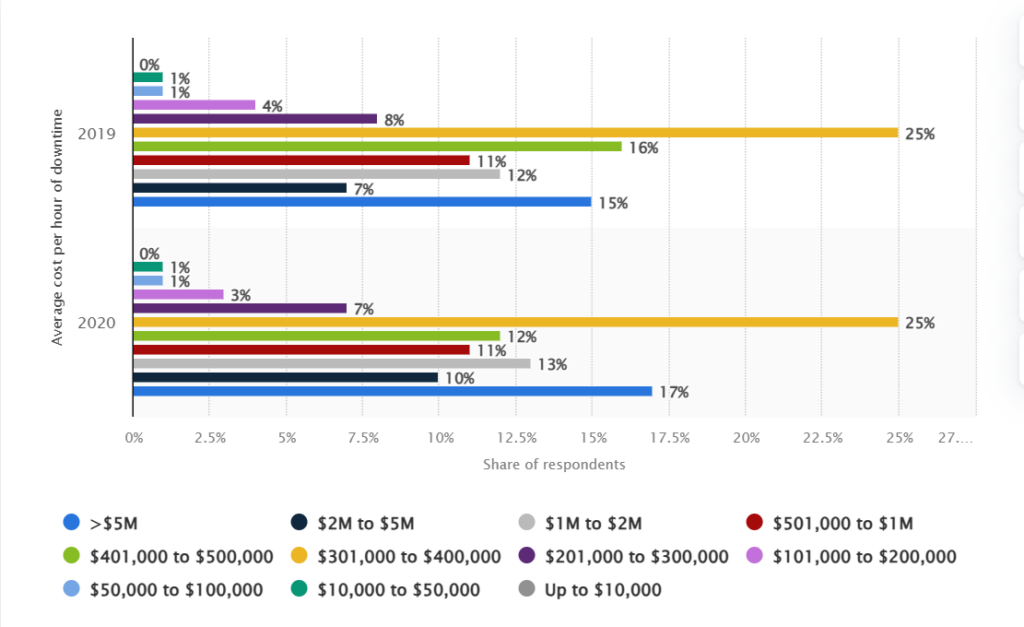

世界の企業の25%が、ITサーバーのダウンタイムによるコストは1時間あたり30万1千ドルから40万ドルに上ると報告しています。侵害をタイムリーに検出できない場合、巨額の金銭的損失やブランドの評判低下につながる可能性があります。

AWSクラウドセキュリティツールは、ITシステムの脆弱性に関するリアルタイムの洞察も提供します。しかし、それらを不可欠なものにしているのは、脅威への対応を自動化し、人的ミスと対応時間を削減する能力です。

AWSクラウドセキュリティツールは、ITシステムの脆弱性に関するリアルタイムの洞察も提供します。しかし、それらを不可欠なものにしているのは、脅威への対応を自動化し、人的ミスと対応時間を削減する能力です。

これらのシステムを日常業務に統合することで、セキュリティが単なる後付け対策ではなくなることが保証されます。それは業務の回復力と長期的な成長の重要な推進力なのです。ステファン・ナッポ氏のような多くの人々が、サイバーセキュリティと組織のデジタルトランスフォーメーションの旅は共同のビジネス要件であり、孤立して見るべきではないと気づいています。安全で効率的なAWS環境を維持することは、今や必須のビジネス戦略です。

2025年のAWSセキュリティ監視ツールの動向

クラウドネイティブの脅威が驚異的な速度で進化する中、従来のセキュリティ対策では不十分です。そこで、主要なAWSセキュリティソリューションの詳細なリストをまとめました。G2、ガートナー、Peerspot、Capterraなどの信頼できる情報源からのユーザーフィードバックに基づき、各ソリューションを精査しました。

どのソリューションを選ぶかは、企業にとって安全と危険、成功と失敗を分ける決定的な要素となり得ます。

#1 SentinelOne Singularity Cloud Security

SentinelOneは、クラウドセキュリティポスチャ管理(CSPM)およびクラウドネイティブアプリケーション保護(CNAPP)。CSPMはクラウドベースのシステムとインフラストラクチャのリスクや設定ミスを監視するプロセスであり、CNAPPはクラウドワークロードや様々なアプリケーションにサポートと保護を提供する製品です。SentinelOneは、エンドポイント、クラウドインフラストラクチャ、コンテナなど、複数の環境にわたるリアルタイムの検知、保護、対応を提供するために構築されています。

本プラットフォームの静的および行動分析AIエンジンは、不審な活動を積極的に探知し、ランサムウェア、ファイルレス攻撃、ゼロデイエクスプロイトなどの脅威を捕捉します。これらのエンジンにより、システムはリアルタイムで脅威に対抗し無力化することが可能になります。

このように問題が深刻化する前に解決することで、プラットフォームは平均検出時間(MTTD)と対応(MTTR) を短縮します。これにより、IT インフラストラクチャが迅速かつ正確に保護され続けます。

高度なエンドポイント検知・対応(EDR)とと高度なエンドポイント検知・対応(EDR)機能を統合することで、SentinelOneは人工知能駆動型分析と環境全体にわたる包括的な可視性を組み合わせています。

特許取得済みのStoryline™テクノロジーは、SOCチームに複雑さを増すことなく深い洞察とテレメトリを提供します。

SentinelOneの攻撃的セキュリティエンジンは、潜在的な脅威の監視を超えた機能を備えています。検証済みのエクスプロイト経路を特定し、チームが脅威を積極的に探知することを可能にします。ワンクリック自動化により、修復作業はほぼ手間いらずとなります。

ISO 27001、PCI、NISTなどの業界標準への準拠により、コンプライアンスを確保します。

SentinelOneプラットフォームの概要

SentinelOne’sクラウドネイティブセキュリティは、AWS環境における企業保護を最適化するために構築されています。AIを搭載した本プラットフォームは、クラウド、エンドポイント、IDを保護する統合型コードからクラウドまでのセキュリティソリューションを提供します。

AWSサービスとシームレスに連携し、リアルタイムの脅威検知、保護、対応を実現するため、クラウド環境は常に安全な状態を維持します。AWS環境全体を完全に可視化することで、明確な洞察と自動化された解決策により、問題を迅速に発見・修正できます。

Amazon Security Lake、AppFabric、Guard Dutyを含む20以上の統合を実現する信頼できるAWSパートナーとして、SentinelOneはセキュリティ強化と運用簡素化を支援します。EC2、EKS、S3などの主要なAWSサービスと連携するため、導入が容易でセキュリティも強力に維持されます。

機能:

今日のクラウド環境では、表面的な監視をはるかに超えたリアルタイムの積極的な防御が求められています。その考え方は、事後対応型の消火活動から、問題を予測するアプローチへと移行することです。SentinelOneがこれを実現する方法は以下の通りです:

1. 認証情報漏洩のリアルタイム検知と防止

SentinelOneはシークレットをリアルタイムで能動的にスキャンし、BitBucket、GitHub、GitLabなどプラットフォーム横断で750種類以上の漏洩を検知します。漏洩が発生する前に捕捉することで、プライベートリポジトリからクラウド認証情報が流出するのを阻止。潜在的なデータ露出リスクの低減に貢献します。

暗号通貨マイナーのような一般的な脅威ベクトルを想定しましょう。脅威が EC2 コンピュータークラスターへの認証情報アクセス権を取得し、単純なリモートシェルスクリプトを通じて xmrig のような暗号通貨マイナーを起動した場合、SentinelOne のプラットフォームは迅速にこの悪意のある活動を検出します。

このような場合、アプリケーション制御エンジンを含む複数のエンジンが検知をフラグ付けし、すべてを単一のアラートに統合します。

上の画像では、エージェントが「保護モード」に設定されていれば、自動対応アクションがトリガーされていたと言えるでしょう。しかし「検出モード」が有効な場合でも、クラウドセキュリティエンジニアはワンクリックで問題を修正し、DevOpsに通知できます。DevOpsは根本原因分析を実施し、将来の認証情報侵害を防止します。

2. インフラストラクチャ・アズ・コード(IaC)におけるシフトレフトセキュリティ

TerraformやCloudFormationなどのインフラストラクチャ・アズ・コード(IaC)テンプレート全体の設定ミスを検知し、開発初期段階で脆弱性を捕捉するシフトレフトセキュリティを徹底します。これにより、デプロイ前の問題に対処し、クラウドインフラを強化します。

3. 攻撃的セキュリティアプローチによる誤検知率の低減

攻撃的セキュリティアプローチを採用することで、SentinelOneは誤検知を最小限に抑えます。これにより、SOCチームには実行可能な検証済み脅威のみが提供されます。つまり、アラート疲労を軽減し運用効率を向上させます。

4. 組み込みかつカスタマイズ可能な脅威検知ポリシー

本プラットフォームでは、SentinelOneの検知エンジンに組み込まれたAIアルゴリズムを利用可能です。組み込みAIアルゴリズムを利用できます。これらのアルゴリズムは約10億のマルウェアサンプルの行動パターンで訓練されています。

あるいは、脅威検知とイベント分析のための独自のカスタムポリシーを作成することも可能です。これにより、組織固有の環境に合わせた新たなセキュリティルールをクエリ、検索、適用できます。

ここでSentinelOneの行動AIエンジンは、疑わしいマルウェアを検知し、ソースプロセスパス(例:Python)、base64エンコードされたスクリプトを指すコマンドライン引数、プロセスユーザーなどの重要な詳細情報を捕捉します。プラットフォームは脅威の発生源を自動的に封じ込めます。

5.クラウド上の脅威の発見と緩和を加速

SentinelOne は、リアルタイムのクラウド上の脅威の発見、詳細な調査、迅速なリスク緩和により、企業を支援します。インシデント対応を強化し、より迅速な解決を実現します。

6.自動化されたコンプライアンス報告とドメイン監視

本プラットフォームはコンプライアンスレポートを生成し、コードからソフトウェア部品表(SBOM)をエクスポートし、ドメイン名を監視できます。これにより、企業はコンプライアンスを維持し、外部リスクを把握するためのツールを提供します。

SentinelOne が解決する中核的な問題

組織は、増大するセキュリティ脅威の範囲に苦しんでいます。2022年には、ほぼ 68% の企業がサイバー攻撃を経験しました。クラウド環境が拡大する中、ITチームはその対応に追われています。

クラウド資産の完全な可視性や設定ミスに対処する自動化がなければ、問題は時間とともに深刻化します。

たった一つのミスが莫大なコストを招く可能性があるにもかかわらず、多くの企業は依然としてレガシー技術に縛られ、IT部門は目隠しをされた状態で絶え間ない消火活動に追われています。

SentinelOneが一般的な企業セキュリティ問題をどのように解決し、レガシーソリューションがどのように失敗し、このプラットフォームがこれらのギャップをインテリジェントに埋めるかを簡単に説明します:

| 組織における継続的なIT課題 | レガシーAV/旧式サイバーセキュリティシステムが残すギャップ | SentinelOneの解決策 |

|---|---|---|

| クラウドの複雑性と断片化された可視性 | 旧式のソリューションはハイブリッドクラウド環境の監視に失敗することが多く、監視の隙間を生じさせます。 | SentinelOneはクラウドとオンプレミス資産全体に完全な可視性を提供し、クラウドデータセキュリティを簡素化。AWS、Azure、その他環境を問わず、見落としのない監視を実現します。 |

| デプロイ前の検出されない設定ミス | 従来のシステムはデプロイ後を重視するため、本番環境でリスクが潜入する余地を残します。 | TerraformなどのIaCテンプレートをプロアクティブにスキャンするSentinelOneは、設定ミスを早期に検知し、クラウド環境へ移行する前に脆弱性に対処します。& |

| 新たな脅威への対応が遅く手動依存 | 多くのレガシーシステムは手動介入に依存し、封じ込めや修復作業が遅延します。 | SentinelOneはカスタマイズ可能なポリシーで脅威対応を自動化。インシデントへの即応型対応を可能にし、被害拡大の機会を最小限に抑えます。 |

| クラウドストレージ経由で拡散するマルウェア | 旧式のソリューションはクラウドストレージ環境におけるプロアクティブなスキャン機能に欠け、感染の拡散を許しています。 | SentinelOneの自動化されたファイル内スキャンと即時隔離機能は、マルウェアの拡散を防止し、NetAppなどのストレージシステム内で脅威を発生源で阻止します。 |

| 未知のクラウド展開とシャドーITへの対応不足 | 従来のソリューションの多くは、隠れたクラウド資産や監視対象外のクラウド資産を見落とし、リスクの露出を増大させています。 | SentinelOneは未知のクラウド展開を積極的に発見・保護し、死角を排除するとともに、シャドーITがクラウドエコシステムにもたらすリスクを軽減します。 |

| 侵害後の調査は遅くて非効率的 | 断片化されたフォレンジックツールでは、攻撃ベクトルの追跡や被害の評価に時間がかかります。 | SentinelOne の Storyline’s™テクノロジーはリアルタイムのフォレンジックテレメトリを提供し、攻撃経路を可視化。セキュリティチームの迅速な分析と意思決定を可能にします。 |

| 手動レポート作成によるコンプライアンス対応の困難さ | コンプライアンスの追跡と報告は、旧式のシステムでは通常、煩雑でエラーが発生しやすい。 | SentinelOneは自動化されたレポート、CI/CDパイプラインスキャン、SBOM生成によりコンプライアンスを効率化し、PCI DSSやHIPAA規制への準拠を確保する。 |

SentinelOne、Canvaの3,500台以上のエンドポイントデバイス保護に向け迅速な導入を実現

SentinelOneは、デザイン開発分野でトップクラスの企業リーダーとして認知されるCanvaと協業しました。その理由は以下の通りです:

- 課題:

Canvaは、一般的な企業ネットワークのようにオンプレミスサーバーやネットワークを保有していませんでした。環境の大部分はクラウド上に構築されており、急成長に伴い、世界中の従業員を最短時間で保護するソリューションが必要でした。&

SentinelOneのインパクト:

- 迅速な稼働開始

SentinelOneはわずか数週間で、Canvaの3,500台以上のエンドポイントにシームレスな導入を実現しました。瞬時に360度の可視性を提供し、コンプライアンスやソフトウェア利用状況の監視を可能にしました。

- 管理複雑性の低減

Linuxにおけるカーネル統合の不要性と、OS間(MacとWindows)の機能互換性により、深いシステムレベルへのアクセスが不要となり、複雑性が軽減され安定性が向上しました。

- クロスプラットフォームの一貫性

SentinelOne は、Linux、Mac、Windows 間でほぼ同等の機能を提供しました。Canva のセキュリティエンジニアは、特定の制限や可視性のギャップを心配することなく、プラットフォーム間で一貫した対応を行うことができました。

- 応答時間の改善

信頼性の高いクロスプラットフォームのテレメトリにより、Canvaは脅威を迅速に特定・対応でき、セキュリティ運用全体の効率性を向上させました。

Singularity Cloud Securityの評価とレビュー件数は、Gartner Peer Insights および PeerSpot でご確認ください。

#2 AWS Security Hub

AWS Security HubはCSPMツールです。AWSリソースをセキュリティのベストプラクティスに対して継続的にチェックします。これらのチェックは自動化されており、CISやPCI DSSなどのコンプライアンスフレームワークにマッピングされた事前定義のセキュリティコントロールに基づいています。

機能:

AWS Security Hubは、AWSリソースをセキュリティのベストプラクティスに対して継続的にチェックします。複数のAWSサービスやパートナー製品からの検出結果を一元化し、セキュリティアラートの管理と対応を容易にします。

さらに以下の機能を提供します:

- CIS AWS Foundationsなどの基準を用いたコンプライアンスチェックの自動化

- カスタマイズ可能なダッシュボードによるセキュリティ態勢管理の提供

- 修復目的でAWS Lambdaと連携

- マルチアカウント環境のセキュリティ監査をサポート

TrustRadius および PeerSpot のレビューで、AWS Security Hub に関するユーザーの声をご覧ください。

#3 AWS CloudTrail

AmazonのCloudTrailは、より優れた監査とコンプライアンスプロセスをサポートするために、すべてのAWSサービスからのユーザーアクティビティとAPI使用状況を記録するAWSクラウド監視ツールです。AWS Management Console、CLI、SDKからのイベントをログに記録します。マネージドデータレイクであるCloudTrail Lakeは、これらのイベントを保存・分析し、クエリや監査のためにJSONからApache ORC形式に変換します。

主な機能:

CloudTrailには優れた機能が多数あり、多くのユーザーが非常に有用だと感じています。その理由は以下の通りです:

- AWSアカウントのリスク管理とコンプライアンス監査を支援します

- アカウントのAWS API呼び出しを自動的に記録・監視します

- ログファイルをAmazon S3バケットに直接配信し、安全な保存とアクセスを実現します

これらのレビューを評価し、AWS CloudTrailの機能について情報に基づいた見解を得てください。

#4 Amazon GuardDuty

Amazon GuardDuty は、AWS アカウントを監視し保護するセキュリティ監視ツールです。CloudTrail、VPCフローログ、DNSログのメタデータ分析を支援し、機械学習(ML)を活用してAWS環境内の潜在的なセキュリティリスクを検知・特定します。

主な機能:

Amazon GuardDutyは高度な検知・監視機能でクラウドセキュリティを強化します。主な機能は以下の通りです:

- AWS Security Hubとの連携による発見事項の共有で、コンプライアンスとセキュリティ監視を一元化

- AWS CloudTrail管理ログとS3データイベントの分析によるS3資産へのリスク監査

- Kubernetes保護機能によるAmazon EKSクラスター内の悪意ある活動の検知

PeerSpot および SourceForge で Amazon GuardDuty の機能に関する詳細な情報を入手できます。

#5 Palo Alto NetworksのPrisma Cloud

Prisma Cloudはクラウドセキュリティプラットフォームとして、セキュリティ態勢を管理しワークロードを保護します。可視化、監視、運用上の正常状態からの逸脱に対する基本的なアラートを提供します。ワークフローの自動化を可能にし、SecOps部門とDevOps部門間の連携を強化します。

主な機能:

マルチクラウド環境のセキュリティ強化を実現する仕組みを理解すれば、Prisma Cloudの優れた機能が明らかになります。具体的には以下の方法でこれを実現します:

- 構成の保護、コードのレビュー、他ツールとの統合

- エンタープライズグレードのコンテナセキュリティを実現するクラウドセキュリティツールの提供

- gt;AzureやGCPなどのクラウドプラットフォーム全体での権限実装とユーザーID保護

- 強化されたセキュリティのためのマイクロセグメンテーションの適用

PeerSpotによるPeerSpot および Gartner Peer Insights で、Prisma Cloud に関する実際のユーザーの声をご覧ください。

#6 Check Point CloudGuard

Check Point CloudGuard のソリューションは、パブリッククラウドと Kubernetes 環境の両方に、セキュリティとコンプライアンスの自動化設定を提供します。その集中管理システムは、クラウド、ネットワーク、モバイルデバイス全体にわたる高度な脅威防止対策と体系的に同期する、多層セキュリティアーキテクチャに基づいています。

特徴:

このソリューションはセキュリティを自動化し、組織がコンプライアンス規制を追跡してクラウド環境のセキュリティ態勢を管理するのを支援します。さらに以下の機能を提供します:

- 精密なセキュリティポリシーで脅威の拡散を制限し、多様なクラウドワークロードを保護します。

- ゼロデイ脅威を阻止する先制的なAIベースのWebアプリケーションファイアウォール

- クラウド環境のニーズに合わせて保護機能を自動拡張

- 公開されたAPIキー、トークン、認証情報、リスクの高い設定を監視・保護

お客様の体験を評価する PeerSpot および G2 でチェックポイントの強みを評価できます。

#7 Amazon Macie

Amazon Macie は、機械学習を使用して機密データを検出、ラベル付け、保護する AWS のセキュリティツールです。AWS環境をスキャンし、データの安全確保を支援します。現在はAmazon S3をサポートしており、他のAWSデータストアへの拡張を計画中です。MacieはS3バケット内の個人識別情報(PII)や医療情報(PHI)を特定し、セキュリティとアクセス制御の観点からバケットを監視します。

主な機能:

- 関連する検出結果をグループ化し、レポートを一元化することで大規模環境全体のセキュリティ管理を強化し、データ保護セキュリティを向上させます。その他の機能は以下の通りです:&

- 機密データ検査時にMacieが無視すべき特定テキストパターンを定義する「許可リスト」の作成・管理

- 顧客管理のKMSキーを使用して、Amazon S3オブジェクト内の機密データを安全にレビュー可能

- 管理者アカウントで機密データ検出結果を集約し、Amazon EventBridgeへ送信

Amazon Macieの機能について理解を深めるため、レビューをご一読ください。

#8 Amazon KMS

AWS Key Management Service (KMS) は、AWS環境内の暗号化キーを管理します。S3バケット、データベース、APIキー、ログなどの資産を保護するために、暗号化キーを生成・制御します。

エイリアス、識別子、バージョンの明確な階層構造でキーを整理します。暗号化管理を簡素化すると同時に、アクセス権限を細かく制御できます。

機能:

本ソリューションはS3、EBS、RDSなどのサービス横断でデータを暗号化します。主な機能は以下の通りです:

- AWS KMSでは、署名、暗号化、または鍵合意の目的で非対称KMSキーとデータキーペアを作成・使用できます。

- AWS CloudTrailは、AWS KMSへのリクエストをログに記録し、ユーザー、時刻、日付、APIアクション、使用されたキーなどの詳細をキャプチャし、これらのログをAmazon S3バケットに保存します。

- AWS KMSは、NIST FIPS 140-2規格で検証されたハードウェアセキュリティモジュール(HSM)を使用することで、平文キーの安全性を保証します。これらのHSMはNIST FIPS 140-2規格に基づいて検証されています。

GartnerおよびPeerspotでの評価は利用不可

#9 Amazon Inspector

AWS Inspectorは、EC2インスタンス、コンテナイメージ、Lambda関数をスキャンしてセキュリティ上の欠陥を検出します。透明性を高め、認識を高めるために公開されている、共通脆弱性情報(CVE)と呼ばれる脆弱性を発見します。

機能:

Amazon Inspectorは、クラウド設定に合わせて調整された動的な脆弱性管理モデルをユーザーに提供します。クラウド環境に合わせて調整された動的な脆弱性管理モデルを提供します。主な機能は以下の通りです:

- National Vulnerability Database (NVD) のベーススコアを調整し、お客様の環境に特化した深刻度スコアを提供します。

- ワンクリックで組織全体に有効化でき、新規メンバー加入時の自動有効化も設定可能。

- 「発見事項ビュー」では全発見事項を一覧表示し詳細情報を提供。カテゴリや脆弱性タイプ別に発見事項をグループ化可能。

Amazon Inspectorの使い勝手に関する実体験レビューは、PeerSpotでご覧いただけます

#10 AWS Config

AWS Configは、セキュリティグループの変更など、変更をリアルタイムで監視・記録します。また、これらの変更を評価するための組み込みまたはカスタムルールセットの作成と適用を可能にします。

たとえば、新しく作成されたイベントを追跡したり、ルール違反を検出してSNS通知をトリガーしたりするLambda関数をスケジュールできます。

機能:

AWS Config は、オンプレミスサーバーやバージョン管理システムなどのカスタムリソースタイプの構成を記録します。その他の機能は以下の通りです:

- AWS Management Console、API、または CLI を使用して、過去任意時点におけるリソースの構成に関する詳細情報を取得。

- AWSリソース間の関係を自動的にマッピング・追跡(例:EC2セキュリティグループがEC2インスタンスに関連付けられた際の変更記録)。

- 公開API操作によりサードパーティ製リソースの設定をAWS Configに公開可能で、拡張性をサポート。

AWS Configの包括的な概要については、ユーザーの声をご覧ください。

適切なAWSセキュリティ監視ツールの選び方

2021年、IT意思決定者の71%が、監視と可観測性をクラウドにおける最優先事項と認識しています。しかし、LogDNA と Harris Poll の調査によると、74%の企業が真の可観測性の実現に失敗し、目標を達成できていないことが明らかになりました。これは適切なツールの重要性がどれほど強調されても足りないことを示しています。適切なAWSセキュリティ監視ツールを選択する際には、まず今日の差し迫った脅威を超えて考える必要があります。IT部門のクラウドセキュリティを将来に備えることが最優先事項であるべきです。「変異した」新たな脅威に適応し、是正する能力を備えたシステムを採用しなければならないということです。

AWSセキュリティ監視ツールを評価する際の主要な考慮事項は以下の通りです。

1. 真に保護すべき対象に焦点を当てる

支出する1ドルごとにリスクに見合った対応が必要です。特に2019年のデータ侵害コストでは顧客離反率が最大4%増加し、平均コストは570万ドルに達しました。これはデータ侵害の平均総コストを45%上回る数値です。

2. コンプライアンスは単なるチェック項目以上のもの

GDPRやPCI DSSへの対応だけが目的ではありません。適切なツールは監査を効率化し、コンプライアンス違反をリアルタイムで追跡し、予期せぬ規制罰金を回避します。87%の組織がコンプライアンス成熟度の低さや事後対応的な対策により不十分な結果を報告している現状では、プロセスを簡素化するツールを見つけることが真の優位性につながります。

3. 重要な分野に予算を集中させる

クラウドセキュリティコストが膨れ上がる可能性がありますが、リスクの高い資産を優先し、費用対効果の高いツールを活用することで、予算を圧迫せずに保護を維持できます。クラウドの成長に合わせてパフォーマンスを犠牲にせずスケーラビリティを提供するツールに焦点を当て、進化するリスクにコストを整合させましょう。

4. シームレスな統合は必須条件

必要なのはツールの追加ではなく、統合性の向上です。既存のAWSエコシステムと協調しないツールは、セキュリティ強化よりも複雑化を招きます。代わりに、インフラ内で円滑に動作し、運用上の摩擦を最小限に抑え、完全なカバレッジを確保できるツールを選択してください。

5. セキュリティスタック全体を再構築せずに成長する

セキュリティ環境は急速に変化します。そのため、AWS環境と共に進化するスケーラブルなツールを選択してください。50%以上の企業が 2028年までにクラウド導入を加速させる中、ワークロードの変化に合わせてセキュリティツールも容易に適応できる必要があります。アプローチの再設計を強いられるべきではありません。

6. ユーザーエクスペリエンスは想像以上に重要

効果的な使用に数週間のトレーニングを要する設計不良のツールは、セキュリティ対応時間を著しく遅延させます。直感的なシステム、明確なインターフェース、豊富なトレーニングリソースを備えたツールを選択しましょう。これにより、チームはツールの操作方法を理解するのに時間を費やす代わりに、脅威の防止を開始できます。

結論

AWSセキュリティ監視ツールは、主にデータ侵害や攻撃の防止に機能します。しかし、それらは長期的なビジネスレジリエンスを確保する上でも重要な推進力となります。

セキュリティ上のギャップは避けられないが、重要な資産に焦点を当て、スケーラブルで適応性の高いツールを活用することが決定的な差を生む。高度なAI搭載の脅威検知機能とシームレスなAWS統合を備えたSentinelOne Singularity Cloudのようなツールは、インフラの将来性を確保する上で不可欠である。

"FAQs

AWSセキュリティモニタリングは、AWS環境を常に可視化し、セキュリティ脅威をリアルタイムで検知・対処できるため重要です。

AWSは複雑なインフラを多用し、サードパーティツールと連携するため、脆弱性が発生する可能性があります。適切な監視により、設定ミス、異常な活動、不正アクセスなどの問題を即座に検知できます。

さらに、誰が何をアクセスしているか、どのように使用されているか、設定が変更されたタイミングを追跡することで、業界標準に準拠したコンプライアンス維持を支援します。

"AWSセキュリティ監視ツールは、AWS環境をリアルタイムで監視できる組み込みのAWSネイティブサービス群です。これにより、ユーザーはセキュリティリスクの特定、変更の管理、必要な対策の維持が可能になります。

CloudWatch などのツールはパフォーマンスを監視し異常な活動を検知し、CloudTrail はすべての API 呼び出しとリソース変更を記録します。GuardDuty は機械学習を用いて脅威を検出することで追加の保護層を提供し、推測に頼らずセキュリティを常に把握できます。

"AWSセキュリティ監視ツールはセキュリティ脅威を早期に警告するため、深刻なリスクに発展する前に対処できます。同様に重要なのは、事前にプログラムされたアラートや通知をリアルタイムで発信するため、手動によるサイトチェックを常に行う必要がないことです。

さらに、サードパーティのセキュリティシステムと連携することで、追加のセキュリティ対策を取り入れることができる柔軟性があります。コンプライアンスの面では、これらのツールが PCI-DSS や ISO 27001 などの環境テンプレートを AWS 上で自動的かつ継続的に監視します。その結果、違反による罰則や業務中断のリスクを低減し、安全性を確保するだけでなく、企業のイメージも守ります。

SentinelOneがAWSセキュリティ監視に最適な選択肢である理由は、AI搭載プラットフォームがAWS環境全体でリアルタイムの保護・検知・対応を実現するためです。クラウド検出&対応(CDR)やクラウドワークロードセキュリティ(CWS)などの機能により、発生するあらゆる問題に対する完全な可視性と自動修正を実現します。

大きな利点の一つは、SentinelOneがAWS Security Hubと容易に統合され、エージェントから高品質な脅威データを取得できるため、セキュリティチームが脅威を迅速に優先順位付けし対応できる点です。また、エージェントレス脆弱性スキャンを提供し、パブリッククラウドとプライベートクラウドの両方で750種類以上のシークレットをチェックすることで、環境をエンドツーエンドで保護します。20以上の統合を実現するAWSパートナーとして、SentinelOneはAWSサービスと緊密に連携。AWS Marketplace経由での導入が容易で、最小限の労力でクラウドのセキュリティを維持できます。

Amazon CloudTrailはAWSネイティブの監視ツールです。主にインフラストラクチャ全体でのAPI呼び出しやユーザーアクティビティの追跡に使用されます。ユーザー、ロール、サービスによるアクションの可視性を提供し、ガバナンス、コンプライアンス、運用リスクの監査を強化します。

"