Antivirensoftware schützt einzelne Geräte vor Malware, indem sie Dateien scannt und bekannte Bedrohungen blockiert. Mit zunehmender Komplexität der Angriffe entstanden Endpoint Detection and Response (EDR)-Tools als Verteidigungsmaßnahme der nächsten Generation, die durch die Überwachung von Endpunkten wie Laptops und Servern auf verdächtige Aktivitäten eine tiefere Transparenz bieten. EDR konzentriert sich jedoch nur auf Geräte und bietet keinen umfassenden Überblick über das Netzwerk, E-Mails oder Cloud-Dienste. Um diese Lücke zu schließen, wurden Systeme für die Verwaltung von Sicherheitsinformationen und Ereignissen (SIEM) entwickelt, um Daten aus verschiedenen Quellen innerhalb eines Unternehmens zu sammeln und zu analysieren.

SIEM bietet einen umfassenderen Überblick, kann Teams jedoch mit Warnmeldungen überfordern und bietet keinen Kontext für eine effektive Priorisierung. Dies führte zum Aufkommen von Extended Detection and Response (XDR) geführt, das Daten von Endpunkten, Netzwerken und anderen Quellen für einen einheitlichen Ansatz zur Erkennung von Bedrohungen kombiniert. Azure XDR, das auf den Sicherheitstools von Microsoft basiert, bietet diesen integrierten Schutz und ermöglicht es Teams, schnell auf Bedrohungen in ihrer gesamten Umgebung zu reagieren.

Was ist Azure XDR?

Was ist Azure XDR?

Azure XDR (Extended Detection and Response) ist die Lösung von Microsoft zur Vereinheitlichung der Sicherheit in einem Unternehmen. Herkömmliche Tools wie Antivirenprogramme, EDR und SIEM arbeiten oft separat und konzentrieren sich jeweils nur auf einen Teil einer Bedrohung. Azure XDR integriert jedoch Daten aus vielen Quellen – wie Endpunkten, Netzwerken, E-Mails und Cloud-Anwendungen – mithilfe von Azure Sentinel, Azure Defender und Microsoft Threat Intelligence. Dadurch erhalten Sicherheitsteams einen vollständigen Echtzeit-Überblick, der es ihnen ermöglicht, Bedrohungen schneller zu erkennen und darauf zu reagieren.Stellen Sie sich vor, ein Benutzer öffnet eine bösartige E-Mail mit versteckter Malware öffnet. Die Malware verbreitet sich schnell, bewegt sich durch das Netzwerk, eskaliert Berechtigungen und stiehlt Daten. In einer herkömmlichen Konfiguration würde jedes Sicherheitstool möglicherweise einen Teil des Angriffs erkennen, aber keine Informationen weitergeben. Diese mangelnde Koordination verzögert die Erkennung und verlangsamt die Reaktion. In der Zwischenzeit muss das Team die Protokolle verschiedener Tools manuell überprüfen, was Zeit kostet. Mit Azure XDR hingegen wird alles auf einer Plattform zusammengeführt. Es verbindet die Punkte, löst automatische Maßnahmen zur Eindämmung der Bedrohung aus und alarmiert das Team sofort, wodurch die Reaktionszeit verkürzt und der Schaden begrenzt wird.

Kernkomponenten von Azure XDR

Azure XDR (Extended Detection and Response) basiert auf drei wesentlichen Komponenten: Azure Sentinel, Microsoft Defender for Cloud und Microsoft Threat Intelligence. Jede dieser Komponenten erfüllt eine einzigartige Aufgabe und zusammen bilden sie eine leistungsstarke, einheitliche Sicherheitslösung, die Bedrohungen effektiv erkennt, untersucht und darauf reagiert.

Azure Sentinel

Azure Sentinel

Azure Sentinel fungiert als Kommandozentrale für Azure XDR. Es handelt sich um eine cloudnative SIEM- (Security Information and Event Management) und SOAR-Lösung (Security Orchestration Automated Response). Sentinel sammelt Sicherheitsdaten aus verschiedenen Quellen, wie Endpunkten, Netzwerken und Cloud-Anwendungen. Es nutzt KI und maschinelles Lernen, um diese Daten zu analysieren und Bedrohungen in Echtzeit zu identifizieren. Sentinel verbindet Warnmeldungen aus verschiedenen Quellen zu einem einzigen, einheitlichen Vorfall und bietet Sicherheitsteams so einen umfassenden Überblick über einen Angriff. Es unterstützt auch automatisierte Reaktionen mithilfe von Playbooks, die Aktionen wie die Isolierung kompromittierter Systeme oder die Blockierung bösartiger IPs auslösen. Mit Azure Sentinel erhalten Sie einen klaren, konsolidierten Überblick über die Sicherheit in Ihrer gesamten Umgebung, was eine schnellere Erkennung und Reaktion ermöglicht.

Microsoft Defender for Cloud

Microsoft Defender for Cloud konzentriert sich auf den Schutz von Cloud- und lokalen Ressourcen. Es überwacht kontinuierlich Ihre Workloads – wie virtuelle Maschinen, Datenbanken und Container – auf verdächtige Aktivitäten, Schwachstellen und Fehlkonfigurationen. Wenn Defender for Cloud eine Bedrohung erkennt, generiert es eine Warnmeldung und sendet diese an Azure Sentinel. Sentinel korreliert diese Warnmeldung dann mit anderen Datenquellen und hilft so, den gesamten Umfang des Angriffs zu identifizieren. Defender for Cloud spielt eine entscheidende Rolle in Azure XDR, indem es sicherstellt, dass alle Workloads geschützt sind und keine Bedrohung übersehen wird. Es liefert außerdem Sicherheitsempfehlungen zur Stärkung der Abwehrmaßnahmen, damit Sie potenziellen Angriffen immer einen Schritt voraus sind.

Microsoft Threat Intelligence

Microsoft Threat Intelligence versorgt Azure XDR mit den neuesten Informationen zu aufkommenden Bedrohungen. Es sammelt kontinuierlich Daten aus dem umfangreichen globalen Netzwerk von Sensoren und externen Quellen von Microsoft und identifiziert neue Angriffstechniken, bösartige IP-Adressen, Domänen und andere Indikatoren für Kompromittierungen. Diese Bedrohungsinformationen werden direkt in Azure Sentinel und Microsoft Defender for Cloud eingespeist.

In Azure Sentinel verbessern diese Informationen die Erkennungsregeln und optimieren das System, um neue und sich entwickelnde Bedrohungen zu erkennen. Sie tragen dazu bei, Fehlalarme zu reduzieren, indem sie Kontext hinzufügen, sodass sich Sicherheitsteams auf echte Bedrohungen konzentrieren können. In Microsoft Defender for Cloud bereichert sie Warnmeldungen mit detaillierten Bedrohungsinformationen, sodass Sicherheitsteams die Art und die Auswirkungen jeder Bedrohung leichter verstehen können. Indem das gesamte Azure XDR-System mit den neuesten Bedrohungsdaten auf dem neuesten Stand gehalten wird, sorgt Microsoft Threat Intelligence für schnellere und genauere Reaktionen und hilft Unternehmen, Angreifern immer einen Schritt voraus zu sein.

Wie sie in Azure XDR zusammenarbeiten

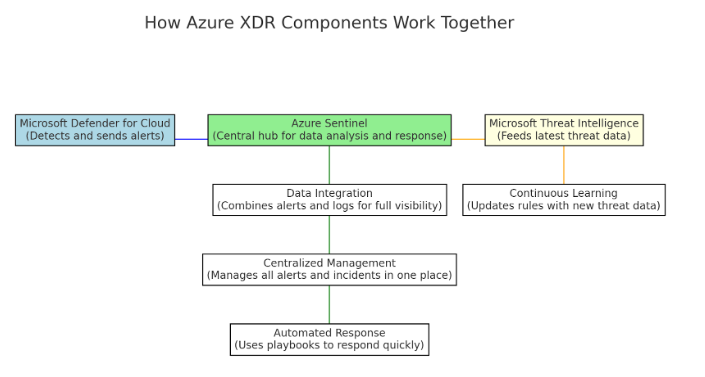

Diese Komponenten lassen sich nahtlos miteinander verbinden und bieten so eine vollständige Sicherheitslösung.

- Datenintegration und -korrelation: Defender for Cloud sendet Warnmeldungen an Sentinel, das diese mit anderen Datenquellen kombiniert, um einen vollständigen Überblick über Bedrohungen zu bieten.

- Zentralisierte Verwaltung: Sentinel fungiert als Kontrollzentrum, in dem alle Warnmeldungen und Vorfälle an einem Ort verwaltet werden. Dies reduziert die Komplexität und verbessert die Transparenz.

- Automatisierte Reaktion: Sentinel verwendet Playbooks, um Reaktionen auf erkannte Bedrohungen zu automatisieren, wodurch die Eindämmung beschleunigt und der manuelle Aufwand reduziert wird.

- Kontinuierliches Lernen: Microsoft Threat Intelligence aktualisiert Sentinel und Defender for Cloud kontinuierlich mit den neuesten Bedrohungsdaten, sodass die Erkennungsregeln präzise und die Reaktionen effektiv bleiben.

Führend bei der Endpunktsicherheit

Erfahren Sie, warum SentinelOne vier Jahre in Folge im Gartner® Magic Quadrant™ für Endpoint Protection-Plattformen als Leader ausgezeichnet wurde.

Bericht lesen

Wichtige Funktionen von Azure XDR

Azure XDR bietet mehrere wichtige Funktionen, die es zu einer leistungsstarken Sicherheitslösung machen. Diese werden im Folgenden näher erläutert.

1. Automatisierte Erkennung von Bedrohungen

Azure XDR nutzt KI und maschinelles Lernen, um Daten aus verschiedenen Quellen wie Endpunkten, Netzwerken und Clouddiensten in Echtzeit zu analysieren. Es lernt kontinuierlich aus diesen Daten und identifiziert Muster, die auf potenzielle Bedrohungen hinweisen, wie ungewöhnliche Anmeldeversuche oder abnormalen Netzwerkverkehr. Mithilfe von Verhaltensanalysen versteht es, was für einen Benutzer oder ein System normal ist, und erkennt Abweichungen, die auf einen Angriff hindeuten könnten. Diese automatisierte Erkennung reduziert den Bedarf an manuellen Untersuchungen, identifiziert Bedrohungen schnell und priorisiert sie nach Schweregrad, sodass schneller und effizienter auf Vorfälle reagiert werden kann.

2. Tiefe Integration in das Microsoft-Ökosystem

Azure XDR lässt sich nahtlos in eine Vielzahl von Microsoft-Diensten und -Produkten integrieren, darunter Microsoft 365, Microsoft Defender for Identity, Microsoft Defender for Endpoint, Azure Active Directory und mehr. Diese tiefe Integration ermöglicht eine umfassende Transparenz über die gesamte digitale Umgebung hinweg, von Cloud- bis hin zu lokalen Umgebungen. Andere XDR-Lösungen bieten möglicherweise nicht das gleiche Maß an Integration mit einer so breiten Palette von Produktivitäts-, Identitäts- und Sicherheitstools.

3. Machine Learning und KI-Funktionen

Azure XDR nutzt die fortschrittlichen KI- und maschinellen Lernmodelle von Microsoft, um die Erkennung und Reaktion auf Bedrohungen zu verbessern. Diese Funktionen helfen dabei, Anomalien zu identifizieren, unbekannte Bedrohungen zu erkennen und Fehlalarme zu reduzieren, indem sie aus riesigen Datenmengen im globalen Netzwerk von Microsoft lernen. Die Tiefe und Ausgereiftheit dieser KI-Modelle sind einzigartig für Microsoft, da sie von den erheblichen Investitionen von Microsoft in die KI-Forschung und -Entwicklung profitieren.

4. Einheitliches Sicherheitsmanagement in Multi-Cloud- und Hybridumgebungen

Azure XDR wurde für die Unterstützung von Multi-Cloud- und Hybridumgebungen entwickelt und bietet erweiterte Funktionen zur Erkennung und Reaktion auf Bedrohungen in Azure, AWS, Google Cloud und lokalen Ressourcen. Diese plattformübergreifende Unterstützung gewährleistet ein konsistentes Sicherheitsmanagement unabhängig vom Standort der Ressourcen, was vielen anderen XDR-Lösungen fehlt, insbesondere solchen, die sich eher auf einen einzelnen Cloudanbieter konzentrieren.

5. Erweiterte Automatisierung und Orchestrierung mit Playbooks

Azure Sentinel, eine Kernkomponente von Azure XDR, bietet robuste Automatisierungs- und Orchestrierungsfunktionen durch Playbooks. Diese Playbooks basieren auf Azure Logic Apps und können komplexe Workflows automatisieren, z. B. Maßnahmen zur Bedrohungsabwehr, Benachrichtigungen an Sicherheitsteams oder die Integration mit Tools von Drittanbietern. Dieser Automatisierungsgrad trägt zur Verkürzung der Reaktionszeiten und zur Reduzierung menschlicher Fehler bei und ist damit weiter fortgeschritten als die Automatisierungsfunktionen einiger anderer XDR-Plattformen.

6. Integrierte Compliance- und Governance-Tools

6. Integrierte Compliance- und Governance-Tools

Azure XDR enthält integrierte Compliance-Tools, die Unternehmen dabei helfen, gesetzliche Anforderungen zu erfüllen. Funktionen wie Azure Policy, Azure Blueprints und das Dashboard für die Einhaltung gesetzlicher Vorschriften von Azure Security Center ermöglichen eine kontinuierliche Überwachung und Bewertung anhand von Branchenstandards. Diese integrierte Compliance-Funktion ist umfassender als viele andere XDR-Lösungen, für die möglicherweise zusätzliche Tools oder Integrationen erforderlich sind, um das gleiche Maß an Einhaltung gesetzlicher Vorschriften zu erreichen.

7. Anpassbare Analysen und Dashboards

Azure XDR bietet hochgradig anpassbare Analysen und Dashboards, mit denen Sicherheitsteams maßgeschneiderte Ansichten erstellen können, die ihren spezifischen Anforderungen entsprechen. Mit den benutzerdefinierten Arbeitsmappen und Suchabfragen von Sentinel können Unternehmen Daten auf verschiedene Weise visualisieren, was flexibler sein kann als die Standard-Dashboards anderer XDR-Lösungen.

8. Kosteneffizienz und Skalierbarkeit

Azure XDR kann für Unternehmen, die bereits Microsoft-Dienste nutzen, kostengünstiger sein, da es vorhandene Lizenzen und Infrastruktur nutzt. Es lässt sich problemlos mit der Azure-Plattform skalieren, sodass Unternehmen ohne erhebliche zusätzliche Kosten wachsen können. Andere XDR-Lösungen erfordern möglicherweise separate Lizenzen und Infrastruktur, was zu höheren Kosten und größerer Komplexität führen kann.

Anwendungsfälle für Azure XDR

Azure XDR eignet sich für eine Vielzahl von Sicherheitsanwendungsfällen:

- Schutz von Unternehmensumgebungen: Große Unternehmen mit komplexen IT-Umgebungen können Azure XDR nutzen, um ihre Sicherheitsmaßnahmen für Cloud- und lokale Ressourcen zu vereinheitlichen.

- Sicherheit für Remote-Mitarbeiter: Da immer mehr Mitarbeiter remote arbeiten, bietet Azure XDR umfassenden Schutz für Remote-Geräte und Cloud-Anwendungen.

- Compliance und Einhaltung gesetzlicher Vorschriften: Azure XDR unterstützt Unternehmen bei der Erfüllung von Compliance-Anforderungen durch erweiterte Funktionen zur Erkennung von Bedrohungen und automatisierte Reaktionsmöglichkeiten.

- Bedrohungssuche und -untersuchung: Sicherheitsteams können die fortschrittlichen Analyse- und Machine Learning-Tools von Azure XDR für die proaktive Bedrohungssuche und -untersuchung nutzen.

Entdecken Sie unvergleichlichen Endpunktschutz

Erfahren Sie, wie die KI-gestützte Endpunktsicherheit von SentinelOne Ihnen helfen kann, Cyber-Bedrohungen in Echtzeit zu verhindern, zu erkennen und darauf zu reagieren.

Demo anfordernErste Schritte mit Azure XDR

Um Azure XDR bereitzustellen, müssen Sie Azure Sentinel einrichten, Sicherheitstools integrieren und bewährte Methoden befolgen.

1. Einrichten von Azure Sentinel

Öffnen Sie zunächst das Azure-Portal und suchen Sie nach Azure Sentinel. Klicken Sie auf Erstellen, um Azure Sentinel zu Ihrem Abonnement hinzuzufügen. Wählen Sie einen Log Analytics-Arbeitsbereich zum Speichern der Daten aus. Wenn Sie noch keinen haben, erstellen Sie einen neuen Arbeitsbereich, indem Sie Neuen Arbeitsbereich erstellen auswählen.

Verbinden Sie als Nächstes die erforderlichen Datenquellen. Gehen Sie in Azure Sentinel zu "Datenkonnektoren". Suchen Sie nach Konnektoren für Quellen wie "Microsoft 365 Defender", "Azure Active Directory (Azure AD)" und "Office 365". Befolgen Sie die Anweisungen, um die einzelnen Konnektoren zu aktivieren. Wählen Sie beispielsweise "Office 365" aus, wählen Sie die Abonnements und Mandanten aus und klicken Sie auf "Verbinden". Verwenden Sie für Tools von Drittanbietern die verfügbaren Konnektoren oder stellen Sie Agenten wie "Syslog" oder "Common Event Format (CEF).

2. Integrieren von Sicherheitstools

Integrieren Sie Azure XDR in alle Ihre Sicherheitstools. Verbinden Sie in Datenkonnektoren in Azure Sentinel verbinden Sie Microsoft Defender-Produkte wie Defender for Endpoint, Defender for Identity und Defender for Cloud. Befolgen Sie die Schritte, um diese Dienste zu autorisieren und zu verknüpfen. Diese Einrichtung sendet Warnungen und Signale direkt an Azure Sentinel.

Verwenden Sie für Nicht-Microsoft-Tools die in Sentinel integrierten Konnektoren. Zu den Optionen gehören SentinelOne, Cisco ASA und Symantec. Wenn kein Konnektor verfügbar ist, verwenden Sie CEF oder Syslog, um Protokolle und Daten zu importieren.

3. Automatisieren von Reaktionen mit Playbooks

Automatisieren Sie Reaktionen, um manuelle Arbeit zu reduzieren und die Abwehr von Bedrohungen zu beschleunigen. Gehen Sie in Azure Sentinel zu Automation. Erstellen Sie Playbooks mit Azure Logic Apps. Konfigurieren Sie sie so, dass Endpunkte isoliert, IP-Adressen blockiert oder das Team benachrichtigt werden. Legen Sie "Automatisierungsregeln" fest, um Playbooks basierend auf bestimmten Warnungen auszulösen.

Bewährte Methoden für die Verwaltung von Azure XDR

- Regelmäßige Überprüfung und Aktualisierung von Regeln: Halten Sie Ihre Erkennungsregeln und Analyseeinstellungen mit den neuesten Bedrohungsinformationen auf dem aktuellen Stand.

- Verwenden Sie Machine Learning-Modelle: Aktivieren Sie Azure Sentinel’s User and Entity Behavioral Analytics (UEBA) von Azure Sentinel, um Anomalien und Insider-Bedrohungen zu erkennen.

- Kontinuierliche Überwachung und Optimierung: Verwenden Sie Hunting Queries in Azure Sentinel, um neue Bedrohungen zu finden. Aktivieren Sie Microsoft Threat Intelligence für Updates.

- Schulung Ihres Sicherheitsteams: Stellen Sie sicher, dass Ihr Team weiß, wie Azure Sentinel für die Erkennung, Suche und Reaktion eingesetzt wird. Nutzen Sie die Schulungsressourcen von Microsoft.

Wenn Sie diese Schritte befolgen, können Sie Azure XDR einrichten, effektiv integrieren und eine starke Sicherheitsposition aufrechterhalten.

Herausforderungen und Überlegungen

Azure XDR bietet zwar starke Sicherheitsfunktionen, es gibt jedoch einige Herausforderungen und Überlegungen, die Sie beachten sollten. Wenn Sie die folgenden Faktoren berücksichtigen, können Sie eine reibungslose Bereitstellung von Azure XDR sicherstellen, die Ihren Sicherheitsanforderungen entspricht.

#1. Kostenauswirkungen

Die Preise für Azure XDR hängen von der Datenerfassung, der Aufbewahrung und der Anzahl der verbundenen Dienste ab. Azure Sentinel berechnet die Kosten auf der Grundlage der täglich erfassten Datenmenge und der Aufbewahrungsdauer. Die Kosten können mit steigendem Volumen der Sicherheitsdaten steigen. Um die Ausgaben zu kontrollieren, sollten Sie die Datenaufnahmeraten sorgfältig schätzen. Verwenden Sie für weniger kritische Daten einfache Protokolle. Erwägen Sie die Archivierung von Daten und die Festlegung von Aufbewahrungsrichtlinien, um die Speicherkosten zu senken und gleichzeitig die Compliance zu gewährleisten.

#2. Bereitschaft und Schulung der Organisation

Die Bereitstellung von Azure XDR erfordert Änderungen in der Arbeitsweise Ihres Sicherheitsteams. Bereiten Sie Ihr Team durch Schulungen zu Azure Sentinel, Microsoft Defender und den zugehörigen Komponenten vor. Ermutigen Sie es, die Schulungsressourcen, Dokumentationen und praktischen Übungen von Microsoft zu nutzen. Machen Sie Ihr Team mit automatisierten Workflows vertraut. Threat Hunting und Incident Response mithilfe der Playbooks von Azure Sentinel. Stellen Sie sicher, dass Ihre aktuelle Sicherheitsinfrastruktur die Integration von Azure XDR unterstützt. Beheben Sie etwaige Lücken im Voraus.

#3. Komplexität der Integration

Die Integration von Azure XDR in bestehende Tools kann eine Herausforderung darstellen, insbesondere bei einer Mischung aus Lösungen von Drittanbietern. Planen Sie potenzielle Probleme ein, indem Sie verfügbare Konnektoren und solche identifizieren, die eine benutzerdefinierte Konfiguration erfordern. Planen Sie Zeit für Tests ein, um sicherzustellen, dass die Datenquellen ordnungsgemäß verbunden sind und genaue Informationen liefern. Ziehen Sie in Betracht, ein Team oder einen Partner mit Erfahrung mit Azure hinzuzuziehen, um die Integration zu vereinfachen.

#4. Datenschutz und Compliance

Azure XDR verarbeitet große Datenmengen, die möglicherweise sensible Informationen enthalten. Stellen Sie die Einhaltung von Vorschriften wie DSGVO, HIPAA oder CCPA sicher. Überprüfen Sie Ihre Konfigurationen regelmäßig auf Daten-Governance. Verwenden Sie Datenanonymisierung und -verschlüsselung, um sensible Informationen zu schützen und gleichzeitig die Transparenz in Bezug auf Bedrohungen zu gewährleisten.

Schützen Sie Ihren Endpunkt

Erfahren Sie, wie die KI-gestützte Endpunktsicherheit von SentinelOne Ihnen helfen kann, Cyber-Bedrohungen in Echtzeit zu verhindern, zu erkennen und darauf zu reagieren.

Demo anfordernEine All-in-One-Lösung

Azure XDR bietet einen umfassenden, integrierten Ansatz für Sicherheit. Durch die Kombination von Azure Sentinel, Azure Defender und Microsoft Threat Intelligence bietet es eine All-in-One-Lösung für die Erkennung und Reaktion auf Bedrohungen. Mit seinen automatisierten Funktionen, fortschrittlichen Analysen und nahtlosen Integrationen hilft Azure XDR Sicherheitsteams, effizienter zu arbeiten. Ganz gleich, ob Sie eine Unternehmensumgebung schützen oder Remote-Mitarbeiter, Azure XDR ist so konzipiert, dass Sie Cyberbedrohungen immer einen Schritt voraus sind. Wenn Sie Ihre Sicherheitslage verbessern möchten, ist Azure XDR ein guter Ausgangspunkt.

"FAQs

Azure XDR eignet sich für eine Vielzahl von Organisationen, von kleinen Unternehmen bis hin zu großen Konzernen. Es ist besonders vorteilhaft für Organisationen mit komplexen IT-Umgebungen, die mehrere Cloud-Plattformen und lokale Ressourcen umfassen. Darüber hinaus können Unternehmen mit Remote-Mitarbeitern oder strengen Compliance-Vorschriften ihre Sicherheitslage mit Azure XDR erheblich verbessern.

Während herkömmliche SIEM-Lösungen sich in erster Linie auf die Aggregation von Protokollen und Warnmeldungen aus verschiedenen Quellen konzentrieren, verfolgt Azure XDR einen stärker integrierten Ansatz. Es kombiniert Daten von Endpunkten, Netzwerken und Clouddiensten, um einen ganzheitlichen Überblick über Sicherheitsereignisse zu bieten. Azure XDR legt außerdem Wert auf die automatisierte Erkennung und Reaktion auf Bedrohungen, wodurch die Sicherheits-Teams weniger manuell Warnmeldungen analysieren und darauf reagieren müssen.

Ja, Azure XDR kann in eine Vielzahl von Sicherheits-Tools von Drittanbietern integriert werden. Azure Sentinel bietet integrierte Konnektoren für viele gängige Sicherheitsprodukte. Für Produkte, die keine native Unterstützung bieten, können Protokolle mithilfe des Common Event Format (CEF) oder Syslog erfasst werden. Dank dieser Flexibilität können Unternehmen ein einheitlicheres Sicherheitsökosystem schaffen.

Die Automatisierung spielt in Azure XDR eine entscheidende Rolle, insbesondere durch Funktionen wie Playbooks in Azure Sentinel. Diese Playbooks ermöglichen automatisierte Reaktionen auf Sicherheitsvorfälle, wie z. B. die Isolierung kompromittierter Endpunkte oder die Blockierung bösartiger IP-Adressen. Die Automatisierung beschleunigt den Prozess der Reaktion auf Vorfälle, reduziert menschliche Fehler und ermöglicht es Sicherheitsteams, sich auf komplexere Aufgaben zu konzentrieren.

Azure XDR enthält integrierte Compliance-Tools, die Unternehmen bei der Erfüllung verschiedener regulatorischer Anforderungen unterstützen. Funktionen wie Azure Policy, Azure Blueprints und die kontinuierliche Überwachung anhand von Branchenstandards tragen dazu bei, dass Sicherheitspraktiken mit Compliance-Frameworks übereinstimmen. Diese integrierte Funktion vereinfacht den Prozess der Einhaltung gesetzlicher Vorschriften im Vergleich zu anderen XDR-Lösungen, die möglicherweise zusätzliche Integrationen erfordern.