Nu bedreigingen steeds geavanceerder en talrijker worden, moeten ouderwetse beveiligingsmaatregelen vaak robuuster zijn om de hiaten in detectie en respons op te vullen. Maak kennis met Extended Detection and Response (XDR), een krachtige, uniforme beveiligingsaanpak die belooft uw zichtbaarheid op bedreigingen te vergroten en tegelijkertijd uw verdedigingsmechanismen te stroomlijnen.

Maar wat is XDR eigenlijk en is het goed genoeg om uw organisatie en haar verschillende digitale activa te beveiligen? In dit bericht wordt het concept van XDR-architectuur uitgelegd en worden verdere bruikbare inzichten onthuld waarmee u het binnen uw omgeving kunt implementeren om uw beveiligingsstatus echt te verbeteren.

En is het voldoende om alleen uw beveiligingsstatus te verbeteren? Laten we dat hieronder bespreken.

Wat is XDR?

Wat is XDR?

XDR is een cyberbeveiligingsoplossing die is ontworpen om de huidige bedreigingen aan te pakken door meerdere detectie- en responslagen onder één paraplu te brengen en hun mogelijkheden uit te breiden. Denk eens aan een oud middeleeuws kasteel. Vroeger was het misschien voldoende om het kasteel te verdedigen met stevige muren en een wachttoren. Maar naarmate de bedreigingen zich verder ontwikkelden, deden de indringers dat ook. Zij konden 's nachts tunnels graven of over muren klimmen. Om hun veiligheid te blijven waarborgen, moesten de verdedigers van het kasteel veranderingen doorvoeren door de poorten en de lucht, de ondergrond en alle andere plaatsen waar risico's konden ontstaan, in de gaten te houden.

Traditionele beveiligingstools, zoals firewalls of antivirusapps, richten zich slechts op één specifieke bedreigingsvector, zoals een ridder die de poort van het kasteel bewaakt. Omdat ze zich alleen op die ene vector richten, zullen ze subtielere aanvallen missen. XDR is als een modern kasteelverdedigingssysteem: alle wachttorens zijn met elkaar verbonden en bewaken poorten, muren, tunnels en boodschappers, zodat geen enkele bedreiging onopgemerkt blijft.

XDR integreert gegevens uit vele bronnen – eindpunten, servers, clouddiensten en netwerken – in een holistisch overzicht van aanvallen. Het is geen detectietool, maar een instrument waarmee uw organisatie snel en efficiënt op al die bedreigingen kan reageren door reacties te automatiseren en te prioriteren op basis van het gevaar. XDR is als een waakzaam fort met ogen overal. Het overziet het hele slagveld en staat klaar om van alle kanten te verdedigen.

Core Components of XDR Architecture

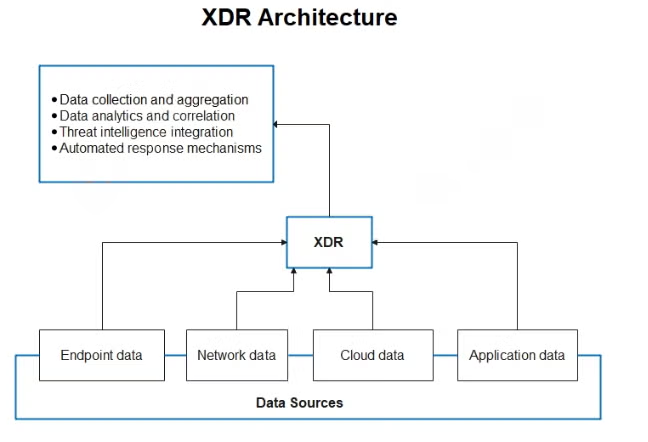

Een XDR-architectuur

Zoals hierboven geïllustreerd, combineert een XDR-architectuur verschillende elementen van cyberbeveiliging om een totaalbeeld te geven van dreigingsdetectie, -analyse en -respons. De kernelementen bieden een geïntegreerd platform voor naadloze detectie, analyse en respons in verschillende domeinen.

Hieronder volgt een overzicht van de kerncomponenten.

1. Gegevensverzameling en -aggregatie

Dit vormt de basislaag van XDR, waar ruwe gegevens uit verschillende bronnen worden verzameld. Het integreert telemetrie uit meerdere omgevingen om volledig inzicht te bieden. De belangrijkste gegevensbronnen zijn:

Eindpuntgegevens: Verzamel logboeken of gedragsgegevens die worden gegenereerd door uw eindpunten, of het nu gaat om servers, laptops, mobiele apparaten of IoT-apparaten. Dit helpt bij het opsporen van afwijkingen, zoals malware in uw systemen of ongewoon gedrag.

Netwerkgegevens: Om netwerkgebaseerde bedreigingen te detecteren, verzamelt u informatie over uw netwerkverkeer, waaronder pakketstromen, netwerkafwijkingen, firewalllogboeken en verbindingsgeschiedenis.

Cloudgegevens leggen activiteiten vast binnen uw cloudomgevingen, of het nu gaat om IaaS, PaaS of SaaS. Ze analyseren toegangspatronen, applicatiegebruik en API-activiteit binnen de cloud, waardoor verkeerde configuraties of inbreuken kunnen worden gedetecteerd.

Applicatiegegevens: Dit omvat gegevens op applicatieniveau, zoals logboeken van uw applicaties, databases en webservices. Deze informatie is zeer nuttig bij het identificeren van aanvallen, zoals SQL-injectie, XSS of illegale toegang tot de applicatie.

2. Data-analyse en correlatie

De XDR-architectuur omvat het verzamelen van enorme hoeveelheden beveiligingsgegevens uit verschillende bronnen. Geavanceerde analyse- en machine learning-algoritmen correleren gebeurtenissen uit uw systemen om patronen te identificeren die daadwerkelijk wijzen op een cyberdreiging.

3. Integratie van dreigingsinformatie

XDR-systemen bevatten feeds van dreigingsinformatieplatforms die realtime informatie bieden over opkomende dreigingen, kwetsbaarheden en aanvalstactieken. door middel van dergelijke informatie wordt het detectiemechanisme in XDR verbeterd en worden uw beveiligingsteams zelfs vooraf op de hoogte gebracht van risico's.

Met dit soort integratie blijft uw organisatie op de hoogte van wereldwijde dreigingstrends. Het betekent ook dat uw organisatie zich altijd kan verdedigen tegen bekende aanvallen en net ontdekte exploits.

4. Geautomatiseerd responsmechanisme

XDR-systemen hebben geautomatiseerde responsmechanismen, waardoor incidentrespons efficiënter verloopt. Zodra de dreiging is gedetecteerd en bevestigd, kan het platform vooraf gedefinieerde acties ondernemen, zoals het isoleren van getroffen apparaten, het blokkeren van kwaadaardige IP-adressen of het starten van systeemscans.

Automatisering zorgt er dus voor dat de verspreiding van aanvallen gelokaliseerd blijft, de responstijd wordt verkort en de snelheid waarmee schade wordt beperkt, wordt verminderd. Het voorkomt ook overbelasting van beveiligingsteams, waardoor zij zich meer kunnen richten op complexe of strategische kwesties.

Belangrijkste kenmerken van XDR

Zoals u al weet, verbetert XDR de beveiliging binnen uw organisatie door verschillende beveiligingstools en -systemen te integreren in één uniforme oplossing. Hieronder volgen de belangrijkste kenmerken van XDR.

1. Uniforme zichtbaarheid

1. Uniforme zichtbaarheid

XDR integreert en consolideert gegevens uit meerdere beveiligingslagen in één platform. Dit uniforme overzicht helpt uw beveiligingsteams om een holistisch inzicht te krijgen in uw beveiligingsstatus en bedreigingen in verschillende omgevingen te detecteren.

Het vermindert datasilo's en maakt naadloze correlatie tussen uw beveiligingstools mogelijk, waardoor u een beter situationeel bewustzijn krijgt.

2. Geavanceerde detectie van bedreigingen

XDR maakt gebruik van geavanceerde analyses, AI en machine learning-algoritmen om geavanceerde bedreigingen te identificeren die traditionele beveiligingstools mogelijk over het hoofd zien. Door uw gegevens uit meerdere bronnen te analyseren en gedragsanalyses toe te passen, kan XDR afwijkingen opsporen, zero-day-aanvallenen verborgen bedreigingen zoals fileless malware of bedreigingen van binnenuit.

3. Geautomatiseerde reactie op bedreigingen

XDR automatiseert het proces van reageren op bedreigingen door middel van vooraf gedefinieerde playbooks en workflows. Wanneer een bedreiging wordt gedetecteerd, kan het acties initiëren zoals het in quarantaine plaatsen van getroffen systemen, het blokkeren van kwaadaardig verkeer en het herstellen van gecompromitteerde assets zonder dat u handmatig hoeft in te grijpen.

Deze automatisering helpt de responstijden te verkorten, het risico op menselijke fouten te minimaliseren en uw teams in staat te stellen zich te concentreren op meer strategische taken.

4. Vereenvoudigde beveiligingsactiviteiten

Door waarschuwingen, analyses en responsmechanismen te consolideren in één platform, vereenvoudigt XDR beveiligingsactiviteiten en vermindert het waarschuwingsmoeheid. Het platform rangschikt waarschuwingen op basis van ernst en context, zodat uw beveiligingsteams zich kunnen concentreren op de meest kritieke incidenten.

Toonaangevend in eindpuntbeveiliging

Bekijk waarom SentinelOne vier jaar op rij is uitgeroepen tot Leader in het Gartner® Magic Quadrant™ voor Endpoint Protection Platforms.

Verslag lezen

XDR versus andere beveiligingsframeworks

Zoals gezegd biedt XDR een geïntegreerde aanpak, waarbij gegevens uit meerdere bronnen worden gecorreleerd voor holistische detectie en geautomatiseerde respons. Bijvoorbeeld, SIEM (Security Information and Event Management) richt zich op logaggregatie en -analyse, maar biedt vaak geen geautomatiseerde respons. EDR (Endpoint Detection and Response) richt zich daarentegen op eindpunt-specifieke detectie, terwijl NDR (Network Detection and Response) zich toelegt op netwerkverkeeranalyse.

In de onderstaande tabel vergelijken we XDR met SIEM-, EDR- en NDR-beveiligingsframeworks.

XDR vs SIEM

| XDR | SIEM |

|---|---|

| Omvat geautomatiseerde responsacties zoals quarantaine, herstel of handhaving van beleid | Vereist doorgaans veel handmatig onderzoek en correlatie door beveiligingsanalisten |

| Proactief in het opsporen van bedreigingen met geautomatiseerde reacties op incidenten | Traag in termen van reactietijd, omdat het meer gericht is op het verzamelen en analyseren van gegevens dan op geautomatiseerde reacties |

XDR vs EDR

| XDR | EDR |

|---|---|

| Verzamelt gegevens uit verschillende lagen om uitgebreide detectie van en reactie op bedreigingen te bieden | Detecteert en reageert op eindpunt-specifieke bedreigingen zoals malware of ransomware |

| Biedt verbeterde zichtbaarheid en context door gegevens uit meerdere omgevingen te correleren | Analyseert voornamelijk eindpuntactiviteiten zoals procesuitvoering, bestandswijzigingen en netwerkverbindingen |

XDR versus NDR

| XDR | NDR |

|---|---|

| Biedt een bredere reikwijdte voor detectie en respons, inclusief netwerk- en niet-netwerkgebeurtenissen | Houdt zich voornamelijk bezig met bedreigingen die via het netwerk ontstaan of zich verspreiden |

| Biedt gecentraliseerde detectie-, correlatie- en responsmogelijkheden voor alle lagen | Wordt vaak gebruikt voor het detecteren van laterale bewegingen en heimelijke aanvallen binnen het netwerk |

Voor uitgebreide beveiliging combineert Singularity™ XDR van SentinelOne combineert de sterke punten van alle bovengenoemde systemen in één platform, waardoor silo's worden verminderd en snellere, geautomatiseerde responsmogelijkheden worden geboden. U kunt de gratis demo uitproberen en uw systemen beschermen tegen steeds veranderende cyberdreigingen.

XDR implementeren in een organisatie

Het implementeren van een XDR omvat een proces van meerdere stappen, van het beoordelen van uw beveiligingsbehoeften tot het selecteren van de juiste oplossing. Dit zorgt voor een soepele integratie met bestaande tools. Een goede planning en uitvoering kunnen de detectie van bedreigingen, incidentrespons en algehele cyberbeveiliging van uw organisatie verbeteren.

Hieronder vindt u de richtlijnen voor de belangrijkste fasen van de implementatie van XDR.

1. Beoordeling van beveiligingsbehoeften en risico's

Voordat u XDR implementeert, moet u een grondige beoordeling van de beveiligingsstatus van uw organisatie uitvoeren. Hierbij worden belangrijke bedrijfsmiddelen, potentiële bedreigingen, kwetsbaarheden en huidige detectie- en responsmogelijkheden in kaart gebracht.

Als u inzicht heeft in de specifieke risico's waarmee uw organisatie te maken heeft, kunt u de reikwijdte en doelstellingen van de XDR-implementatie beter bepalen. Zo zorgt u ervoor dat het platform de meest kritieke beveiligingsuitdagingen aanpakt.

2. De juiste XDR-oplossing selecteren

2. De juiste XDR-oplossing selecteren

Er zijn tal van XDR-oplossingen beschikbaar is, vereist het kiezen van de juiste oplossing een zorgvuldige evaluatie van functies, schaalbaarheid en de reputatie van de leverancier. Zoek naar platforms die goed aansluiten bij uw beveiligingsdoelen en compatibel zijn met bestaande tools.

Daarnaast is het belangrijk om rekening te houden met het ondersteuningsniveau van de leverancier, de innovatieroutekaart en hoe goed de oplossing kan worden geïntegreerd in de operationele omgeving van uw organisatie.

3. Integratie met bestaande beveiligingstools

XDR is ontworpen om de zichtbaarheid te verbeteren door integratie met bestaande beveiligingstools. Een soepel integratieproces is cruciaal om verstoringen tot een minimum te beperken en ervoor te zorgen dat gegevens uit deze tools naadloos in het XDR-systeem worden geïntegreerd.

Kies een leverancier die interoperabiliteit garandeert en u in staat stelt om, indien nodig, bepaalde tools opnieuw te configureren of te upgraden voor volledige compatibiliteit.

4. Training van personeel en ontwikkeling van vaardigheden

Om een XDR die verder gaat dan technologie succesvol te implementeren, moeten uw beveiligingsteams worden getraind in het effectief gebruik van het nieuwe platform. Dit omvat het begrijpen van hoe de door XDR gegenereerde inzichten moeten worden geïnterpreteerd, het aanpassen van workflows en het aanscherpen van strategieën voor incidentrespons.

Voortdurende bijscholing en bijscholing zijn essentieel, aangezien XDR-oplossingen geleidelijk evolueren. Dit zorgt ervoor dat uw personeel het platform optimaal kan benutten en effectief kan reageren op bedreigingen.

Voordelen van XDR-architectuur

Hier volgen enkele belangrijke voordelen van XDR-architectuur:

- Verbeterde detectiepercentages: XDR integreert gegevens uit verschillende bronnen, waardoor geavanceerde bedreigingen beter kunnen worden geïdentificeerd door middel van geavanceerde analyses en gedragsinzichten.

- Snellere respons op incidenten: Dankzij geautomatiseerde responsmogelijkheden en gestroomlijnde onderzoeksprocessen kunnen uw beveiligingsteams tijdig reageren op potentiële bedreigingen en deze beperken.

- Minder waarschuwingsmoeheid: XDR correleert en prioriteert waarschuwingen, waardoor ruis tot een minimum wordt beperkt en teams zich kunnen concentreren op kritieke bedreigingen zonder overweldigd te worden door irrelevante meldingen.

- Verbeterde beveiligingsstatus: Door een uitgebreid overzicht van het dreigingslandschap te bieden, helpt XDR organisaties kwetsbaarheden te identificeren en hun beveiligingsstrategieën aan te passen. Dit leidt tot een algehele verbetering van de verdediging.

Uitdagingen en overwegingen

De implementatie en het onderhoud van XDR brengen soms een reeks uitdagingen en overwegingen met zich mee. Hieronder volgen enkele belangrijke aandachtspunten.

1. Gegevensprivacy en naleving

U weet al dat XDR-platforms enorme hoeveelheden gegevens verzamelen en analyseren binnen uw netwerken, eindpunten en applicaties. Het is van cruciaal belang dat deze gegevens voldoen aan regionale en branchespecifieke regelgeving, zoals de AVG of HIPAA. Er ontstaan privacyproblemen wanneer uw gevoelige gegevens worden verzameld en gedeeld tussen meerdere systemen.

Daarom moet u overwegen om krachtige toegangscontroles, encryptieen praktijken voor gegevensanonimisering om inbreuken te voorkomen en naleving te garanderen.

2. Complexiteit van integratie

XDR-architectuur is bedoeld om gegevens en beveiligingswaarschuwingen uit verschillende bronnen te verenigen. Het integreren van uiteenlopende beveiligingstools en verouderde systemen kan echter een uitdaging zijn. Compatibiliteitsproblemen tussen de bestaande beveiligingsinfrastructuur en het XDR-platform kunnen de implementatie bemoeilijken. Dit kan leiden tot vertragingen, hogere kosten of onvolledige zichtbaarheid.

Het waarborgen van een naadloze integratie vereist een zorgvuldige planning en kan aanzienlijke aanpassingen of herconfiguratie van uw bestaande systemen met zich meebrengen.

3. Kostenimplicaties

De implementatie van een XDR-oplossing brengt vaak aanzienlijke financiële investeringen met zich mee. Naast de directe licentiekosten moet u rekening houden met infrastructuurupgrades, training voor uw beveiligingsteams en doorlopende beheerkosten.

Het is cruciaal om een evenwicht te vinden tussen uw beveiliging en de kosten, aangezien een XDR u op lange termijn besparingen kan opleveren door snellere detectie en respons.

4 Vendor lock-in

Het gebruik van een XDR-platform van één leverancier kan afhankelijkheden creëren, waardoor de flexibiliteit in de toekomst mogelijk wordt ondermijnd. Vendor lock-in kan u belemmeren om nieuwe technologie te implementeren of van leverancier te veranderen zonder dat dit aanzienlijke kosten met zich meebrengt.

Uw organisatie moet de langetermijngevolgen van een verbintenis met een specifieke XDR-leverancier beoordelen. Zo blijft u in staat om uw beveiligingsarchitectuur in de loop van de tijd aan te passen en uit te breiden.

Ontdek ongeëvenaarde bescherming van eindpunten

Bekijk hoe AI-aangedreven endpointbeveiliging van SentinelOne u kan helpen cyberbedreigingen in realtime te voorkomen, te detecteren en erop te reageren.

Vraag een demo aanLaatste gedachten

XDR-architectuur betekent een transformatieve sprong voorwaarts op het gebied van cyberbeveiliging, waarbij verschillende beveiligingslagen worden verenigd in een samenhangend, intelligent en proactief verdedigingssysteem. Om XDR effectief te implementeren, moeten organisaties prioriteit geven aan uitgebreide integratie. Dit zorgt ervoor dat beveiligingstools op elkaar zijn afgestemd en bevordert een cultuur van voortdurende aanpassing aan veranderende bedreigingen.

Als XDR op de juiste manier wordt toegepast, verhoogt het niet alleen uw vermogen om bedreigingen te detecteren, maar stelt het uw teams ook in staat om snel en daadkrachtig te handelen, waardoor chaotische gegevens worden omgezet in bruikbare inzichten.

Omarm XDR om over te stappen van reactieve naar proactieve verdediging en zo een veerkrachtige beveiligingshouding op te bouwen die vandaag al bestand is tegen de bedreigingen van morgen.

FAQs

XDR is een geïntegreerd cyberbeveiligingskader dat gegevens uit verschillende beveiligingslagen combineert in een uniform systeem om bedreigingen effectiever te detecteren, analyseren en erop te reageren.

XDR gaat verder dan EDR door meerdere beveiligingslagen te integreren in één platform, in plaats van alleen eindpunten te monitoren zoals EDR. XDR verschilt ook van SIEM, dat logboeken verzamelt en correleert, maar geen geautomatiseerde responsacties biedt.

XDR werkt doorgaans als een softwareoplossing door gebruik te maken van uw bestaande beveiligingstools, aangezien er geen gespecialiseerde hardware voor nodig is. Het moet echter wel goed worden geïntegreerd in uw huidige infrastructuur om effectief te zijn.