Het Traffic Light Protocol (TLP) is een raamwerk voor het delen van gevoelige informatie in cybersecurity. Deze gids gaat in op de verschillende TLP-kleuren, hun betekenis en hoe ze veilige communicatie mogelijk maken.

Lees meer over het belang van TLP bij incidentrespons en het delen van dreigingsinformatie. Inzicht in TLP is cruciaal voor organisaties om de samenwerking te verbeteren en tegelijkertijd gevoelige informatie te beschermen.

Wat is het Traffic Light Protocol (TLP)?

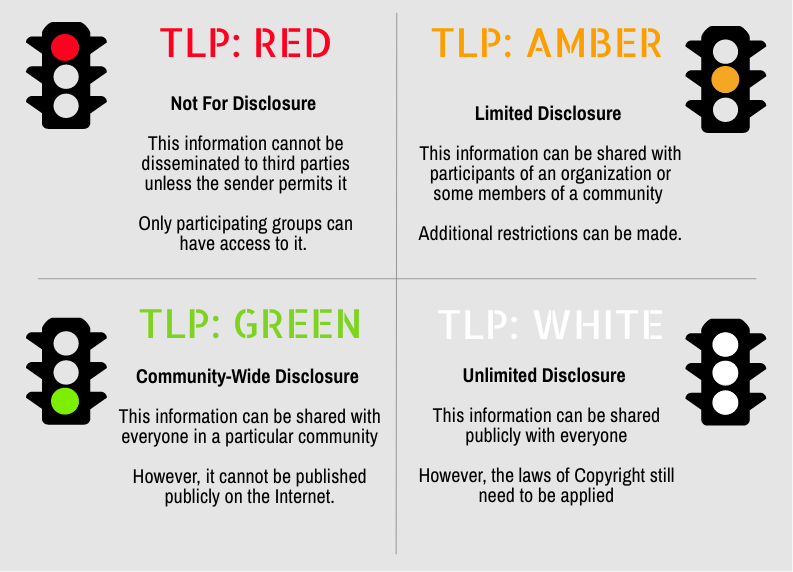

Traffic Light Protocol (TLP) is een gestandaardiseerd systeem voor het classificeren en verwerken van gevoelige informatie. Het wordt door organisaties gebruikt om gevoelige gegevens te beschermen en ervoor te zorgen dat informatie alleen wordt gedeeld met degenen die deze nodig hebben. TLP bestaat uit vier kleuren: rood , oranje , groen en wit ⚪. Elke kleur staat voor een ander niveau van gevoeligheid en bijbehorende richtlijnen voor hoe de informatie moet worden behandeld.

- Rood is het meest gevoelig en mag alleen binnen de organisatie worden gedeeld op basis van need-to-know.

- Oranje is voor informatie die binnen de organisatie en met vertrouwde partners moet worden gedeeld.

- Groen is voor informatie die op grotere schaal kan worden gedeeld

- Wit ⚪ is voor informatie die openbaar kan worden gedeeld.

Het TLP-systeem helpt organisaties om gevoelige informatie te beveiligen en ervoor te zorgen dat deze op verantwoorde wijze wordt behandeld.

Hoe draagt TLP bij aan het verbeteren van cyberbeveiliging?

TLP helpt cyberbeveiliging te verbeteren door een gestandaardiseerd systeem te bieden voor het classificeren en behandelen van gevoelige informatie. Door TLP te gebruiken, kunnen organisaties ervoor zorgen dat gevoelige gegevens alleen worden gedeeld met degenen die deze nodig hebben, waardoor het risico op onopzettelijke of ongeoorloofde openbaarmaking wordt verminderd. Dit is vooral belangrijk in cyberbeveiliging, aangezien gevoelige informatie zoals beveiligingskwetsbaarheden of incidentrapporten zeer waardevol kunnen zijn voor cybercriminelen. Door TLP te gebruiken, kunnen organisaties dit soort informatie beter beschermen en het risico verkleinen dat deze in verkeerde handen valt. Bovendien kan TLP organisaties helpen om cyberdreigingen effectiever te identificeren en erop te reageren, omdat het duidelijke richtlijnen biedt voor het omgaan met en delen van informatie over potentiële dreigingen. Door TLP te gebruiken, kunnen organisaties hun cyberbeveiliging verbeteren en zichzelf en hun klanten beter beschermen tegen cyberaanvallen.

TLP biedt verschillende voordelen voor bedrijven en organisaties. Enkele van de belangrijkste voordelen zijn:

- Verbeterde informatiebeveiliging: Door TLP te gebruiken, kunnen bedrijven en organisaties gevoelige informatie beter beschermen tegen te brede verspreiding of tegen het in verkeerde handen vallen. Dit kan helpen om het risico op datalekken en andere beveiligingsincidenten te verminderen, die ernstige gevolgen kunnen hebben voor de organisatie en haar klanten.

- Verbeterde naleving: Veel bedrijven en organisaties zijn onderworpen aan verschillende voorschriften en normen die hen verplichten om op een bepaalde manier met gevoelige informatie om te gaan. Door TLP te gebruiken, kunnen organisaties ervoor zorgen dat ze aan deze vereisten voldoen en dure boetes en andere sancties vermijden.

- Betere samenwerking: TLP kan organisaties helpen om effectiever samen te werken met andere organisaties, omdat het duidelijke richtlijnen biedt voor het omgaan met en delen van gevoelige informatie. Dit kan vooral nuttig zijn wanneer meerdere organisaties samenwerken aan een project of reageren op een crisis.

- Verbeterde reputatie: Door TLP te gebruiken, kunnen bedrijven en organisaties aan klanten, partners en andere belanghebbenden laten zien dat ze passende maatregelen nemen om gevoelige informatie te beschermen. Dit kan helpen om de reputatie van de organisatie te verbeteren en vertrouwen op te bouwen bij haar belanghebbenden.

TLP is een waardevol hulpmiddel voor bedrijven en organisaties die hun informatiebeveiliging willen verbeteren en gevoelige informatie willen beschermen tegen verkeerd gebruik of openbaarmaking.

Wat zijn de zeven lagen van cyberbeveiliging

De zeven lagen van cyberbeveiliging is een raamwerk dat wordt gebruikt om de verschillende componenten van cyberbeveiliging te begrijpen en te analyseren. Het is gebaseerd op het OSI-model (Open Systems Interconnection), een gestandaardiseerd raamwerk om te begrijpen hoe verschillende netwerkprotocollen en -technologieën met elkaar interageren. De zeven lagen van cyberbeveiliging bestaan uit de volgende lagen:

- De fysieke laag verwijst naar de fysieke infrastructuur die wordt gebruikt om cyberbeveiliging te ondersteunen, zoals servers, firewalls en andere hardware.

- Netwerklaag: Deze laag omvat de netwerkinfrastructuur, zoals switches en routers, die apparaten met elkaar verbinden en de communicatie tussen deze apparaten mogelijk maken.

- Transportlaag: Deze laag zorgt ervoor dat gegevens veilig en betrouwbaar tussen apparaten worden verzonden.

- De sessielaag brengt communicatie tussen apparaten tot stand, onderhoudt deze en beëindigt deze.

- Presentatielaag: Deze laag is verantwoordelijk voor het formatteren en coderen van gegevens op een manier die begrijpelijk is voor verschillende apparaten en systemen.

- Toepassingslaag: Deze laag vormt de interface tussen de gebruiker en de onderliggende netwerkinfrastructuur.

- Cybersecuritylaag: Deze laag beschermt de andere lagen tegen cyberdreigingen, zoals malware, phishingaanvallen en andere cyberaanvallen.

Door elk van deze lagen te begrijpen en aan te pakken, kunnen organisaties een uitgebreide cybersecuritystrategie ontwikkelen die bescherming biedt tegen een breed scala aan cyberdreigingen.

Hoe kunt u TLP implementeren in de cybersecuritystrategie van uw onderneming?

Om TLP te implementeren in de cyberbeveiligingsstrategie van uw eigen bedrijf of organisatie, kunt u de volgende stappen volgen:

- Bepaal welke informatie gevoelig is en bescherming vereist: De eerste stap bij het implementeren van TLP is het identificeren van welke informatie gevoelig is en bescherming vereist. Dit kan informatie zijn over de activiteiten van de organisatie, klanten, medewerkers of eigen technologieën en mogelijke beveiligingskwetsbaarheden of incidenten.

- Classificeer de informatie met behulp van TLP-kleuren: Zodra u de gevoelige informatie hebt geïdentificeerd, kunt u deze classificeren met behulp van de TLP-kleuren. Rood is het meest gevoelig en mag alleen binnen de organisatie worden gedeeld op basis van 'need-to-know'. Amber is voor informatie die binnen de organisatie en met vertrouwde partners mag worden gedeeld. Groen is voor informatie die op grotere schaal kan worden gedeeld en wit is voor informatie die openbaar kan worden gedeeld.

- ️ Ontwikkel richtlijnen en procedures voor het omgaan met de informatie: Zodra u de gevoelige gegevens hebt geclassificeerd met behulp van TLP-kleuren, kunt u beleid en procedures ontwikkelen voor het omgaan met het rapport volgens de TLP-richtlijnen. Dit kan het opstellen van protocollen omvatten voor het delen van de informatie met bevoegde personen en methoden voor het opslaan, raadplegen en verwijderen van de gegevens.

- Train medewerkers en belanghebbenden: Om ervoor te zorgen dat TLP effectief wordt geïmplementeerd, is het essentieel om medewerkers en belanghebbenden te trainen in het omgaan met gevoelige informatie volgens de TLP-richtlijnen. Dit kan onder meer bestaan uit training over de verschillende TLP-kleuren en de bijbehorende richtlijnen voor het omgaan met gevoelige informatie, evenals training over het herkennen en melden van mogelijke schendingen van de TLP-richtlijnen.

Door deze stappen te volgen, kunt u TLP effectief implementeren in de cyberbeveiligingsstrategie van uw bedrijf of organisatie en gevoelige informatie beter beschermen tegen verkeerd gebruik of openbaarmaking.

Ontketen AI-aangedreven cyberbeveiliging

Verhoog uw beveiliging met realtime detectie, reactiesnelheid en volledig overzicht van uw gehele digitale omgeving.

Vraag een demo aanConclusie

TLP is een systeem voor het classificeren en behandelen van gevoelige informatie op het gebied van cyberbeveiliging. Het bestaat uit vier kleuren die verschillende gevoeligheidsniveaus vertegenwoordigen, met richtlijnen voor het omgaan met de informatie. TLP helpt organisaties om gevoelige informatie te beschermen en het risico op datalekken en andere beveiligingsincidenten te verminderen.

SentinelOne biedt AI-gestuurde preventie, detectie en respons voor eindpunten, cloudworkloads en IoT-apparaten om incidentrespons te stoppen en te voorkomen. Wanneer corrigerende maatregelen nodig zijn, kan SentinelOne alle mogelijke gevolgen van de dreiging elimineren, in quarantaine plaatsen, herstellen of terugdraaien.

En dit alles gebeurt op bedrijfsniveau met nauwkeurige, contextgestuurde beslissingen die autonoom en met machinesnelheid worden genomen, zonder menselijke tussenkomst.

Vraag een demo van SentinelOne aan.

Veelgestelde vragen over het verkeerslichtprotocol

Het Traffic Light Protocol is een eenvoudig classificatiesysteem dat gedeelde informatie labelt met vier kleuren – ROOD, ORANJE, GROEN en GEWELDIG – om aan te geven in hoeverre ontvangers deze informatie mogen verspreiden. Het TLP is oorspronkelijk in het begin van de jaren 2000 ontwikkeld door het National Infrastructure Security Co-ordination Centre in het Verenigd Koninkrijk en helpt organisaties bij het coördineren van veilige informatie-uitwisseling zonder rigide formele classificatiesystemen.

TLP begeleidt ontvangers bij het omgaan met en doorgeven van gevoelige cyberbeveiligingsgegevens. Door dreigingsinformatie of incidentdetails te markeren met een TLP-kleur, stelt de informatiebron duidelijke grenzen. ROOD beperkt de informatie tot genoemde personen, ORANJE staat delen binnen een organisatie (en haar klanten) toe, GROEN breidt de informatie uit naar een bredere gemeenschap en CLEAR staat openbare bekendmaking toe. Dit voorkomt onbedoeld overmatig delen en behoudt het vertrouwen tussen partners.

TLP zorgt ervoor dat alleen de juiste doelgroep gevoelige dreigingsgegevens te zien krijgt. Wanneer analisten, incidentresponders en externe partners informatie delen die is gemarkeerd met TLP, voorkomen ze dat operationele details uitlekken naar onbevoegde partijen.

Dit gecontroleerde delen bouwt vertrouwen op, versnelt gecoördineerde reacties en vermindert het risico dat indicatoren van bedreigingen in handen vallen van aanvallers. Correct gebruik van TLP waarborgt privacy en reputatie en maakt tegelijkertijd snelle, gerichte samenwerking mogelijk.

- TLP:RED – Alleen voor genoemde ontvangers; geen verdere openbaarmaking buiten de specifieke uitwisseling.

- TLP:AMBER – Beperkt tot de organisatie van de ontvanger en haar klanten op basis van een need-to-know-basis; AMBER+STRICT beperkt het tot de organisatie alleen.

- TLP:GREEN – Deelbaar binnen de gemeenschap of collega-organisaties, maar niet openbaar.

- TLP:CLEAR – Onbeperkte openbare vrijgave; geen beperkingen op het delen.

Gebruik TLP:RED wanneer details een hoog risico vormen als ze op grote schaal worden verspreid, zoals gelekte kwetsbaarheidsrapporten of actieve onderzoeksgegevens. Alleen direct betrokken deelnemers zien RED-informatie.

Kies TLP:AMBER wanneer u uw bredere organisatie of vertrouwde klanten moet betrekken om op basis van gegevens actie te ondernemen, maar toch openbare blootstelling wilt voorkomen. AMBER brengt de noodzaak tot actie in evenwicht met het risico door het delen van informatie te beperken tot een breder intern publiek.

Neem TLP-markering op in incidentplaybooks en rapportagesjablonen, zodat elke waarschuwing, elk advies of elke inlichtingenbrief een kleurlabel krijgt. Train medewerkers om de juiste TLP toe te wijzen voordat ze informatie delen en handhaaf regels voor communicatie, documentkoppen en samenwerkingsplatforms.

Integreer TLP in beveiligingscoördinatietools en ticketsystemen om automatisch grenzen voor het delen van informatie aan te geven. Controleer regelmatig de naleving en vernieuw de training om ervoor te zorgen dat iedereen op de hoogte is van de TLP-praktijken.

Door duidelijk aan te geven wat de grenzen van het delen zijn, neemt TLP het giswerk weg over wie bedreigingsinformatie mag zien of ernaar mag handelen. Responders en partners weten in één oogopslag wat ze kunnen doorsturen en naar wie, waardoor vertragingen worden verminderd en onbedoeld overmatig delen wordt voorkomen.

Deze duidelijkheid bouwt vertrouwen op, bevordert snellere coördinatie tussen teams en organisaties en zorgt ervoor dat gevoelige details alleen terechtkomen bij degenen die in staat zijn om te reageren, waardoor de beheersings- en herstelinspanningen worden versneld.