Antivirussoftware beschermt individuele apparaten tegen malware door bestanden te scannen en bekende bedreigingen te blokkeren. Naarmate aanvallen geavanceerder werden, kwamen endpoint detection and response (EDR)-tools op als een volgende generatie verdediging, die meer inzicht bieden door eindpunten zoals laptops en servers te monitoren op verdachte activiteiten. EDR richt zich echter alleen op apparaten en biedt geen breder overzicht van het netwerk, e-mails of clouddiensten. Om deze leemte op te vullen, werden systemen voor beveiligingsinformatie- en gebeurtenissenbeheer (SIEM) ontwikkeld om gegevens uit verschillende bronnen binnen een organisatie te verzamelen en te analyseren.

SIEM biedt een uitgebreider overzicht, maar kan teams overweldigen met waarschuwingen en mist context om deze effectief te prioriteren. Dit leidde tot de opkomst van uitgebreide detectie en respons (XDR), dat gegevens van eindpunten, netwerken en andere bronnen combineert voor een uniforme aanpak van dreigingsdetectie. Azure XDR, gebouwd op de beveiligingstools van Microsoft, biedt deze geïntegreerde bescherming, waardoor teams snel kunnen reageren op dreigingen in hun hele omgeving.

Wat is Azure XDR?

Wat is Azure XDR?

Azure XDR (extended detection and response) is de oplossing van Microsoft voor het uniformiseren van de beveiliging binnen een organisatie. Traditionele tools zoals antivirussoftware, EDR en SIEM werken vaak afzonderlijk en richten zich elk slechts op een deel van een bedreiging. Azure XDR integreert echter gegevens uit vele bronnen, zoals eindpunten, netwerken, e-mails en cloudtoepassingen, met behulp van Azure Sentinel, Azure Defender en Microsoft Threat Intelligence. Daardoor krijgen beveiligingsteams een realtime, volledig overzicht, waardoor ze bedreigingen sneller kunnen detecteren en erop kunnen reageren.

Stel dat een gebruiker een kwaadaardige e-mail opent met verborgen malware. De malware verspreidt zich snel, beweegt zich door het netwerk, escaleert privileges en steelt gegevens. In een traditionele opstelling kan elke beveiligingstool een deel van de aanval opvangen, maar wordt er geen informatie gedeeld. Dit gebrek aan coördinatie vertraagt de detectie en vertraagt de reactie. Ondertussen moet het team handmatig de logboeken van verschillende tools controleren, wat tijd kost. Maar met Azure XDR komt alles samen op één platform. Het legt verbanden, activeert automatische acties om de dreiging in te dammen en waarschuwt het team onmiddellijk, waardoor de reactietijd wordt verkort en de schade wordt beperkt.

Kerncomponenten van Azure XDR

Azure XDR (extended detection and response) is gebaseerd op drie essentiële componenten: Azure Sentinel, Microsoft Defender for Cloud en Microsoft Threat Intelligence. Elk daarvan speelt een unieke rol en samen vormen ze een krachtige, uniforme beveiligingsoplossing die bedreigingen effectief detecteert, onderzoekt en erop reageert.

Azure Sentinel

Azure Sentinel

Azure Sentinel fungeert als het commandocentrum voor Azure XDR. Het is een cloud-native SIEM (security information and event management) en SOAR (security orchestration automated response) oplossing. Sentinel verzamelt beveiligingsgegevens uit meerdere bronnen, zoals eindpunten, netwerken en cloudapplicaties. Het maakt gebruik van AI en machine learning om deze gegevens te analyseren en bedreigingen in realtime te identificeren. Sentinel koppelt waarschuwingen uit verschillende bronnen aan één enkel, uniform incident, waardoor beveiligingsteams een uitgebreid overzicht van een aanval krijgen. Het ondersteunt ook geautomatiseerde reacties met behulp van playbooks, die acties activeren zoals het isoleren van gecompromitteerde systemen of het blokkeren van kwaadaardige IP's. Met Azure Sentinel krijgt u een duidelijk, geconsolideerd overzicht van de beveiliging in uw hele omgeving, waardoor u sneller kunt detecteren en reageren.

Microsoft Defender voor Cloud

Microsoft Defender voor Cloud richt zich op het beschermen van cloud- en on-premises resources. Het controleert continu uw workloads, zoals virtuele machines, databases en containers, op verdachte activiteiten, kwetsbaarheden en verkeerde configuraties. Wanneer Defender voor Cloud een bedreiging detecteert, genereert het een waarschuwing en stuurt deze naar Azure Sentinel. Sentinel correleert deze waarschuwing vervolgens met andere gegevensbronnen, waardoor de volledige omvang van de aanval kan worden vastgesteld. Defender for Cloud speelt een cruciale rol in Azure XDR door ervoor te zorgen dat alle workloads worden beschermd en geen enkele dreiging wordt gemist. Het biedt ook beveiligingsaanbevelingen om de verdediging te versterken, zodat u potentiële aanvallen voor kunt blijven.

Microsoft Threat Intelligence

Microsoft Threat Intelligence voorziet Azure XDR van de nieuwste informatie over opkomende bedreigingen. Het verzamelt continu gegevens uit het uitgebreide wereldwijde netwerk van sensoren en externe bronnen van Microsoft en identificeert nieuwe aanvalstechnieken, kwaadaardige IP-adressen, domeinen en andere indicatoren van compromittering. Deze dreigingsinformatie wordt rechtstreeks doorgegeven aan zowel Azure Sentinel als Microsoft Defender for Cloud.

In Azure Sentinel verbetert deze informatie de detectieregels en stemt het systeem af om nieuwe en zich ontwikkelende bedreigingen te herkennen. Het helpt valse positieven te verminderen door context toe te voegen, zodat beveiligingsteams zich kunnen concentreren op echte bedreigingen. In Microsoft Defender for Cloud verrijkt het waarschuwingen met gedetailleerde informatie over bedreigingen, waardoor beveiligingsteams de aard en impact van elke bedreiging gemakkelijker kunnen begrijpen. Door het hele Azure XDR-systeem up-to-date te houden met de nieuwste bedreigingsgegevens, zorgt Microsoft Threat Intelligence voor snellere, nauwkeurigere reacties en helpt het organisaties om aanvallers een stap voor te blijven.

Hoe ze samenwerken in Azure XDR

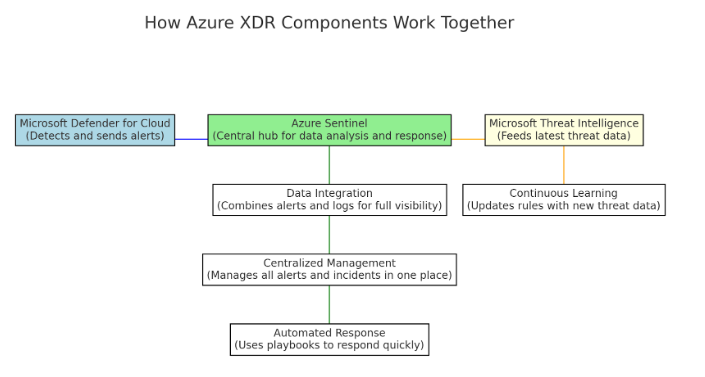

Deze componenten sluiten naadloos op elkaar aan om een complete beveiligingsoplossing te bieden

- Data-integratie en correlatie: Defender for Cloud stuurt waarschuwingen naar Sentinel, dat deze combineert met andere gegevensbronnen om een volledig beeld van bedreigingen te bieden.

- Gecentraliseerd beheer: Sentinel fungeert als het controlecentrum, waar alle waarschuwingen en incidenten op één plek worden beheerd. Dit vermindert de complexiteit en verbetert de zichtbaarheid.

- Geautomatiseerde reactie: Sentinel gebruikt playbooks om reacties op gedetecteerde bedreigingen te automatiseren, waardoor de beheersing wordt versneld en handmatig werk wordt verminderd.

- Continu leren: Microsoft Threat Intelligence werkt Sentinel en Defender for Cloud continu bij met de nieuwste dreigingsgegevens, waardoor detectieregels scherp blijven en reacties effectief blijven.

Toonaangevend in eindpuntbeveiliging

Bekijk waarom SentinelOne vier jaar op rij is uitgeroepen tot Leader in het Gartner® Magic Quadrant™ voor Endpoint Protection Platforms.

Verslag lezen

Belangrijkste kenmerken van Azure XDR

Azure XDR biedt verschillende belangrijke functies die het tot een krachtige beveiligingsoplossing maken, zoals hieronder beschreven.

1. Geautomatiseerde detectie van bedreigingen

Azure XDR maakt gebruik van AI en machine learning om gegevens uit verschillende bronnen, zoals eindpunten, netwerken en cloudservices, in realtime te analyseren. Het leert continu van deze gegevens en identificeert patronen die wijzen op mogelijke bedreigingen, zoals ongebruikelijke inlogpogingen of abnormaal netwerkverkeer. Door gebruik te maken van gedragsanalyse begrijpt het wat normaal is voor een gebruiker of systeem en detecteert het afwijkingen die kunnen duiden op een aanval. Deze geautomatiseerde detectie vermindert de noodzaak van handmatig onderzoek, identificeert bedreigingen snel en rangschikt ze op basis van ernst, waardoor sneller en efficiënter op incidenten kan worden gereageerd.

2. Diepe integratie met het Microsoft-ecosysteem

Azure XDR kan naadloos worden geïntegreerd met een breed scala aan Microsoft-services en -producten, waaronder Microsoft 365, Microsoft Defender for Identity, Microsoft Defender for Endpoint, Azure Active Directory en meer. Deze diepe integratie zorgt voor uitgebreid inzicht in het gehele digitale domein, van cloud- tot on-premises-omgevingen. Andere XDR-oplossingen bieden mogelijk niet hetzelfde integratieniveau met zo'n breed scala aan productiviteits-, identiteits- en beveiligingstools.

3. Machine learning en AI-mogelijkheden

Azure XDR maakt gebruik van de geavanceerde AI- en machine learning-modellen van Microsoft om de detectie van en reactie op bedreigingen te verbeteren. Deze mogelijkheden helpen bij het identificeren van afwijkingen, het detecteren van onbekende bedreigingen en het verminderen van valse positieven door te leren van enorme hoeveelheden gegevens in het wereldwijde netwerk van Microsoft. De diepgang en verfijning van deze AI-modellen zijn uniek voor Microsoft, omdat ze profiteren van de aanzienlijke investeringen van Microsoft in AI-onderzoek en -ontwikkeling.

4. Uniform beveiligingsbeheer in multi-cloud- en hybride omgevingen

Azure XDR is ontwikkeld om multi-cloud- en hybride omgevingen te ondersteunen en biedt geavanceerde mogelijkheden voor dreigingsdetectie en -respons in Azure, AWS, Google Cloud en on-premises resources. Deze platformonafhankelijke ondersteuning zorgt voor consistent beveiligingsbeheer, ongeacht waar de resources zich bevinden. Dit is iets wat veel andere XDR-oplossingen missen, vooral oplossingen die meer gericht zijn op één cloudprovider.

5. Geavanceerde automatisering en orkestratie met playbooks

Azure Sentinel, een kernonderdeel van Azure XDR, biedt robuuste automatiserings- en orchestrationmogelijkheden via playbooks. Deze playbooks worden aangedreven door Azure Logic Apps en kunnen complexe workflows automatiseren, zoals maatregelen om bedreigingen te beperken, beveiligingsteams op de hoogte brengen of integratie met tools van derden. Dit automatiseringsniveau helpt de responstijden en menselijke fouten te verminderen en is geavanceerder dan de automatiseringsfuncties in sommige andere XDR-platforms.

6. Ingebouwde tools voor compliance en governance

6. Ingebouwde tools voor compliance en governance

Azure XDR bevat ingebouwde compliance-tools die organisaties helpen te voldoen aan wettelijke vereisten. Functies zoals Azure Policy, Azure Blueprints en het dashboard voor naleving van regelgeving van Azure Security Center maken continue monitoring en beoordeling aan de hand van industrienormen mogelijk. Deze ingebouwde compliancefunctie is uitgebreider dan die van veel andere XDR-oplossingen, waarvoor mogelijk aanvullende tools of integraties nodig zijn om hetzelfde niveau van naleving van regelgeving te bereiken.

7. Aanpasbare analyses en dashboards

Azure XDR biedt zeer aanpasbare analyses en dashboards, waardoor beveiligingsteams op maat gemaakte weergaven kunnen creëren die aan hun specifieke behoeften voldoen. Met de aangepaste werkboeken en zoekopdrachten van Sentinel kunnen organisaties gegevens op verschillende manieren visualiseren, wat flexibeler kan zijn dan de standaarddashboards van andere XDR-oplossingen.

8. Kosteneffectiviteit en schaalbaarheid

Azure XDR kan kosteneffectiever zijn voor organisaties die al gebruikmaken van Microsoft-services, omdat het gebruikmaakt van bestaande licenties en infrastructuur. Het is eenvoudig schaalbaar met het Azure-platform, waardoor organisaties kunnen groeien zonder dat dit aanzienlijke extra kosten met zich meebrengt. Andere XDR-oplossingen vereisen mogelijk aparte licenties en infrastructuur, wat de kosten en complexiteit kan verhogen.

Gebruiksscenario's voor Azure XDR

Azure XDR is geschikt voor een breed scala aan beveiligingsscenario's:

- Bescherming van bedrijfsomgevingen: Grote organisaties met complexe IT-omgevingen kunnen Azure XDR gebruiken om hun beveiligingsbeleid voor cloud- en on-premises-bronnen te harmoniseren.

- Beveiliging van externe medewerkers: Nu steeds meer medewerkers op afstand werken, biedt Azure XDR uitgebreide bescherming voor externe apparaten en cloudtoepassingen.

- Naleving van wet- en regelgeving: Azure XDR helpt organisaties te voldoen aan nalevingsvereisten door geavanceerde detectie van bedreigingen en geautomatiseerde responsmogelijkheden te bieden.

- Bedreigingen opsporen en onderzoeken: Beveiligingsteams kunnen de geavanceerde analyse- en machine learning-tools van Azure XDR gebruiken voor het proactief opsporen en onderzoeken van bedreigingen.

Ontdek ongeëvenaarde bescherming van eindpunten

Bekijk hoe AI-aangedreven endpointbeveiliging van SentinelOne u kan helpen cyberbedreigingen in realtime te voorkomen, te detecteren en erop te reageren.

Vraag een demo aanAan de slag met Azure XDR

Om Azure XDR te implementeren, moet u Azure Sentinel instellen, beveiligingstools integreren en best practices volgen.

1. Azure Sentinel instellen

Open eerst de Azure Portal en zoek naar Azure Sentinel. Klik op Maken om Azure Sentinel aan uw abonnement toe te voegen. Kies een Log Analytics-werkruimte om de gegevens op te slaan. Als u er geen hebt, maakt u een nieuwe werkruimte door Nieuwe werkruimte maken te selecteren.

Verbind vervolgens de vereiste gegevensbronnen. Ga naar Gegevensconnectoren in Azure Sentinel. Zoek connectoren voor bronnen zoals Microsoft 365 Defender, Azure Active Directory (Azure AD) en Office 365. Volg de instructies om elke connector in te schakelen. Selecteer bijvoorbeeld Office 365, kies de abonnementen en tenants en klik op Verbinden. Gebruik voor tools van derden de beschikbare connectoren of implementeer agents zoals Syslog of Common Event Format (CEF).

2. Beveiligingstools integreren

Integreer Azure XDR met al uw beveiligingstools. In Gegevensconnectoren in Azure Sentinel kunt u Microsoft Defender-producten zoals Defender for Endpoint, Defender for Identity en Defender for Cloud koppelen. Volg de stappen om deze services te autoriseren en te koppelen. Deze instelling stuurt waarschuwingen en signalen rechtstreeks naar Azure Sentinel.

Gebruik voor niet-Microsoft-tools de ingebouwde connectoren van Sentinel. Opties zijn onder andere SentinelOne, Cisco ASA en Symantec. Als er geen connector beschikbaar is, gebruik dan CEF of Syslog om logboeken en gegevens te importeren.

3. Reacties automatiseren met playbooks

Automatiseer reacties om handmatig werk te verminderen en het afweren van bedreigingen te versnellen. Ga naar Automatisering in Azure Sentinel. Maak playbooks met behulp van Azure Logic Apps. Configureer ze om eindpunten te isoleren, IP-adressen te blokkeren of het team op de hoogte te stellen. Stel Automatiseringsregels in om playbooks te activeren op basis van specifieke waarschuwingen.

Best practices voor het beheren van Azure XDR

- Controleer en werk regels regelmatig bij: Houd uw detectieregels en analyse-instellingen up-to-date met de nieuwste informatie over bedreigingen.

- Gebruik machine learning-modellen: Schakel Azure Sentinel’s User and Entity Behavioral Analytics (UEBA) om afwijkingen en bedreigingen van binnenuit te detecteren.

- Continu monitoren en verfijnen: Gebruik Hunting Queries in Azure Sentinel om nieuwe bedreigingen op te sporen. Schakel Microsoft Threat Intelligence in voor updates.

- Train uw beveiligingsteam: Zorg ervoor dat uw team weet hoe Azure Sentinel moet worden gebruikt voor detectie, opsporing en respons. Gebruik de trainingsbronnen van Microsoft.

Door deze stappen te volgen, kunt u Azure XDR instellen, effectief integreren en een sterke beveiligingspositie handhaven.

Uitdagingen en overwegingen

Hoewel Azure XDR krachtige beveiligingsmogelijkheden biedt, zijn er verschillende uitdagingen en overwegingen waarmee u rekening moet houden. Door rekening te houden met de onderstaande factoren kunt u zorgen voor een soepele implementatie van Azure XDR die voldoet aan uw beveiligingsvereisten.

#1. Kostenimplicaties

De prijs van Azure XDR is afhankelijk van de gegevensopname, de bewaartermijn en het aantal aangesloten services. Azure Sentinel brengt kosten in rekening op basis van de dagelijkse hoeveelheid opgenomen gegevens en de bewaartermijn. De kosten kunnen stijgen naarmate de hoeveelheid beveiligingsgegevens toeneemt. Om de kosten te beheersen, moet u de gegevensopnamesnelheid zorgvuldig inschatten. Gebruik basislogboeken voor minder kritieke gegevens. Overweeg gegevensarchivering en het instellen van bewaarbeleid om opslagkosten te verlagen en tegelijkertijd aan de regelgeving te blijven voldoen.

#2. Organisatorische gereedheid en training

De implementatie van Azure XDR vereist veranderingen in de manier waarop uw beveiligingsteam werkt. Bereid uw team voor door training te geven over Azure Sentinel, Microsoft Defender en aanverwante componenten. Moedig hen aan om gebruik te maken van de trainingsbronnen, documentatie en praktische labs van Microsoft. Maak uw team vertrouwd met geautomatiseerde workflows, threat hunting en incidentrespons met behulp van de playbooks van Azure Sentinel. Zorg ervoor dat uw huidige beveiligingsinfrastructuur Azure XDR-integratie ondersteunt. Pak eventuele hiaten van tevoren aan.

#3. Complexiteit van integratie

Het integreren van Azure XDR met bestaande tools kan een uitdaging zijn, vooral met een mix van oplossingen van derden. Bereid u voor op mogelijke problemen door te bepalen welke connectoren beschikbaar zijn en welke een aangepaste configuratie vereisen. Maak tijd vrij voor het testen om te controleren of de gegevensbronnen correct zijn aangesloten en nauwkeurige informatie leveren. Overweeg om een team of partner in te schakelen dat ervaring heeft met Azure om de integratie te vereenvoudigen.

#4. Gegevensprivacy en naleving

Azure XDR verwerkt grote hoeveelheden gegevens, waaronder mogelijk gevoelige informatie. Zorg ervoor dat u voldoet aan regelgeving zoals de AVG, HIPAA of CCPA. Controleer uw configuraties regelmatig op gegevensbeheer. Gebruik gegevensanonimisering en -versleuteling om gevoelige informatie te beschermen en tegelijkertijd zicht te houden op bedreigingen.

Bescherm uw eindpunt

Bekijk hoe AI-aangedreven endpointbeveiliging van SentinelOne u kan helpen cyberbedreigingen in realtime te voorkomen, te detecteren en erop te reageren.

Vraag een demo aanEen alles-in-één oplossing

Azure XDR biedt een uitgebreide, geïntegreerde benadering van beveiliging. Door Azure Sentinel, Azure Defender en Microsoft Threat Intelligence te combineren, biedt het een alles-in-één oplossing voor het detecteren van en reageren op bedreigingen. Met zijn geautomatiseerde mogelijkheden, geavanceerde analyses en naadloze integratie helpt Azure XDR beveiligingsteams efficiënter te werken. Of u nu een bedrijfsomgeving beschermt of werknemers op afstand beveiligt, Azure XDR is ontworpen om u een stap voor te blijven op cyberdreigingen. Als u uw beveiliging wilt versterken, is Azure XDR een uitstekende plek om te beginnen.

FAQs

Azure XDR is geschikt voor allerlei soorten organisaties, van kleine bedrijven tot grote ondernemingen. Het is vooral nuttig voor organisaties met complexe IT-omgevingen die meerdere cloudplatforms en lokale bronnen omvatten. Bovendien kunnen bedrijven met externe medewerkers of die onderworpen zijn aan strenge nalevingsvoorschriften hun beveiligingsstatus aanzienlijk verbeteren met Azure XDR.

Terwijl traditionele SIEM-oplossingen zich voornamelijk richten op het verzamelen van logboeken en waarschuwingen uit verschillende bronnen, hanteert Azure XDR een meer geïntegreerde aanpak. Het combineert gegevens van eindpunten, netwerken en cloudservices om een holistisch beeld van beveiligingsgebeurtenissen te bieden. Azure XDR legt ook de nadruk op geautomatiseerde detectie van en reactie op bedreigingen, waardoor beveiligingsteams minder handmatig waarschuwingen hoeven te analyseren en erop te reageren.

Ja, Azure XDR kan worden geïntegreerd met verschillende beveiligingstools van derden. Azure Sentinel biedt ingebouwde connectoren voor veel populaire beveiligingsproducten, en voor producten die geen native ondersteuning bieden, kunnen logboeken worden geïmporteerd met behulp van Common Event Format (CEF) of Syslog. Dankzij deze flexibiliteit kunnen organisaties een meer samenhangend beveiligingsecosysteem creëren.

Automatisering speelt een cruciale rol in Azure XDR, met name door middel van functies zoals playbooks in Azure Sentinel. Deze playbooks maken geautomatiseerde reacties op beveiligingsincidenten mogelijk, zoals het isoleren van gecompromitteerde eindpunten of het blokkeren van kwaadaardige IP-adressen. Automatisering helpt het incidentresponsproces te versnellen, vermindert menselijke fouten en stelt beveiligingsteams in staat zich te concentreren op complexere taken.

Azure XDR bevat ingebouwde nalevingstools die organisaties helpen bij het voldoen aan verschillende wettelijke vereisten. Functies zoals Azure Policy, Azure Blueprints en continue monitoring aan de hand van industrienormen helpen ervoor te zorgen dat beveiligingspraktijken in overeenstemming zijn met nalevingskaders. Deze ingebouwde mogelijkheid vereenvoudigt het proces van naleving van regelgeving in vergelijking met andere XDR-oplossingen waarvoor mogelijk aanvullende integraties nodig zijn.