Stéphane Nappo, VP van CISO, zei ooit terecht: “Cybersecurity is veel meer dan alleen een IT-onderwerp.” Toch behandelen de meeste bedrijven het alsof het alleen dat is, totdat er een ramp plaatsvindt. Als onze ervaringen met cybersecurityincidenten ons iets hebben geleerd, dan is het wel dat het negeren van beveiligingslekken in uw cloudinfrastructuur u niet alleen miljoenen dollars kost, maar ook het vertrouwen van uw klanten.

Volgens gegevens van het Ponemon Institute kunnen reputatieschade, zoals klantverloop en verlies van goodwill, oplopen tot 1,57 miljoen dollar.

Elke keer dat u het gebruik van Amazon Web Services (AWS) cloudmonitoringtools uitstelt, wordt de schade nog groter.

Beveiligingscloudmonitoring is belangrijk voor de bescherming van uw cloudgebaseerde systemen. Het monitort en analyseert continu uw cloudomgeving om potentiële bedreigingen op te sporen en aan te pakken voordat ze schade kunnen aanrichten.

In een tijdperk waarin het vertrouwen van klanten de groei stimuleert, fungeren bedrijven die gebruikmaken van AWS-cloudbeveiligingstools niet alleen als beveiligingsmaatregelen, maar ook als enablers. In dit artikel wordt uitgelegd waarom AWS-beveiligingsmonitoringtools zo belangrijk zijn.

Wat is AWS Security Monitoring?

Wat is AWS Security Monitoring?

AWS-beveiligingsmonitoring is te vergelijken met een 24/7 bewakingssysteem voor uw cloudconfiguratie. Net zoals camera's bewegingen in een gebouw volgen, houden AWS-tools alles in uw omgeving in de gaten – API-aanroepen, netwerkverkeer, resource-instellingen en gebruikersgedrag – om ongebruikelijke of ongeautoriseerde activiteiten direct op te sporen.

Naast het in realtime detecteren van bedreigingen, AWS-beveiligingsmonitoring helpt bedrijven ook om aan wettelijke en regelgevende voorschriften te voldoen.

Of het nu gaat om het naleven van gegevensbeleid of het bijhouden van audittrails, deze tools helpen u om nalevingsproblemen te voorkomen. En omdat bedrijfsbehoeften veranderen, werkt AWS samen met externe leveranciers om flexibele beveiligingsmaatregelen te bieden die eenvoudig kunnen worden geschaald naarmate u groeit.

De noodzaak van AWS-beveiligingsmonitoringtools

AWS-beveiligingsmonitoring is niet alleen een tool voor het detecteren van malware of het opsporen van afwijkingen. Het is een cloudmonitoringservice. Dat betekent dat het de gezondheid van cloudgebaseerde IT-infrastructuren bewaakt.

Met dit soort tools in uw arsenaal kan uw organisatie problemen oplossen voordat ze gevolgen hebben voor de eindgebruiker. Zonder deze tools loopt uw bedrijf niet alleen het risico op gegevensverlies, maar worden ook uw activiteiten belemmerd, omdat er bij een hack onderbrekingen kunnen optreden in het herstel van gegevens.

De meeste organisaties migreren daarom kritieke workloads naar de cloud. Microsoft meldt dat 62% van de ondervraagde bedrijven al een cloudmigratiestrategie heeft. Voor bedrijven die snel opschalen in de cloud, is het gebruik van geavanceerde AWS-monitoringtools essentieel. Deze tools zorgen voor proactieve detectie en herstel, waardoor de totale downtime als gevolg van cyberaanvallen wordt verminderd.

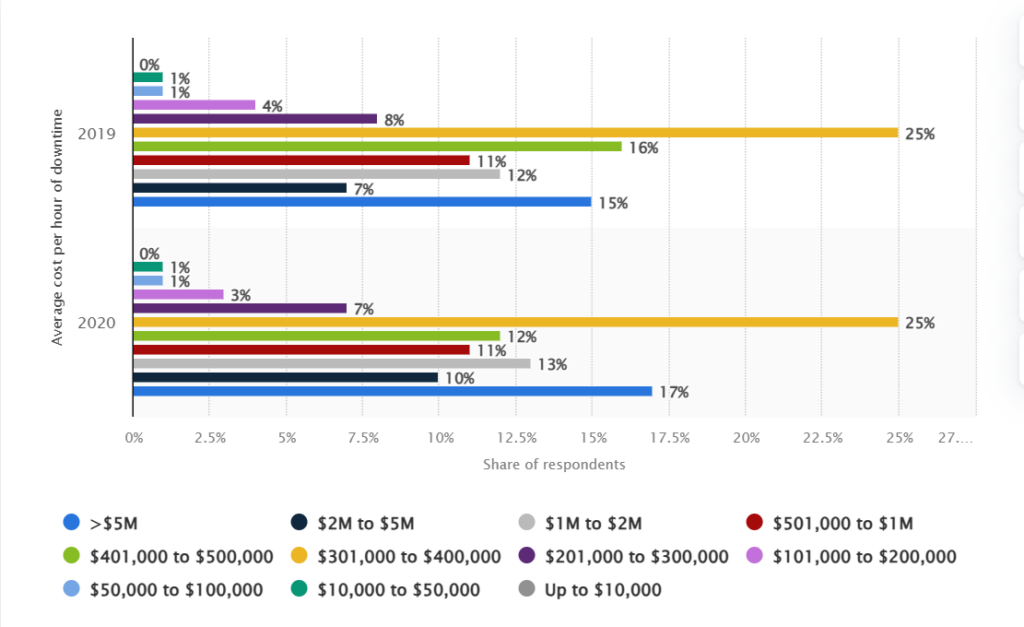

Ongeveer 25% van de bedrijven wereldwijd meldt dat de kosten van IT-serveruitval tussen de $ 301.000 en $ 400.000 per uur bedragen. Als inbreuken niet tijdig worden gedetecteerd, kan dit leiden tot enorme financiële verliezen en schade aan de reputatie van het merk.

AWS cloudbeveiligingstools kunnen ook realtime inzicht bieden in kwetsbaarheden in IT-systemen. Maar wat ze onmisbaar maakt, is hun vermogen om reacties op bedreigingen te automatiseren, waardoor menselijke fouten en reactietijden worden verminderd.

AWS cloudbeveiligingstools kunnen ook realtime inzicht bieden in kwetsbaarheden in IT-systemen. Maar wat ze onmisbaar maakt, is hun vermogen om reacties op bedreigingen te automatiseren, waardoor menselijke fouten en reactietijden worden verminderd.

Door deze systemen in de dagelijkse bedrijfsvoering te integreren, wordt beveiliging niet langer als een bijzaak beschouwd. Het is een essentiële motor voor operationele veerkracht en groei op de lange termijn. Veel mensen, zoals Stéphane Nappo, hebben zich inmiddels gerealiseerd dat cyberbeveiliging en de digitale transformatie van een organisatie onlosmakelijk met elkaar verbonden zijn en niet los van elkaar moeten worden gezien. Het handhaven van een veilige, efficiënte AWS-omgeving is nu een essentiële bedrijfsstrategie.

CNAPP Marktgids

CNAPP Marktgids

Krijg belangrijke inzichten in de staat van de CNAPP-markt in deze Gartner Market Guide for Cloud-Native Application Protection Platforms.

LeesgidsAWS-beveiligingsmonitoringtools in 2025

Met het enorme aantal cloud-native bedreigingen dat zich in razend tempo ontwikkelt, volstaat de standaardaanpak van beveiliging niet meer. Daarom hebben we een gedetailleerde lijst samengesteld met enkele van de toonaangevende AWS-beveiligingsoplossingen. We hebben ze allemaal grondig onderzocht en feedback van gebruikers uit betrouwbare bronnen zoals G2, Gartner, Peerspot en Capterra.

Weten welke u moet kiezen, kan voor een bedrijf het verschil betekenen tussen veiligheid en gevaar, en tussen succes en mislukking.

#1 SentinelOne Singularity Cloud Security

SentinelOne helpt bedrijven hun beveiliging te versterken door een uniforme en schaalbare oplossing te bieden voor Cloud Security Posture Management (CSPM) en Cloud-Native Application Protection (CNAPP). CSPM is het proces waarbij cloudgebaseerde systemen en infrastructuren worden gecontroleerd op risico's en verkeerde configuraties, en CNAPP is een product dat ondersteuning en bescherming biedt voor cloudworkloads en verschillende apps. SentinelOne is ontwikkeld om realtime detectie, bescherming en respons te bieden in meerdere omgevingen, of het nu gaat om eindpunten, cloudinfrastructuur of containers.

De statische en gedragsmatige AI-engines van het platform jagen actief op verdachte activiteiten en blokkeren bedreigingen zoals ransomware, aanvallen zonder bestanden en zero-day exploits. Deze engines stellen uw systemen in staat om bedreigingen automatisch en in realtime tegen te gaan en te neutraliseren.

Door problemen op deze manier aan te pakken voordat ze escaleren, verkort het platform de gemiddelde detectietijd (MTTD) en responstijd (MTTR). Dit zorgt ervoor dat uw IT-infrastructuur snel en nauwkeurig wordt beschermd.

Door Endpoint Protection (EPP) met geavanceerde Endpoint Detection and Response (EDR) combineert SentinelOne zijn kunstmatige intelligentie-gestuurde analyses met uitgebreide zichtbaarheid in alle omgevingen.

De gepatenteerde Storyline™-technologie biedt SOC-teams diepgaande inzichten en telemetrie zonder extra complexiteit.

De Offensive Security Engine van SentinelOne gaat ook verder dan het monitoren van potentiële bedreigingen. Het identificeert geverifieerde exploitpaden, waardoor teams proactief op zoek kunnen gaan naar bedreigingen. Met automatisering met één muisklik wordt herstel dus bijna moeiteloos.

Naleving van industrienormen zoals ISO 27001, PCI en NIST garandeert compliance.

SentinelOne-platform in een oogopslag

De cloud-native beveiliging van SentinelOne is ontwikkeld om de bescherming van ondernemingen voor AWS-omgevingen te optimaliseren. Het platform wordt aangedreven door AI en biedt een uniforme code-to-cloud-beveiligingsoplossing die uw cloud, eindpunten en identiteiten beveiligt.

Het integreert naadloos met AWS-services om realtime detectie, bescherming en respons op bedreigingen te bieden, zodat uw cloud veilig blijft. Met volledig inzicht in uw AWS-configuratie krijgt u duidelijke inzichten en geautomatiseerde oplossingen om problemen snel op te sporen en op te lossen.

Als vertrouwde AWS-partner met meer dan 20 integraties, waaronder Amazon Security Lake, AppFabric en Guard Duty, helpt SentinelOne u de beveiliging te verbeteren en de bedrijfsvoering te vereenvoudigen. Het werkt met belangrijke AWS-services zoals EC2, EKS en S3, zodat de implementatie eenvoudig is en de beveiliging sterk blijft.

Functies:

De cloudomgevingen van vandaag vereisen proactieve realtime beveiliging die veel verder gaat dan alleen oppervlakkige monitoring. Het idee is om over te stappen van een reactieve brandbestrijdingsaanpak naar een aanpak waarbij wordt geanticipeerd op problemen. Dit is hoe SentinelOne dit precies doet:

1. Real-time detectie en preventie van lekken van inloggegevens

SentinelOne scant actief en in real-time op geheimen en detecteert meer dan 750 soorten op verschillende platforms, zoals BitBucket, GitHub en GitLab. Door deze lekken op te sporen voordat ze zich voordoen, voorkomt het dat cloudinloggegevens in privé-repositories terechtkomen. Dit helpt bij het verminderen van mogelijke blootstelling van gegevens.

Laten we aannemen dat er een veelvoorkomende bedreiging is, zoals cryptomijners. Wanneer een bedreiging toegang krijgt tot de inloggegevens van een EC2-computercluster en een cryptominer zoals xmrig start via een eenvoudig shell-script op afstand, detecteert het platform van SentinelOnes platform snel de kwaadaardige activiteit.

In dergelijke gevallen markeren meerdere engines, waaronder de Application Control Engine, de detectie, waardoor alles in één waarschuwing wordt samengevoegd.

In de afbeelding hierboven kan veilig worden gesteld dat als de agent was ingesteld op “Protect Mode,” dit een automatische responsactie zou hebben geactiveerd. Maar met “Detect Mode” kan de cloudbeveiligingsingenieur het probleem nog steeds met één klik verhelpen en DevOps op de hoogte stellen. DevOps kan vervolgens een analyse van de onderliggende oorzaak uitvoeren, waardoor toekomstige compromittering van inloggegevens wordt voorkomen.

2. Shift-Left-beveiliging voor Infrastructure as Code (IaC)

Detecteert verkeerde configuraties in Infrastructure as Code (IaC)-sjablonen, zoals Terraform en CloudFormation, en dwingt Shift-Left-beveiliging af om kwetsbaarheden vroeg in de ontwikkeling op te sporen. Dit versterkt de cloudinfrastructuur door problemen vóór de implementatie aan te pakken.

3. Bijna geen valse positieven met een offensieve beveiligingsaanpak

Door een offensieve beveiligingsaanpak te hanteren, minimaliseert SentinelOne het aantal valse positieven. Het biedt SOC-teams dus alleen bruikbare en geverifieerde bedreigingen. Met andere woorden, het vermindert alarmmoeheid en verhoogt de operationele efficiëntie.

4. Ingebouwde en aanpasbare beleidsregels voor dreigingsdetectie

Het platform geeft gebruikers toegang tot de ingebouwde AI-algoritmen van de detectie-engines van SentinelOne. Deze algoritmen zijn getraind op basis van het gedragspatroon van ongeveer een miljard malwarevoorbeelden.

U kunt ook uw eigen aangepaste beleidsregels voor dreigingsdetectie en gebeurtenisanalyse schrijven, zodat u nieuwe beveiligingsregels kunt opvragen, zoeken en afdwingen die zijn afgestemd op de specifieke omgevingen van uw organisatie.

Hier markeert de gedrags-AI-engine van SentinelOne verdachte malware en legt belangrijke details vast, zoals het bronprocespad (bijv. Python), commandoregelargumenten die verwijzen naar een base64-gecodeerd script en de procesgebruiker. Het platform gaat vervolgens automatisch over tot het indammen van de oorsprong van de dreiging.

5. Versnelt het opsporen en beperken van clouddreigingen

SentinelOne stelt ondernemingen in staat om clouddreigingen in realtime op te sporen, grondig te onderzoeken en snel te beperken. Het verbetert de respons op incidenten en zorgt voor snellere oplossingstijden.

6. Geautomatiseerde nalevingsrapportage en domeinmonitoring

Het platform genereert nalevingsrapporten, exporteert Software Bill of Materials (SBOM) uit code en kan domeinnamen monitoren. Hiermee biedt het bedrijven de tools om aan de regels te blijven voldoen en zich bewust te blijven van externe risico's.

Kernproblemen die SentinelOne oplost

Organisaties worstelen met een groeiend aantal beveiligingsrisico's. Bijna 68% van de bedrijven te maken gehad met een cyberaanval in 2022. En naarmate cloudomgevingen zich verder verspreiden, hebben IT-teams moeite om bij te blijven.

Zonder volledig inzicht in cloudassets of automatisering om verkeerde configuraties aan te pakken, worden de problemen mettertijd alleen maar groter.

De kosten van één misstap kunnen astronomisch hoog zijn, maar toch zitten veel bedrijven nog steeds vast aan verouderde technologie die hun IT-afdelingen blind maakt en voortdurend met brandjes blussen bezig houdt.

Hier volgt een kort overzicht van hoe SentinelOne veelvoorkomende beveiligingsproblemen bij bedrijven aanpakt, hoe verouderde oplossingen falen en hoe dit platform deze hiaten op intelligente wijze opvult:

| Aanhoudende IT-problemen in organisaties | Lacunes achtergelaten door verouderde antivirusprogramma's/cyberbeveiligingssystemen | Hoe SentinelOne dit oplost |

|---|---|---|

| Cloudcomplexiteit en gefragmenteerd inzicht | Oudere oplossingen slagen er vaak niet in om hybride cloudomgevingen te monitoren, wat leidt tot hiaten in het toezicht. | SentinelOne biedt volledig inzicht in cloud- en on-premise-assets, waardoor cloudgegevensbeveiliging wordt vereenvoudigd en niets over het hoofd wordt gezien, of het nu in AWS, Azure of elders is. |

| Onopgemerkte verkeerde configuraties vóór implementatie | Traditionele systemen richten zich op de periode na implementatie, waardoor risico's tijdens de productie kunnen binnensluipen. | Met proactieve scanning van IaC-sjablonen zoals Terraform spoort SentinelOne verkeerde configuraties vroegtijdig op en pakt kwetsbaarheden aan voordat ze in de cloudomgeving terechtkomen. |

| Handmatige en trage reactietijden op opkomende bedreigingen | Veel verouderde systemen zijn afhankelijk van handmatige interventie, waardoor het indammen en verhelpen van problemen vertraging oploopt. | SentinelOne automatiseert de reactie op bedreigingen met aanpasbare beleidsregels. Het maakt op maat gemaakte en onmiddellijke reacties op incidenten mogelijk, waardoor de blootstelling en schade tot een minimum worden beperkt. |

| Malware verspreidt zich ongecontroleerd via cloudopslag | Verouderde oplossingen beschikken niet over proactieve scans in cloudopslagomgevingen, waardoor infecties zich kunnen verspreiden. | Des geautomatiseerde in-file scanning en onmiddellijke quarantaine voorkomen dat malware zich verspreidt en stoppen de dreiging bij de bron binnen opslagsystemen zoals NetApp. |

| Gebrek aan dekking voor onbekende cloudimplementaties en schaduw-IT | De meeste verouderde oplossingen zien verborgen of niet-bewaakte cloudassets over het hoofd, waardoor het risico toeneemt. | SentinelOne spoort onbekende cloudimplementaties actief op en beveiligt deze, waardoor blinde vlekken worden geëlimineerd en de risico's die schaduw-IT met zich meebrengt voor cloud-ecosystemen worden beperkt. |

| Trage, inefficiënte onderzoeken na een inbreuk | Gefragmenteerde forensische tools maken het opsporen van aanvalsvectoren en het beoordelen van schade tot een langdurig proces. | De Storyline™-technologie van SentinelOne levert realtime forensische telemetrie, brengt het pad van de aanval in kaart en maakt snelle analyse en besluitvorming mogelijk voor het beveiligingsteam. |

| Moeilijkheden om te voldoen aan de naleving met handmatige rapportage | Het bijhouden van naleving en rapportage is doorgaans vervelend en foutgevoelig met verouderde systemen. | SentinelOne stroomlijnt de naleving met geautomatiseerde rapporten, CI/CD-pijplijnscans en SBOM-generatie, waardoor naleving van PCI DSS- en HIPAA-voorschriften wordt gegarandeerd. |

SentinelOne zorgt voor snelle implementatie voor de bescherming van meer dan 3500 eindapparaten voor Canva

SentinelOne werkte samen met Canva, een erkende tier-one marktleider op het gebied van ontwerpontwikkeling. Dit is waarom:

- Uitdaging:

Canva had geen lokale servers of netwerken, zoals bij de meeste typische bedrijfsnetwerken het geval is. Het grootste deel van hun omgeving was gebouwd in de cloud en vanwege hun snelle groei moesten ze hun wereldwijde personeelsbestand zo snel mogelijk beveiligen met een oplossing.

De impact van SentinelOne:

- Snelle implementatie

SentinelOne maakte een naadloze implementatie mogelijk op meer dan 3500 eindpunten van Canva in slechts enkele weken tijd. Binnen de kortste keren bood het 360°-zichtbaarheid voor het bedrijf om de naleving en het gebruik van software te monitoren.

- Verminder de complexiteit van het beheer

Door het ontbreken van kernelintegratie in Linux en de gelijkwaardigheid van functies tussen besturingssystemen (Mac en Windows) was er geen diepgaande toegang op systeemniveau nodig, waardoor de complexiteit werd verminderd en de stabiliteit werd verbeterd.

- Consistentie tussen platforms

SentinelOne bood vrijwel gelijke functionaliteit voor Linux, Mac en Windows. De beveiligingsingenieurs van Canva konden consistent reageren op alle platforms zonder zich zorgen te hoeven maken over specifieke beperkingen of hiaten in de zichtbaarheid.

- Verbeterde responstijden

Met betrouwbare, platformonafhankelijke telemetrie kon kon Canva bedreigingen snel identificeren en erop reageren, waardoor de algehele efficiëntie van de beveiligingsactiviteiten werd verbeterd.

Bekijk de beoordelingen en recensies van Singularity Cloud Security op peer-reviewplatforms zoals Gartner Peer Insights en PeerSpot.

SentinelOne in actie zien

Ontdek hoe AI-gestuurde cloudbeveiliging uw organisatie kan beschermen in een één-op-één demo met een SentinelOne productexpert.

Vraag een demo aan#2 AWS Security Hub

AWS Security Hub is een CSPM-tool. Het controleert continu de resources van uw AWS-beveiligingstool aan de hand van best practices op het gebied van beveiliging. Deze controles zijn geautomatiseerd en gebaseerd op vooraf gedefinieerde beveiligingsmaatregelen die uw systemen in kaart brengen met nalevingskaders zoals CIS en PCI DSS.

Functies:

AWS Security Hub controleert uw AWS-bronnen continu aan de hand van best practices op het gebied van beveiliging. Het centraliseert bevindingen van meerdere AWS-services en partnerproducten in één formaat, waardoor het gemakkelijker wordt om beveiligingswaarschuwingen te beheren en erop te reageren.

Het doet ook het volgende:

- Automatiseer nalevingscontroles met behulp van standaarden zoals CIS AWS Foundations

- Beveiligingsstatusbeheer bieden met een aanpasbaar dashboard

- Integratie met AWS Lambda voor hersteldoeleinden

- Ondersteuning van beveiligingsaudits in omgevingen met meerdere accounts

Bekijk TrustRadius en PeerSpot om te zien wat gebruikers te zeggen hebben over AWS Security Hub

#3 AWS CloudTrail

Amazon Cloudtrail is een AWS-cloudmonitoringtool die gebruikersactiviteiten en API-gebruik van alle AWS-services registreert om betere audit- en nalevingsprocessen te ondersteunen. Het registreert gebeurtenissen van AWS Management Console, CLI en SDK's. CloudTrail Lake, een beheerd datameer, slaat deze gebeurtenissen op, analyseert ze en converteert ze van JSON naar Apache ORC-formaten voor query's en auditing.

Functies:

CloudTrail heeft een aantal geweldige functies en veel gebruikers vinden het erg nuttig. Dit zijn de redenen:

- Het helpt bij het mogelijk maken van risico- en nalevingscontroles van uw AWS-accounts

- Het registreert en controleert automatisch AWS API-aanroepen voor uw account

- Het levert logbestanden rechtstreeks aan uw Amazon S3-bucket voor veilige opslag en toegankelijkheid

Bekijk deze recensies en vorm een goed onderbouwde mening over de mogelijkheden van AWS CloudTrail.

#4 Amazon GuardDuty

Amazon GuardDuty is een tool voor beveiligingsmonitoring die uw AWS-accounts bijhoudt en beschermt. Dit doet het door te helpen bij het analyseren van metadata uit CloudTrail, VPC Flow Logs en DNS Logs. Het maakt gebruik van ML om potentiële beveiligingsrisico's binnen uw AWS-omgeving te detecteren en te identificeren.

Functies:

Amazon GuardDuty versterkt de cloudbeveiliging met geavanceerde detectie- en monitoringmogelijkheden. De mogelijkheden omvatten:

- Mogelijkheid om bevindingen te delen met AWS Security Hub voor gecentraliseerde naleving en beveiligingsmonitoring

- Risico's voor S3-assets controleren door AWS CloudTrail-beheer en S3-gegevensgebeurtenissen te analyseren

- Detecteer kwaadaardige activiteiten in Amazon EKS-clusters met behulp van Kubernetes-bescherming

Bekijk feedback en beoordelingen op PeerSpot en SourceForge voor meer informatie over de mogelijkheden van Amazon GuardDuty.

#5 Prisma Cloud van Palo Alto Networks

Prisma Cloud beheert de beveiligingsstatus en beschermt workloads als een cloudbeveiligingsplatform. Het biedt zichtbaarheid, monitoring en fundamentele waarschuwingen voor afwijkingen in de normale bedrijfsvoering. Het stelt teams in staat om workflows te automatiseren en verbetert de communicatie tussen uw SecOps- en DevOps-afdelingen.

Functies:

Enkele van de beste functies van Prisma Cloud worden duidelijk zodra u begrijpt hoe het werkt om de beveiliging voor multi-cloudomgevingen te versterken. Het doet dit door:

- Configuraties te beveiligen, codes te controleren en te integreren met andere tools

- Cloudbeveiligingstools aanbieden voor containerveiligheid op bedrijfsniveau

- Machtigingen implementeren en gebruikersidentiteiten beschermen op cloudplatforms zoals Azure en GCP

- Micro-segmentatie afdwingen voor verbeterde beveiliging

Bekijk PeerSpot en Gartner Peer Insights om te horen wat echte gebruikers van Prisma Cloud vinden.

#6 Check Point CloudGuard

De oplossing van Check Point CloudGuard helpt bij het automatiseren van beveiliging en compliance voor zowel uw publieke cloud- als Kubernetes-omgevingen. Het gecentraliseerde beheersysteem is gebaseerd op een meerlaagse beveiligingsarchitectuur die systematisch synchroniseert met geavanceerde maatregelen voor dreigingspreventie in de cloud, het netwerk en op mobiele apparaten.

Kenmerken:

Deze oplossing automatiseert de beveiliging en helpt organisaties bij het bijhouden van nalevingsvoorschriften om de beveiliging van uw cloudomgevingen te beheren. Het biedt ook:

- Gebruikt nauwkeurige beveiligingsbeleidsregels om de bewegingen van bedreigingen te beperken en verschillende cloudworkloads te beveiligen.

- Preventieve, op AI gebaseerde webapplicatie-firewall om zero-day-bedreigingen te stoppen

- Schaalt de bescherming automatisch om te voldoen aan de behoeften van uw cloudomgeving

- Bewaakt en beveiligt blootgestelde API-sleutels, tokens, inloggegevens en risicovolle configuraties

Evalueer klantervaringen op PeerSpot en G2 om de sterke punten van Checkpoint te beoordelen.

#7 Amazon Macie

Amazon Macie is een beveiligingstool in AWS die machine learning gebruikt om labelen en gevoelige gegevens te beschermen. Het scant uw AWS-omgeving en helpt uw gegevens veilig te houden. Momenteel ondersteunt het Amazon S3, met plannen om uit te breiden naar meer AWS-gegevensopslagplaatsen. Macie kan PII en PHI in uw S3-buckets identificeren en de buckets monitoren voor beveiliging en toegangscontrole.

Functies:

- Deze oplossing verbetert de beveiliging van gegevens door gerelateerde bevindingen te groeperen en rapporten te centraliseren, zodat de beveiliging in grote omgevingen beter kan worden beheerd. Andere functies zijn onder meer:

- Maakt en beheert een “allow list” die specifieke tekstpatronen definieert die Macie moet negeren bij het inspecteren van S3-materiaal op gevoelige gegevens

- Maakt veilige beoordeling van gevoelige gegevens in Amazon S3-objecten mogelijk met behulp van door de klant beheerde KMS-sleutels

- Verzamelt bevindingen over gevoelige gegevens in het beheerdersaccount en stuurt deze naar Amazon EventBridge

Lees de recensies om een goed onderbouwd beeld te krijgen van de mogelijkheden van Amazon Macie.

#8 Amazon KMS

AWS Key Management Service (KMS) beheert versleutelingssleutels binnen AWS-omgevingen. Het genereert en beheert cryptografische sleutels om assets zoals S3-buckets, databases, API-sleutels en logboeken te beveiligen.

Het helpt bij het organiseren van sleutels in een duidelijke hiërarchie van aliassen, identificatiecodes en versies. Het vereenvoudigt het beheer van versleuteling en biedt tegelijkertijd gedetailleerde controle over wie toegang heeft tot wat.

Functies:

Deze oplossing versleutelt gegevens in services zoals S3, EBS en RDS. De belangrijkste functies zijn:

- Met AWS KMS kunt u asymmetrische KMS-sleutels en gegevenssleutelparen maken en gebruiken voor ondertekening, versleuteling of sleutelovereenkomsten.

- AWS CloudTrail registreert verzoeken die aan AWS KMS worden gedaan en legt details vast zoals de gebruiker, tijd, datum, API-actie en gebruikte sleutel, en slaat deze logboeken op in een Amazon S3-bucket.

- AWS KMS garandeert dat sleutels in leesbare tekst veilig blijven door gebruik te maken van hardwarebeveiligingsmodules (HSM's) die zijn gevalideerd volgens de NIST FIPS 140-2-normen.

Geen beoordelingen beschikbaar op Gartner en Peerspot

#9 Amazon Inspector

AWS Inspector scant EC2-instances, containerimages en Lambda-functies om beveiligingsfouten op te sporen. Het ontdekt kwetsbaarheden, ook wel Common Vulnerabilities and Exposures (CVEs) genoemd, die openbaar worden gedeeld om de transparantie te vergroten en het bewustzijn te verhogen.

Functies:

Amazon Inspector biedt gebruikers een dynamisch model voor kwetsbaarheidsbeheer dat is afgestemd op uw cloudconfiguratie. De functies omvatten:

- Aanpassing van de basisscore van de National Vulnerability Database (NVD) om ernstscores te bieden die zijn afgestemd op uw specifieke omgeving.

- Het kan met één klik voor uw hele organisatie worden geactiveerd en u kunt de activering automatiseren voor toekomstige leden wanneer zij toetreden.

- Biedt een “Findings View" (overzicht van bevindingen) dat alle bevindingen weergeeft en gedetailleerde informatie biedt, zodat u bevindingen kunt groeperen op categorie of type kwetsbaarheid.

Bekijk PeerSpot-recensies voor ervaringen uit de eerste hand over de bruikbaarheid van Amazon Inspector

#10 AWS Config

AWS Config controleert en registreert wijzigingen, zoals aanpassingen aan beveiligingsgroepen, in realtime. Het maakt het ook mogelijk om ingebouwde of aangepaste regelsets te maken en toe te passen om deze wijzigingen te beoordelen.

U kunt bijvoorbeeld een Lambda-functie plannen om nieuw gecreëerde gebeurtenissen bij te houden of overtredingen van regels te detecteren en een SNS-melding te activeren.

Functies:

AWS Config registreert configuraties voor aangepaste resourcetypen, zoals on-premise servers en versiebeheersystemen. Andere functies zijn onder meer:

- Het ophalen van gedetailleerde informatie over de configuratie van een resource op elk moment in het verleden met behulp van de AWS Management Console, API of CLI.

- Automatisch relaties tussen AWS-bronnen in kaart brengen en volgen, zoals het vastleggen van wijzigingen wanneer een EC2-beveiligingsgroep wordt gekoppeld aan een EC2-instantie.

- Ondersteuning van uitbreidbaarheid door u in staat te stellen de configuratie van bronnen van derden in AWS Config te publiceren met behulp van openbare API-bewerkingen.

Bekijk getuigenissen van gebruikers voor een uitgebreid overzicht van AWS Config.

Hoe u de juiste AWS-tool voor beveiligingsmonitoring kiest

In 2021 noemde 71% van de IT-beslissers monitoring en observatie als hun belangrijkste prioriteiten op het gebied van cloud. Uit een enquête van LogDNA en Harris Poll blijkt echter dat 74% van de bedrijven er niet in slaagt om echte observability te realiseren. Dit toont aan dat het belang van de juiste tools niet genoeg benadrukt kan worden.

Bij het selecteren van de juiste AWS-tools voor beveiligingsmonitoring moet u eerst verder kijken dan de dreigingen van vandaag. Het toekomstbestendig maken van de cloudbeveiliging van uw IT-afdeling moet een topprioriteit zijn.

Dit betekent simpelweg dat uw onderneming systemen moet invoeren die niet alleen reageren op huidige risico's. Ze moeten zich ook aanpassen aan en remediëren tegen 'gemuteerde' opkomende risico's.

Oudere tools kunnen basisconfiguratiefouten detecteren, maar wat gebeurt er als bedreigingen zich sneller ontwikkelen dan uw detectiemogelijkheden? Dit toont aan dat de overgang naar intelligente systemen op basis van AI (continue zelflerende modellen) niet langer optioneel is, maar een noodzaak.

Enkele belangrijke factoren waarmee u rekening moet houden bij het evalueren van uw AWS-beveiligingsmonitoringtools zijn de volgende.

1. Focus op wat echt bescherming nodig heeft

In plaats van te kiezen voor een uniforme aanpak, mag u de meest kritieke componenten die uw bedrijf draaiende houden niet vergeten. Het is het beschermen van een database in de cloud met klantgegevens urgenter dan het beschermen van een eenvoudige webapp. Datalekken hebben de grootste impact op het bedrijfsresultaat en hebben ernstige gevolgen voor de omzet.

Elke dollar die wordt uitgegeven, moet in verhouding staan tot het risico, vooral wanneer de kosten van datalekken in 2019 een stijging van maar liefst 4% in het klantverloop te zien was, met gemiddelde kosten van 5,7 miljoen dollar. Dit is 45% boven de gemiddelde totale kosten van datalekken.

2. Naleving moet meer zijn dan alleen een vinkje

Het gaat niet alleen om het voldoen aan de AVG of PCI DSS. De juiste tools stroomlijnen ook audits, bieden realtime tracking van nalevingsschendingen en voorkomen onverwachte boetes van toezichthouders. Aangezien 87% van de organisaties slechte resultaten rapporteert als gevolg van een lage nalevingsvolwassenheid of reactieve nalevingsmaatregelen, kan het vinden van tools die het proces vereenvoudigen u een echt voordeel opleveren.

3. Besteed uw budget waar het er het meest toe doet

Cloudbeveiliging kan de kosten enorm opdrijven, maar door prioriteit te geven aan risicovolle activa en gebruik te maken van kostenefficiënte tools blijft u beschermd zonder dat dit u een fortuin kost. Richt u op tools die schaalbaarheid bieden zonder in te boeten aan prestaties naarmate uw cloud groeit, zodat de kosten in lijn blijven met de evoluerende risico's.

4. Naadloze integratie is een must

U hebt geen extra tools nodig, maar betere integratie. Een tool die niet goed samenwerkt met uw bestaande AWS-ecosysteem zorgt voor meer complexiteit dan beveiliging. Kies in plaats daarvan voor tools die soepel binnen uw infrastructuur werken, operationele wrijving minimaliseren en volledige dekking garanderen.

5. Groei zonder uw volledige beveiligingsstack te vernieuwen

Het beveiligingslandschap verandert snel. Kies daarom voor schaalbare tools die meegroeien met uw AWS-omgeving. Met meer dan 50% van de bedrijven die de overstap naar de cloud versnellen tegen 2028, moeten uw beveiligingstools zich moeiteloos aanpassen aan veranderingen in uw werklast. U moet zich niet gedwongen voelen om uw aanpak te herzien.

6. Gebruikerservaring is belangrijker dan u denkt

Een slecht ontworpen tool die wekenlange training vereist om effectief te kunnen worden gebruikt, kan de reactietijden op beveiligingsincidenten ernstig vertragen. Kies voor intuïtieve systemen met duidelijke interfaces en uitgebreide trainingsmiddelen. Zo kan uw team zich richten op het voorkomen van bedreigingen, in plaats van tijd te besteden aan het uitzoeken hoe de tool werkt.

CNAPP Koopgids

CNAPP Koopgids

Leer alles wat u moet weten over het vinden van het juiste Cloud-Native Application Protection Platform voor uw organisatie.

LeesgidsConclusie

AWS-beveiligingsmonitoringtools zijn in de eerste plaats bedoeld om datalekken en aanvallen te voorkomen. Ze zijn echter ook essentieel voor het waarborgen van de veerkracht van bedrijven op de lange termijn.

Beveiligingslacunes zijn onvermijdelijk, maar door je te concentreren op kritieke activa en gebruik te maken van schaalbare, adaptieve tools maak je het verschil. Tools zoals SentinelOne Singularity Cloud, met zijn geavanceerde AI-aangedreven dreigingsdetectie en naadloze AWS-integratie, zijn cruciaal om je infrastructuur toekomstbestendig te maken.

"FAQs

AWS-beveiligingsmonitoring is belangrijk omdat het u constant inzicht geeft in uw AWS-configuratie, waardoor u beveiligingsrisico's in realtime kunt opsporen en aanpakken.

Aangezien AWS veel complexe infrastructuur gebruikt en integreert met tools van derden, kunnen er kwetsbaarheden ontstaan. Goede monitoring helpt om problemen zoals verkeerde configuraties, ongebruikelijke activiteiten of ongeoorloofde toegang meteen op te sporen.

Bovendien helpt het u om compliant te blijven door bij te houden wie toegang heeft tot wat, hoe dingen worden gebruikt en wanneer instellingen worden gewijzigd, zodat u aan de industrienormen blijft voldoen.

AWS Security Monitoring Tool is een verzameling ingebouwde AWS-native services waarmee u uw AWS-omgeving in realtime kunt monitoren. Hiermee kan de gebruiker beveiligingsrisico's identificeren, wijzigingen controleren en de nodige maatregelen nemen.

Tools zoals CloudWatch monitoren de prestaties en signaleren ongebruikelijke activiteiten, terwijl CloudTrail alle API-aanroepen en wijzigingen in resources registreert. GuardDuty voegt een extra beschermingslaag toe door machine learning te gebruiken om bedreigingen te detecteren, zodat u zonder giswerk de beveiliging onder controle kunt houden.

AWS-beveiligingsmonitoringtools geven een vroege waarschuwing voor beveiligingsbedreigingen, wat betekent dat ze kunnen worden aangepakt voordat ze escaleren tot ernstigere risico's. Even belangrijk is dat ze dit kunnen doen zonder dat er voortdurend handmatige controles van de site nodig zijn, omdat ze vooraf geprogrammeerde waarschuwingen en meldingen in realtime versturen.

Bovendien zijn ze aanpasbaar, waardoor u extra beveiligingsmaatregelen kunt integreren door ze te koppelen aan beveiligingssystemen van derden. Wat compliance betreft, monitoren deze tools automatisch en continu de AWS-omgevingstemplates voor PCI-DSS, ISO 27001, enz.

Hierdoor wordt het risico op boetes of onderbrekingen in de bedrijfsvoering als gevolg van overtredingen verminderd, wat niet alleen de veiligheid garandeert, maar ook het imago van uw bedrijf veiligstelt.

SentinelOne is een uitstekende keuze voor AWS-beveiligingsmonitoring omdat het AI-aangedreven platform realtime bescherming, detectie en respons biedt voor uw hele AWS-configuratie. Met functies als Cloud Detection & Response (CDR) en Cloud Workload Security (CWS) krijgt u volledig inzicht en automatische oplossingen voor alle problemen die zich voordoen.

Een groot pluspunt is hoe gemakkelijk SentinelOne kan worden geïntegreerd met AWS Security Hub, waardoor hoogwaardige dreigingsgegevens van zijn agents worden opgehaald, zodat uw beveiligingsteam snel prioriteiten kan stellen en dreigingen kan afhandelen. Het biedt ook agentloze kwetsbaarheidsscans en controles voor meer dan 750 soorten geheimen in zowel publieke als private clouds, waardoor uw omgeving van begin tot eind veilig blijft.

Als AWS-partner met meer dan 20 integraties werkt SentinelOne nauw samen met AWS-services, waardoor het eenvoudig te implementeren is via de AWS Marketplace en uw cloud met minimale inspanning veilig blijft.

Amazon CloudTrail is de native monitoringtool van AWS. Deze wordt voornamelijk gebruikt om API-aanroepen en gebruikersactiviteiten in uw infrastructuur bij te houden. Het biedt inzicht in acties die worden ondernomen door gebruikers, rollen of services, waardoor governance, compliance en operationele risico's beter kunnen worden gecontroleerd.