Was ist Insecure Direct Object Reference?

Insecure Direct Object Reference (IDOR) ist eine Zugriffskontrollschwachstelle, die es Angreifern ermöglicht, auf Daten anderer Benutzer zuzugreifen, indem sie Objektbezeichner in Anwendungsanfragen manipulieren. Wenn Ihre Anwendung einen Datenbankschlüssel, Dateinamen oder Datensatz-ID direkt an Benutzer weitergibt und nicht überprüft, ob der anfragende Benutzer Eigentümer dieses Objekts ist, kann jeder authentifizierte Benutzer die Daten eines anderen Benutzers anzeigen oder ändern, indem er einfach eine Zahl in einer URL ändert.

IDOR war verantwortlich für einige der größten bekannten Datenlecks. 2019 legte First American Financial Corporation über 800 Millionen Bilder offen, die Sozialversicherungsnummern und Bankkontodaten enthielten, weil die Anwendung es jedem ermöglichte, einen URL-Parameter zu ändern, um auf Dokumente anderer Benutzer zuzugreifen.

Der Kernfehler ist einfach: Die Anwendung bestätigt, dass ein Benutzer angemeldet ist (Authentifizierung), prüft aber nie, ob er berechtigt ist, auf einen bestimmten Datensatz zuzugreifen (Autorisierung). Ihre Anwendung prüft das Schloss an der Haustür, lässt aber jeden im Inneren jeden Aktenschrank öffnen.

IDOR entspricht CWE-639: Authorization Bypass Through User-Controlled Key. Im API-Kontext wird dieselbe Schwachstelle als Broken Object Level Authorization oder BOLA bezeichnet und belegt Platz 1 in der OWASP API1 (API1:2023). Die übergeordnete Kategorie, Broken Access Control, steht auf Platz 1 der OWASP Top 10 und behält diese Position auch in der Ausgabe 2025.

Bevor die Mechanik betrachtet wird, hilft es, die unterschiedlichen Formen von IDOR zu verstehen und zu wissen, wo sie in etablierten Schwachstellenframeworks eingeordnet werden.

.jpg)

Arten von Insecure Direct Object Reference

IDOR ist kein einheitlicher Fehler. Er tritt unterschiedlich auf, abhängig von der beteiligten Berechtigungsbeziehung und dem Typ des exponierten Objekts.

Horizontale IDOR

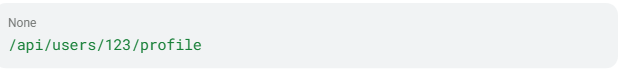

Die häufigste Form. Ein authentifizierter Benutzer greift auf Objekte eines Peers auf derselben Berechtigungsebene zu, etwa indem /api/users/123/profile zu /api/users/124/profile geändert wird, um die Daten eines anderen Kontos zu lesen. Es findet keine Privilegienerhöhung statt; der Angreifer überschreitet lediglich Kontogrenzen innerhalb derselben Ebene.

Vertikale IDOR

Der Angreifer greift auf Objekte zu, die höhere Berechtigungen erfordern als er besitzt: Zugriff auf einen Admin-Datensatz, ein eingeschränktes Konfigurations-Endpoint oder eine Verwaltungsfunktion durch Manipulation eines Bezeichners. Vertikale IDOR führt oft zu vollständiger Privilegieneskalation, wie im Honda-eCommerce-Fall, bei dem ein Forscher von Händlerzugriff zu Plattformadministrator wechselte.

API IDOR (BOLA)

In REST- und GraphQL-APIs trägt derselbe Fehler einen eigenen Namen: Broken Object Level Authorization (BOLA). Die zustandslose Natur von APIs macht diese Variante besonders verbreitet. Ein einziger falsch konfigurierter Resolver oder Routen-Handler kann jeden Datensatz einer Sammlung für jede authentifizierte Sitzung freigeben.

Statische Ressourcen-IDOR

Dateidownloads, Exporte und Report-Endpunkte werden bei Autorisierungsprüfungen häufig übersehen. Wenn eine Anwendung ein PDF unter /reports/invoice_1042.pdf bereitstellt, ohne zu prüfen, ob der anfragende Benutzer diese Rechnung besitzt, ist die Schwachstelle strukturell identisch mit einer Datenbank-IDOR. Diese Variante ist häufig im Gesundheitswesen, Finanz- und Rechtsbereich, wo Dokumente regulierte Daten enthalten.

Jede dieser Formen entspricht einer eigenen Position in etablierten Schwachstellenframeworks, was die Klassifizierung von IDOR komplex macht.

OWASP-Klassifizierung von Insecure Direct Object Reference

IDOR erscheint in drei verschiedenen Schwachstellenframeworks, die jeweils eine andere organisatorische Sicht auf denselben zugrunde liegenden Fehler widerspiegeln.

| Framework | Eintrag | Name | Aktuelle Position |

| OWASP Top 10 (2007–2013) | A4 | Insecure Direct Object References | Eigenständig; als separater Eintrag veraltet |

| OWASP Top 10 (2021–2025) | A01 | Broken Access Control | #1 (ordnet 40 CWEs zu, einschließlich CWE-639) |

| OWASP API Security Top 10 | API1:2023 | Broken Object Level Authorization (BOLA) | #1 (Einfache Ausnutzbarkeit, Weite Verbreitung) |

| MITRE CWE | CWE-639 | Authorization Bypass Through User-Controlled Key | 2025 CWE Top 25 |

OWASP Top 10 Platzierung

IDOR war von 2007 bis 2013 ein eigenständiger Top-10-Eintrag. 2017 wurde es von OWASP unter Broken Access Control zusammengefasst, das 2021 auf Platz 1 aufstieg und diese Position auch in der Ausgabe 2025 hält, wobei nun 40 CWEs unter der Kategorie zugeordnet sind.

OWASP API Security Top 10

BOLA, die API-spezifische Ausprägung von IDOR, belegt seit Einführung der API Security Top 10 im Jahr 2019 die API1-Position. Der Eintrag API1:2023 bewertet BOLA mit den höchsten Werten für Ausnutzbarkeit ("Einfach") und Verbreitung ("Weit verbreitet"), weshalb diese Schwachstelle mehr gemeldete Funde erzeugt als jede andere API-Schwachstellenklasse.

CWE-Zuordnung

CWE-639 (Authorization Bypass Through User-Controlled Key) ist die primäre MITRE-Klassifizierung für IDOR. Die übergeordnete Kategorie ist CWE-284 (Improper Access Control). Das spezifischste Kind für SQL-basierte Implementierungen ist CWE-566 (Authorization Bypass Through User-Controlled SQL Primary Key). CWE-639 erscheint in den 2025 CWE Top 25.

Das Verständnis der Taxonomie bereitet den Boden für die Betrachtung, wie der Exploit in der Praxis tatsächlich funktioniert.

Wie funktioniert Insecure Direct Object Reference?

IDOR nutzt eine grundlegende Lücke zwischen dem, was Ihre Anwendung authentifiziert, und dem, was sie autorisiert. Die folgenden Schritte zeigen, wie ein einziger exponierter Bezeichner zu einem großflächigen Datenleck wird.

Schritt 1: Die Anwendung gibt eine direkte Objektreferenz preis

Ihre Anwendung generiert eine URL oder einen API-Parameter, der direkt auf ein internes Objekt verweist:

Der Wert 123 ist der primäre Datenbankschlüssel für einen Benutzerdatensatz, der direkt im URL-Pfad exponiert wird.

Schritt 2: Der Angreifer ändert den Bezeichner

Ein Angreifer ändert 123 zu 124. Gibt die Anwendung die Profildaten von Benutzer 124 zurück, ist die Schwachstelle bestätigt.

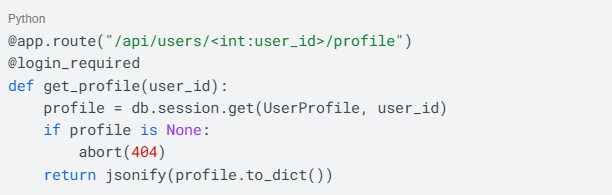

Schritt 3: Der Server ruft das Objekt ohne Autorisierungsprüfung ab

Die OWASP-Referenz zeigt ein klares verwundbares Code-Muster

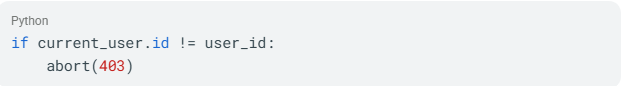

Der @login_required-Dekorator bestätigt, dass der Benutzer angemeldet ist. Er prüft jedoch nicht, ob Benutzer 123 auf das Profil von Benutzer 124 zugreifen darf. Eine zusätzliche Zeile behebt die Schwachstelle:

Schritt 4: Die Ausnutzung skaliert durch Enumeration

Sobald ein Angreifer das Muster bestätigt hat, schreibt er ein Skript, das mögliche ID-Werte durchläuft und so aus einer einzelnen Schwachstelle ein massives Datenleck macht. Je nach Anwendung kann diese Enumeration sehr schnell abgeschlossen sein. Die Geschwindigkeit der Ausnutzung verwandelt einen einzelnen Zugriffskontrollfehler in ein großflächiges Datenleck.

Vier primäre Angriffsflächen

| Fläche | Beispiel |

| URL-Pfadparameter | /invoices/1042 geändert zu /invoices/1043 |

| Query-String-Parameter | ?order_id=7001 geändert zu ?order_id=7002 |

| Dateiparameter | ?file=report_user1.pdf geändert zu ?file=report_user2.pdf |

| Versteckte Felder im POST-Body | user_id in einer Formularübermittlung auf die ID eines anderen Benutzers geändert |

Diese Angriffsflächen existieren aufgrund tieferliegender struktureller Ursachen in der Anwendungsarchitektur.

Ursachen von Insecure Direct Object Reference

IDOR resultiert aus strukturellen Designentscheidungen und verbreiteten Entwicklerirrtümern, die sich über Anwendungsarchitekturen hinweg verstärken.

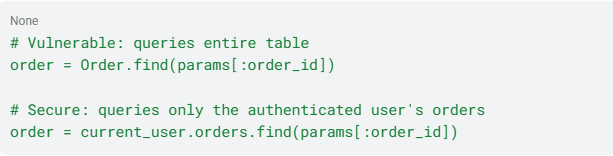

Fehlende Autorisierung und ungescopedte Abfragen

Die Hauptursache sind Anwendungen, die benutzergesteuerte Eingaben verwenden, um Objekte abzurufen, ohne zu prüfen, ob der anfragende Benutzer den Datensatz besitzt. Dies tritt am häufigsten als ungescopedte Datenbankabfrage auf: Anwendungen, die die gesamte Objekttabelle abfragen (Order.find(order_id)) statt den Datensatz des authentifizierten Benutzers (current_user.orders.find(order_id)) und so alle Datensätze für jede authentifizierte Sitzung exponieren.

Vorhersehbare Bezeichner und direkte Schlüssel-Exposition

MITRE CWE-639 benennt dies explizit: Systeme, die sequenzielle oder leicht erratbare Datensatz-IDs verwenden, ermöglichen es Angreifern, Daten anderer Benutzer durch Inkrementieren der Werte zu enumerieren. Das direkte Exponieren von Datenbank-Primärschlüsseln in URLs oder POST-Bodys, insbesondere Ganzzahlfolgen (1, 2, 3…), schafft eine trivial vorhersehbare Angriffsfläche.

Der UUID-Irrtum

Das OWASP Cheat Sheet adressiert dies direkt: Komplexe Bezeichner wie GUIDs machen das Erraten gültiger Werte praktisch unmöglich, aber Zugriffskontrollprüfungen bleiben essenziell. Wenn Angreifer gültige URLs über geteilte Links oder Anwendungsantworten erhalten, muss die Anwendung dennoch unbefugten Zugriff blockieren.

Zustandslose API-Architektur

OWASP API1:2023 benennt eine strukturelle Ursache speziell für APIs: Der Server verlässt sich auf Parameter wie Objekt-IDs, die vom Client gesendet werden, um zu entscheiden, auf welche Objekte zugegriffen wird. REST- und GraphQL-APIs sind strukturell anfällig für IDOR ohne explizite Autorisierungslogik pro Anfrage.

Wenn diese Ursachen nicht adressiert werden, entstehen Schwachstellen, die geschäftliche Auswirkungen weit über die technische Ebene hinaus haben.

Auswirkungen und Risiken von Insecure Direct Object Reference

Die Auswirkungen von IDOR reichen von Datenoffenlegung bis hin zur vollständigen Kontoübernahme, mit Konsequenzen in regulatorischen, finanziellen und sicherheitsrelevanten Bereichen.

Datenexposition im großen Maßstab

Da IDOR-Ausnutzung skriptgesteuert ist, kann ein einziger verwundbarer Endpunkt eine gesamte Datenbank offenlegen. Das IDOR von First American legte über 800 Millionen Bilder offen. Optus verlor Kundendaten durch einen vergessenen API-Endpunkt mit defekten Zugriffskontrollen.

Regulatorische und finanzielle Strafen

IDOR-Lecks führen zu mehrjährigen regulatorischen Maßnahmen. First American erhielt Strafen von der SEC und NYDFS. Auch Optus war mit erheblichen finanziellen Folgen konfrontiert.

Kontoübernahme und Privilegieneskalation

IDOR beschränkt sich nicht auf das Lesen von Daten. In einem dokumentierten Fall der Honda-eCommerce-Plattform griff ein Forscher auf alle Händlerdatensätze zu, indem er einen einzigen ID-Wert änderte, und eskalierte dann zum vollständigen Plattformadministrator, einer Rolle, die Honda-Mitarbeitern vorbehalten ist.

OWASP-Schweregradbewertungen

Die OWASP API Top 10 bewertet BOLA mit "Einfach" in der Ausnutzbarkeit und "Weit verbreitet" in der Prävalenz. Die Kombination aus einfacher Ausnutzbarkeit und breiter Verbreitung ist der Grund für die Spitzenposition.

Diese Schweregradbewertungen spiegeln die Methoden wider, mit denen Angreifer IDOR im großen Maßstab ausnutzen.

Wie Angreifer Insecure Direct Object Reference ausnutzen

IDOR-Ausnutzung folgt einem strukturierten Ablauf, der minimale technische Kenntnisse erfordert.

Parameter-Substitution

Der Angreifer ändert einen Bezeichner auf den Wert eines anderen Benutzers und beobachtet die Antwort. Wird /api/users/123/profile zu /api/users/124/profile geändert und eine 200 OK-Antwort statt 403 Forbidden zurückgegeben, ist die Schwachstelle bestätigt.

Automatisierte Enumeration

Nach Bestätigung skaliert der Angreifer den Exploit mit Burp Suite Intruder, OWASP ZAP oder eigenen Skripten, um alle möglichen ID-Werte durchzugehen. Die OWASP API-Dokumentation beschreibt, wie ein einfaches Skript durch Manipulation von IDs in einer URL Zugriff auf Tausende von Datensätzen gewährt.

Gekettete Ausnutzung

Angreifer kombinieren IDOR mit anderen Schwachstellen. Der Honda-eCommerce-Fall zeigt horizontalen Datenzugriff kombiniert mit vertikaler Privilegieneskalation. Die McDonald's McHire-Plattform kombinierte eine IDOR mit Standardanmeldedaten und verstärkte so die Exposition.

Horizontale und vertikale Zugriffe

Der OWASP Access Control Guide verdeutlicht den Unterschied. IDOR ermöglicht meist horizontale Privilegieneskalation: Benutzer A greift auf Daten von Benutzer B auf derselben Berechtigungsebene zu. Seltener ermöglicht IDOR vertikale Eskalation: Ein Standardbenutzer erhält Administratorzugriff.

Die Einfachheit dieser Techniken bedeutet, dass praktisch jede Anwendung, die Benutzerdaten verarbeitet, ein Ziel werden kann.

Wer ist von Insecure Direct Object Reference betroffen?

IDOR betrifft jede Anwendung, die benutzerkontrollierte Bezeichner verwendet, um Objekte ohne Autorisierungsprüfung pro Anfrage zuzugreifen.

Hochrisiko-Anwendungsarchitekturen

Das IDOR-Risiko wird durch bestimmte strukturelle Muster verstärkt, die Objektverweise breiter exponieren oder Autorisierungsprüfungen leichter überspringbar machen.

- REST-APIs mit ressourcenbasierten URL-Mustern. Jede API, die

/resource/{id}-Konventionen folgt, ist strukturell für IDOR anfällig. - GraphQL-APIs. Argumentbasierter Objektzugriff erzeugt dieselbe Schwachstelle, wenn Resolver Besitzprüfungen überspringen.

- Multi-Tenant-SaaS-Anwendungen. Ein Benutzer in einem Mandanten manipuliert IDs, um auf Daten eines anderen Mandanten zuzugreifen.

- IoT- und Mobile-API-Backends. Komplexe Authentifizierungsflüsse und begrenztes serverseitiges Zustandsmanagement erhöhen die BOLA-Exposition.

- E-Commerce-Plattformen. Bestell-IDs, Rechnungs-IDs und Kundenkontoreferenzen sind besonders wertvolle Ziele.

Allen diesen Architekturen ist gemeinsam, dass der Objektzugriff durch vom Client kontrollierte Bezeichner gesteuert wird, wobei der Server keine Besitzprüfung durchführt, bevor Daten zurückgegeben werden.

Hochrisiko-Branchen

Am stärksten exponiert sind Branchen, in denen Objektverweise direkt auf sensible Datensätze, regulierte Daten oder physische Systeme abbilden.

- Gesundheitswesen: CVE-2024-28320 (Hospital Management System, CVSS 7.6) ermöglichte das Lesen und Ändern von Patientendaten.

- Finanzdienstleistungen: Zahlungsplattformen und Titelunternehmen sind sowohl Datenexposition als auch regulatorischem Risiko ausgesetzt.

- Behörden: Laut HackerOne melden Behördenprogramme IDOR als wiederkehrendes Problem.

- Automobilbranche: Der Pandora/Viper-Fall und CVE-2025-11690 bestätigen reale Risiken für Fahrzeugsysteme.

Dokumentierte Vorfälle in diesen Branchen zeigen die realen Folgen, wenn IDOR nicht adressiert wird.

Praxisbeispiele für Insecure Direct Object Reference

Die folgenden Fälle zeigen, wie IDOR in verschiedenen Branchen und Anwendungstypen auftrat. Jeder Vorfall geht auf denselben Grundfehler zurück: Benutzergesteuerte Bezeichner erreichen einen Server, der nie prüft, ob der Anfragende das Objekt besitzt.

First American Financial Corporation (2019)

Die EaglePro-Anwendung von First American ermöglichte es jedem Benutzer, einen URL-Parameter zu ändern und auf Treuhand- und Titeldokumente anderer Benutzer zuzugreifen. Die Schwachstelle, die 2014 eingeführt wurde, bestand fünf Jahre lang. Über 800 Millionen Bilder wurden offengelegt, darunter Sozialversicherungsnummern und Hypothekenzahlungsdokumente. Regulatorische Strafen sind in der SEC-Meldung und der NYDFS-Meldung dokumentiert. CISA, NSA und die Australian Signals Directorate zitierten diesen Fall in ihrer gemeinsamen IDOR-Warnung.

Optus-Datenleck (2022)

Ein Programmierfehler von 2018 zerstörte Zugriffskontrollen auf einem Optus-API-Endpunkt. Optus behob den Fehler 2021 auf der Hauptdomain, ließ aber eine vergessene, internetzugängliche Domain ungepatcht. Im September 2022 nutzte ein Angreifer die defekte Zugriffskontrolle, um Kundendaten einschließlich gültiger Ausweisnummern zu exfiltrieren. Die australische Kommunikations- und Medienbehörde (ACMA) bestätigte, dass der Angriff "nicht hochgradig ausgeklügelt" war und durch "ein einfaches Trial-and-Error-Verfahren" erfolgte. Es bleibt das größte Datenleck Australiens.

McDonald's McHire Chatbot (2025)

Sicherheitsforscher Ian Carroll und Sam Curry entdeckten eine IDOR im Paradox.ai McHire Chatbot-API, die von McDonald's verwendet wird. Durch das Dekrementieren einer lead_id-Ganzzahl im internen /api/lead/cem-xhr-Endpunkt erhielten sie vollständige Chat-Transkripte, Kontaktdaten und Sitzungstoken anderer Bewerber ohne Autorisierungsprüfung. Die eigene lead_id der Anwendung war 64.185.742, was auf das Ausmaß der potenziell zugänglichen Datensätze hinweist. Die Schwachstelle wurde am 30. Juni 2025 gemeldet und am selben Tag behoben.

Pandora und Viper Smart Car Alarms (2019)

Pen Test Partners fanden IDOR-Schwachstellen in Smart-Car-Alarm-APIs, die eine vollständige Kontoübernahme über Fahrzeugflotten ermöglichten. Angreifer konnten Kontopasswörter oder E-Mail-Adressen ändern und so physische Kontrolle über Fahrzeuge erlangen. Die Forscher schätzten, dass etwa drei Millionen hochwertige Fahrzeuge exponiert waren, bevor die Anbieter die Schwachstellen innerhalb weniger Tage nach Offenlegung behoben.

Bug-Bounty-Signal

IDOR ist ein konstant hoch bewerteter Fund auf Bug-Bounty-Plattformen. Ein PayPal-Bericht erzielte eine beachtliche Prämie auf HackerOne, und HackerOne-Daten zeigen, dass IDOR eine wiederkehrende Schwachstellenklasse bleibt.

Diese Vorfälle spiegeln ein Jahrzehnt IDOR-Präsenz in wichtigen Schwachstellenframeworks und realen Datenlecks wider.

Zeitleiste und Geschichte von Insecure Direct Object Reference

IDOR ist seit fast zwei Jahrzehnten Teil der formalen Sicherheitslandschaft. Die folgende Zeitleiste zeigt die Entwicklung von einer eigenständigen Kategorie zu einem grundlegenden Konzept, das in mehreren Frameworks verankert ist, und die fortlaufende Ausweitung auf neue Infrastrukturen wie APIs, IoT und KI-Systeme.

| Zeitraum | Meilenstein |

| 2007 | OWASP führte den Begriff "IDOR" in den Top Ten als eigenständige Kategorie unter A4 ein. |

| 2013-2014 | Letztes Jahr als eigenständige OWASP-Kategorie (A4). IDOR-Fehler bei First American eingeführt |

| 2017 | IDOR in Broken Access Control unter A5 konsolidiert. |

| 2019 | OWASP API Security Top 10 führte BOLA als API1 ein. Offenlegung bei First American. Pandora/Viper-Exposition dokumentiert. |

| 2021 | Broken Access Control auf Platz 1 der OWASP Top 10. |

| 2022 | Optus-Leck, größtes Datenleck Australiens. |

| 2023 | CISA/NSA/ACSC veröffentlichten gemeinsame Warnung AA23-208A zu IDOR. BOLA bleibt API1:2023. |

| 2025 | Broken Access Control bleibt auf Platz 1, ordnet 40 CWEs zu. CWE-639 in den 2025 CWE Top 25. McDonald's McHire IDOR von Ian Carroll und Sam Curry offengelegt. |

| 2024-2026 | IDOR weitet sich auf KI/LLM-Infrastruktur (CVE-2025-4962), Fahrzeugtelematik (CVE-2025-11690) und Enterprise-IAM (CVE-2024-56404) aus. HackerOne bestätigt steigende IDOR-Meldungen, während XSS und SQLi zurückgehen. |

Angesichts der anhaltenden Präsenz von IDOR über fast zwei Jahrzehnte Schwachstellenverfolgung benötigen Sie zuverlässige Methoden, um es in Ihren eigenen Anwendungen zu finden.

Wie erkennt man Insecure Direct Object Reference?

IDOR ist mit Tools allein schwer zu finden, da es um Objektbesitz und Geschäftslogik geht, nicht um Musterabgleich bei Antwortcodes.

Manuelles Penetration Testing (erforderlich)

Das OWASP WSTG definiert das Testverfahren:

- Alle Stellen erfassen, an denen Benutzereingaben direkt auf Objekte verweisen.

- Den Wert des Parameters, der auf Objekte verweist, ändern.

- Bewerten, ob Sie Objekte anderer Benutzer abrufen oder Autorisierung umgehen können.

- Verschiedene HTTP-Methoden und Bulk-Zugriffsmuster testen.

Manuelles Testen ist die einzige Methode, die die Autorisierungsabsicht bewertet und nicht nur Parameter manipuliert. Kein Scanner kann einen Tester ersetzen, der versteht, auf was jede Benutzerrolle zugreifen darf und was nicht.

Application Security Testing Tools

DAST-Tools wie OWASP ZAP und Burp Suite können IDOR finden, wenn sie mit Multi-User-Testkonten und Cross-User-Objekt-ID-Mappings konfiguriert sind. Standardkonfigurationen von Scannern finden IDOR nicht. SAST-Tools können Endpunkte markieren, denen Autorisierungsfunktionen fehlen, können aber nicht feststellen, ob die Autorisierungslogik zur Laufzeit semantisch korrekt ist.

Verhaltensbasiertes Monitoring zur Laufzeit

Dies ist die einzige produktive Kontrolle, die IDOR realistisch im Betrieb erkennen kann. Achten Sie auf folgende Signale:

- Sequenzielle oder enumerationsartige Anfragen an Objekt-Referenz-Endpunkte aus einer einzelnen Sitzung

- Authentifizierte Anfragen, die 200 OK für Objekt-IDs zurückgeben, die nicht dem anfragenden Benutzer gehören

- Hochvolumige Objekt-Referenz-Anfragen über mehrere Benutzerkonten hinweg

Im Gegensatz zu Pre-Deployment-Tests funktioniert Verhaltensüberwachung kontinuierlich in der Produktion, wo echte Ausnutzung stattfindet. Es ist die einzige Kontrolle, die IDOR erkennt, wenn es aktiv gegen Live-Daten missbraucht wird.

Sichere Code-Review

Laut Authorization Cheat Sheet muss der Code-Review sicherstellen, dass die Berechtigungsprüfung bei jeder Anfrage erfolgt und Zugriffskontrolle global und nicht pro Methode implementiert ist. Achten Sie besonders auf Endpunkte, die benutzergesteuerte Bezeichner akzeptieren, und verfolgen Sie den Codepfad vom Parameterinput über die Datenbankabfrage bis zur Antwort. Jeder Pfad, der ein Objekt abruft, ohne die Abfrage auf die Berechtigungen des authentifizierten Benutzers zu beschränken, stellt ein bestätigtes IDOR-Risiko dar.

Das Auffinden von IDOR ist nur der erste Schritt. Die Vermeidung erfordert Kontrollen über den gesamten Entwicklungs- und Bereitstellungszyklus hinweg.

Wie verhindert man Insecure Direct Object Reference?

Die Vermeidung erfordert einen mehrschichtigen Ansatz über Design, Entwicklung, Test und Monitoring zur Laufzeit.

Designphase: Autorisierung in jede Funktion modellieren

Berücksichtigen Sie Broken Access Control in Ihrer Angriffsflächenanalyse während der Feature-Planung. Definieren Sie explizite Autorisierungsfunktionen (canAccess, isOwner-Muster), bevor Sie Code schreiben.

Entwicklungsphase: Serverseitige Autorisierung bei jedem Objektzugriff erzwingen

Das IDOR Cheat Sheet empfiehlt folgende Kontrollen:

- Zugriffskontrollprüfungen für jedes Objekt implementieren, auf das ein Benutzer zugreifen möchte. Den authentifizierten Benutzer aus Sitzungsinformationen bestimmen, nicht aus clientseitigen Bezeichnern. Prüfungen über zentrales Middleware statt pro Methode erzwingen.

- Datenbankabfragen auf den für den authentifizierten Benutzer zugänglichen Datensatz beschränken:

Indirekte Referenz-Maps verwenden, die obfuskierte externe Werte auf interne Datenbank-IDs abbilden, kombiniert mit Autorisierungsprüfungen.

UUIDs oder lange Zufallswerte als öffentlich sichtbare Bezeichner einsetzen. Dies ist eine Defense-in-Depth-Maßnahme, kein primärer Schutz.

Keine Verschlüsselung von Bezeichnern. Das OWASP Cheat Sheet sagt, dies "kann schwierig sicher umzusetzen sein."

- Autorisierung auch bei statischen Ressourcen erzwingen, eine häufig übersehene Angriffsfläche laut Authorization Cheat Sheet.

Diese Kontrollen wirken, weil sie den Besitz auf Datenebene erzwingen, statt clientseitigen Werten zu vertrauen. Ein Angreifer, der einen Parameter manipuliert, trifft auf eine Autorisierungsprüfung statt auf eine erfolgreiche Abfrage.

Testphase: Multi-User-Autorisierungstests

Führen Sie DAST-Scans mit Multi-User-Konfigurationen durch, die Cross-Account-Zugriffe testen. Integrieren Sie SAST-Regeln, die Endpunkte ohne Autorisierungsfunktionen markieren. Priorisieren Sie manuelles Penetration Testing für geschäftslogische IDOR.

Produktivphase: API-Verhaltensüberwachung

Setzen Sie Verhaltensüberwachung ein, die normale API-Zugriffsmuster als Basislinie verwendet und anomalen Objektzugriff meldet. Die Storyline-Technologie von SentinelOne kann die vollständige Sequenz von API-Interaktionen und Identitätskontext um verdächtige Zugriffsmuster rekonstruieren und Ihrem Team die forensische Zeitleiste liefern, um IDOR-Ausnutzung zu bestätigen oder auszuschließen.

Die effektive Umsetzung dieser Kontrollen erfordert die richtige Kombination aus Application Security Testing und Monitoring-Tools zur Laufzeit.

Tools zur Erkennung und Vermeidung

Kein einzelnes Tool deckt IDOR vollständig ab. Effektive Abdeckung erfordert eine mehrschichtige Kombination aus Scans zur Entwicklungszeit, Monitoring zur Laufzeit und manueller Validierung über den gesamten Anwendungslebenszyklus. Die folgenden Tools adressieren verschiedene Phasen, jeweils mit eigener Abdeckung und Einschränkungen.

Application Security Testing Tools

| Tool-Typ | Fähigkeit | IDOR-Abdeckung | Einschränkung |

| DAST (OWASP ZAP, Burp Suite) | Testet laufende Anwendungen via HTTP/S | Findet IDOR mit Multi-User-Konfigurationen | Erfordert manuelle Einrichtung von Cross-Account-Testszenarien |

| SAST (SonarQube, Checkmarx) | White-Box-Quellcodeanalyse | Markiert fehlende Autorisierungsaufrufmuster | Kann semantische Korrektheit der Autorisierungslogik nicht prüfen |

| IAST (Contrast Security) | In-App-Agent während QA-Tests | Laufzeitverhaltenskontext mit weniger False Positives | Erfordert instrumentierte Testumgebungen |

| Manuelles Pen Testing | Geschäftslogik, Multi-User-Szenarien | Einzige zuverlässige Methode für komplexe IDOR | Zeitaufwändig, erfordert erfahrene Tester |

API-Sicherheit und Verhaltensüberwachung

Verhaltensbasierte API-Monitoring-Tools erstellen Basislinien normaler Zugriffsmuster und melden Anomalien. Dies sind die einzigen produktiven Kontrollen, die IDOR-Ausnutzung im Betrieb realistisch erkennen können, da IDOR-Anfragen syntaktisch identisch mit legitimen Traffic aussehen.

Verwandte Schwachstellen

IDOR gehört zur Familie der Broken Access Control. Das Verständnis der Beziehungen zu verwandten Schwachstellentypen hilft bei der Priorisierung der Behebung.

- Broken Object Level Authorization (BOLA), API1:2023. Sowohl IDOR als auch BOLA ordnen sich CWE-639 zu. BOLA ist die API-spezifische Ausprägung desselben Grundfehlers.

- Broken Function Level Authorization (BFLA), API5:2023 / CWE-285. Während IDOR auf Datenobjekte (welche Datensätze Sie sehen dürfen) zielt, betrifft BFLA API-Funktionen (welche Operationen Sie ausführen dürfen) und ermöglicht primär vertikale Privilegieneskalation.

- Forced Browsing (CWE-425). Umgeht Navigations- und Seitenkontrollen, um direkt auf eingeschränkte Seiten zuzugreifen, gelistet als konkretes Broken Access Control-Beispiel.

- SQL Primary Key Authorization Bypass (CWE-566). Ein direktes Kind von CWE-639, dies ist die spezifischste CWE für SQL-basierte IDOR-Implementierungen.

- Vertikale Privilegieneskalation (CWE-269 / CWE-285). IDOR kann in eine Privilegieneskalation übergehen, wenn ein Angreifer einen Bezeichner manipuliert, um auf administrative Funktionen zuzugreifen, wie im Honda-eCommerce-Fall gezeigt.

Mehrere spezifische CVEs zeigen, wie diese verwandten Schwachstellenmuster in Produktionssystemen auftreten.

Verwandte CVEs

| CVE-ID | Beschreibung | Schweregrad | Betroffenes Produkt | Jahr |

| CWE-639 IDOR in Tableau Server tab-doc API-Modulen; Angreifer im angrenzenden Netzwerk manipuliert benutzergesteuerte Schlüssel, um Autorisierung zu umgehen und auf Produktionsdatenbank-Cluster zuzugreifen | HOCH | Salesforce Tableau Server (<2025.1.3) | 2025 | |

| CWE-639 IDOR im Tableau Server set-initial-sql tabdoc-Befehl; authentifizierte Benutzer mit niedrigen Rechten manipulieren benutzergesteuerte Parameter, um auf Produktionsdatenbank-Cluster zuzugreifen | HOCH | Salesforce Tableau Server (<2025.1.3) | 2025 | |

| CWE-639 IDOR in Chainlit-Thread-Ressourcenverarbeitung; authentifizierte Benutzer geben die Thread-ID eines anderen Benutzers an, um auf Konversationsdaten ohne Besitzprüfung zuzugreifen | MITTEL | Chainlit | 2025 | |

| CWE-639 IDOR im Five Star Restaurant Reservations WordPress-Plugin; nicht authentifizierte Angreifer manipulieren Reservierungsbezeichner, um Datensätze anderer Benutzer anzuzeigen, zu ändern oder zu löschen | MITTEL | Five Star Restaurant Reservations WP plugin (≤2.7.8) | 2025 | |

| IDOR in One Identity Identity Manager ermöglicht Privilegieneskalation in On-Premise-Installationen; Angreifer manipuliert Objektverweise, um Berechtigungen über die zugewiesene Rolle hinaus zu übernehmen | KRITISCH | One Identity Identity Manager 9.x (<9.3) | 2024 | |

| Nicht authentifizierte IDOR im SO Planning Tool; bei aktivierter öffentlicher Ansicht kann ein Angreifer die gesamte zugrunde liegende Datenbank durch direkten Export-Endpunktzugriff als CSV herunterladen | KRITISCH | SO Planning (<1.52.02) | 2024 | |

| Nicht authentifizierte IDOR im WooCommerce Stripe Payment Gateway; fehlende Bestellbesitzprüfung legt Name, E-Mail und Adresse jeder Bestellung für nicht authentifizierte Benutzer über 900.000+ aktive Installationen offen | HOCH | WooCommerce Stripe Payment Gateway WP plugin (≤7.4.0) | 2023 | |

| CWE-639 IDOR in ExtremePacs Extreme XDS medizinische Bildgebungsplattform; Manipulation benutzergesteuerter Schlüssel ermöglicht Zugriff auf Bilddaten anderer Patienten ohne Autorisierung | HOCH | ExtremePacs Extreme XDS (<3914) | 2023 | |

| IDOR im gemeinsamen Stalkerware-Backend-Server legte Textnachrichten, Anruflisten, Fotos und Geodaten von Hunderttausenden Geräten offen; namentlich in CISA/NSA/ACSC Advisory AA23-208A genannt | HOCH | 1byte / Mehrere Stalkerware-Apps | 2022 | |

| IDOR in der Passwort-Reset-Funktion des Telos Alliance Omnia MPX Node; Angreifer gibt die Kontokennung eines beliebigen Benutzers an, um dessen Passwort zurückzusetzen und vollständige Kontoübernahme einschließlich Administrator-Konten zu ermöglichen | HOCH | Telos Alliance Omnia MPX Node (1.0.0–1.4.x) | 2022 |

Entfesseln Sie AI-gestützte Cybersicherheit

Verbessern Sie Ihre Sicherheitslage durch Echtzeit-Erkennung, maschinelle Reaktion und vollständige Transparenz Ihrer gesamten digitalen Umgebung.

Demo anfordernFazit

Insecure Direct Object Reference bleibt eines der am häufigsten ausgenutzten Websicherheitsprobleme, weil es die Objekt-Autorisierung und nicht nur die Eingabeverarbeitung bricht. Wenn Ihre Anwendung benutzergesteuerten Bezeichnern vertraut, ohne den Besitz zu prüfen, kann eine kleine URL-Änderung zu einer großflächigen Datenexposition führen.

Sie reduzieren dieses Risiko, indem Sie Autorisierung bei jedem Objektzugriff erzwingen, in mehreren Benutzerkontexten testen und Missbrauch in der Produktion überwachen.

FAQs

IDOR ist ein Versagen bei der Durchsetzung des Eigentums an Datensätzen. Wenn Ihr Server nicht überprüft, ob ein Benutzer auf ein bestimmtes Objekt zugreifen darf, kann das Ändern eines Dateinamens, einer Bestellnummer oder einer Profil-ID dazu führen, dass Daten anderer offengelegt oder verändert werden. In der Praxis ist IDOR in erster Linie ein Autorisierungsproblem und erst in zweiter Linie ein Problem der Parameter-Manipulation.

Ja. Ältere OWASP-Dokumente bezeichnen es als IDOR, während neuere Leitfäden es unter Broken Access Control einordnen. API-orientierte Teams nennen denselben Fehler häufig BOLA.

Verschiedene Bezeichnungen weisen auf die gleiche Ursache hin: fehlende objektbezogene Autorisierung.

Ja. Ein Angreifer benötigt in der Regel nur einen erreichbaren Endpunkt und eine gültige Möglichkeit, Anfragen zu senden. In der Regel sind keine Codeausführung oder Malware-Verteilung erforderlich.

Sobald ein Objektverweismuster funktioniert, kann die Ausnutzung durch automatisierte Anfragen ausgeweitet werden. Deshalb sind vergessene Domains, alte API-Versionen und exponierte mobile Backends besonders riskant.

Anwendungen sind am anfälligsten, wenn die Objektsuche durch Client-Eingaben gesteuert wird. Das Risiko steigt in Systemen, die viele Objektverweise offenlegen, Infrastruktur zwischen Mandanten teilen oder auf zustandslose APIs setzen, die IDs vom Client wiederholt vertrauen. Kritische Vorgänge sind das Abrufen, Aktualisieren, Exportieren oder Löschen von benutzerbezogenen Datensätzen.

Angreifer beginnen meist dort, wo die Anwendung zeigt, wie sie Dinge benennt: eine sichtbare ID in einer URL, ein verstecktes Formularfeld, ein JSON-Body oder eine API-Antwort. Sie tauschen dann Werte aus, vergleichen Antworten und testen verschiedene Methoden oder Kontokontexte.

Schon kleine Unterschiede in Statuscodes, Antwortgrößen oder zurückgegebenen Feldern können einen ausnutzbaren Objektzugriff bestätigen.

Die frühesten Anzeichen sind meist Verhaltensmuster. Achten Sie darauf, wenn eine authentifizierte Identität viele Objekt-IDs anfordert, erwartete Konto- oder Mandantengrenzen überschreitet oder Datensätze in einer Reihenfolge abruft, die nicht dem normalen Nutzerverhalten entspricht.

Da IDOR oft in ansonsten gültigem HTTP-Verkehr verborgen ist, ist der Kontext wichtiger als die Syntax.

Die Schwere ergibt sich sowohl aus dem Umfang als auch aus der Zuverlässigkeit, nicht nur aus dem reinen CVSS. Viele Schwachstellen benötigen fragile Exploit-Ketten; IDOR funktioniert oft mit normalem Anwendungsverhalten, sobald die Eigentumsprüfung fehlt.

Das Spektrum reicht von begrenztem Datenabfluss bis hin zur Kontoübernahme oder Privilegieneskalation, abhängig vom exponierten Objekt.

Manchmal. Wenn das exponierte Objekt Passwortzurücksetzungen, administrative Einstellungen, Mandantengrenzen oder Workflow-Aktionen steuert, kann IDOR der erste Schritt zu einer umfassenderen Übernahme sein.

Die Geschäftslogik des Objekts bestimmt, ob die Schwachstelle lokal auf einen Datensatz begrenzt bleibt oder sich zu einem plattformweiten Vorfall ausweitet.

Standardmäßig nicht. Tools können Eingaben finden und Anfragen wiederholen, aber IDOR erfordert das Verständnis, wem welches Objekt gehören sollte und wie sich Rollen über Sitzungen hinweg unterscheiden.

Der effektivste Ansatz kombiniert Automatisierung mit vorbereiteten Multi-User-Testdaten und manueller Validierung. Im Produktivbetrieb ist verhaltensbasierte Überwachung realistischer als sich allein auf Scanner zu verlassen.

Am stärksten gefährdet sind Sektoren, in denen Objektverweise direkt auf sensible Datensätze, regulierte Daten oder physische Auswirkungen abbilden. In der Praxis betrifft das Gesundheitsdaten, Finanzdokumente, Behördendaten, Fahrzeugsysteme und Identitätsmanagement-Ressourcen.

In diesen Umgebungen kann jeder unautorisierte Objektzugriff erhebliche Datenschutz-, Compliance-, Betrugs- oder Sicherheitsfolgen haben.