Les logiciels antivirus protègent les appareils individuels contre les logiciels malveillants en analysant les fichiers et en bloquant les menaces connues. À mesure que les attaques sont devenues plus sophistiquées, les outils de détection et de réponse aux incidents au niveau des terminaux (EDR) sont apparus comme une défense de nouvelle génération, offrant une visibilité plus approfondie en surveillant les terminaux tels que les ordinateurs portables et les serveurs à la recherche d'activités suspectes. Cependant, l'EDR se concentre uniquement sur les appareils et n'offre pas une vue d'ensemble du réseau, des e-mails ou des services cloud. Pour combler cette lacune, des systèmes de gestion des informations et des événements de sécurité (SIEM) ont été développés pour collecter et analyser les données provenant de diverses sources au sein d'une organisation.

Le SIEM offre une vue plus complète, mais peut submerger les équipes d'alertes et manque de contexte pour les hiérarchiser efficacement. Cela a conduit à l'essor de la détection et de la réponse étendues (XDR), qui combine les données provenant des terminaux, des réseaux et d'autres sources pour une approche unifiée de la détection des menaces. Azure XDR, basé sur les outils de sécurité de Microsoft, offre cette protection intégrée, permettant aux équipes de réagir rapidement aux menaces dans l'ensemble de leur environnement.

Qu'est-ce qu'Azure XDR ?

Qu'est-ce qu'Azure XDR ?

Azure XDR (détection et réponse étendues) est la solution de Microsoft pour unifier la sécurité au sein d'une organisation. Les outils traditionnels tels que les antivirus, EDR et SIEM fonctionnent souvent séparément, chacun se concentrant uniquement sur une partie d'une menace. Cependant, Azure XDR intègre des données provenant de nombreuses sources, telles que les terminaux, les réseaux, les e-mails et les applications cloud, à l'aide d'Azure Sentinel, d'Azure Defender et de Microsoft Threat Intelligence. Les équipes de sécurité bénéficient ainsi d'une vue complète en temps réel, ce qui leur permet de détecter et de répondre plus rapidement aux menaces.

Imaginons qu'un utilisateur ouvre un e-mail malveillant contenant un malware caché. Le malware se propage rapidement, se déplaçant à travers le réseau, augmentant les privilèges et volant des données. Dans une configuration traditionnelle, chaque outil de sécurité peut détecter une partie de l'attaque, mais ne partage pas les informations. Ce manque de coordination retarde la détection et ralentit la réponse. Pendant ce temps, l'équipe doit vérifier manuellement les journaux des différents outils, ce qui fait perdre du temps. Mais avec Azure XDR, tout est regroupé sur une seule plateforme. Elle relie les points, déclenche des actions automatiques pour contenir la menace et alerte immédiatement l'équipe, ce qui réduit le temps de réponse et limite les dommages.

Composants essentiels d'Azure XDR

Azure XDR (détection et réponse étendues) repose sur trois composants essentiels : Azure Sentinel, Microsoft Defender pour le cloud et Microsoft Threat Intelligence. Chacun joue un rôle unique et, ensemble, ils constituent une solution de sécurité puissante et unifiée qui détecte, examine et répond efficacement aux menaces.

Azure Sentinel

Azure Sentinel

Azure Sentinel fait office de centre de commande pour Azure XDR. Il s'agit d'une solution cloud native SIEM (gestion des informations et des événements de sécurité) et SOAR (orchestration de la sécurité et réponse automatisée). Sentinel recueille des données de sécurité provenant de plusieurs sources, telles que les terminaux, les réseaux et les applications cloud. Il utilise l'IA et l'apprentissage automatique pour analyser ces données et identifier les menaces en temps réel. Sentinel relie les alertes provenant de différentes sources en un seul incident unifié, offrant ainsi aux équipes de sécurité une vue d'ensemble complète d'une attaque. Il prend également en charge les réponses automatisées à l'aide de playbooks, qui déclenchent des actions telles que l'isolation des systèmes compromis ou le blocage des adresses IP malveillantes. Avec Azure Sentinel, vous bénéficiez d'une vue claire et consolidée de la sécurité dans l'ensemble de votre environnement, ce qui vous permet une détection et une réponse plus rapides.

Microsoft Defender pour le cloud

Microsoft Defender pour le cloud se concentre sur la protection des ressources cloud et sur site. Il surveille en permanence vos charges de travail, telles que les machines virtuelles, les bases de données et les conteneurs, à la recherche d'activités suspectes, de vulnérabilités et de configurations incorrectes. Lorsque Defender pour le cloud détecte une menace, il génère une alerte et l'envoie à Azure Sentinel. Sentinel corrèle ensuite cette alerte avec d'autres sources de données, ce qui permet d'identifier l'étendue totale de l'attaque. Defender pour le cloud joue un rôle crucial dans Azure XDR en garantissant la protection de toutes les charges de travail et en veillant à ce qu'aucune menace ne soit négligée. Il fournit également des recommandations de sécurité pour renforcer les défenses, vous aidant ainsi à garder une longueur d'avance sur les attaques potentielles.

Microsoft Threat Intelligence

Microsoft Threat Intelligence fournit à Azure XDR les dernières informations sur les menaces émergentes. Il recueille en permanence des données provenant du vaste réseau mondial de capteurs et de sources externes de Microsoft, identifiant les nouvelles techniques d'attaque, les adresses IP malveillantes, les domaines et autres indicateurs de compromission. Ces informations sur les menaces sont directement transmises à Azure Sentinel et Microsoft Defender for Cloud.

Dans Azure Sentinel, ces informations améliorent les règles de détection et affinent le système afin de reconnaître les menaces nouvelles et en constante évolution. Elles contribuent à réduire les faux positifs en ajoutant du contexte, afin que les équipes de sécurité puissent se concentrer sur les menaces réelles. Dans Microsoft Defender pour le cloud, elles enrichissent les alertes avec des informations détaillées sur les menaces, ce qui permet aux équipes de sécurité de comprendre plus facilement la nature et l'impact de chaque menace. En maintenant l'ensemble du système Azure XDR à jour avec les dernières données sur les menaces, Microsoft Threat Intelligence garantit des réponses plus rapides et plus précises et aide les organisations à garder une longueur d'avance sur les attaquants.lt;/p>

Comment fonctionnent-ils ensemble dans Azure XDR

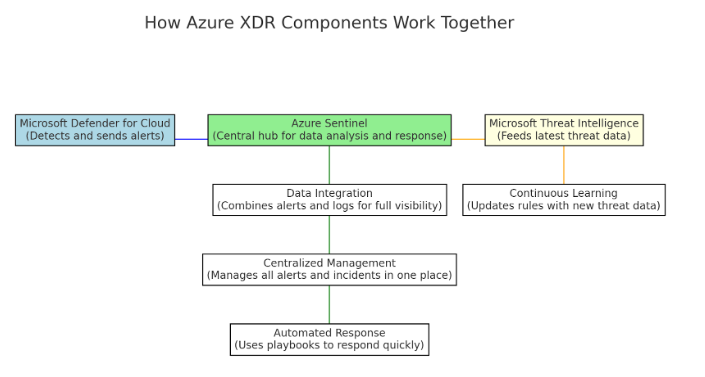

Ces composants se connectent de manière transparente pour fournir une solution de sécurité complète

- Intégration et corrélation des données : Defender for Cloud envoie des alertes à Sentinel, qui les combine avec d'autres sources de données pour offrir une vue complète des menaces.

- Gestion centralisée : Sentinel fait office de centre de contrôle, où toutes les alertes et tous les incidents sont gérés en un seul endroit. Cela réduit la complexité et améliore la visibilité.

- Réponse automatisée : Sentinel utilise des playbooks pour automatiser les réponses aux menaces détectées, ce qui accélère leur confinement et réduit le travail manuel.

- Apprentissage continu : Microsoft Threat Intelligence met continuellement à jour Sentinel et Defender for Cloud avec les dernières données sur les menaces, ce qui permet de maintenir la précision des règles de détection et l'efficacité des réponses.

Une longueur d'avance en matière de sécurité des points d'accès

Découvrez pourquoi SentinelOne a été nommé leader quatre années de suite dans le Gartner® Magic Quadrant™ pour les plateformes de protection des points finaux.

Lire le rapport

Principales fonctionnalités d'Azure XDR

Azure XDR offre plusieurs fonctionnalités clés qui en font une solution de sécurité puissante, détaillées ci-dessous.

1. Détection automatisée des menaces

Azure XDR utilise l'IA et l'apprentissage automatique pour analyser en temps réel les données provenant de diverses sources, telles que les terminaux, les réseaux et les services cloud. Il apprend en permanence à partir de ces données, identifiant les modèles qui indiquent des menaces potentielles, telles que des tentatives de connexion inhabituelles ou un trafic réseau anormal. Grâce à l'analyse comportementale, il comprend ce qui est normal pour un utilisateur ou un système et détecte les écarts qui pourraient signaler une attaque. Cette détection automatisée réduit le besoin d'enquêtes manuelles, identifie rapidement les menaces et les classe par ordre de priorité en fonction de leur gravité, ce qui permet de réagir plus rapidement et plus efficacement aux incidents.

2. Intégration profonde avec l'écosystème Microsoft

Azure XDR s'intègre de manière transparente à une large gamme de services et de produits Microsoft, notamment Microsoft 365, Microsoft Defender for Identity, Microsoft Defender for Endpoint, Azure Active Directory, etc. Cette intégration profonde permet une visibilité complète sur l'ensemble du parc numérique, du cloud aux environnements sur site. D'autres solutions XDR peuvent ne pas offrir le même niveau d'intégration avec une suite aussi complète d'outils de productivité, d'identité et de sécurité.

3. Capacités d'apprentissage automatique et d'IA

Azure XDR exploite les modèles avancés d'IA et d'apprentissage automatique de Microsoft pour améliorer la détection et la réponse aux menaces. Ces capacités permettent d'identifier les anomalies, de détecter les menaces inconnues et de réduire les faux positifs en apprenant à partir de vastes quantités de données provenant du réseau mondial de Microsoft. La profondeur et la sophistication de ces modèles d'IA sont propres à Microsoft, car ils bénéficient des investissements importants de Microsoft dans la recherche et le développement en matière d'IA.

4. Gestion unifiée de la sécurité dans les environnements multicloud et hybrides

Azure XDR est conçu pour prendre en charge les environnements multicloud et hybrides, offrant des capacités avancées de détection et de réponse aux menaces sur Azure, AWS, Google Cloud et les ressources sur site. Cette prise en charge multiplateforme garantit une gestion cohérente de la sécurité, quel que soit l'emplacement des ressources, ce qui fait souvent défaut à de nombreuses autres solutions XDR, en particulier celles qui se concentrent davantage sur un seul fournisseur de cloud.

5. Automatisation et orchestration avancées avec des playbooks

Azure Sentinel, un composant essentiel d'Azure XDR, offre des capacités d'automatisation et d'orchestration robustes grâce à des playbooks. Ces playbooks sont optimisés par Azure Logic Apps et peuvent automatiser des workflows complexes, tels que les actions d'atténuation des menaces, la notification des équipes de sécurité ou l'intégration avec des outils tiers. Ce niveau d'automatisation permet de réduire les temps de réponse et les erreurs humaines, ce qui est plus avancé que les fonctionnalités d'automatisation de certaines autres plateformes XDR.

6. Outils de conformité et de gouvernance intégrés

6. Outils de conformité et de gouvernance intégrés

Azure XDR comprend des outils de conformité intégrés qui aident les organisations à respecter les exigences réglementaires. Des fonctionnalités telles qu'Azure Policy, Azure Blueprints et le tableau de bord de conformité réglementaire d'Azure Security Center permettent une surveillance et une évaluation continues par rapport aux normes du secteur. Cette fonctionnalité de conformité intégrée est plus complète que celle de nombreuses autres solutions XDR, qui peuvent nécessiter des outils ou des intégrations supplémentaires pour atteindre le même niveau de conformité réglementaire.

7. Analyses et tableaux de bord personnalisables

Azure XDR offre des analyses et des tableaux de bord hautement personnalisables, permettant aux équipes de sécurité de créer des vues sur mesure qui répondent à leurs besoins spécifiques. Les classeurs personnalisés et les requêtes de recherche de Sentinel permettent aux organisations de visualiser les données de différentes manières, ce qui peut être plus flexible que les tableaux de bord standard fournis par d'autres solutions XDR.

8. Rentabilité et évolutivité

Azure XDR peut être plus rentable pour les organisations qui utilisent déjà les services Microsoft, car il exploite les licences et l'infrastructure existantes. Il s'adapte facilement à la plateforme Azure, ce qui permet aux organisations de se développer sans engager de coûts supplémentaires importants. D'autres solutions XDR peuvent nécessiter des licences et une infrastructure distinctes, ce qui peut augmenter les coûts et la complexité.

Cas d'utilisation d'Azure XDR

Azure XDR convient à un large éventail de cas d'utilisation en matière de sécurité :

- Protection des environnements d'entreprise : Les grandes organisations disposant d'environnements informatiques complexes peuvent utiliser Azure XDR pour unifier leur posture de sécurité sur l'ensemble de leurs ressources cloud et sur site.

- Sécurisation des équipes travaillant à distance : Avec l'augmentation du nombre d'employés travaillant à distance, Azure XDR offre une protection complète pour les appareils distants et les applications cloud.

- Conformité et respect des réglementations : Azure XDR aide les organisations à respecter les exigences de conformité en fournissant des capacités avancées de détection des menaces et de réponse automatisée.

- Recherche et investigation des menaces : Les équipes de sécurité peuvent utiliser les outils avancés d'analyse et d'apprentissage automatique d'Azure XDR pour rechercher et enquêter de manière proactive sur les menaces.

Découvrez une protection inégalée des points finaux

Découvrez comment la sécurité des points finaux alimentée par l'IA de SentinelOne peut vous aider à prévenir, détecter et répondre aux cybermenaces en temps réel.

Obtenir une démonstrationPremiers pas avec Azure XDR

Pour déployer Azure XDR, vous devez configurer Azure Sentinel, intégrer des outils de sécurité et suivre les meilleures pratiques.

1. Configurer Azure Sentinel

Commencez par ouvrir le portail Azure et recherchez Azure Sentinel. Cliquez sur Créer pour ajouter Azure Sentinel à votre abonnement. Choisissez un espace de travail Log Analytics pour stocker les données. Si vous n'en avez pas, créez un nouvel espace de travail en sélectionnant Créer un nouvel espace de travail.

Ensuite, connectez les sources de données requises. Accédez à Connecteurs de données dans Azure Sentinel. Recherchez des connecteurs pour des sources telles que Microsoft 365 Defender, Azure Active Directory (Azure AD) et Office 365. Suivez les instructions pour activer chaque connecteur. Par exemple, sélectionnez Office 365, choisissez les abonnements et les locataires, puis cliquez sur Connecter. Pour les outils tiers, utilisez les connecteurs disponibles ou déployez des agents tels que Syslog ou Common Event Format (CEF).

2. Intégration des outils de sécurité

Intégrez Azure XDR à tous vos outils de sécurité. Dans Connecteurs de données dans Azure Sentinel, connectez les produits Microsoft Defender tels que Defender for Endpoint, Defender for Identity et Defender for Cloud. Suivez les étapes pour autoriser et lier ces services. Cette configuration envoie des alertes et des signaux directement à Azure Sentinel.

Pour les outils non Microsoft, utilisez les connecteurs intégrés de Sentinel. Les options disponibles incluent SentinelOne, Cisco ASA et Symantec. Si aucun connecteur n'est disponible, utilisez CEF ou Syslog pour importer les journaux et les données.

3. Automatisation des réponses à l'aide de playbooks

Automatisez les réponses pour réduire le travail manuel et accélérer l'atténuation des menaces. Accédez à Automation dans Azure Sentinel. Créez des playbooks à l'aide de Azure Logic Apps. Configurez-les pour isoler les points de terminaison, bloquer les adresses IP ou avertir l'équipe. Définissez des règles d'automatisation pour déclencher des playbooks en fonction d'alertes spécifiques.

Meilleures pratiques pour la gestion d'Azure XDR

- Vérifiez et mettez à jour régulièrement les règles : Maintenez vos règles de détection et vos paramètres d'analyse à jour avec les dernières informations sur les menaces.

- Utilisez des modèles d'apprentissage automatique : Activez la fonctionnalitéAnalyse du comportement des utilisateurs et des entités (UEBA) d'Azure Sentinel pour détecter les anomalies et les menaces internes.

- Surveillez et affinez en permanence : Utilisez les requêtes de recherche dans Azure Sentinel pour détecter les nouvelles menaces. Activez Microsoft Threat Intelligence pour les mises à jour.

- Formez votre équipe de sécurité : Assurez-vous que votre équipe sait comment utiliser Azure Sentinel pour la détection, la recherche et la réponse. Utilisez les ressources de formation de Microsoft.

En suivant ces étapes, vous pouvez configurer Azure XDR, l'intégrer efficacement et maintenir une posture de sécurité solide.

Défis et considérations

Bien qu'Azure XDR offre de solides capacités de sécurité, il existe plusieurs défis et considérations à garder à l'esprit. En tenant compte des facteurs ci-dessous, vous pouvez garantir un déploiement fluide d'Azure XDR qui répond à vos exigences en matière de sécurité.

#1. Implications financières

Le prix d'Azure XDR dépend de l'ingestion et de la conservation des données, ainsi que du nombre de services connectés. Azure Sentinel facture en fonction de la quantité quotidienne de données ingérées et de la durée de conservation. Les coûts peuvent augmenter avec des volumes de données de sécurité plus importants. Pour gérer les dépenses, estimez soigneusement les taux d'ingestion des données. Utilisez des journaux de base pour les données moins critiques. Envisagez l'archivage des données et la mise en place de politiques de conservation afin de réduire les coûts de stockage tout en restant conforme.

#2. Préparation et formation de l'organisation

Le déploiement d'Azure XDR nécessite des changements dans le fonctionnement de votre équipe de sécurité. Préparez votre équipe en lui proposant des formations sur Azure Sentinel, Microsoft Defender et les composants associés. Encouragez-la à utiliser les ressources de formation, la documentation et les laboratoires pratiques de Microsoft. Familiarisez votre équipe avec les workflows automatisés, recherche de menaces et réponse aux incidents à l'aide des playbooks d'Azure Sentinel. Assurez-vous que votre infrastructure de sécurité actuelle prend en charge l'intégration d'Azure XDR. Comblez à l'avance toutes les lacunes éventuelles.

#3. Complexité de l'intégration

L'intégration d'Azure XDR aux outils existants peut s'avérer difficile, en particulier avec un mélange de solutions tierces. Préparez-vous à d'éventuels problèmes en identifiant les connecteurs disponibles et ceux qui nécessitent une configuration personnalisée. Prévoyez du temps pour effectuer des tests afin de vérifier que les sources de données se connectent correctement et fournissent des informations précises. Envisagez de faire appel à une équipe ou à un partenaire expérimenté dans l'utilisation d'Azure pour simplifier l'intégration.

#4. Confidentialité et conformité des données

Azure XDR traite de grandes quantités de données, qui peuvent inclure des informations sensibles. Assurez-vous de la conformité avec les réglementations telles que le RGPD, l'HIPAA ou le CCPA. Vérifiez régulièrement vos configurations pour garantir la gouvernance des données. Utilisez l'anonymisation et le chiffrement des données pour protéger les informations sensibles tout en conservant une visibilité sur les menaces.

Protégez votre point d'accès

Découvrez comment la sécurité des points finaux alimentée par l'IA de SentinelOne peut vous aider à prévenir, détecter et répondre aux cybermenaces en temps réel.

Obtenir une démonstrationUne solution tout-en-un

Azure XDR offre une approche complète et intégrée de la sécurité. En combinant Azure Sentinel, Azure Defender et Microsoft Threat Intelligence, il offre une solution tout-en-un pour détecter et répondre aux menaces. Grâce à ses capacités automatisées, ses analyses avancées et et son intégration transparente, Azure XDR aide les équipes de sécurité à travailler plus efficacement. Que vous protégiez un environnement d'entreprise ou sécurisiez des équipes à distance, Azure XDR est conçu pour vous permettre de garder une longueur d'avance sur les cybermenaces. Si vous cherchez à renforcer votre posture de sécurité, Azure XDR est un excellent point de départ.

FAQs

Azure XDR convient à divers types d'organisations, des petites entreprises aux grandes sociétés. Il est particulièrement avantageux pour les organisations disposant d'environnements informatiques complexes qui comprennent plusieurs plateformes cloud et ressources sur site. De plus, les entreprises qui ont des employés travaillant à distance ou qui sont soumises à des réglementations strictes en matière de conformité peuvent considérablement améliorer leur posture de sécurité grâce à Azure XDR.

Alors que les solutions SIEM traditionnelles se concentrent principalement sur l'agrégation des journaux et des alertes provenant de différentes sources, Azure XDR adopte une approche plus intégrée. Il combine les données provenant des terminaux, des réseaux et des services cloud pour fournir une vue holistique des événements de sécurité. Azure XDR met également l'accent sur la détection et la réponse automatisées aux menaces, ce qui réduit la charge de travail des équipes de sécurité qui doivent analyser manuellement les alertes et y répondre.

Oui, Azure XDR peut être intégré à divers outils de sécurité tiers. Azure Sentinel propose des connecteurs intégrés pour de nombreux produits de sécurité courants, et pour ceux qui ne bénéficient pas d'une prise en charge native, les journaux peuvent être ingérés à l'aide du format CEF (Common Event Format) ou Syslog. Cette flexibilité permet aux organisations de créer un écosystème de sécurité plus cohérent.

L'automatisation joue un rôle crucial dans Azure XDR, en particulier grâce à des fonctionnalités telles que les playbooks dans Azure Sentinel. Ces playbooks permettent des réponses automatisées aux incidents de sécurité, telles que l'isolation des points de terminaison compromis ou le blocage des adresses IP malveillantes. L'automatisation contribue à accélérer le processus de réponse aux incidents, réduit les erreurs humaines et permet aux équipes de sécurité de se concentrer sur des tâches plus complexes.

Azure XDR comprend des outils de conformité intégrés qui aident les organisations à répondre à diverses exigences réglementaires. Des fonctionnalités telles qu'Azure Policy, Azure Blueprints et la surveillance continue par rapport aux normes industrielles permettent de garantir que les pratiques de sécurité sont conformes aux cadres de conformité. Cette fonctionnalité intégrée simplifie le processus de maintien de la conformité réglementaire par rapport à d'autres solutions XDR qui peuvent nécessiter des intégrations supplémentaires.