Il rollback del ransomware è una tecnica di ripristino che consente alle organizzazioni di riportare i dati allo stato precedente all'attacco. Questa guida esplora il concetto di rollback del ransomware, la sua importanza nella sicurezza informatica e come può mitigare l'impatto degli attacchi ransomware.

Scopri le tecnologie e le strategie che consentono un rollback efficace e le migliori pratiche per l'implementazione. Comprendere il rollback del ransomware è fondamentale per le organizzazioni che desiderano migliorare le proprie capacità di risposta agli incidenti. Discuteremo anche della piattaforma SentinelOne Singularity, una soluzione XDR leader del settore che fornisce funzionalità di rollback del ransomware.

Comprendere il ransomware e il suo impatto

Il ransomware è un software dannoso che crittografa i file della vittima, rendendoli inaccessibili fino al pagamento di un riscatto all'autore dell'attacco. Gli aggressori di solito richiedono il pagamento in criptovalute come Bitcoin per mantenere l'anonimato. Gli attacchi ransomware possono avere conseguenze di vasta portata, tra cui perdita di dati, danni finanziari, danni alla reputazione e interruzioni operative.

L'importanza di una soluzione XDR nella lotta al ransomware

eXtended Detection and Response (XDR) è una soluzione avanzata di sicurezza informatica che integra più tecnologie di sicurezza e fonti di dati per fornire una protezione completa contro minacce come il ransomware. Le soluzioni XDR vanno oltre il tradizionale rilevamento e risposta degli endpoint (EDR) incorporando dati provenienti da reti, cloud e altri controlli di sicurezza, consentendo alle organizzazioni di rilevare e rispondere alle minacce in modo più efficace.

Una delle caratteristiche fondamentali di una soluzione XDR nel contesto della protezione dal ransomware è il rollback del ransomware. Questa funzionalità consente alle organizzazioni di riprendersi in modo rapido ed efficiente da un attacco ransomware senza dover pagare il riscatto.

Che cos'è il rollback del ransomware?

Il rollback del ransomware è una funzionalità presente in alcune soluzioni XDR avanzate che consente alle organizzazioni di ripristinare i file crittografati allo stato precedente all'attacco, annullando efficacemente gli effetti di un attacco ransomware. Ciò è possibile grazie all'utilizzo di tecnologie avanzate quali la protezione continua dei dati, l'analisi comportamentale e l'apprendimento automatico per monitorare e registrare le modifiche apportate ai file nel tempo. In caso di attacco ransomware, la soluzione XDR è in grado di ripristinare rapidamente i file interessati allo stato originale prima della crittografia.

Vantaggi principali del ripristino ransomware

- Recupero rapido – Il rollback del ransomware consente alle organizzazioni di ripristinare rapidamente i propri file e riprendere le normali operazioni, riducendo al minimo i tempi di inattività e l'impatto finanziario dell'attacco.

- Risparmio sui costi – Sfruttando il rollback del ransomware, le organizzazioni possono evitare di pagare il riscatto richiesto dagli aggressori, che spesso può rappresentare una spesa significativa.

- Conservazione dei dati – Il rollback del ransomware garantisce che i dati preziosi non vadano persi o compromessi in caso di attacco, mantenendo l'integrità e la riservatezza delle informazioni sensibili.

- Maggiore resilienza informatica – La capacità di riprendersi dagli attacchi ransomware in modo rapido ed efficiente contribuisce alla resilienza informatica complessiva di un'organizzazione, rendendola più preparata ad affrontare minacce future.

SentinelOne Singularity | La soluzione XDR definitiva con rollback ransomware

SentinelOne Singularity è una piattaforma XDR all'avanguardia che offre una protezione completa contro le minacce informatiche, compreso il ransomware. Fornisce una serie di funzionalità di sicurezza avanzate, tra cui il rollback del ransomware, garantendo alle organizzazioni una difesa efficace e il ripristino dagli attacchi ransomware.

La piattaforma Singularity è unica nella sua capacità di fornire funzionalità di rollback del ransomware per gli ambienti aziendali. Utilizzando l'intelligenza artificiale e l'apprendimento automatico, SentinelOne Singularity monitora e analizza continuamente l'attività dei file, consentendo alla piattaforma di rilevare gli attacchi ransomware in tempo reale e avviare automaticamente il processo di rollback.

Oltre al rollback ransomware, SentinelOne Singularity offre un'ampia gamma di funzionalità di sicurezza, tra cui:

- Protezione, rilevamento e risposta autonomi degli endpoint

- Sicurezza dell'identità

- Sicurezza del carico di lavoro cloud

- Sicurezza IoT

- Integrazione con prodotti di sicurezza di terze parti

Piattaforma Singularity

Elevate la vostra posizione di sicurezza con il rilevamento in tempo reale, la risposta automatica e la visibilità totale dell'intero ambiente digitale.

Richiedi una demoImplementazione di SentinelOne Singularity per una protezione ottimale dal ransomware

Per massimizzare i vantaggi della piattaforma SentinelOne Singularity e delle sue funzionalità di rollback dal ransomware, le organizzazioni dovrebbero seguire queste best practice:

- Implementazione completa – Assicurarsi che la piattaforma Singularity sia implementata su tutti gli endpoint, inclusi workstation, server, macchine virtuali e carichi di lavoro cloud. Ciò garantirà un livello di protezione uniforme in tutta l'organizzazione. A tal fine, SentinelOne offre Ranger Pro, una distribuzione peer-to-peer di agenti che individua e colma eventuali lacune nella distribuzione degli agenti, garantendo che nessun endpoint rimanga non protetto.

Ranger è in grado di individuare autonomamente i dispositivi non protetti - Aggiornamenti e patch regolari – Mantenete aggiornato tutto il software, compresa la piattaforma Singularity, con le ultime patch e gli ultimi aggiornamenti. Ciò contribuirà a proteggervi dalle vulnerabilità e dalle varianti di ransomware scoperte di recente.

- Formazione e sensibilizzazione dei dipendenti – Istruite i dipendenti sui rischi del ransomware e sull'importanza di aderire alle migliori pratiche di sicurezza, come evitare e-mail e link sospetti e mantenere password complesse.

- Approccio di sicurezza multilivello – Sebbene la piattaforma Singularity offra una protezione robusta contro il ransomware e altre minacce, è essenziale mantenere un approccio di sicurezza multilivello che includa firewall, sistemi di rilevamento delle intrusioni e altri controlli di sicurezza.&

- Backup regolari – Oltre alle funzionalità di rollback del ransomware, è fondamentale mantenere backup regolari dei dati critici. Ciò fornisce un ulteriore livello di protezione e garantisce che i dati possano essere ripristinati in caso di attacco o altro evento di perdita di dati.

Conclusione

Il rollback del ransomware è una potente funzionalità delle soluzioni XDR avanzate che consente alle organizzazioni di riprendersi dagli attacchi ransomware in modo rapido ed efficace. SentinelOne Singularity è una piattaforma XDR leader del settore che offre funzionalità di rollback del ransomware, aiutando le organizzazioni a proteggere i propri dati preziosi e a mantenere la continuità operativa di fronte a minacce informatiche in continua evoluzione. Implementando SentinelOne Singularity e seguendo le best practice per la protezione dal ransomware, le organizzazioni possono rafforzare la propria posizione in materia di sicurezza informatica e difendersi meglio dalla crescente minaccia del ransomware.

Domande frequenti sul rollback del ransomware

Il rollback ransomware è una tecnica di ripristino che consente di riportare il sistema allo stato iniziale, prima dell'attacco. Quando il ransomware crittografa i file, la funzione di rollback utilizza le copie archiviate per riportare tutto allo stato precedente.

È come premere il pulsante "Annulla" durante un attacco ransomware. È possibile recuperare i dati senza pagare un solo centesimo ai criminali e la vostra attività potrà tornare rapidamente operativa.

Il rollback funziona creando snapshot di backup dei tuoi file prima che vengano modificati. Il sistema monitora l'attività dei programmi e salva copie dei file in una directory di tracciamento prima che avvengano modifiche. In caso di attacco ransomware, è possibile selezionare uno snapshot pulito precedente all'inizio dell'infezione e ripristinare tutto a quello stato.

Le soluzioni EDR come SentinelOne e ThreatDown utilizzano driver a livello di kernel per tracciare queste modifiche e proteggere le copie dagli aggressori che tentano di eliminarle.

La maggior parte delle funzionalità di rollback funziona solo sui sistemi Windows perché si basa sul servizio Volume Shadow Copy di Microsoft. Windows supporta VSS sin da Windows Server 2003 ed è integrato in tutti i sistemi]. Mac e Linux non dispongono della stessa tecnologia di shadow copy nativa, quindi le funzionalità di rollback sono limitate su questi sistemi.

Alcuni fornitori di EDR stanno lavorando a soluzioni per altri sistemi operativi, ma Windows rimane attualmente la piattaforma principale per il rollback dei ransomware.

Il rollback ti evita di pagare il riscatto e riporta rapidamente online i tuoi sistemi. Non è necessario impiegare giorni per ripristinare i dati da backup esterni, perché il rollback avviene quasi istantaneamente con pochi clic. Protegge dagli attacchi wiper che cancellano completamente i file, non solo li crittografano.

La tua azienda può continuare a funzionare come se nulla fosse successo e non perderai il lavoro svolto tra l'ultimo backup e l'attacco. È più veloce dei metodi di ripristino tradizionali e non richiede ai team IT di lavorare 24 ore su 24.

Il rollback può ripristinare la maggior parte dei file crittografati ed eliminati se prima dell'attacco sono state salvate copie pulite. La chiave è il tempismo: se il ransomware colpisce e lo si individua rapidamente, il rollback funziona alla perfezione. Ma se passa troppo tempo o gli aggressori cancellano prima le copie shadow, potresti perdere alcuni dati.

Alcune soluzioni EDR proteggono le copie di backup dalla cancellazione, rendendo il ripristino più affidabile. È comunque consigliabile eseguire regolarmente backup esterni, perché il rollback ha limiti di archiviazione e non salva tutto per sempre.

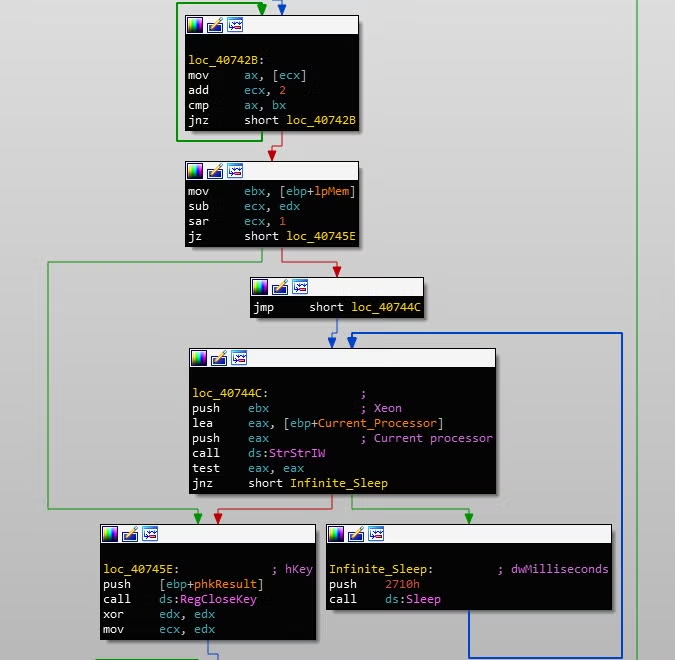

Il rollback non protegge da tutti gli attacchi ransomware, in particolare dalle varianti più recenti che prendono di mira i sistemi di backup. Gli hacker più esperti conoscono il rollback e cercano di eliminare le copie shadow utilizzando comandi come vssadmin prima di crittografare i file. Inoltre, non è utile in caso di furto di dati: se i criminali hanno già rubato le tue informazioni sensibili, il rollback non può annullare l'operazione.

Le famiglie di ransomware avanzate come WannaCry e REvil disabilitano attivamente le funzionalità di ripristino, quindi il rollback non è infallibile. È uno strumento nel vostro kit di sicurezza, non una soluzione completa.

Gli antivirus tradizionali bloccano solo le minacce note e non sono in grado di riparare i danni dopo un attacco. Il rollback EDR va oltre, monitorando attivamente le modifiche ai file e creando automaticamente punti di ripristino. Mentre l'antivirus si limita a mettere in quarantena i file infetti, il rollback può annullare tutte le modifiche apportate dal malware al sistema.

È più veloce del ripristino da backup esterni e non richiede alcun intervento manuale da parte del personale IT. Il rollback EDR funziona anche in tempo reale, quindi è possibile ripristinare immediatamente invece di attendere i ripristini di backup programmati.

SentinelOne utilizza il servizio Copia shadow del volume di Windows, ma aggiunge una protezione aggiuntiva in modo che il ransomware non possa disabilitarlo. L'agente crea snapshot ogni 4 ore e li archivia in modo sicuro dove gli aggressori non possono raggiungerli. Quando è necessario eseguire il rollback, SentinelOne può ripristinare file, chiavi di registro e impostazioni di sistema con un solo clic.

Il sistema monitora tutte le attività dei file a livello di kernel e salva le copie prima che vengano apportate modifiche. SentinelOne protegge anche il servizio VSS stesso da manomissioni da parte di software dannoso.

Rollback può aiutare con alcuni attacchi senza file, ma non è perfetto. Il malware senza file viene eseguito nella memoria e non sempre lascia tracce nei file tradizionali, rendendolo più difficile da rilevare. Se l'attacco modifica file o impostazioni monitorati da Rollback, è comunque possibile ripristinare tali modifiche. Tuttavia, gli attacchi senza file potrebbero causare danni che Rollback non è in grado di rilevare o correggere.

Per individuare questi attacchi complessi prima che causino gravi problemi, è necessario integrare Rollback con sistemi di rilevamento comportamentale e altri livelli di sicurezza.